<!--#echo var="cat /etc/passwd" -->

[](

)漏洞复现

[](

)环境准备

靶机环境 139.196.87.102 (vulhub)

攻击机环境 192.168.8.131 (虚拟机 Ubuntu 20、Java1.8、Burp)

启动 Apache SSI 远程命令执行漏洞 环境

1.进入 vulhub 的 ssi-rce 路径

cd /usr/local/tools/vulhub/httpd/ssi-rce

2.编译并启动环境

docker-compose up -d

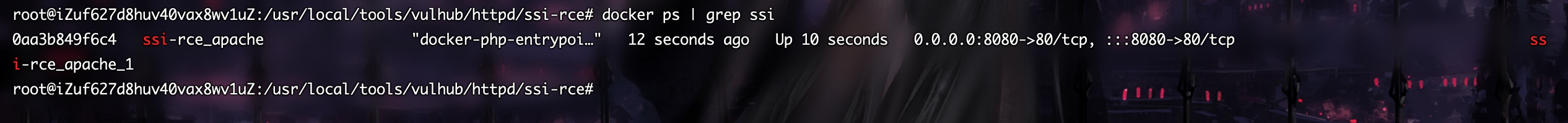

3.查看环境运行状态

docker ps | grep ssi-rce

[](

)漏洞利用

访问 8080 端口

上传一个 php 后缀文件,报错

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

377

377

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?