本篇博客记录的是两种抓包方法,在安全测试的过程中会经常使用到,进行简单的记录。

一、 通过Proxifier、BURP进行抓包,流量模型:

用户——小程序(本地电脑)——Proxifier(转发)——BURP

(一) 首先配置BURP,这一步比较简单,我这里配置监听在所有IP的8081端口上:

(二) 配置Proxifier

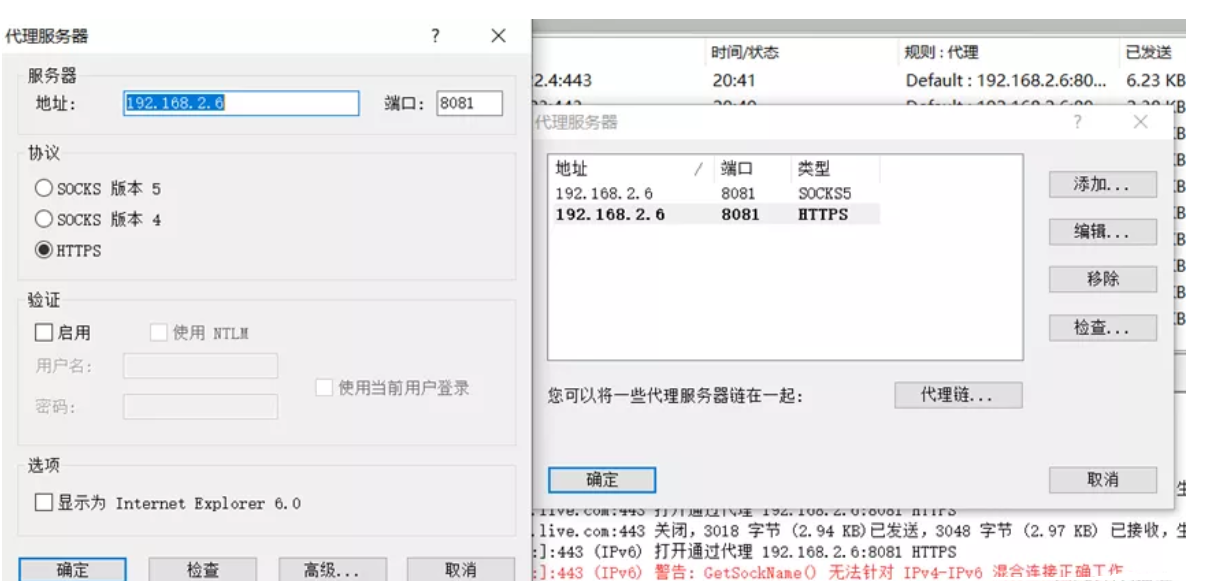

1、 启动Proxifier后,首先配置代理服务器

配置文件——代理服务器,如下:

填上参数后点击“检查”,测试代理的连通性:

2、 查看待抓包的程序名称

这里是想抓小程序的包,在 任务管理器中找到程序,点击“打开文件所在的位置”:

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?