csrf漏洞表述/shiro漏洞分析-手把手教渗透笔记

0x00 漏洞信息简介

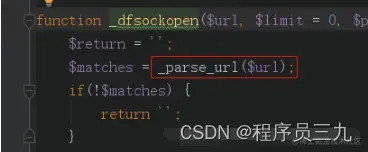

! Board(简称 !)是北京康盛新创科技有限责任公司推出的一套通用的社区论坛软件系统。自2001年6月面世以来,!已拥有15年以上的应用历史和200多万网站用户案例,是全球成熟度最高、覆盖率最大的论坛软件系统之一。目前最新版本! X3.4正式版于2017年8月2日发布,去除了云平台的相关代码,是 X3.2 的稳定版本。此次漏洞位于///misc/.php中的54行处的$可控导致SSRF。

2021最新整理网络安全/渗透测试/安全学习/100份src技术文档(全套视频、CTF、大厂面经、精品手册、必备工具包、路线)一>获取跳转到目标服务器,服务器上使用跳转脚本进行协议转换或者任意路径访问

=====302=====>

通过指定协议如,访问指定路径/_test…等

首先通过服务器搭建跳转脚本index.php

<?php

header("Location: gopher://127.0.0.1:2333/_test");

?>

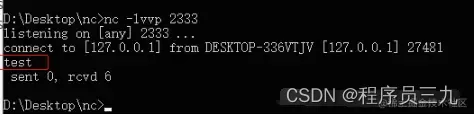

本地进行nc监听

ssrf跳转服务器地址

成功将请求转发到本地发送test消息

0x03 漏洞修复方法

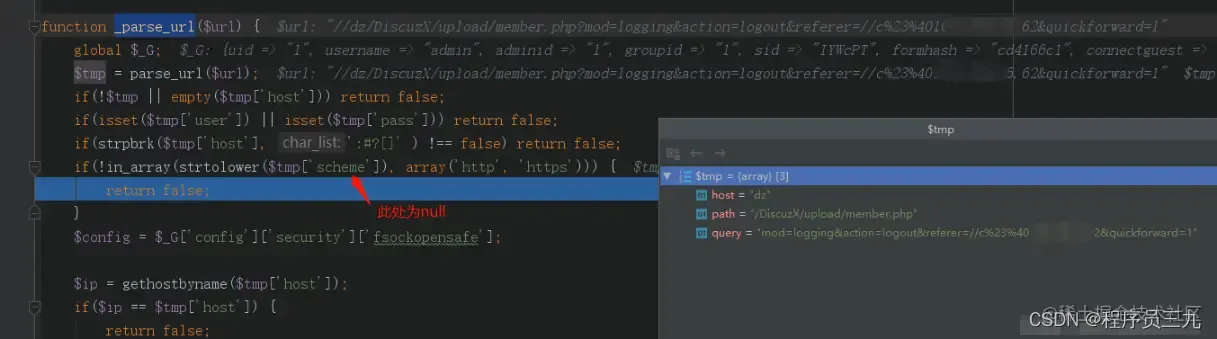

官方在[补丁提交记录[2]的版本提交中对漏洞进行了修复,修复方式为重写了中调用的为,在该方法中判断了是否能够解析出协议,无法解析则退出。

0x04 总结

这个漏洞的成功利用离不开对解析特性的了解,成功从变量中解析出host,才能调用方法,在该方法中使用curl请求拼接了前缀的地址://xx.com。这将请求本地地址,通过寻找的url跳转来将本地请求转发出去。而在url跳转的利用中使用到了和curl对//a#[@1]( "@1").1.1.1的解析差异来完成任意地址访问。最后在访问地址使用302跳转来达到使用指定协议请求指定路径或发送数据的目的。

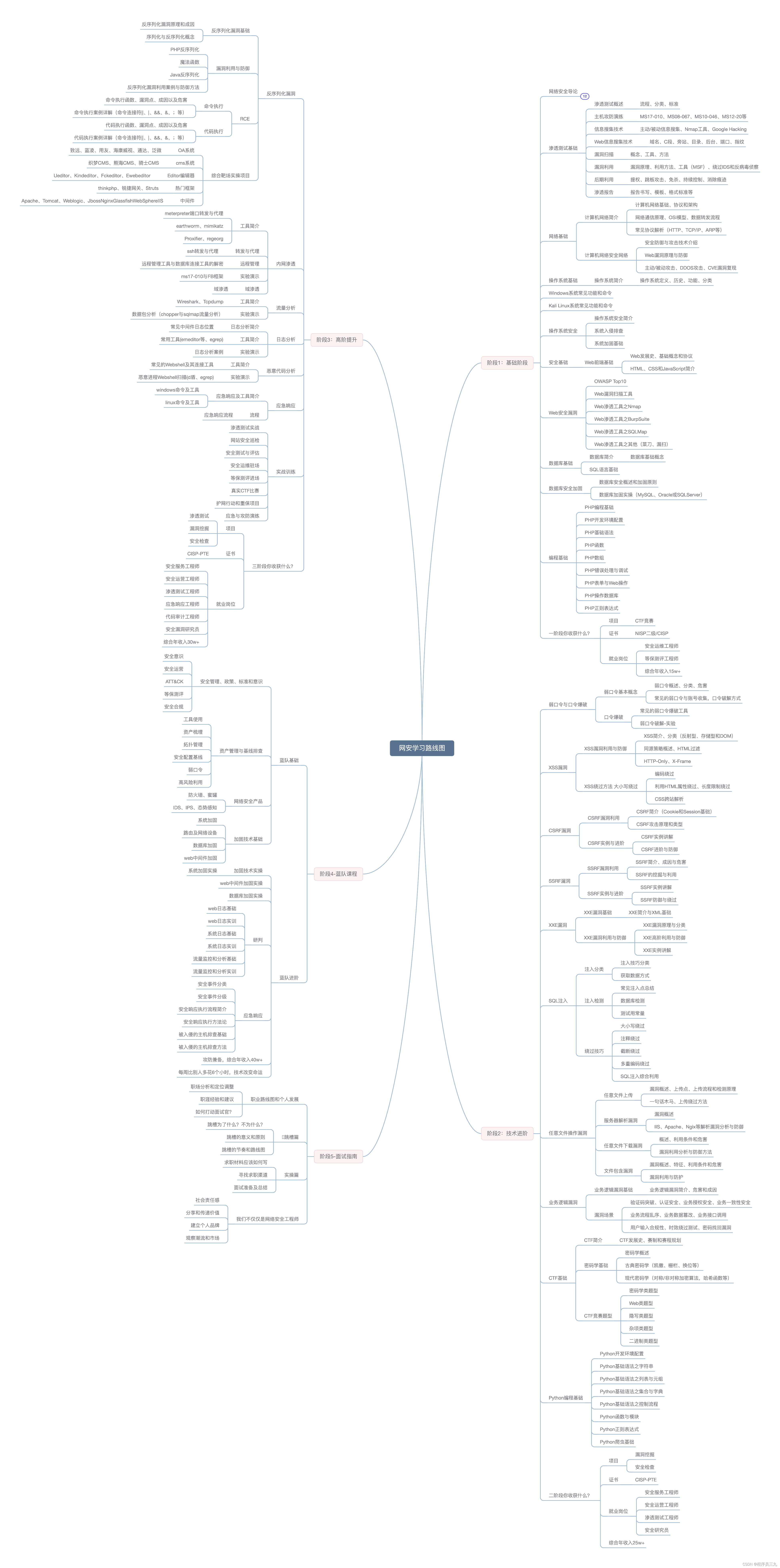

网络安全学习路线图(思维导图)

网络安全学习路线图可以是一个有助于你规划学习进程的工具。你可以在思维导图上列出不同的主题和技能,然后按照逻辑顺序逐步学习和掌握它们。这可以帮助你更清晰地了解自己的学习进展和下一步计划。

1. 网络安全视频资料

2. 网络安全笔记/面试题

3. 网安电子书PDF资料

~

463

463

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?