在游戏安全领域,专业性最差、但最常见的案例类型是DDoS攻击(分布式拒绝服务攻击)。出于它的特性,中小厂商、独立开发者较容易遭受这类攻击。

例如,今年2月29日上线的手游《雷索纳斯》就遭受了名为ACCN组织发起的DDoS攻击。游戏不得不延迟开服1小时,许多玩家反馈首日游戏很卡,每看一句台词,要卡上10几秒才能进入到下一句。ACCN的主要手段是要求项目组缴纳“保护费”,不交就会保持攻击。无独有偶,一款用户有7位数的手游也在开服节点遭受DDoS攻击,如果不及时解决,所造成的损失难以估量。

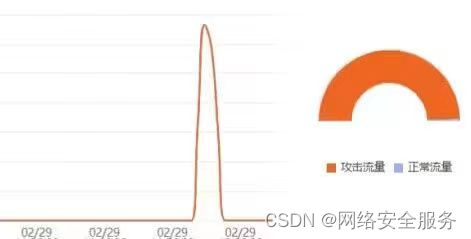

究竟是玩家太多还是遭受了攻击,可以从后台数据直观地观察出来

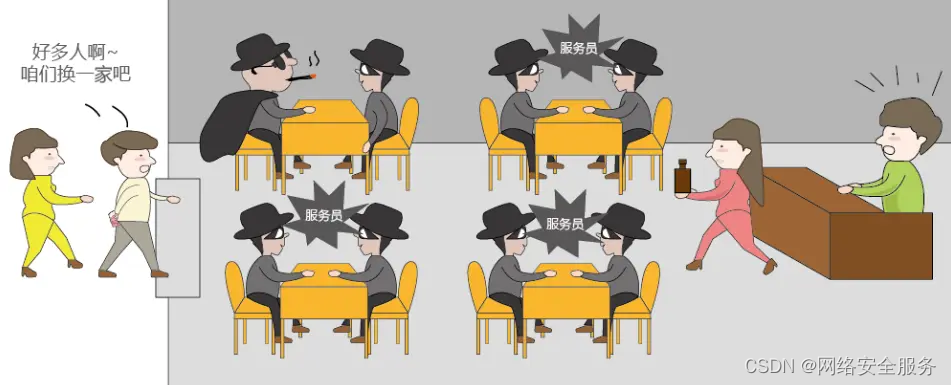

DDoS攻击的基本原理是,攻击方通过大量的“肉鸡”(由黑客远程控制的电脑)去占满游戏服务器的带宽或者CPU。如果把游戏服务器比作饭店的话,就像是饭店刚开门,突然有一群人来到饭店门口把门挡住,正常的食客挤不进来,又或者是这群人进了饭店占掉大部分桌子,不停地叫服务员点菜,服务员又赶不走他们,其他的食客也受到影响。

为了提高赚钱的效率,利用DDoS攻击进行勒索的往往是分工明确的工作室(如ACCN组织)。一部分人会专门去“找”将要上线的游戏,记录游戏的体量、类型和上线时间,另一部分人会根据这些记录来发动攻击,可能还会有专门的一批人负责与各个游戏项目组进行联络,确认收款。

负责收钱的“专人”

这些行为当然是违法的,但项目组很难溯源与追责。一是此类组织的成员可能都不在国内,服务器IP地址又中转了几道;二是攻击者一般采用比特币等虚拟货币交易。

每年,TapTap等游戏平台上都有大量开发者被ACCN组织勒索的公告消息,尽管一些平台和发行方会提供防护服务,但对于开发者来说,“不怕贼偷,就怕贼惦记”,来自暗处、不知何时会出现的攻击始终是一种隐患。

从技术型防护的角度来说,DDoS攻击只是钱的问题。游戏的体量不同,攻击的流量也会有大小区别,毕竟“杀鸡焉用牛刀”,攻击也需要花费成本,如果没平衡好这个度,很可能就会做亏本的买卖。

“肉鸡”的成本低,但防“肉鸡”的成本高。比如攻击者利用“肉鸡”对游戏服务器造成200G的流量攻击,那么游戏项目组可能要去买200G的公有云(例如腾讯云、阿里云)资源来进行防护,前者成本可能只要几百元,后者则需要几十万元。

阿里云上的防护产品

攻击者往往取两者中间值偏下一些的金额作为“保护费”,但项目组不能保证对方是诚实的。如果攻击者“盗亦有道”,只收一次保护费,项目组还能勉强接受;但如果对方觉得你是“肥羊”,就会一次又一次地勒索。很多时候项目组不敢赌,但是又没钱去买专门的防护服务,只能乖乖交钱。

对此,相对专业的建议是增强安全意识。一部分开发者没有预防的概念,往往是事发之后亡羊补牢,而遭受第一次DDoS攻击后损失的盈利反而比提前防护花的钱更多,得不偿失。

根据专业安全服务商总结的经验,成本较低的方法是,只要项目组在上线的头一个月购买公有云资源或相应的防护服务,后面就基本不会再有工作室来发动DDoS攻击。小体量的游戏花较少的钱,就能直接解决可能造成重大损失的问题。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?