2022年3月30日,国家信息安全漏洞共享平台(

CNVD)发布了Spring框架远程命令执行漏洞(CNVD-2022-23942)。攻击者利用该漏洞,可在未授权的情况下远程执行命令。

目前,此漏洞POC、技术细节及EXP已大范围公开,此漏洞影响范围极大。目前Spring官方已发布补丁修复该漏洞,强烈建议Spring框架用户立即更新至最新版本。

一、漏洞详情

Spring Framework是一个开源应用框架,提供了IOC、AOP及MVC等功能。旨在降低应用程序开发的复杂度。它是轻量级、松散耦合的。它具有分层体系结构,允许用户选择组件,同时还为 J2EE 应用程序开发提供了一个有凝聚力的框架。

由于Spring框架存在处理流程缺陷,攻击者可在远程条件下,实现对目标主机的后门文件写入和配置修改,继而通过后门文件访问获得目标主机权限。

大部分开发者使用Spring框架或衍生框架构建的网站或应用,且同时使用JDK版本大于等于9,易受此漏洞攻击影响,然而,该漏洞的利用性更为普遍,而且可能有其他尚未报告的方法来利用它。

二、漏洞等级

高危

建议紧急修复!

三、影响范围

- Spring Framework < 5.3.18

- Spring Framework < 5.2.20

- Spring Framework 的衍生框架构建的网站或应用

四、修复建议

目前,Spring官方已发布新版本完成漏洞修复,安全团队建议应用owner尽快进行自查,并及时升级至最新版本:

- Spring Framework = 5.3.18

- Spring Framework = 5.2.20

升级方式:

1.通过Maven更新Spring版本:

<properties>

<spring-framework.version>5.3.18</spring-framework.version>

</properties>

2.通过Gradle更新Spring版本:

ext['spring-framework.version']= '5.3.18'

网络安全资源分享

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

1.成长路线图

共可以分为:

一、基础阶段

二、渗透阶段

三、安全管理

四、提升阶段

同时每个成长路线对应的板块都有配套的视频提供:

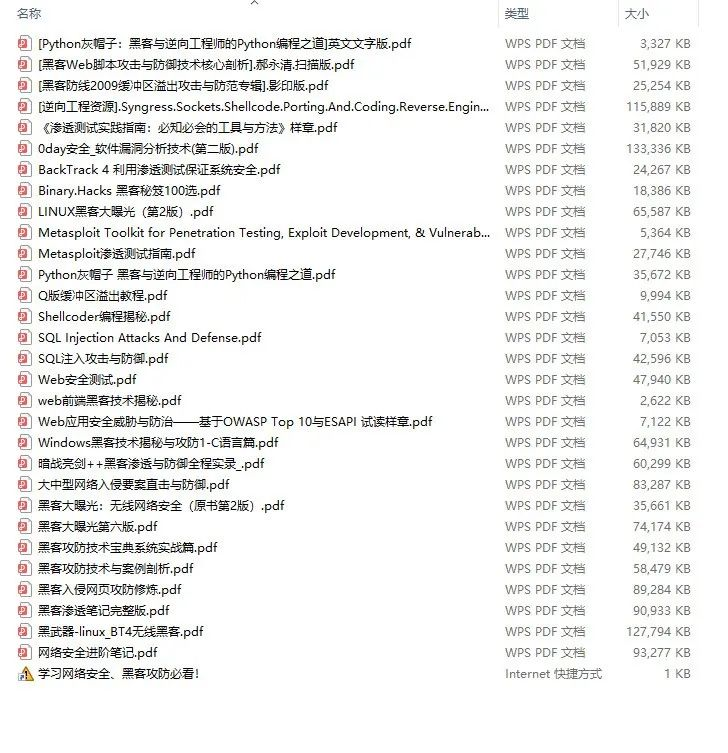

视频配套资料&国内外网安书籍、文档

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料

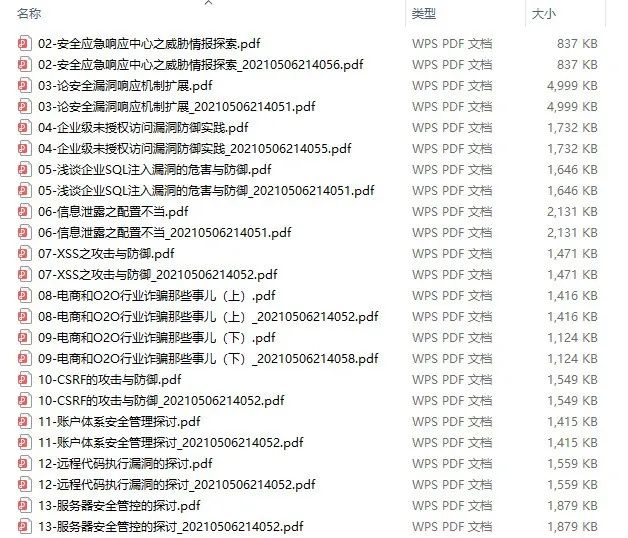

SRC技术文档汇总

还有大家最喜欢的黑客技术

绿盟护网行动

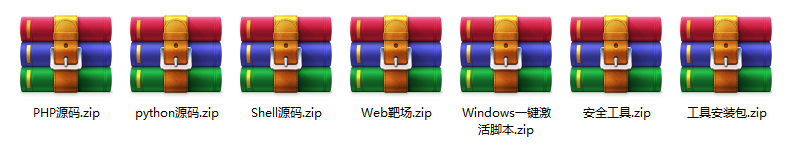

网络安全源码合集+工具包

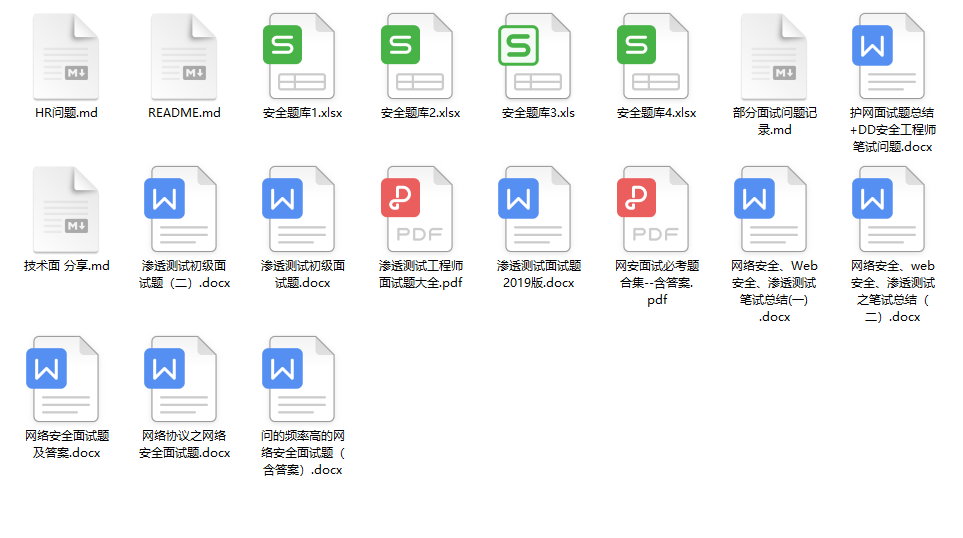

网络安全面试题

最后就是大家最关心的网络安全面试题板块

这份完整版的学习资料已经上传CSDN,朋友们如果需要可以微信扫描下方CSDN官方认证二维码免费领取【保证100%免费】

591

591

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?