0x1 简介

nps 是一款轻量级、高性能、功能强大的内网穿透代理服务器。支持 tcp、udp 流量转发,可在网页上配置和管理各个tcp、udp隧道、内网站点代理,http、https解析等,功能强大,操作方便。

0x2 前期准备

1.安装编译

官方github下载源码进行编译:https://github.com/ehang-io/nps/

安装源码 go get -u ehang.io/nps 编译 服务端go build cmd/nps/nps.go 客户端go build cmd/npc/npc.go

官方github下载已经编译的二进制包:https://github.com/ehang-io/nps/releases

2.可通过docker安装

具体部署方式可在官方仓库拉取镜像:https://hub.docker.com/r/ffdfgdfg/npc

拉取镜像后,可通过修改nps.conf重新配置nps

0x3 实例

场景1--通过SSH访问内网设备

(1)简介

内网设备有暴露可连接的端口,比如22、3389等端口,外网无法访问。此时,攻击者可利用nps工具对内网设备进行连接。

(2)实验环境

服务端(服务端公网vps):x.x.x.x

被控端(客户端)centos7:10.8.1.1

控制端(攻击机)centos7:192.168.1.2

(3)使用

1)服务器上安装,下图为官方配置文件详解,默认配置后并启动

sudo ./nps install sudo nps start

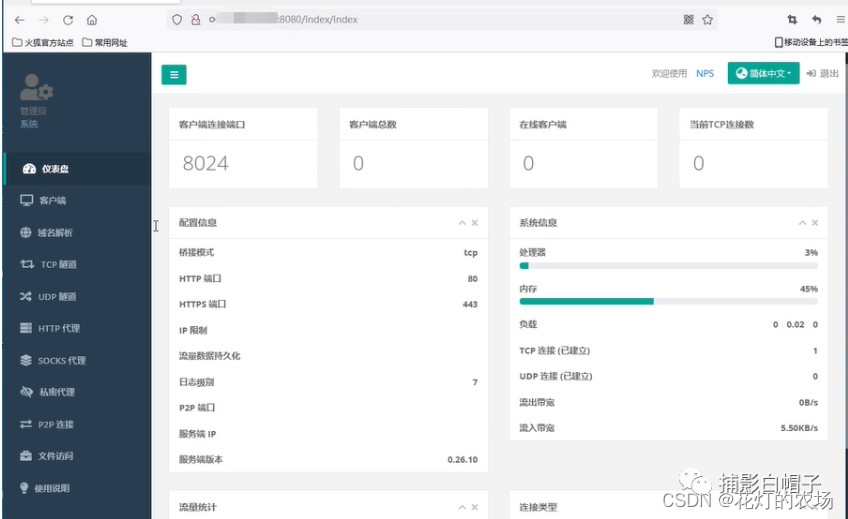

浏览器查看控制台服务,8024端口是nps服务端默认的绑定端口,可通过配置文件修改

2)在控制台新建一个客户端,配置密钥:1234567

3)客户端即被控端启动nps,指定vps地址和

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1327

1327

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?