john-in-the-middle

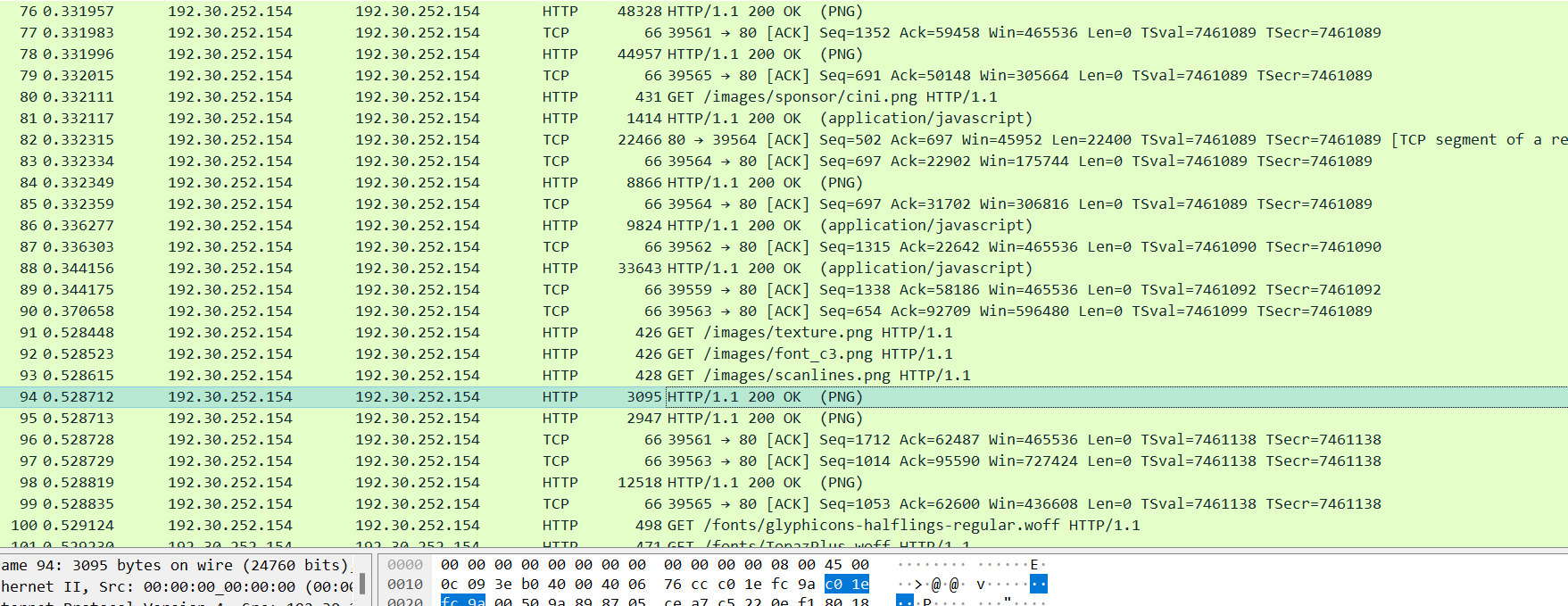

打开文件,有很多http的包

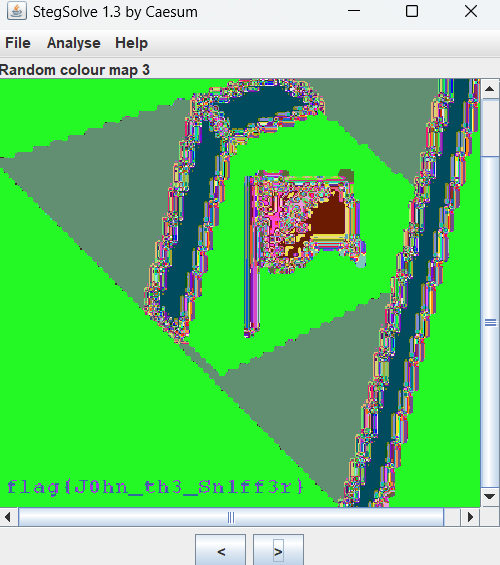

导出文件(文件-导出对象-http)存放到合适的文件家中,打开发现有很多图片,用Stegsolve.jar 打开图片一一查看,可以在一张图片下找到flag

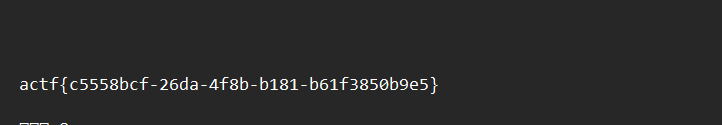

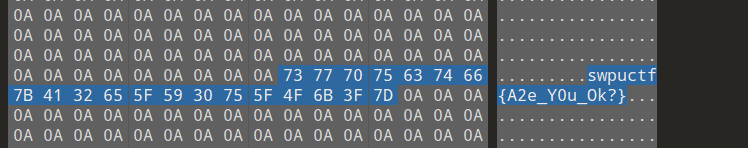

[ACTF新生赛2020]swp

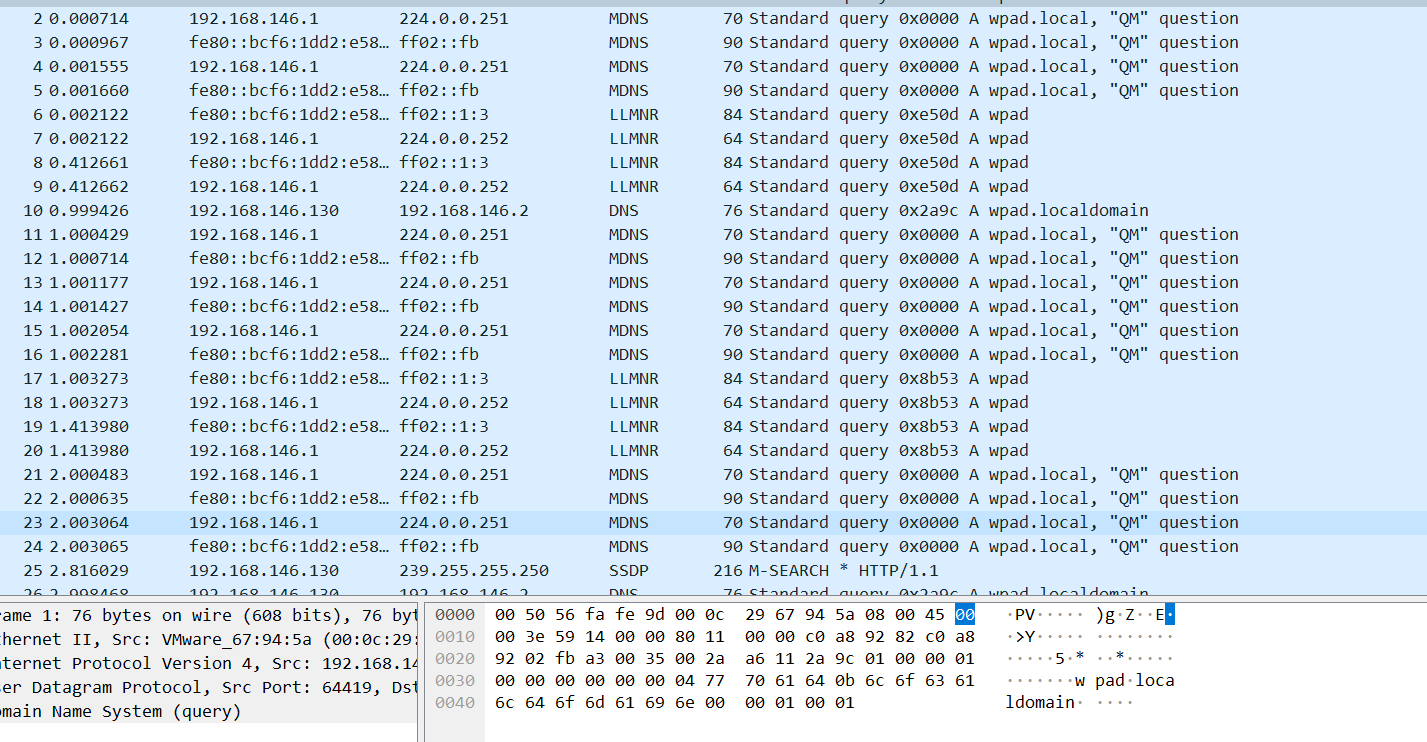

打开附件导出文件

同样导出http文件,在导出文件中可以看到一个可疑 的secret.zip文件,解压,发现解不了,拖入到010editor中查看,发现是伪加密,将01改成00后还是打不来flag文件,尝试打开flag.swp文件,发现flag

[SWPU2019]你有没有好好看网课?

打开是两个加密压缩包,,flag3.zip提示密码是6位数字,爆破得到密码,打开文件

得到一个.docx文件和一个mp4视频

.docx文件没发现什么,但提示了5.20和7.11,接着在Kinovea中打开mp4文件,在5.66s和7.36s找到如下图片,猜测是敲击码,

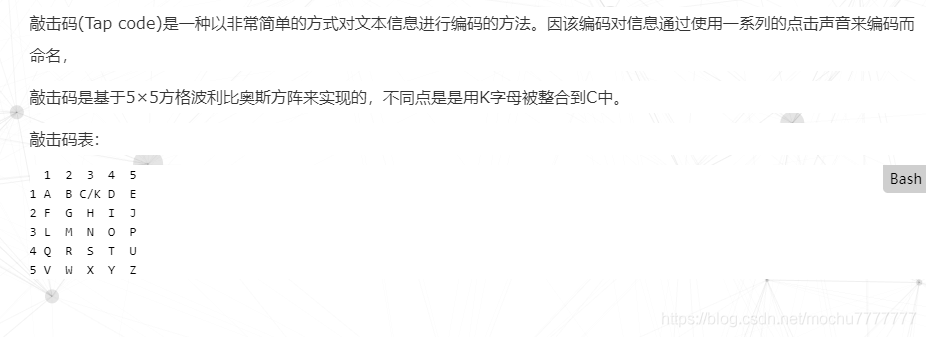

敲击码

敲击码(Tap code)是一种以非常简单的方式对文本信息进行编码的方法。因该编码对信息通过使用一系列的点击声音来编码而命名,敲击码是基于5×5方格波利比奥斯方阵来实现的,不同点是是用K字母被整合到C中。

可以得到

..... ../... ./... ./... ../(/是分隔符)

(5.2)(3.1)(3.1)(3.2)

W L L M

第二个加密是base64加密,解密后,两者联立wllmup_up_up

解密flag2.zip得到图片

得到flag

学到的点:

流量包的题目常常把http的文件导出来,信息很多藏在这些导出文件中

Kinovea打开视频问及那可以一帧一帧查看

敲击码加密,常见形式为... .../.. ..../.... ./...... ../(其中/为分隔符)

3390

3390

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?