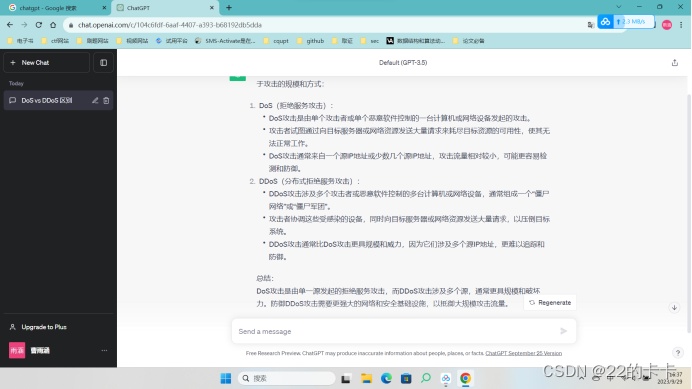

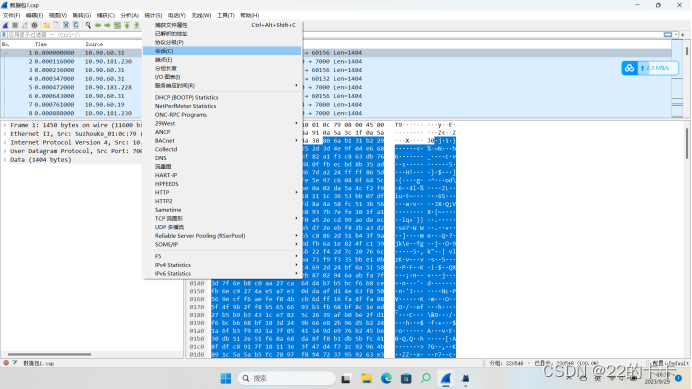

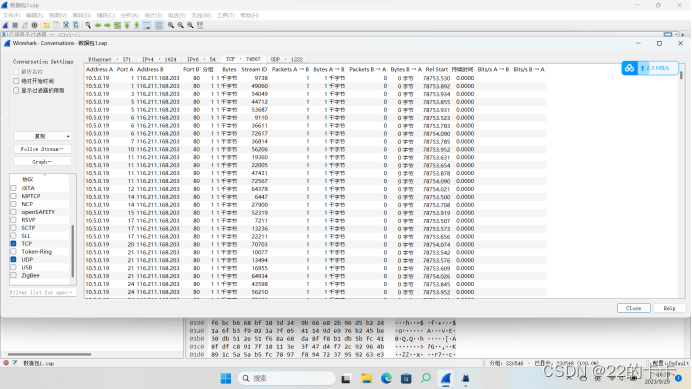

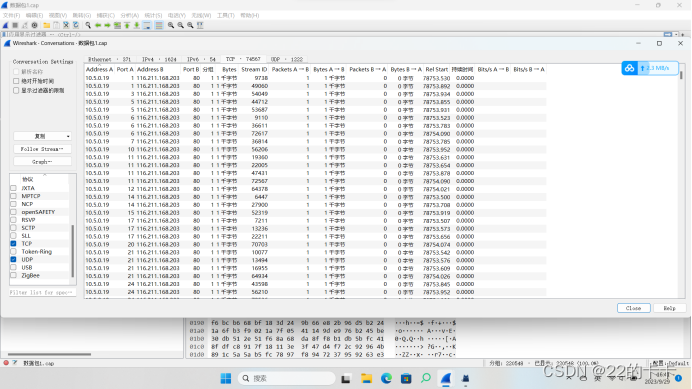

1.首先了解dos与ddos的区别。然后点击统计–会话,查看发现tcp最多,而且前面从地址10.5.0.19到116.211.168.203之间传输了大量无用资源,使得服务器被占,而且是一个攻击机,所以是dos。

2.出问题的地址,就是被攻击的b地址。

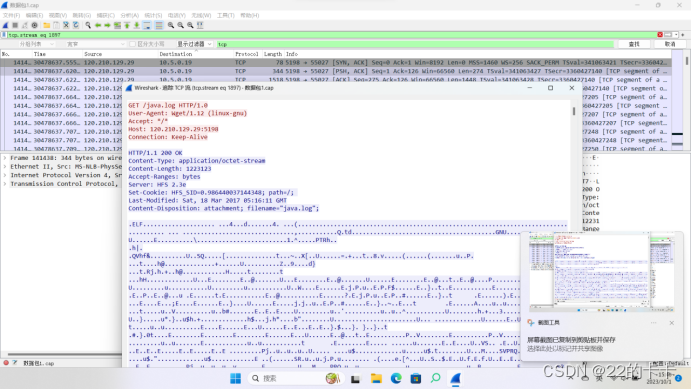

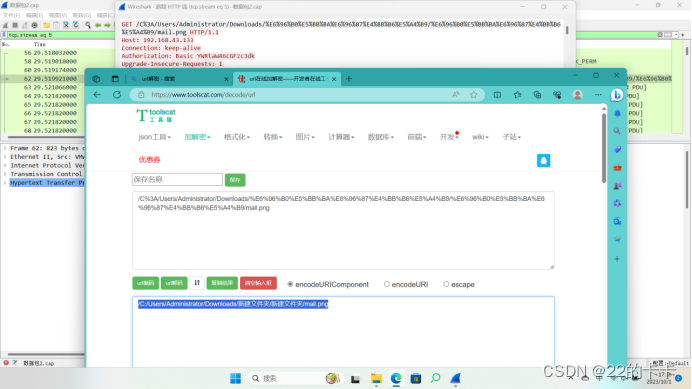

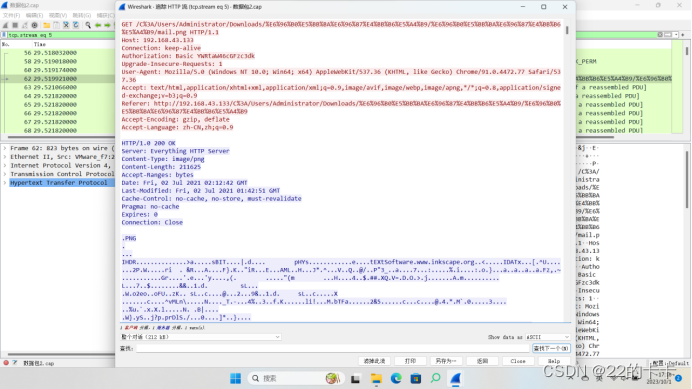

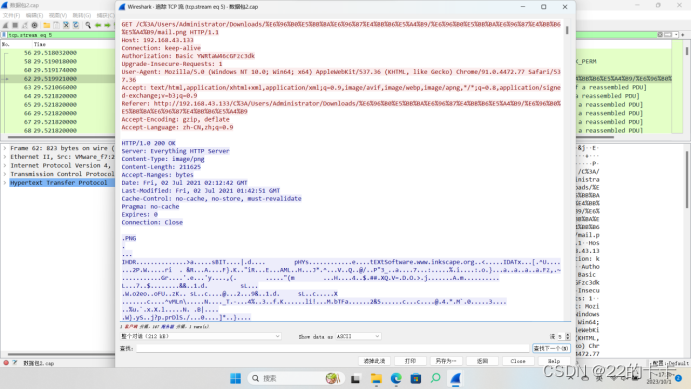

3.在过滤器里面写下ip.addr==10.5.0.19,并且协议选择为tcp(因为是文件下发),然后一个一个查看,查看到details里面写出来的某一段,进行追踪tcp流,然后得到host。

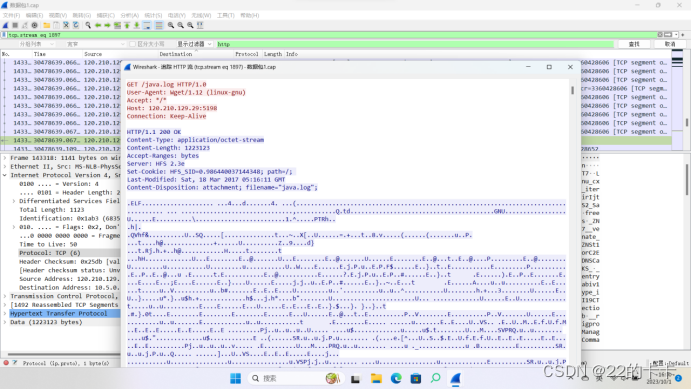

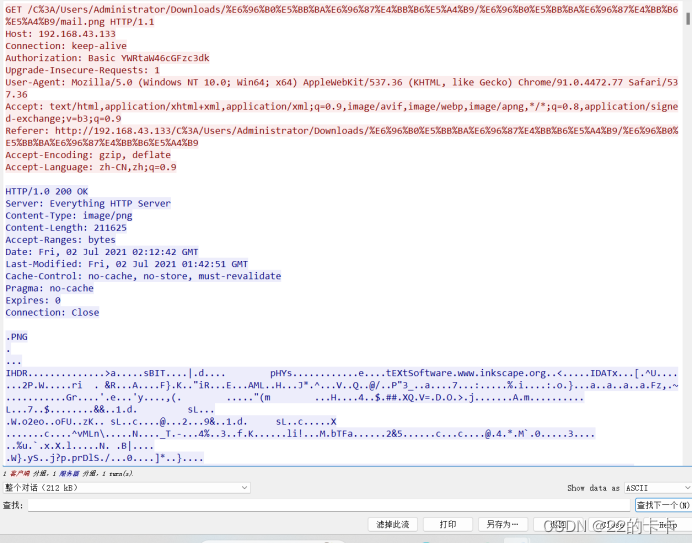

4.之前文件下发的ip已经知道了,并且文件是通过http协议,进行筛选,然后追踪http流,然后得到filename为java.log。在这里补充一下沙盒的概念。

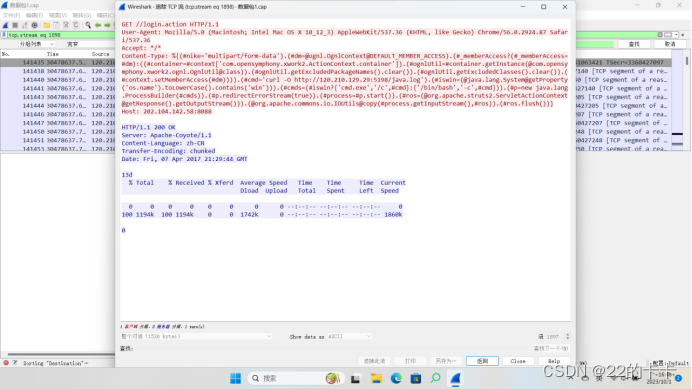

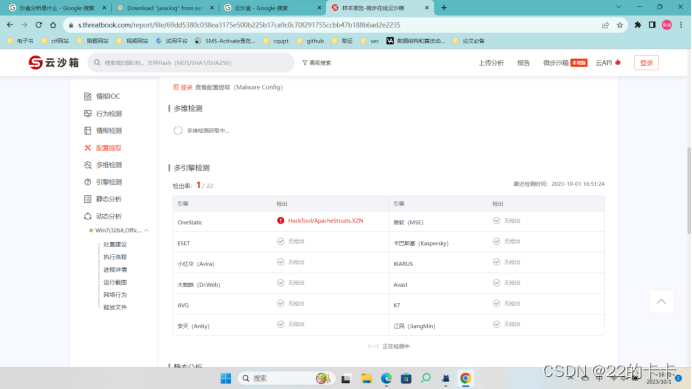

在当时找到的流下面有一个可以查看上一段流,我们直接查看前几段流,然后可以看到一段代码,放到云沙盒下分析。分析出来是ApacheStrusts2

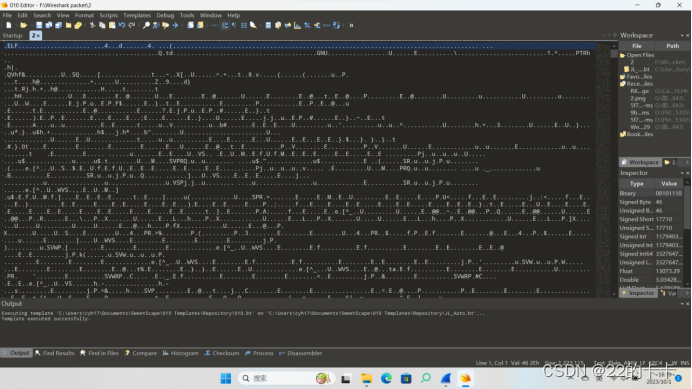

5.用010将从代码中看到的ip中发送的java.log文件里面的返回的部分删除,其余部分保存,然后计算hash值。不知道为什么不对,导不出来,算了,放弃了。

6.追踪流就出来了。

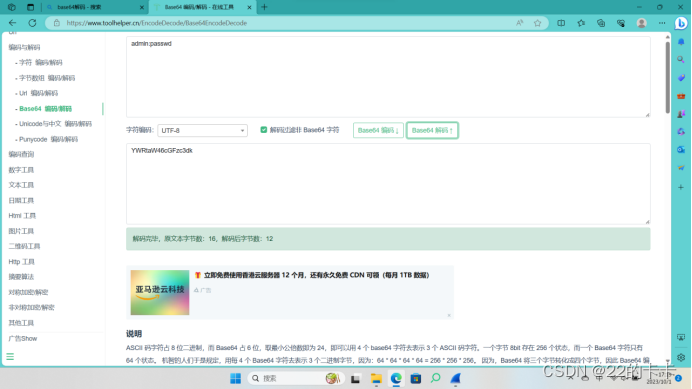

7.后来知道服务器认证账号密码是在Au’t’horization里面的那串base64的字符串,转换一下。

8.上面有。

403

403

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?