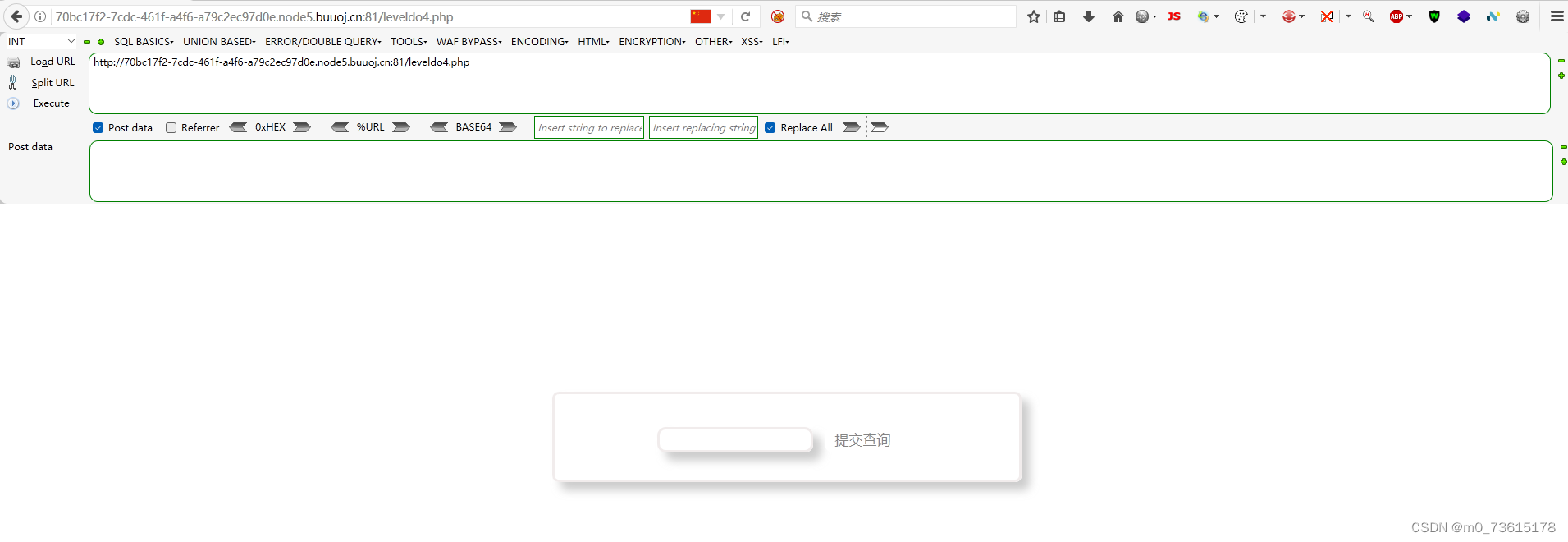

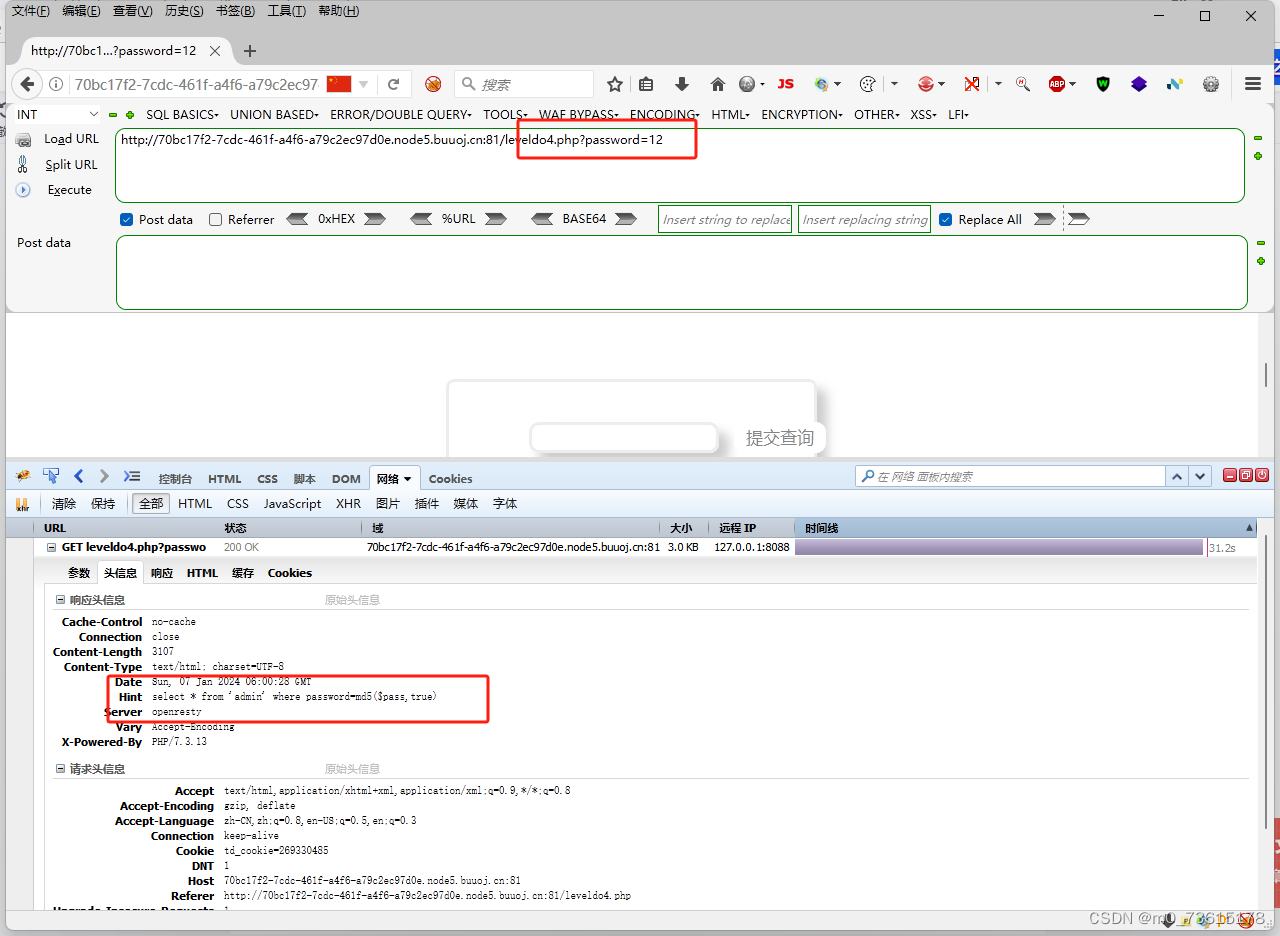

首先,看题有个文本框和一个提交按钮,那么大致注入点从注入框下手,随意输入一个值,通过抓包和分析网址得出,传参方式为GET方式,后端判断语句为sql语句“select * from 'admin' where password=md5($pass,true)”,其中利用散列函数md5加密了password。

MD5函数介绍, 语法:md5(string,raw),其中string要计算的字符串,raw(可选)规定十六进制或二进制输出格式true为原始16字符二进制格式,默认false32字符16进制格式。另外一个重点,md5不能处理数组,数组都返回 null,md5(a[]) 结果为 null,后续会利用到。

所以继续分析,这是一条sql语句,当我们要在输入框中绕过md5算法的话,那我们就想传入什么值能够使sql语句正确执行,输入我们想要的,因为传参进行了md5加密,所以普通输入的SQL语句:or 1 ;这是不会被解析执行的。所以得想一个当我们输入进去的值能被md5加密解析成 or 语句。

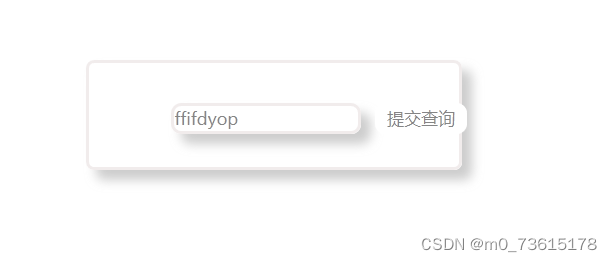

通过查资料https://www.cnblogs.com/redfish404/articles/17878453.html发现在输入框中输入:ffifdyop 或 129581926211651571912466741651878684928 时,在md5后会变成

276f722736c95d99e921722cf9ed621c

而在mysql中它会将hex当成ascii执行,也就是当成字符串执行

将276f722736c95d99e921722cf9ed621c转ascii后会变成

'or'6É]é!r,ùíb

将结果拼接后最终语句是这样的

select * from admin where password=''or'6<乱码>

相当于

select * from admin where password=''or 1

所以总的来说它的变化过程为

ffifdyop->276f722736c95d99e921722cf9ed621c->'or'6É]é!r,ùíb

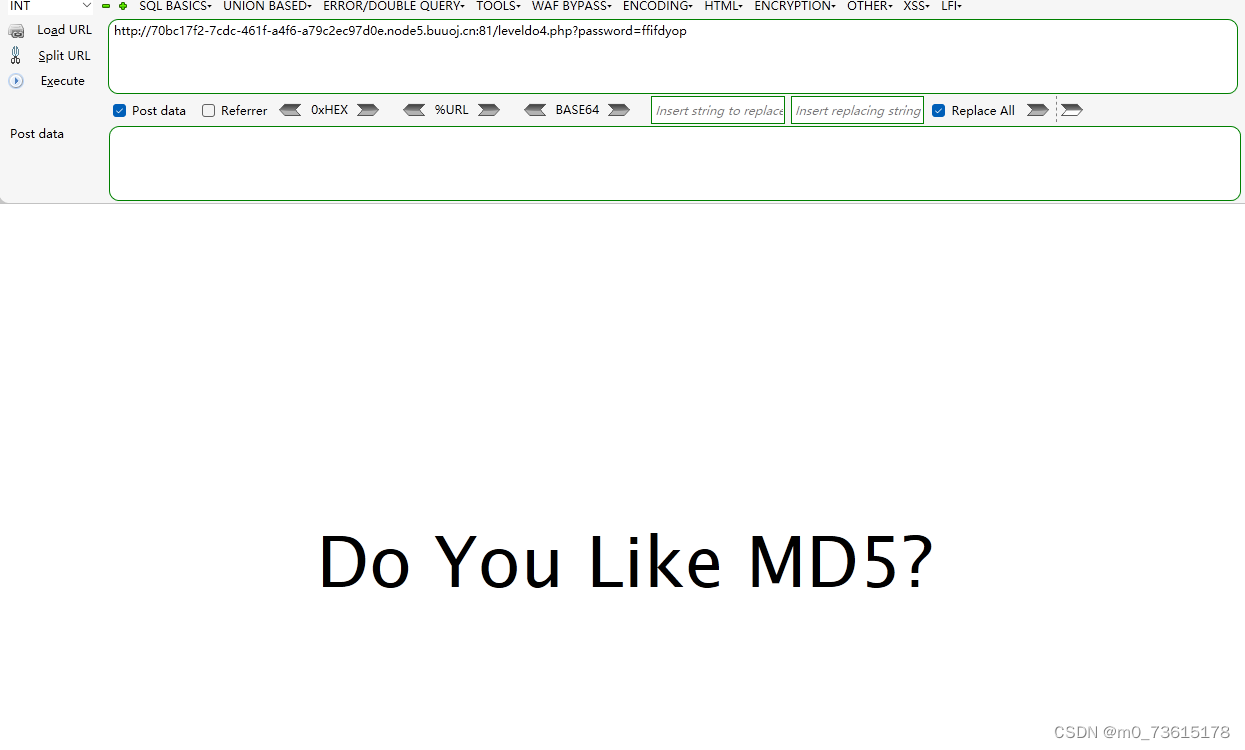

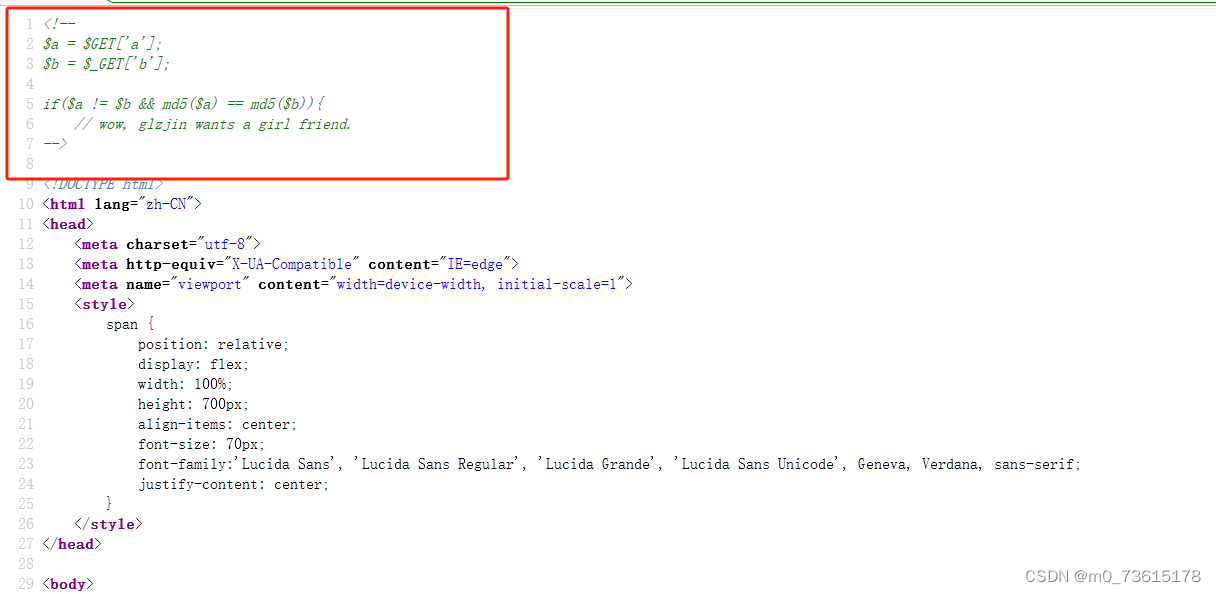

提交数据之后,跳转到新的页面显示,“DO YOU LIKE MD5?”,单看页面啥也不是,通过查看源码分析,看到一条hrml注释,a,b通过get进行传参,首先,a,b两个值不能等值,但通过md5加密之后相等。

提交数据之后,跳转到新的页面显示,“DO YOU LIKE MD5?”,单看页面啥也不是,通过查看源码分析,看到一条hrml注释,a,b通过get进行传参,首先,a,b两个值不能等值,但通过md5加密之后相等。

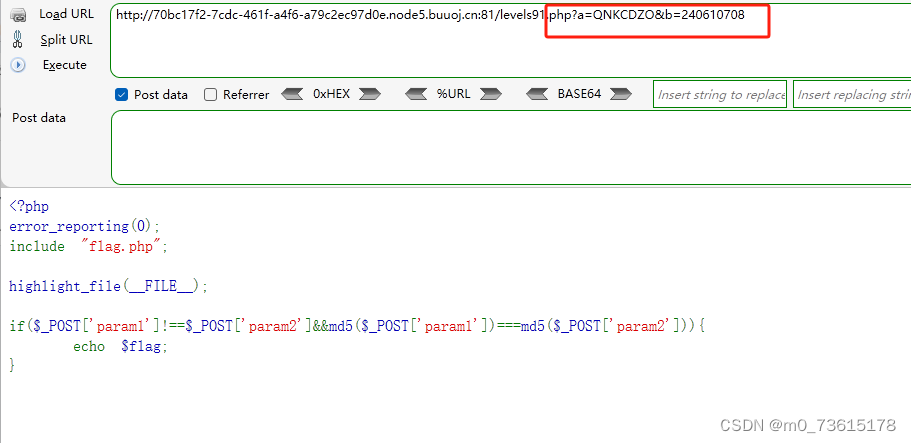

法一:

通过查找资料得知,

md5(QNKCDZO) 0e830400451993494058024219903391

md5(240610708) 0e462097431906509019562988736854

QNKCDZO 和 240610708 通过md5进行加密后的值为0e开头,因为判断是 ‘弱 ==’ 且

0e开头的字符串在参与比较时,会被当做科学计数法,所两个加密后的结果都为 0。

get传参得到新的页面,此方法可称为:0e绕过,0e开头的字符串在参与比较时,会被当做科学计数法,结果转换为0;

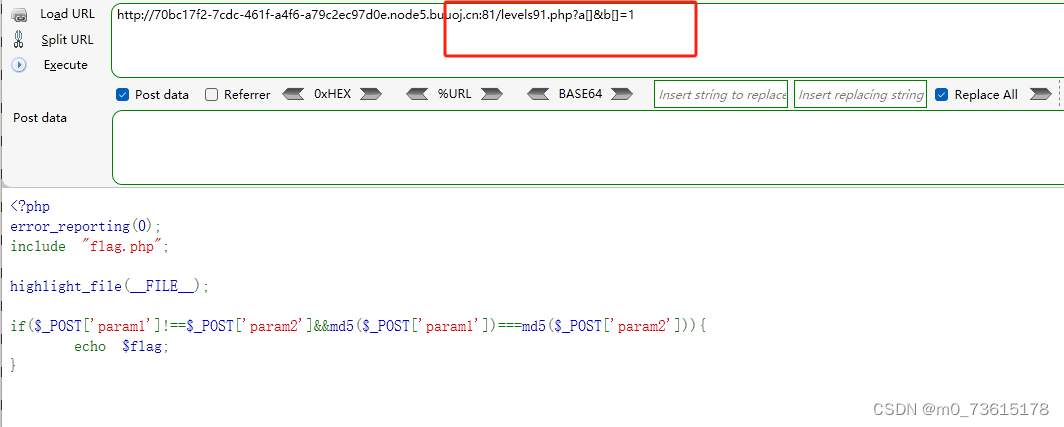

法二:

前面讲到过,md5函数对数组类型无法处理,返回的值都为null

所以我们这道题也可以通过数组的方式进行绕过。

?a[]&b[]=1

好,通过前面的方法进行绕过后,得到新的页面,通过分析得知:

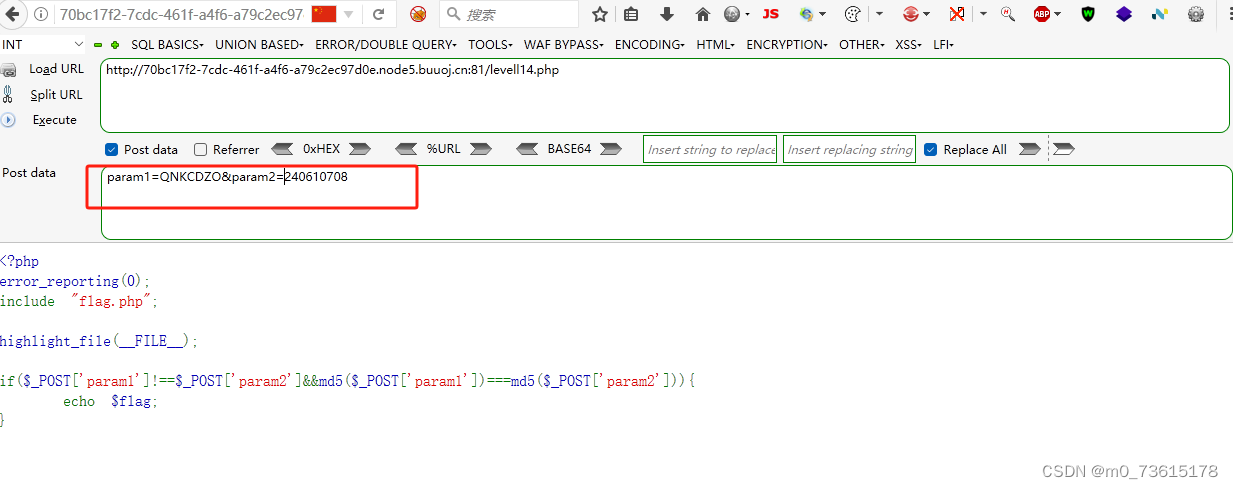

此页面通过post方式进行传参,引入了一个“flag.php”文件,总体结构和前面一个页面相似,因为这里是“强===”所以前面一个页面的法一是不行的,因为“强===”会判断数据的类型,显然这两个值的类型不是一样的。 所以,我们利用数组方式进行尝试绕过,

所以,我们利用数组方式进行尝试绕过,

param1[]¶m2[]=1

成功得到了flag值

flag{5596c713-2695-41a1-b989-a29ad7f2ce4e}

文章讲述了如何在SQL注入场景下,利用MD5函数特性绕过加密,通过输入特殊字符序列绕过字符串比较,以及利用数组类型绕过强等于判断,最终获取flag值的过程。

文章讲述了如何在SQL注入场景下,利用MD5函数特性绕过加密,通过输入特殊字符序列绕过字符串比较,以及利用数组类型绕过强等于判断,最终获取flag值的过程。

256

256

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?