👨🎓个人主页

💥💥💞💞欢迎来到本博客❤️❤️💥💥

🏆博主优势:🌞🌞🌞博客内容尽量做到思维缜密,逻辑清晰,为了方便读者。

⛳️座右铭:行百里者,半于九十。

📋📋📋本文目录如下:🎁🎁🎁

目录

💥1 概述

信息通信技术的发展和智能设备的引入使电力系统逐渐演变为电力信息物理系统,而信息层与物理层之间的深度耦合也加剧了电力系统遭受网络攻击的风险。虚假数据注入攻击(false data injection attack,FDIA)作为一种兼具隐蔽性、灵活性和攻击导向性的网络攻击方式,对电力数据采集与监控系统的安全稳定构成很大威胁。

用于测试FDIA在现实约束下可行性的FDIA建模框架研究

一、FDIA的定义与核心挑战

虚假数据注入攻击(False Data Injection Attack, FDIA)是一种通过篡改传感器或通信网络数据,误导控制系统状态估计的网络攻击形式。其核心目标是破坏数据完整性,导致系统误判运行状态,从而引发物理或经济损失。例如,攻击者可通过修改智能电表数据绕过坏数据检测(BDD),使状态估计误差满足 a=Hca=Hc(雅可比矩阵 HH 与攻击向量 cc 的线性组合),从而绕过残差检验。

FDIA的隐蔽性和破坏性在关键基础设施(如智能电网)中尤为突出。2015年乌克兰电网黑启动事件、Stuxnet蠕虫攻击等案例表明,FDIA可绕过传统加密和防火墙,直接攻击控制系统的决策逻辑。

二、FDIA建模框架的核心构成

一个完整的FDIA建模框架需包含以下模块,以模拟现实约束下的攻击可行性:

-

电力系统模型

- 描述电网拓扑结构、动态特性及设备参数(如线路损耗、发电机出力限制),并引入负荷预测模型模拟随机波动。

- 示例:基于交流潮流(AC)和直流潮流(DC)模型的状态估计,分析攻击对系统频率、电压稳定性的影响。

-

量测模型

- 模拟传感器数据采集过程,包括高斯噪声、非高斯噪声、数据包丢失等现实干扰。例如,智能电表的精度等级和采样频率需纳入建模。

-

攻击模型

- 定义攻击目标(如破坏稳定性或经济收益)、攻击向量构建方法(如满足 a=Hca=Hc 的隐蔽性攻击)及攻击时序(突发式或持续式)。

- 技术路线:

- 模型驱动:基于物理规律(如潮流方程)设计攻击向量。

- 数据驱动:利用机器学习(如生成对抗网络)生成对抗样本,绕过检测。

-

防御机制模型

- 模拟现有安全措施(如卡尔曼滤波、无迹卡尔曼滤波)的局限性,并评估其检测成功率。

-

评估指标

- 攻击效果:状态估计误差、线路过载率、经济损失。

- 隐蔽性:残差检验通过率、攻击向量稀疏性(如篡改的传感器数量)。

- 资源消耗:攻击所需计算资源、数据篡改量。

三、现实约束对FDIA建模的影响因素

-

系统参数不确定性

- 电网拓扑变化、线路参数漂移(如温度影响)会导致攻击向量失效。解决方法包括模糊数学建模或区间分析。

-

量测噪声与通信干扰

- 传感器误差和网络拥塞可能掩盖攻击信号。需在模型中引入多类型噪声(如高斯白噪声)并评估其对检测算法的影响。

-

动态负荷波动

- 负荷的随机性使攻击时机选择复杂化。可通过实时数据预测动态调整攻击策略。

-

防御机制局限性

- 传统BDD依赖残差阈值(如 ττ ),攻击者可构造满足 ∥za−Hxa∥<τ∥za−Hxa∥<τ 的虚假数据。深度学习检测模型易受对抗样本干扰。

四、现有FDIA建模框架的验证案例

-

IEEE标准测试系统

- IEEE 14节点系统:基于CNN-CBAM模型的攻击位置检测准确率达98.25%,通过注意力机制提取时空特征。

- IEEE 118节点系统:两阶段攻击模型(MMI FDIA)在稀疏攻击点下实现高隐蔽性,篡改量测通道减少60%以上。

-

实际场景模拟

- 直流微电网:采用CNN-LSTM联合最大互信息系数(MIC)的二阶段检测模型,区分负荷变化与FDIA,恢复真实数据准确率超95%。

- 新英格兰39母线系统:对抗攻击使瞬态稳定性预测模型准确率从98.75%降至56%,验证大规模系统的脆弱性。

五、FDIA建模框架的优化方向

-

应对参数不确定性

- 模糊建模:使用区间分析描述线路参数变化范围。

- 鲁棒优化:设计稀疏攻击向量(如仅篡改关键传感器),降低对拓扑信息的依赖。

-

增强隐蔽性

- 对抗样本生成:通过C&W算法添加微小扰动,使攻击数据被误判为正常。

- 动态博弈策略:建模攻击者与防御者的博弈过程,优化攻击时序和强度。

-

融合多模态数据

- 联邦学习:在保护数据隐私的前提下,利用多节点协同训练检测模型(如垂直联邦学习框架准确率达99.7%)。

- 多传感器融合:结合PMU、SCADA数据,提高攻击检测的时空相关性分析。

六、挑战与未来研究方向

-

数据获取与验证

- 真实电网数据保密性强,需通过数据增强(如GAN生成合成数据)弥补不足。

-

复杂场景适应性

- 现有模型多针对静态电网,需扩展至微电网、分布式能源等动态场景。

-

跨领域攻击建模

- 研究FDIA在医疗、交通等领域的共性,开发通用检测框架。

-

硬件在环仿真

- 结合物理设备与数字孪生,模拟攻击对实际控制系统的实时影响。

结论

构建考虑现实约束的FDIA建模框架需综合物理规律、数据驱动方法和防御机制模拟。未来需通过人工智能(如深度强化学习)、博弈论和硬件仿真,提升模型的实用性和鲁棒性,为关键基础设施的安全防护提供理论支撑。

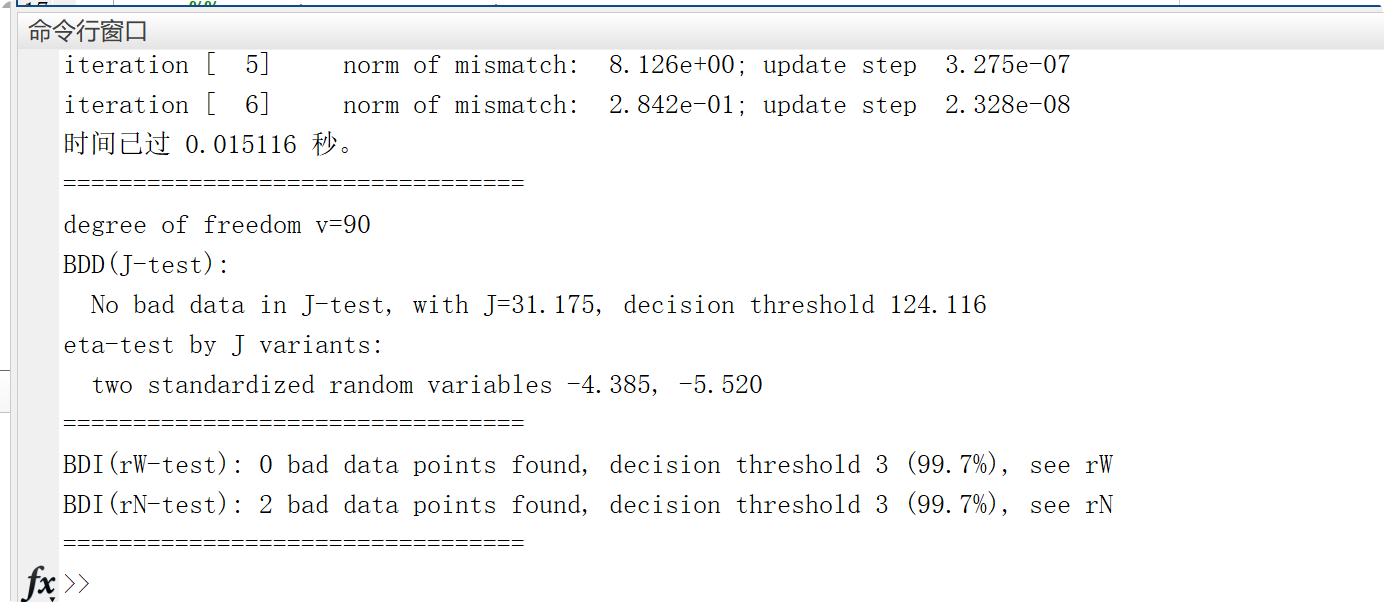

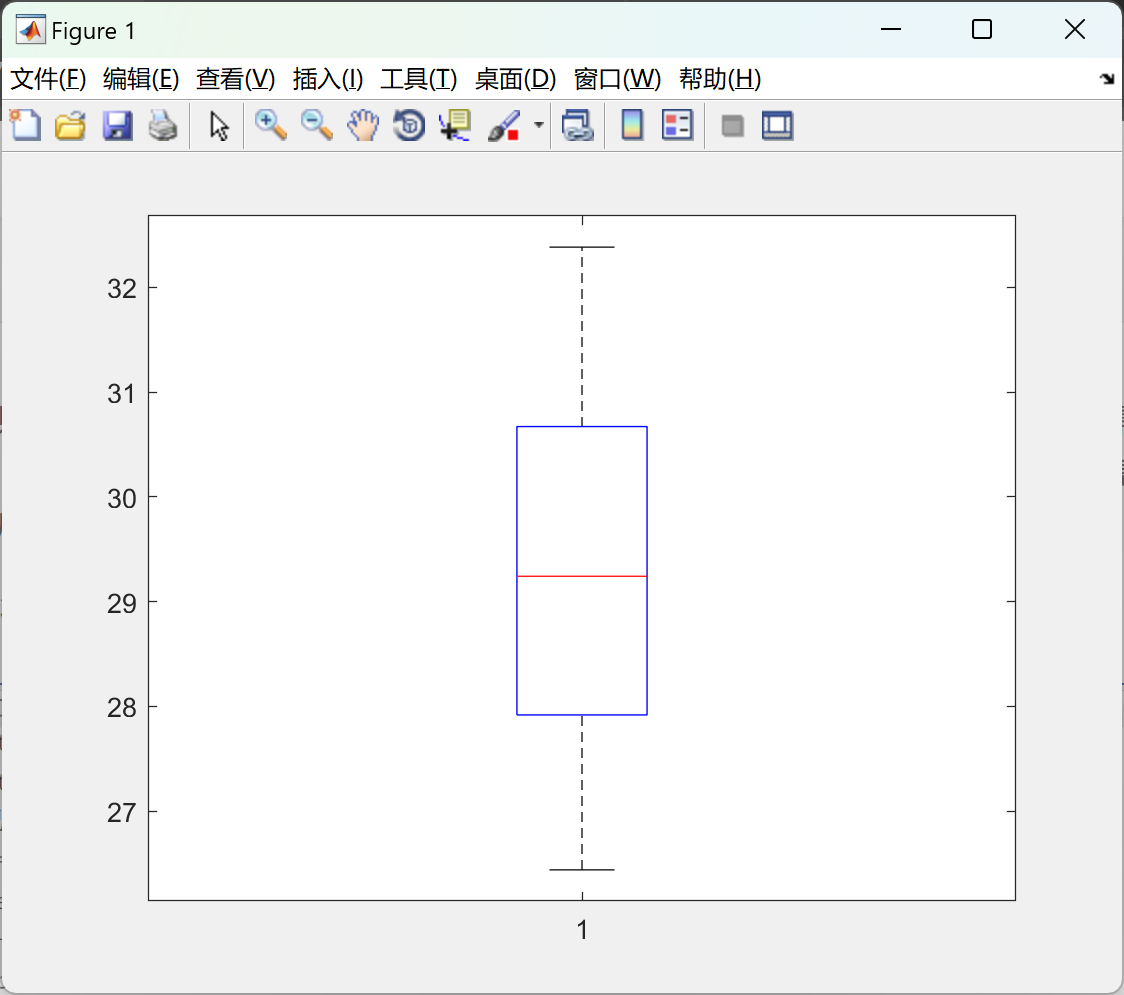

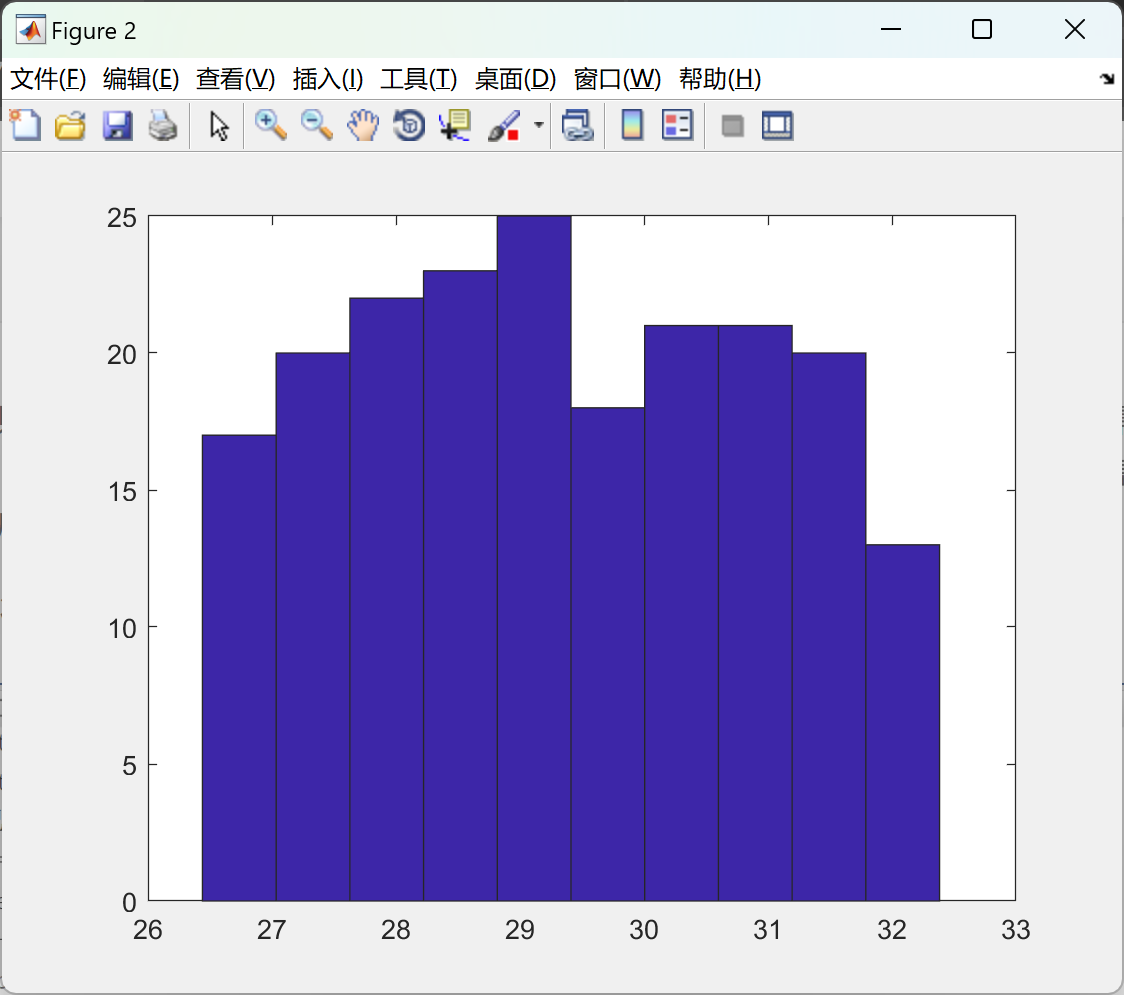

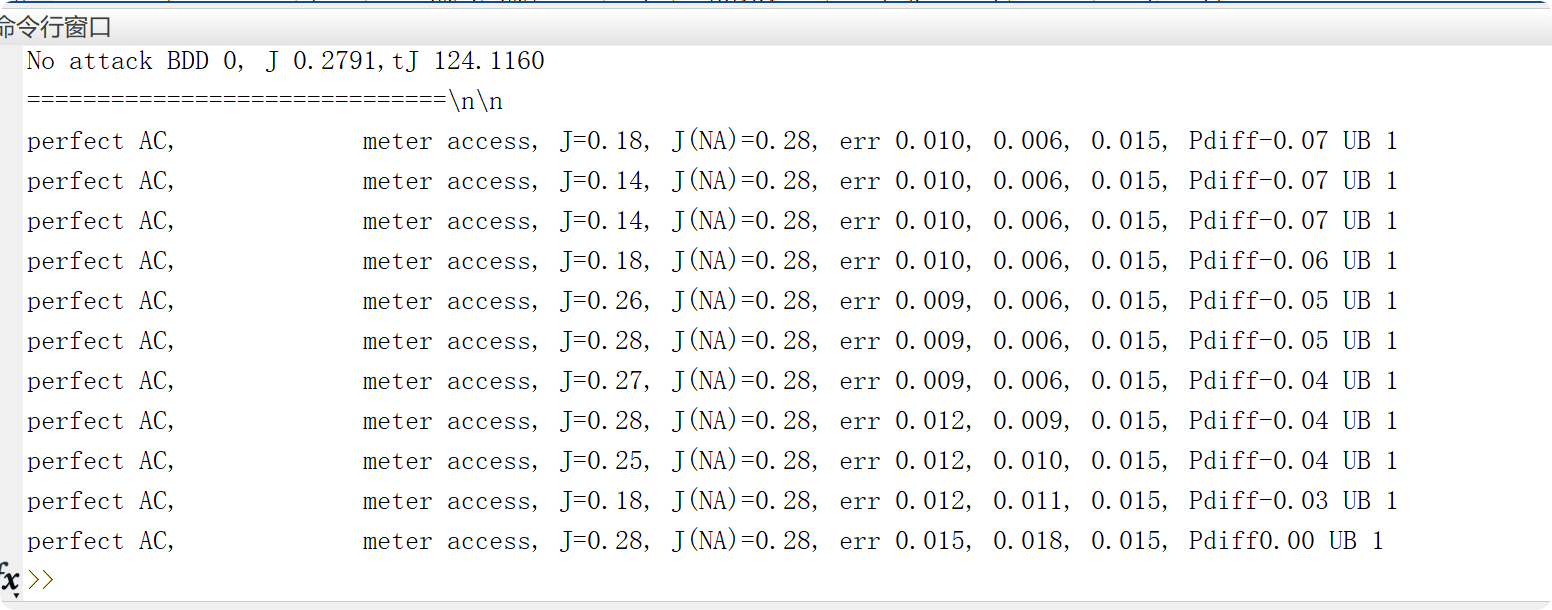

📚2 运行结果

主函数部分代码:

%traditional ACSE: wls method

%close all

clear

addpath(genpath('matpower7.0/')) %add all subfolders

casename = 'case30.m';

%% simulate reality/environment

if ~(exist('measure')==1)

disp("simulate grid enviroment and meters by power flow")

mpc = loadcase(casename);

%simulate truth by power flow, and SCADA meters with noise

noise_level = 0.01; %std of gaussian noise to be added on meters

pf_results = runpf(mpc);

ref = find(mpc.bus(:,2)==3);

[measure,idx,sigma,GT,V_GT] = simulate_SCADA_meters(pf_results, noise_level);

%% add bad data (traditional)

if_bad = 0;

if if_bad==1

%add one bad data

measure.Pinj(3) = sign(measure.Pinj(3))*(1+abs(measure.Pinj(3)));

end

end

%% attacker side:

%create imperfect grid model: topology error/inaccurate network parameter

%grid model [baseMVA, bus_as, gen_as, branch_as]

baseMVA = mpc.baseMVA;

bus_as = mpc.bus;

gen_as = mpc.gen;

branch_as0 = mpc.branch;

%create some imperfectness in network parameters

branch_as1 = mpc.branch;

branch_as1(2,11)=0;

branch_as2 = mpc.branch;

branch_as2(:,4) = branch_as0(:,4)+0.02*randn(size(branch_as0,1),1);

branch_as3 = branch_as2;

branch_as3(2,11)=0;

branch_as3(6,11)=0;

%prepare infomation: state x,

%generate: manipulated measurement measure_a (z_a) z_a = z + ha(Xa)-ha(X)

% functin runpf returns angle in degree

Vest_as0 = V_GT; %X, estimation of the state x on attacker's server

%Vest_as = abs(V_GT); %imperfect state x

Vest_as1 = Vest_as0 + randn(length(Vest_as0),1)*0.01;

Vest_as1(1) = 1+0i; %attackers know reference bus

%target bad case

tgtcase_as = mpc;

tgtcase_as.bus(:,3:4) = mpc.bus(:,3:4)*0.9; %reduce load by 10%

%tgtcase_as.bus(6:10,3:4) = tgtcase_as.bus(6:10,3:4)-1;

pf_astgt = runpf(tgtcase_as);

dA_as = 3*randn(length(bus_as),1); %for FDIA DC

%dA_as = 3.*pf_results.bus(:,9);

dA_as(11:end)=0;

Instances_modes = {'perfect','perfect','DC','DC'};

Instances_cons = {'No','combined','No','combined'};

%Instances_modes = {'perfect','perfect','perfect','perfect','perfect',...

% 'DC','DC','DC','DC','DC'};

%Instances_cons = {'No','topology','ntwpara','state','combined',...

% 'No','topology','ntwpara','state','combined'};

for i = 1:length(Instances_modes)

MODE_FDIA = Instances_modes{i}; %'DC','target AC','perfect'

constraint = Instances_cons{i};

Vest_as = Vest_as0;

branch_as = branch_as0;

if strcmp(constraint,'topology')==1

branch_as = branch_as1;

elseif strcmp(constraint,'ntwpara')==1

branch_as = branch_as2;

elseif strcmp(constraint,'state')==1

Vest_as = Vest_as1;

elseif strcmp(constraint,'combined')==1

branch_as = branch_as3;

Vest_as = Vest_as1;

end

if strcmp(MODE_FDIA,'target AC')

%AC FDIA designed by certain target wrong solution Vtarget_as

Vtarget_as = Vest_as; %target manipulate on estimate x

Vtarget_abs = abs(Vest_as); %magnitude of wrong solution

Vtarget_as=Vtarget_abs.*exp(1i*angle(Vest_as)*2); %Xa, the bad state that attackers want to mislead operators toward

%Vtarget_as(2) = 0.95;

Vtarget_as(ref)=1+0i; %attackers know reference bus

[measure_a, idx] = ...

fdia_ac_gen(Vest_as,Vtarget_as, measure, idx,...

baseMVA, bus_as, gen_as, branch_as);

elseif strcmp(MODE_FDIA, 'perfect')||strcmp(MODE_FDIA, 'DC')

%well crafted fdia ac

%Vest_as ready

if strcmp(MODE_FDIA, 'perfect')

[measure_a, idx, Vtarget_as] = ...

fdia_perfac_gen(Vest_as,pf_astgt, ...

measure,idx,...

baseMVA, bus_as, gen_as, branch_as);

elseif strcmp(MODE_FDIA, 'DC')

%DC FDiA:

%dA_as = randn(length(bus_as),1); %delta angle (radias), create some random disturb of angle

%dA_as = angle(Vest_as)-pf_astgt.bus(:,9)./180.*pi;

%dA_as(ref)=0;

[measure_a, idx] = fdia_dc_gen(dA_as,measure,idx, baseMVA, bus_as, gen_as, branch_as);

Vtarget_as=abs(V_GT).*exp(1i*(angle(V_GT)+dA_as)); %Xa, the bad state that attackers want to mislead operators toward

end

end

🎉3 参考文献

[1]黄冬梅,丁仲辉,胡安铎等.低成本对抗性隐蔽虚假数据注入攻击及其检测方法[J].电网技术,2023,47(04):1531-1540.

部分理论引用网络文献,若有侵权联系博主删除。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?