[SWPUCTF 2022 新生赛]numgame

打开是一个永远到不了20的计算界面

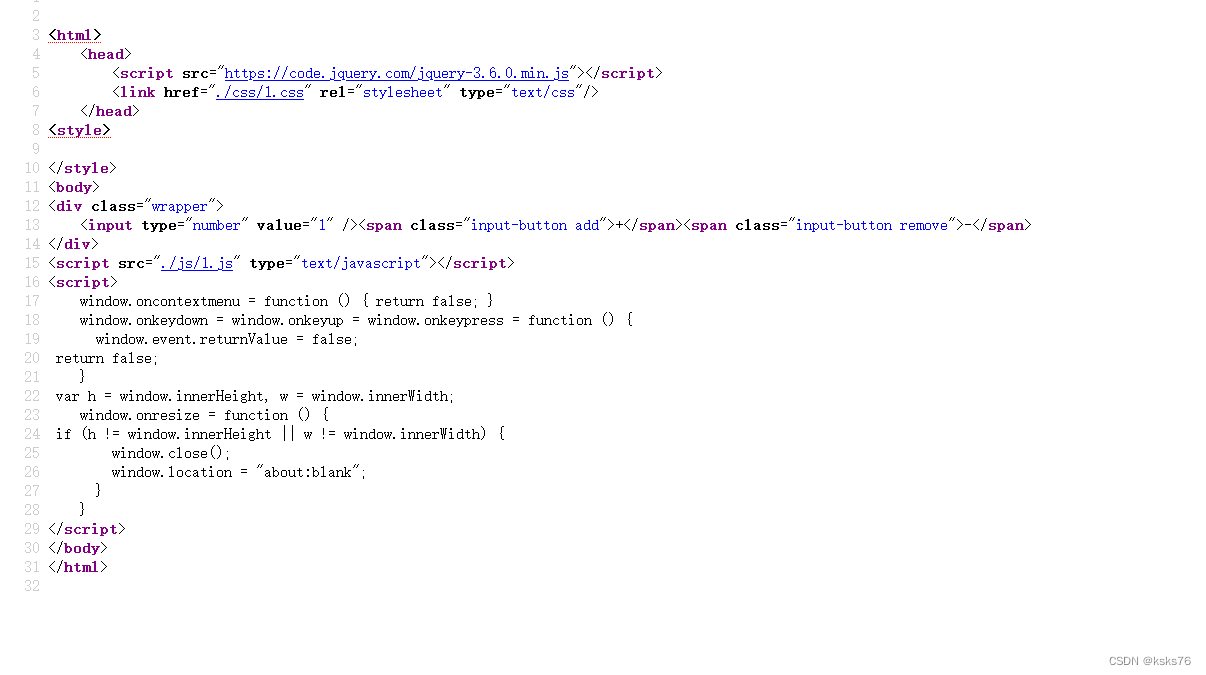

接着f12查看网页源代码发现打不开使用开发者工具看看能不能打开

发现里边有一个前往网页的标签

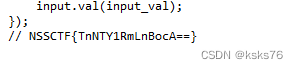

打开发现是一个js的代码这个地方有一串base64编码的东西

解开是一个php

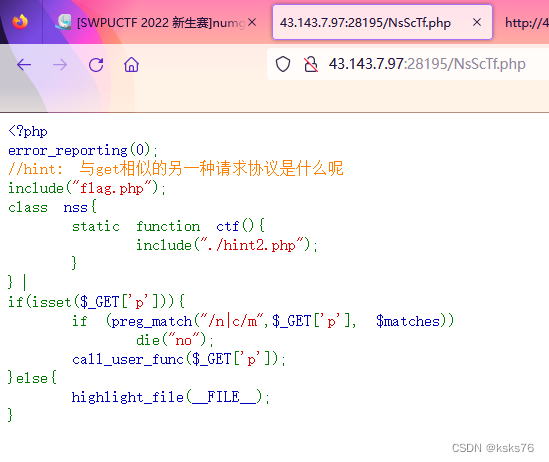

打开是一段代码审计

这道题目的切入点在

call_user_func($_GET['p']);

这个位置

这个是把第一个参数作为回调函数使用

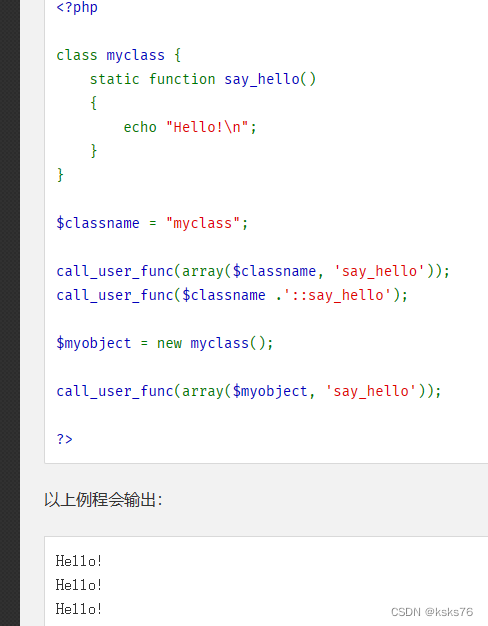

这一题类似于以下这个例子

这里调用的类方法是

Echo “hello”

调用的格式为

myclass::say_hello

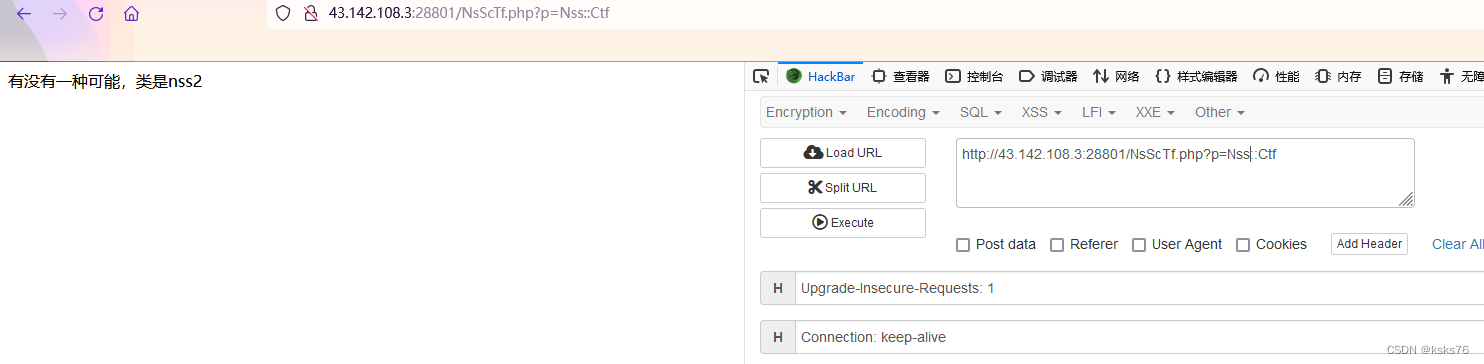

那么回到刚刚那个题目

这里只有以恶搞类nss这个类中有一个函数可以调用就是include(‘hint2.php’)

可以试验一下看看能不能调用

输出了hint2.php的内容说明思路对了

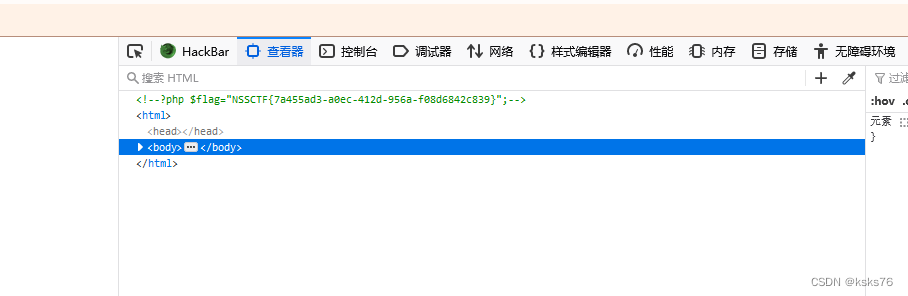

这里提示类是nss2所以我们调用nss2

成功输出flag

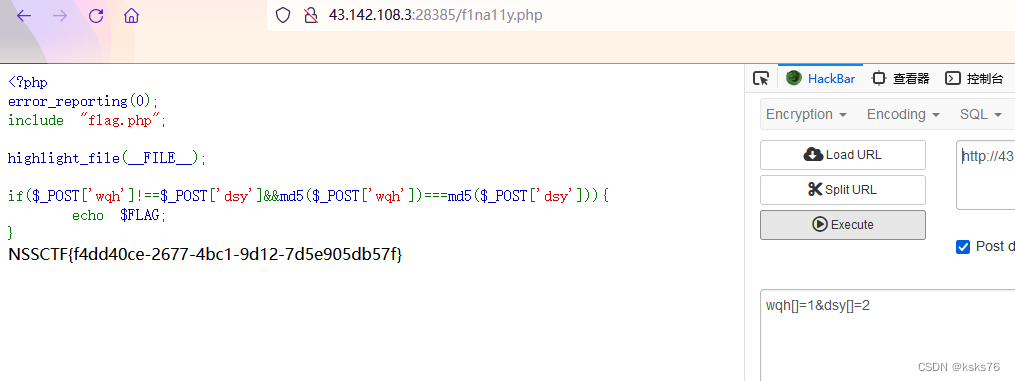

[SWPUCTF 2022 新生赛]奇妙的MD5

老对手了

直接上flag

603

603

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?