- 攻防环境搭建

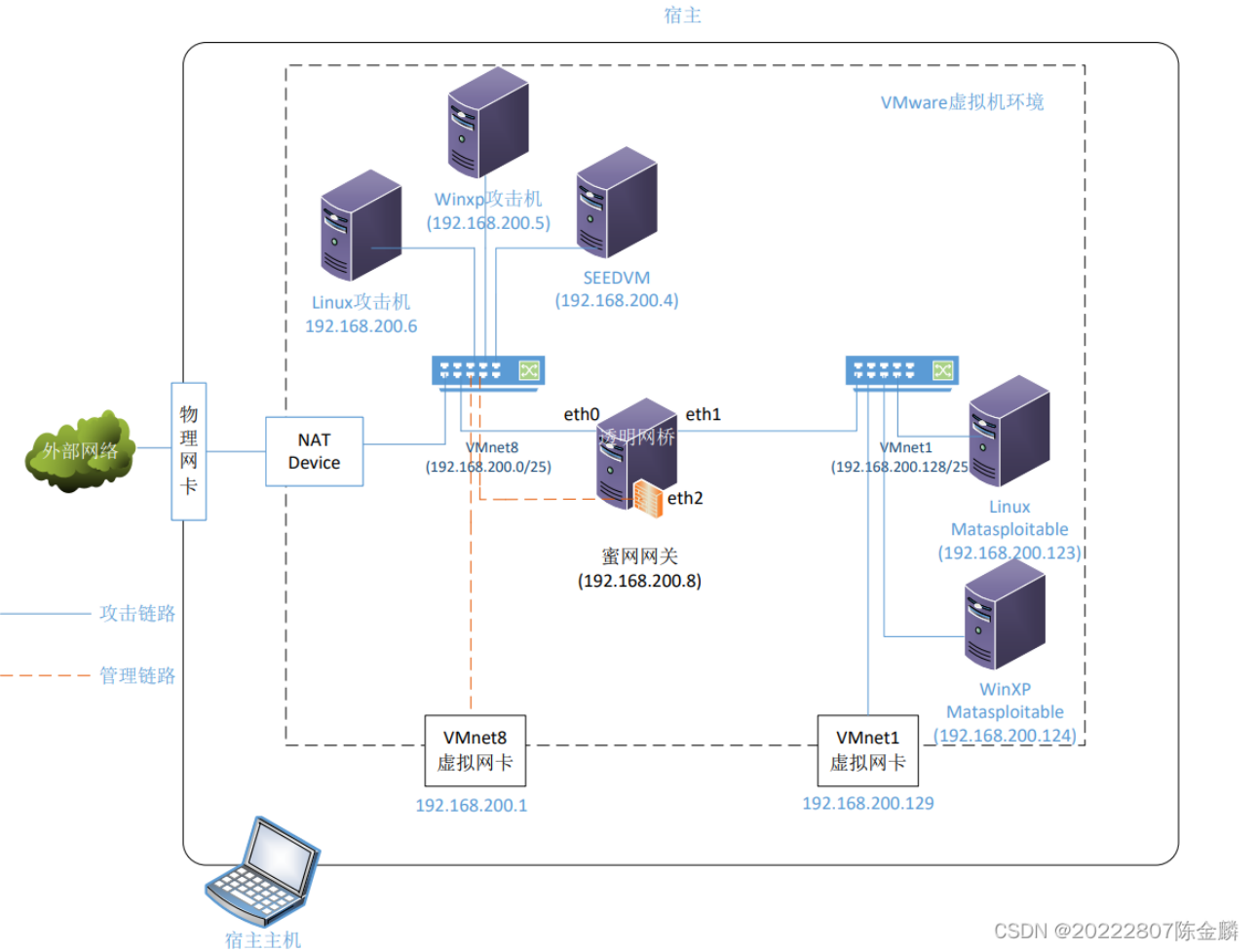

1.1网络拓扑图

本实验环境的主机主要由由三台攻击机、两台靶机、一个蜜网网关构成,两台靶机配置在靶机网端VMnet1,三台攻击机配置在攻击网端VMnet8,网络的拓扑结构图如下所示:

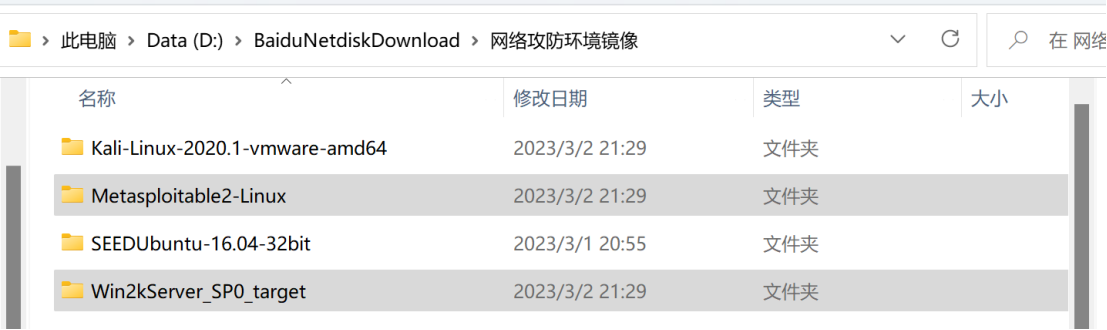

1.2攻击机、靶机的安装与配置

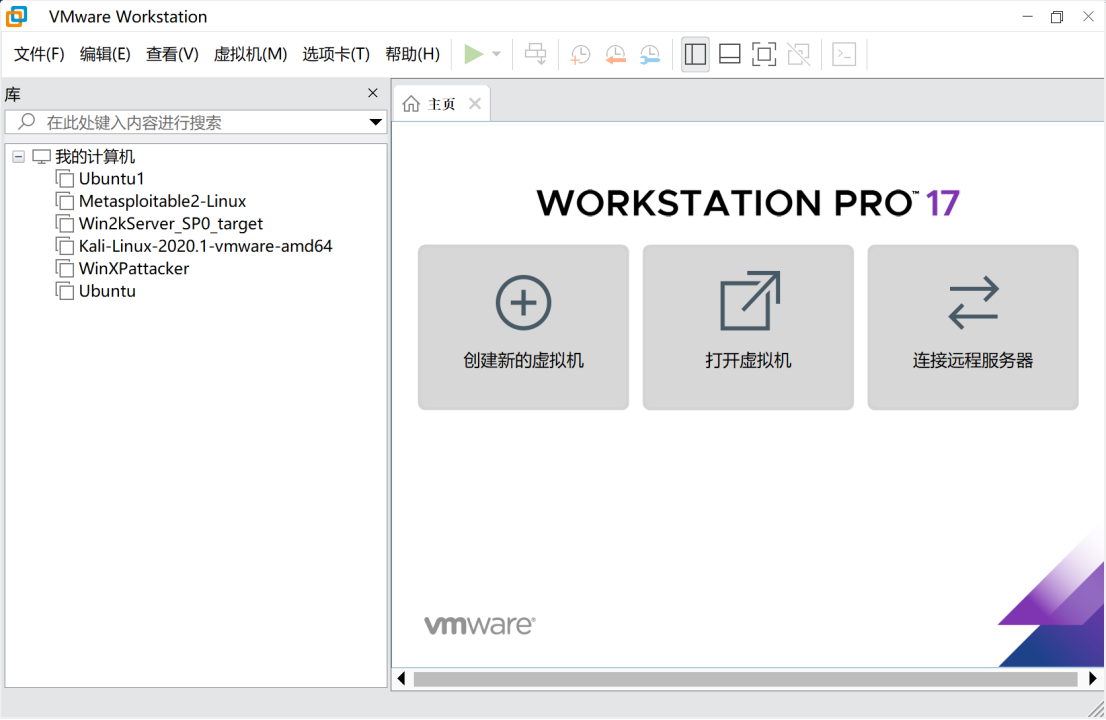

1.2.1实验平台为打开vmware并更新为最先版本

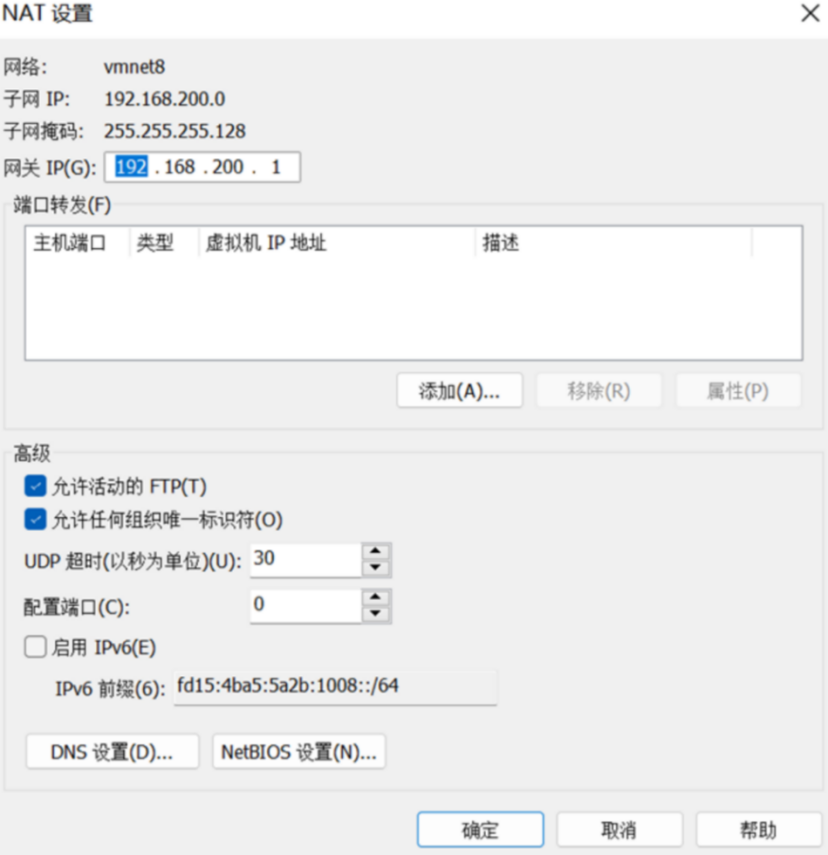

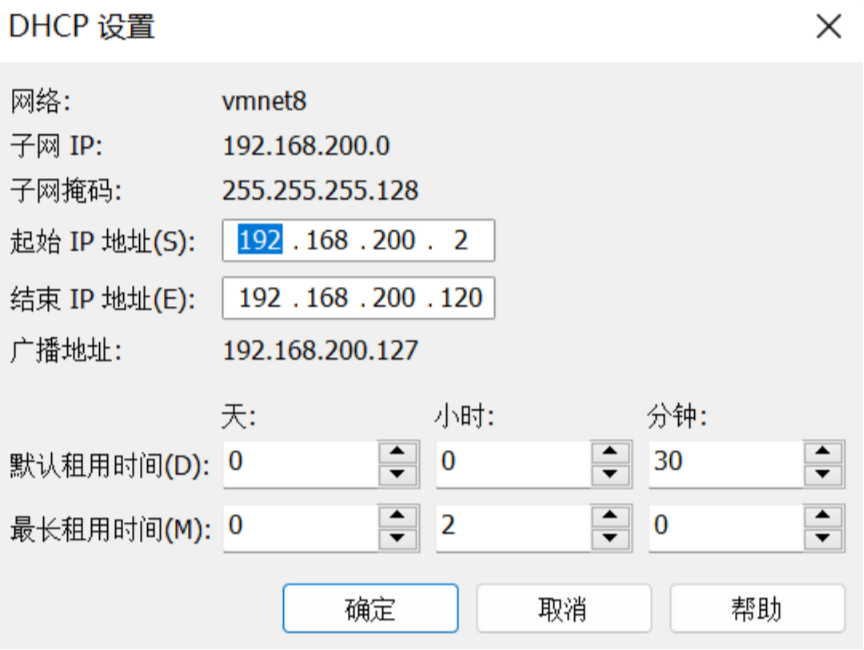

1.2.2首先设置虚拟网络编辑器

VMnet1设置如下

1.2.3打开虚拟机

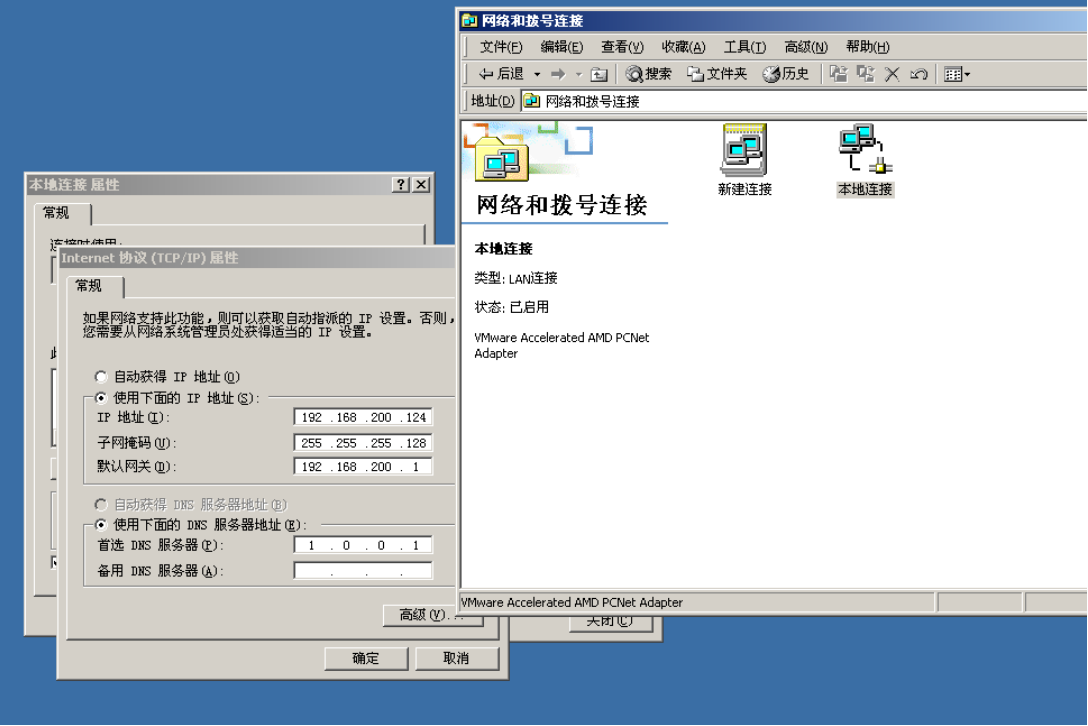

1.2.4启动Win2后开始界面打开我的电脑-网络和拨号连接-本地连接-属性-Internet协议,设置IP地址、子网掩码、网关、首选DNS服务器。

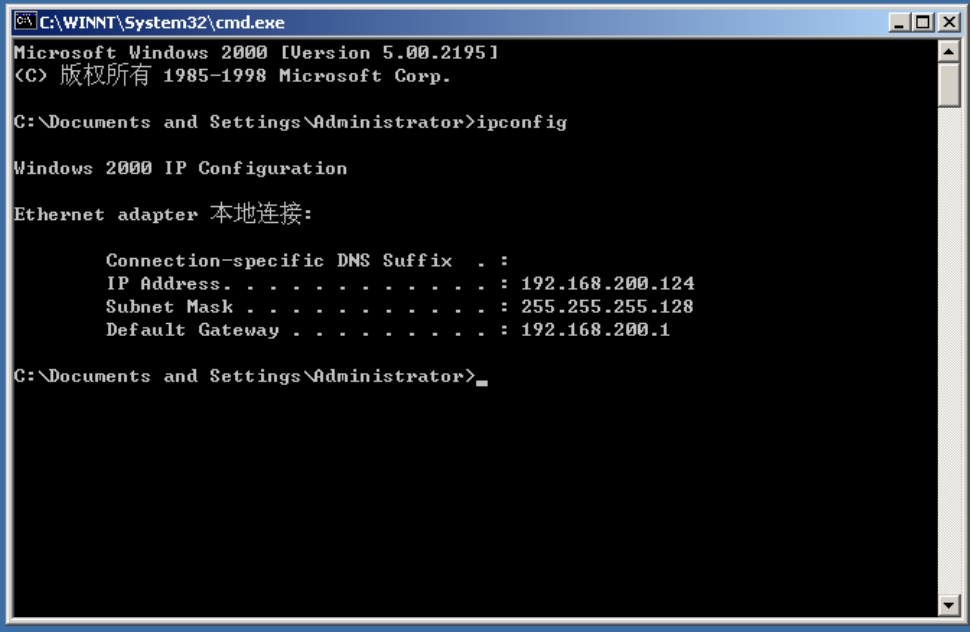

打开cmd命令行,输入ipconfig查看是否配置成功

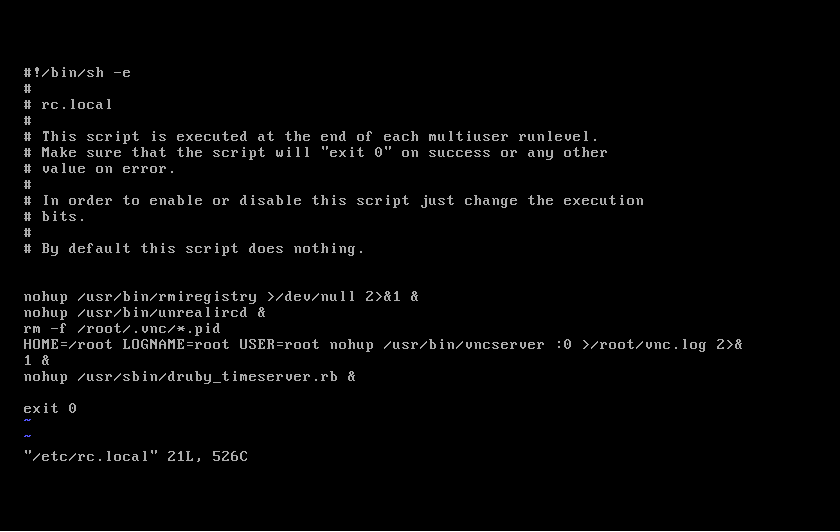

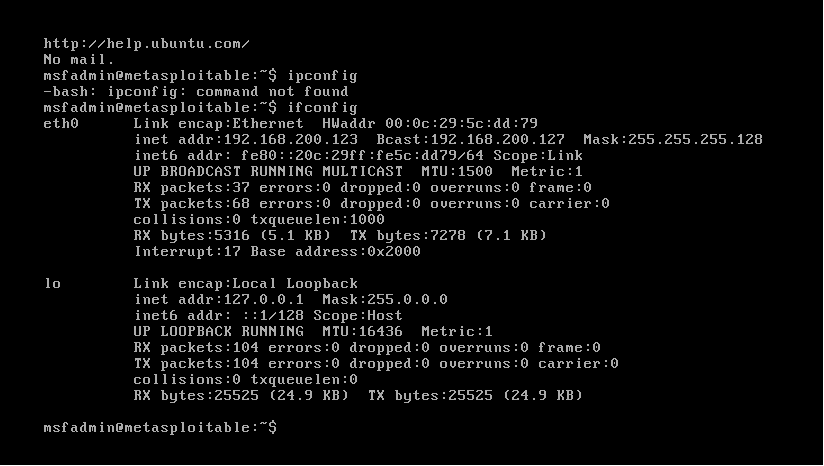

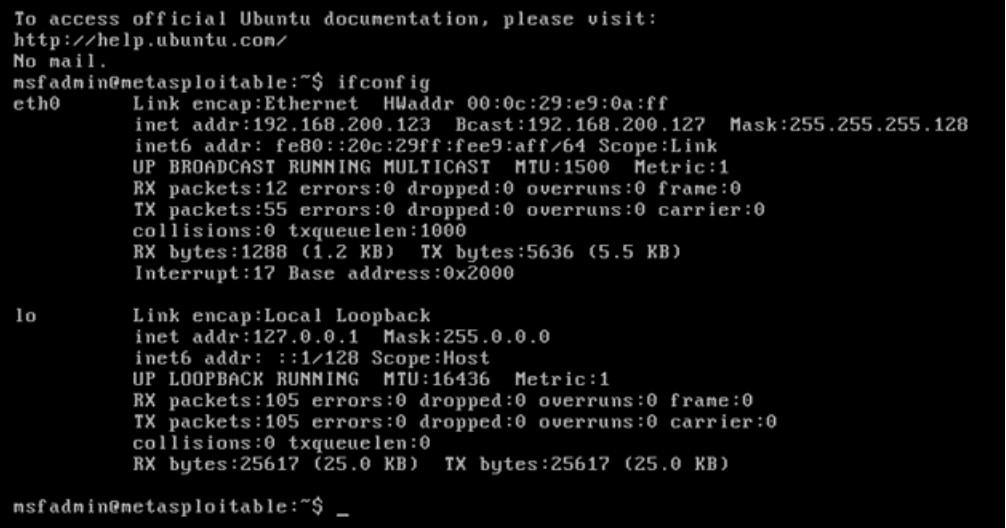

1.2.5打开Metasploitable2虚拟机,配置靶机Metasploitable2的网络设置

重新启动查看是否配置成功

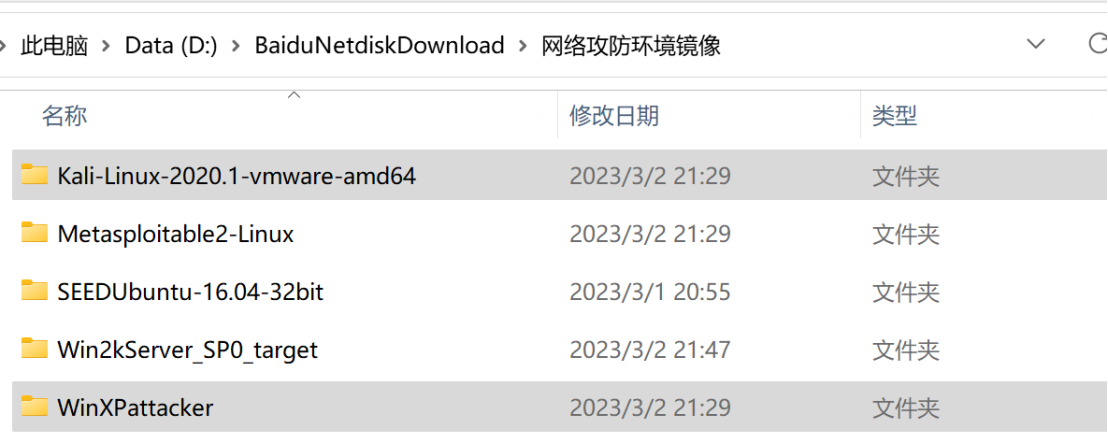

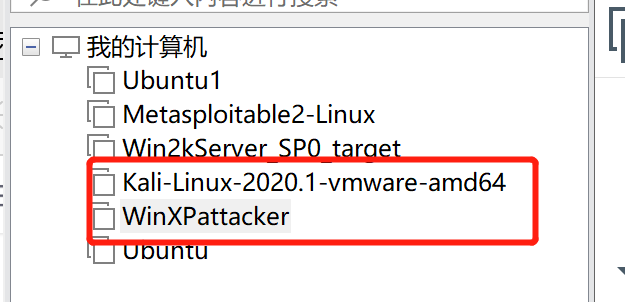

1.2.6配置攻击机,首先添加Kali-Linux-2020.1-vmware-amd64和WinXPattacker这两个攻击机

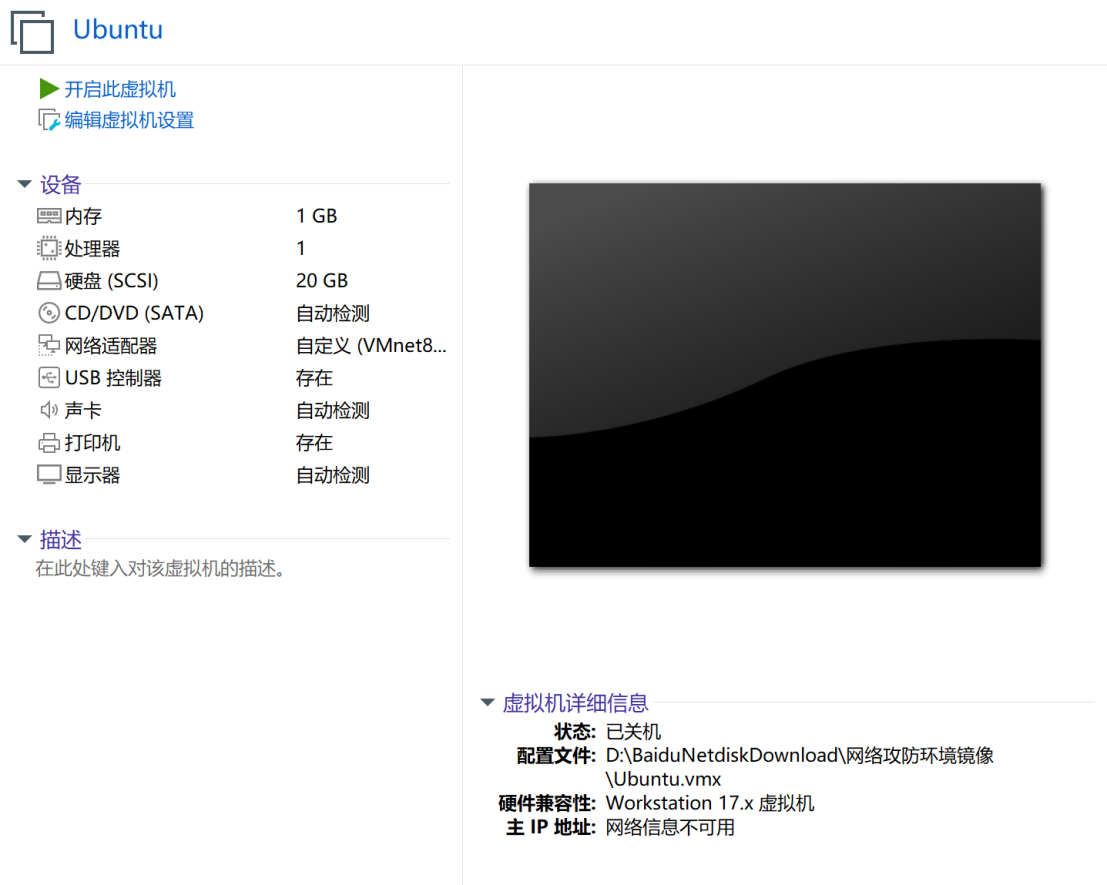

1.2.7新建虚拟机,通过创建新虚拟机的方式添加SEEDUbuntu-16.04-32bit攻击机,点击“创建新的虚拟机”,下一步,选择稍后安装操作系统,选择虚拟机安装位置,内存分配1g,其他选择默认选项

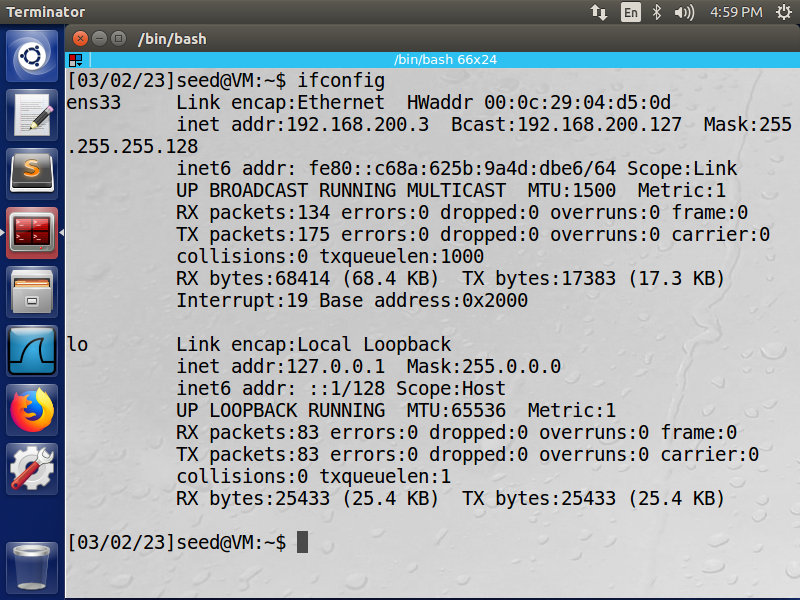

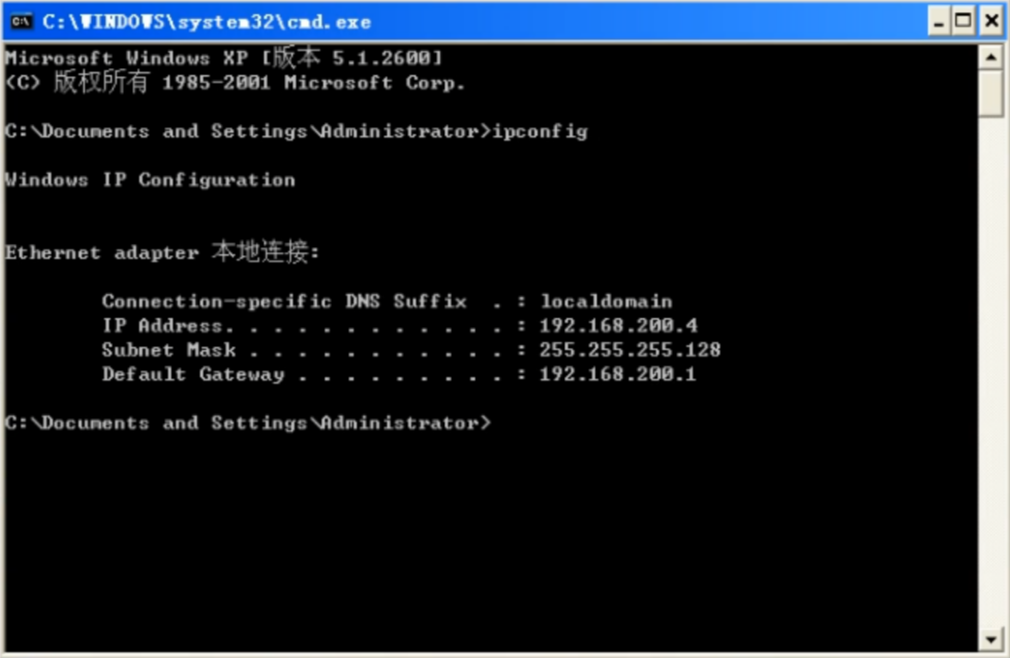

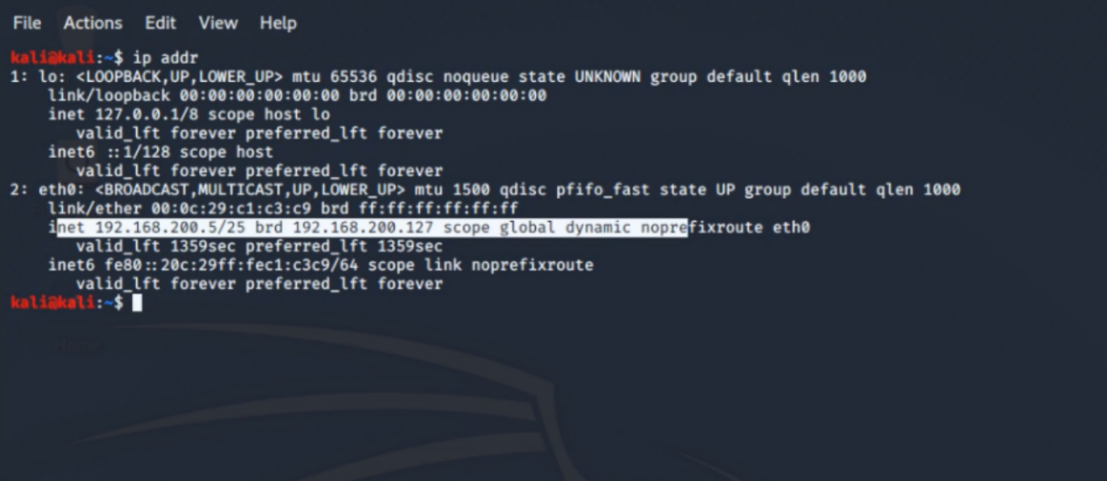

1.2.8分别查看三个攻击机的网络信息

Ubuntu

WinXPattacker

Kali

三个ip均在攻击网段范围内

到此攻击机和靶机的安装结束

1.3蜜网网关安装与配置

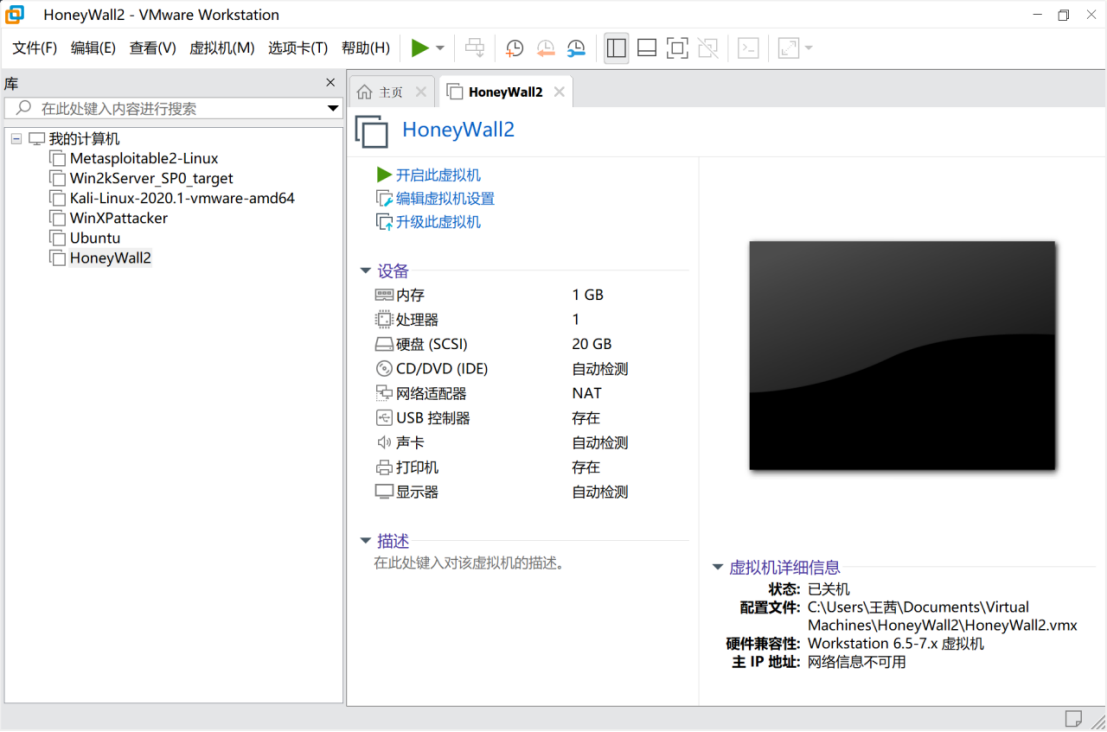

1.3.1新建蜜网虚拟机

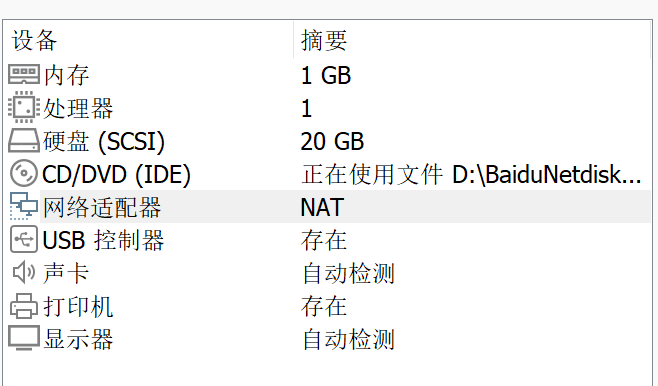

点击“创建新的虚拟机”,选择自定义,硬件兼容性选择Workstation 6.5-7.x,选择稍后安装操作系统,系统选择Linux,版本选择Centos 5及更早版本,虚拟机命名为HoneyWall2后续全部都是默认选项

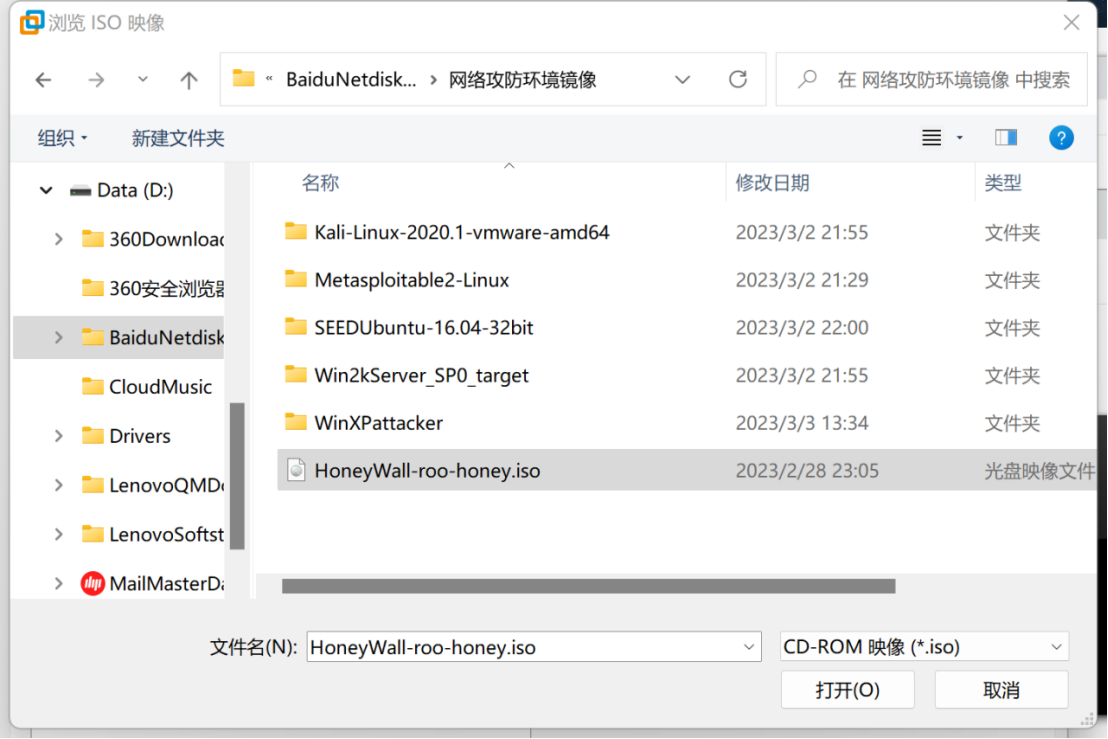

1.3.2编辑虚拟机设置,将将镜像文件加载进去

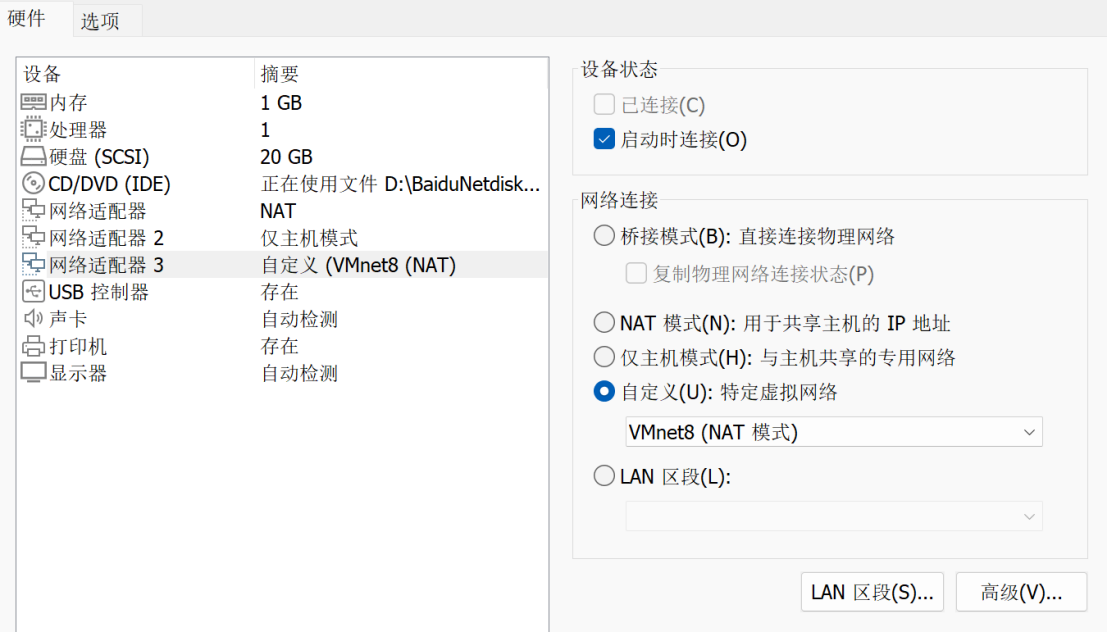

1.3.3配置网卡

1.3.4打开Honewall2开机后等待安装

账户:roo

密码:honey

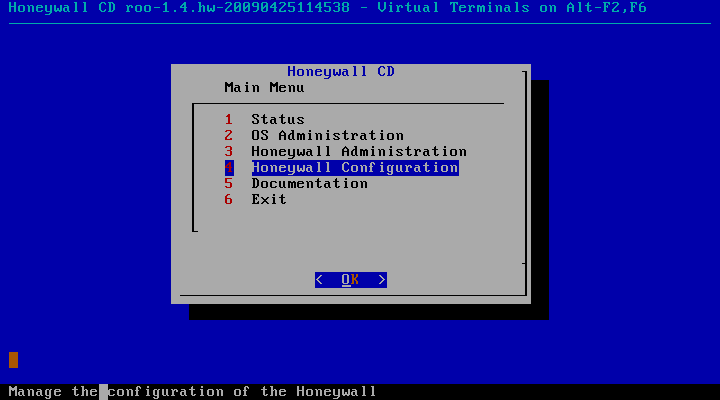

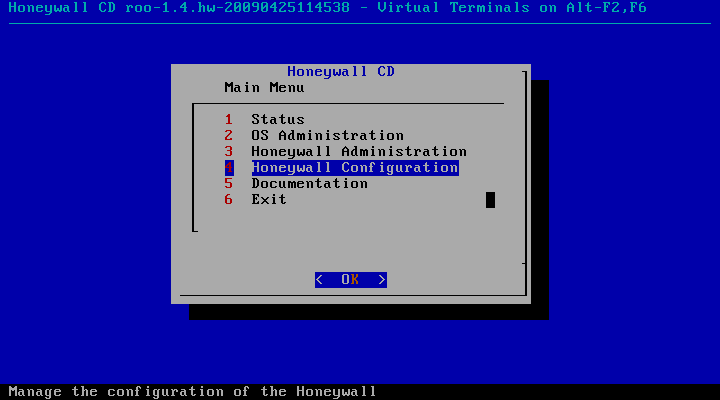

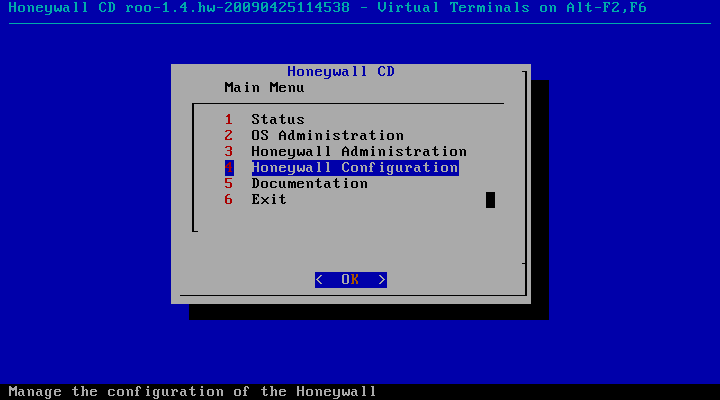

进入选项框的界面,后选择第四项HoneyWall Configuration

首先配置第一项

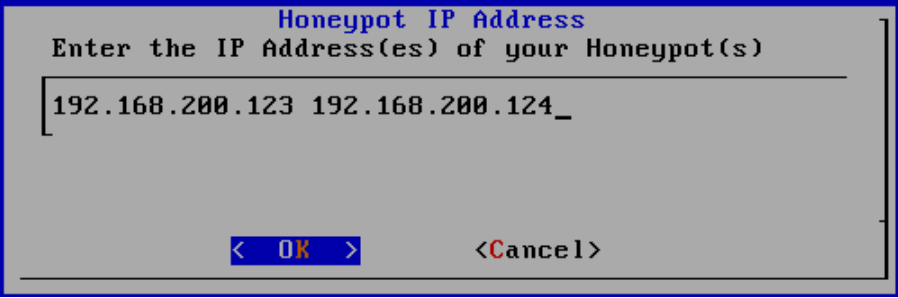

然后选择第二项Honeypot IP Address,设置蜜罐ip

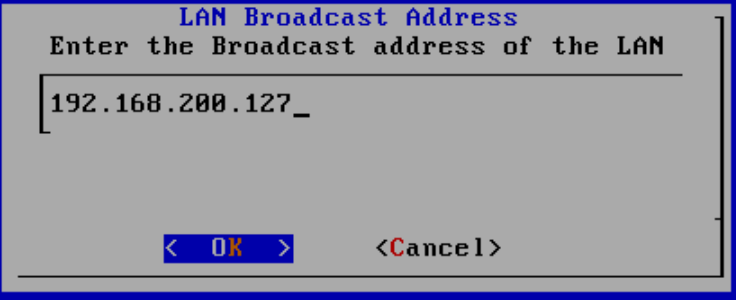

接下来选择广播地址

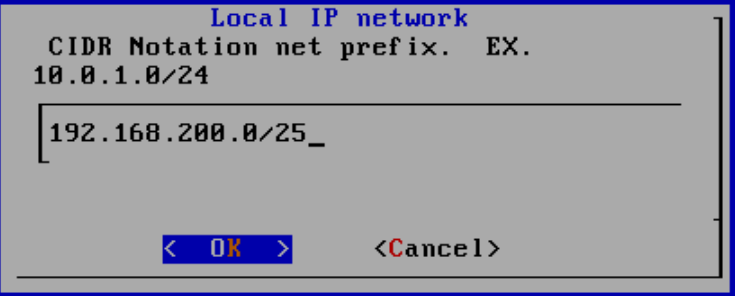

蜜网网段

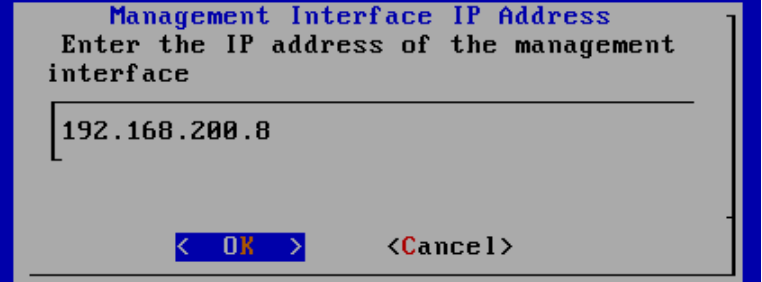

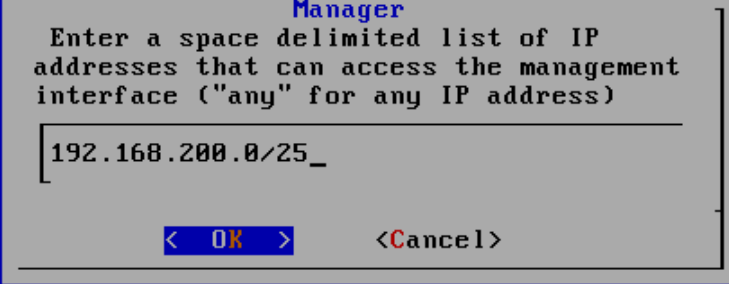

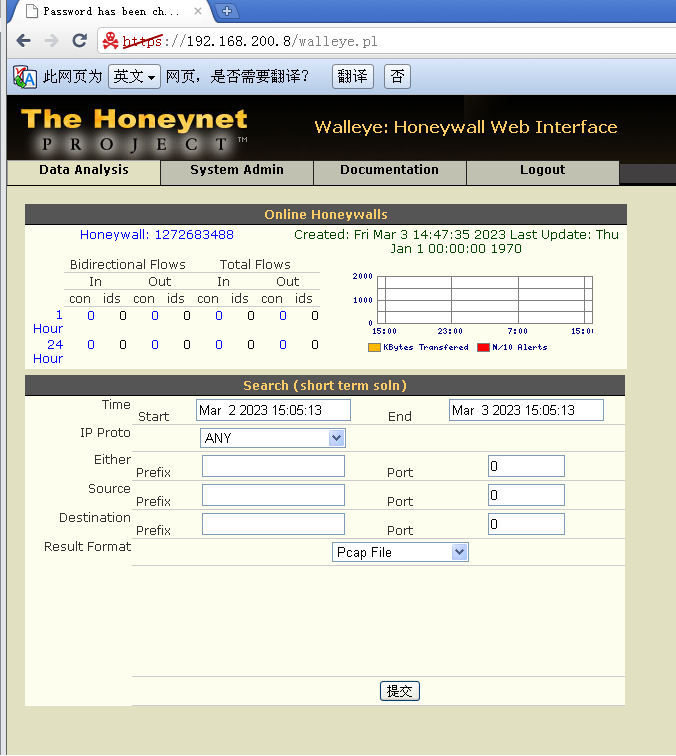

远程管理,配置IP

远程管理,配置IP

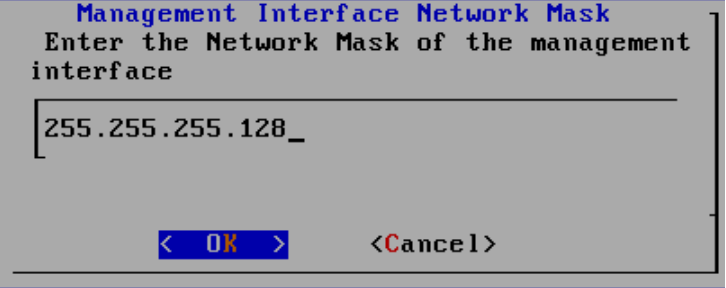

子网掩码配置

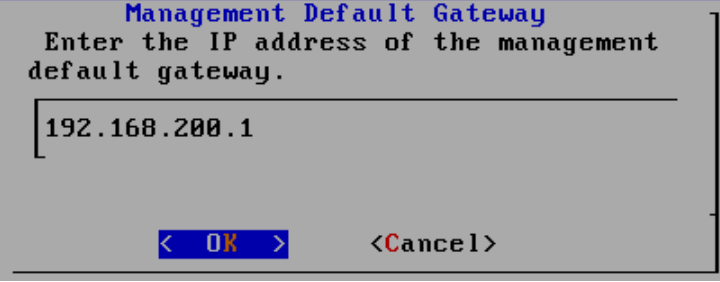

路由设置

配置蜜罐IP

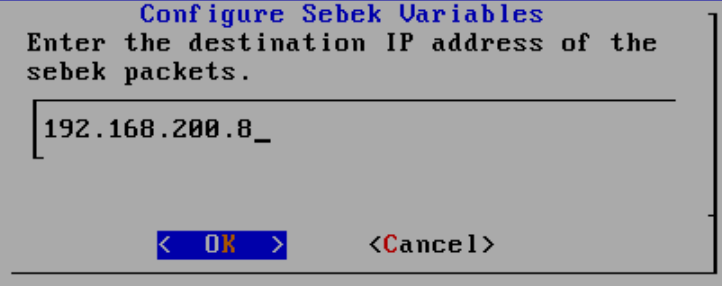

sebek设置,设置ip并保存,UDP端口使用默认的1101端口

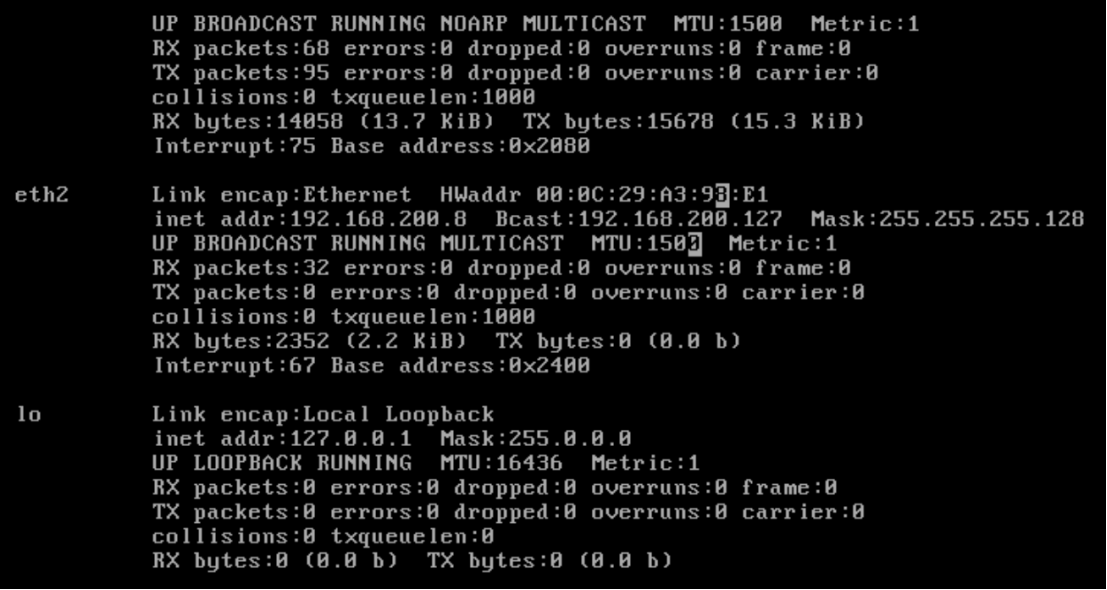

1.3.5回到主菜单并退出,输入ifconfig查看网络配置信息

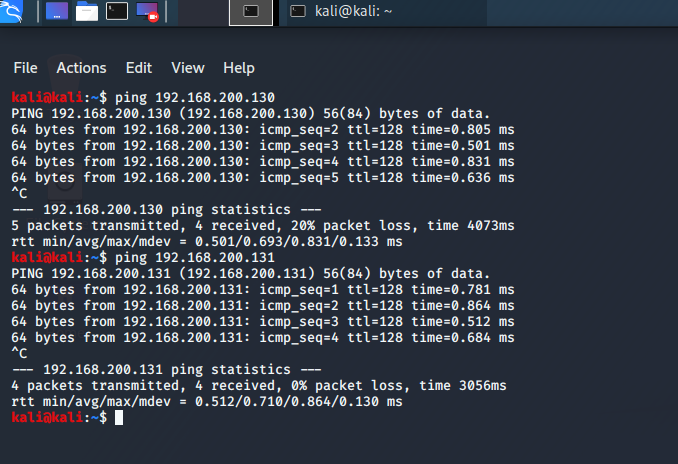

1.3.6测试配置是否成功

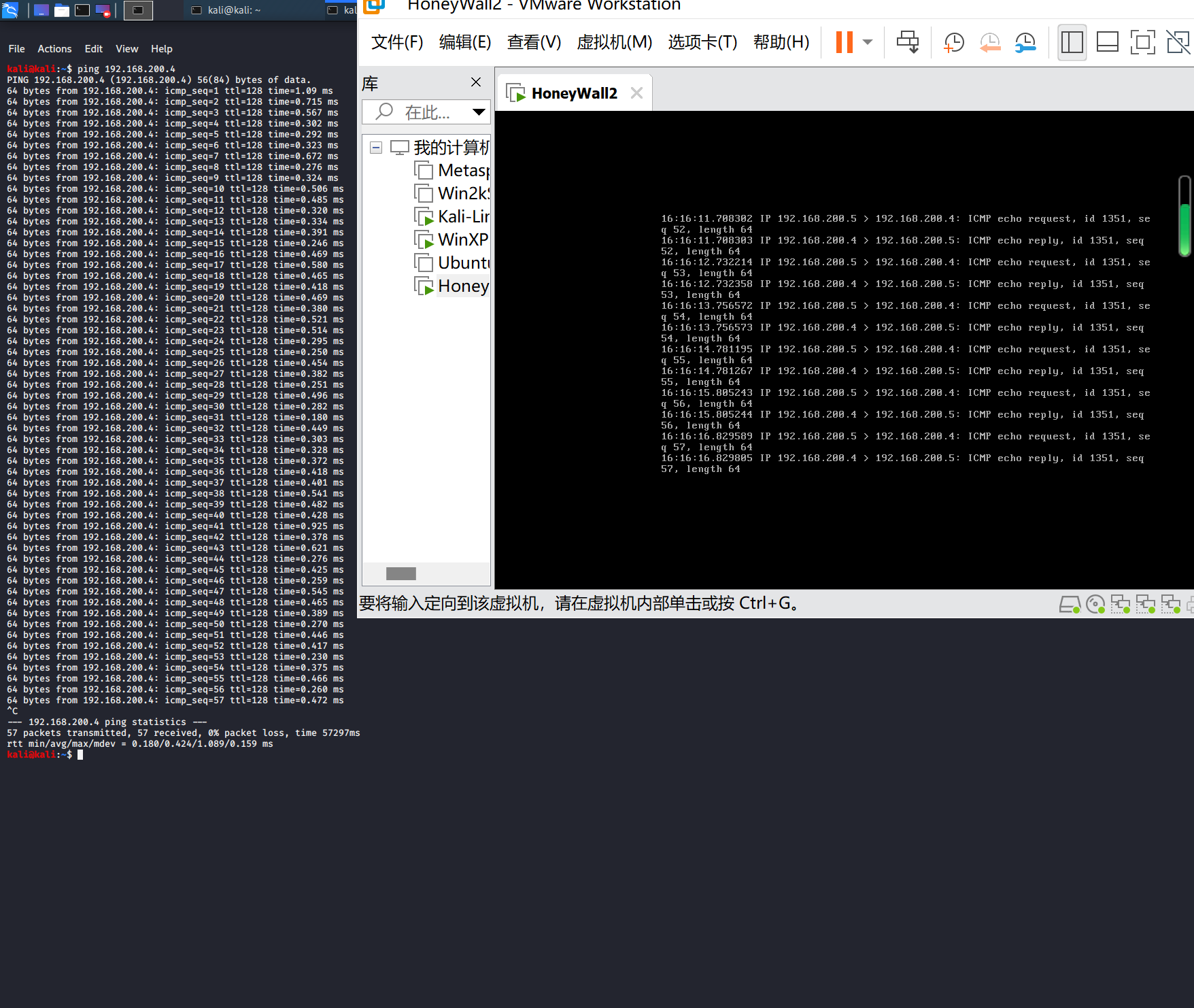

1.3.7回到蜜罐虚拟机,输入tcpdump -i eth0 icmp使用eth0端口对icmp进行监听。查询winxp虚拟机的IP为192.168.200.4

2.学习总结

这次作业是本门课程的第一个实验,实验内容就是实验环境的搭建。根据学习通的安装视频可以尽快完成这次作业,通过本次网络攻防环境的搭建实验的学习,让我对攻击机、靶机和蜜网网关等概念有了基本认识,视频中有好多细节内容需要认真观看。

3.遇到的问题和解决方式

3.1Win2虚拟机打开后电脑蓝屏

解决方式:升级vmware至最新版本

3.2不会使用vim来编辑网络配置文件

查找资料后知道内容修改完成后,输入ESC,在输入冒号、wq可以进行保存并退出。

179

179

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?