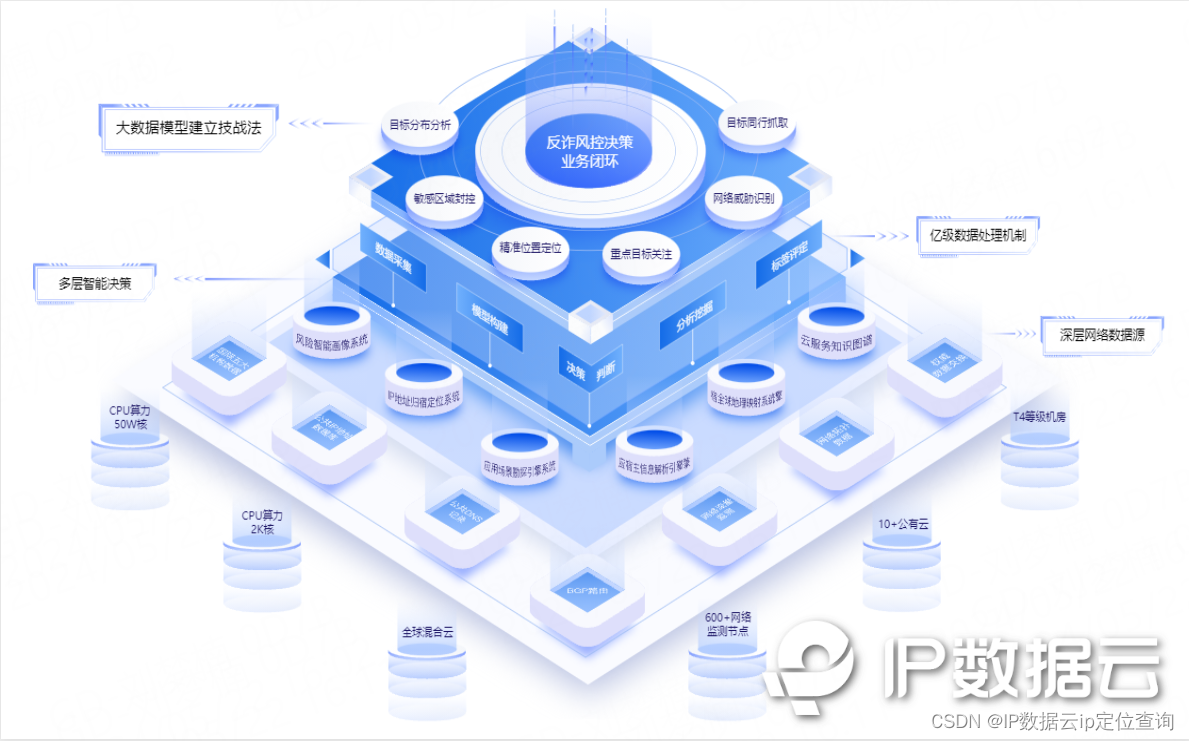

在数字化浪潮席卷全球的今天,尽管国家持续加大力度打击,网络欺诈问题依然严峻。而依附与信息通讯技术的欺诈行为,亦可通过技术进行防范和管控。IP数据云将与众位探讨如何使用IP地址辅助部门来进行反欺诈追踪、区域风控、威胁溯源https://www.ip66.net/?utm-source=LMN&utm-keyword=?2093。

一、理解IP地址的核心价值

IP地址,作为互联网上的唯一标识,它不仅代表着设备的网络位置,更承载着丰富的信息。每一个IP地址都与其背后的物理位置、网络服务提供商以及用户行为模式紧密相连。因此,通过深入分析IP地址,我们可以揭示出许多隐藏在数字背后的秘密。

二、已知目标分布分析

通过收集和分析欺诈人员IP地址的访问记录、行为模式等数据,我们可以实现对欺诈人员的精准定位。对其行为模式进行数据分析和行动模型预测,分析目标出现的地理位置,包括且不限于疑似目标人员落脚点详细地址。经纬度、驻留规律、驻留时长等信息。

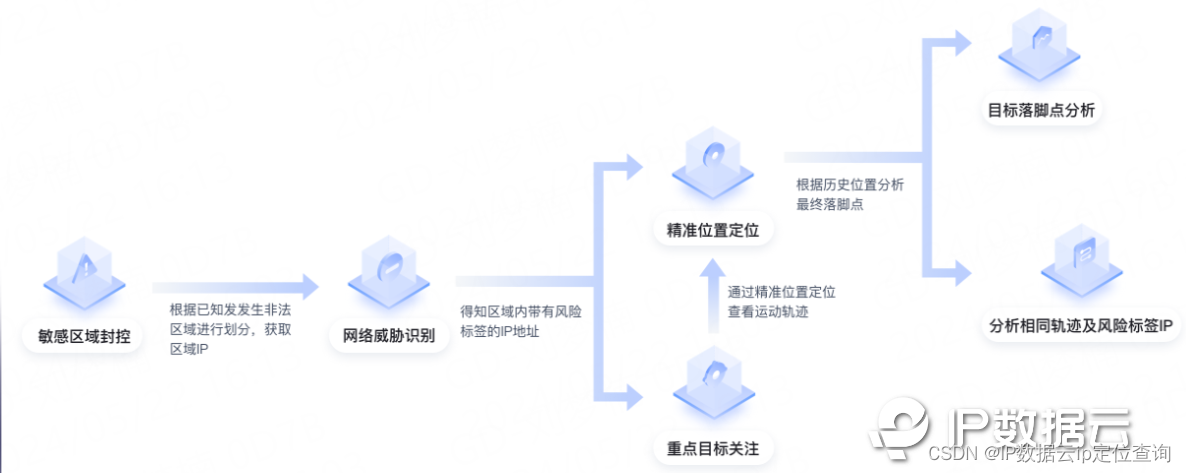

三、构建敏感区域风控

针对一些重点场所和敏感区域,我们可以建立相应的风控体系。通过收集区域内的IP地址信息,结合其他相关数据,进行数据分析和模拟分类,划分出高风险区域,并采取相应的封控措施。例如,对于该区域,我们可以限制或禁止其访问政府系统或敏感信息资源,或者进行更严格的网络监控和审核。

四、精准追溯威胁目标

利用先进的地理信息系统技术,将获取的IP地址转换为具体的地理位置信息,包括经纬度坐标、所在城市、街道地址等。反过来对特定IP地址历史上的位置信息进行回溯查询,帮助了解目标对象的活动轨迹和行为模式。

五、实现目标动态监控

对于重要的监控目标,我们需要实现对其IP地址的动态监控。通过实时监测目标的IP地址变化、访问行为等信息,以便及时发现异常行为,生成预警信息,以便相关部门采取相应的处理措施。

六、网络潜在危险识别

除了对已知欺诈行为和威胁进行监控外,我们还需要挖掘潜在的威胁数据。其中包括代理、数据中心、篡改设备、垃圾注册、高位设备等情况。结合敏感区域封控,排查区域内违法或违规目标信息。

七、目标同行分析抓取

快速发现与已知目标存在相似行为特征的其他IP地址,收集并记录已知目标IP的行动轨迹、风险标签以及IP类型等信息,对已知目标进行特征提取和相似度比对,筛选出与其具有相似行为特征的其他IP地址。

综上所述,IP地址可在反欺诈追踪、区域风控和威胁溯源等方面发挥重要作用https://www.ip66.net/?utm-source=LMN&utm-keyword=?2093。通过深入理解和运用IP地址的价值,我们可以更好地应对网络欺诈挑战,避免更多的受害者出现。

443

443

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?