继续更新web6的write up

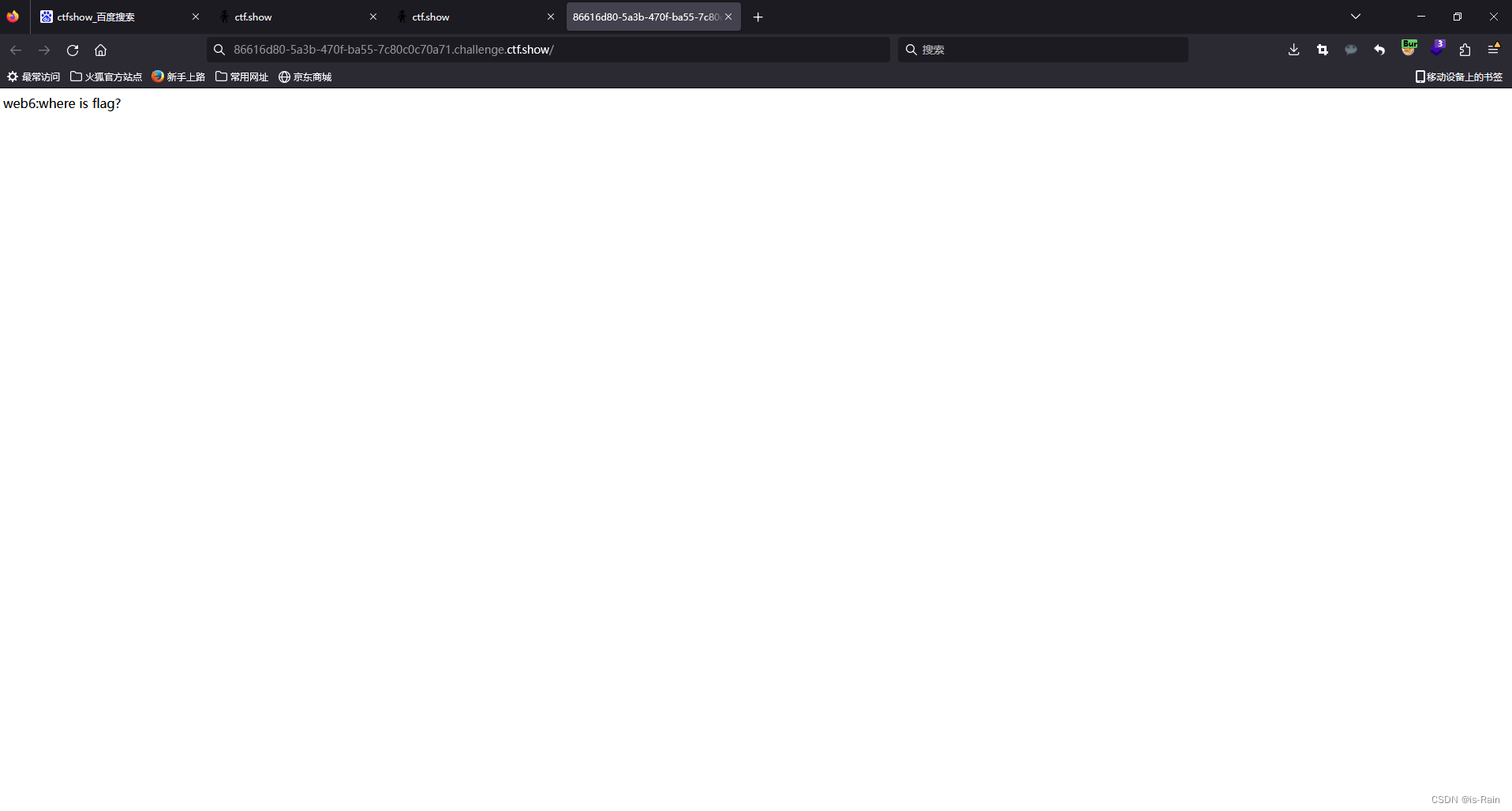

首先先让我们打开靶场:

页面显示如下:

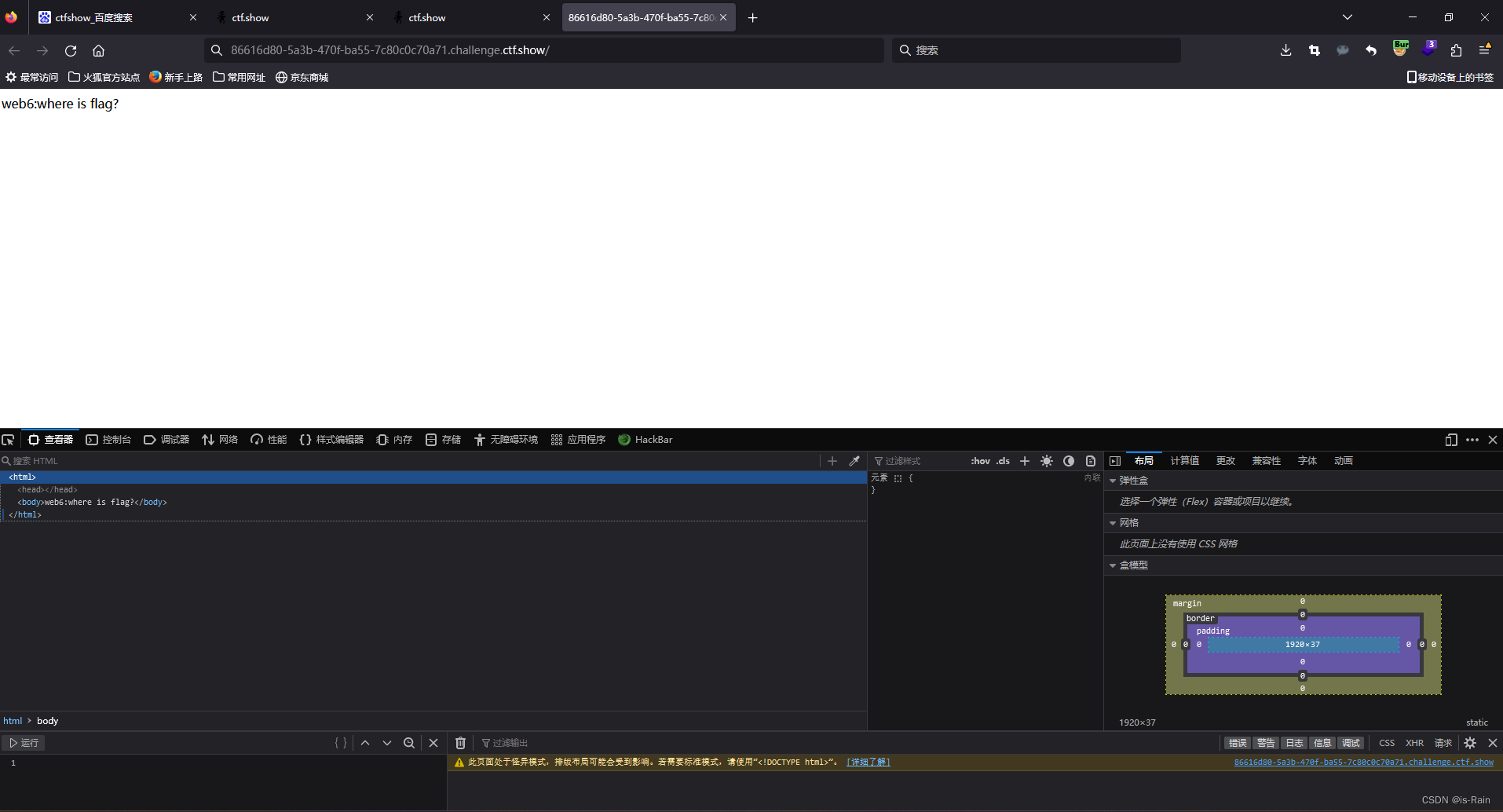

我们打开打开网页源代码也并没有发现什么有价值的东西:

突然看到题目提示为:“

解压源码到当前目录,测试正常,收工”

然后我们试着访问www.zip

结果网页自动为我们下载了一个zip文件:

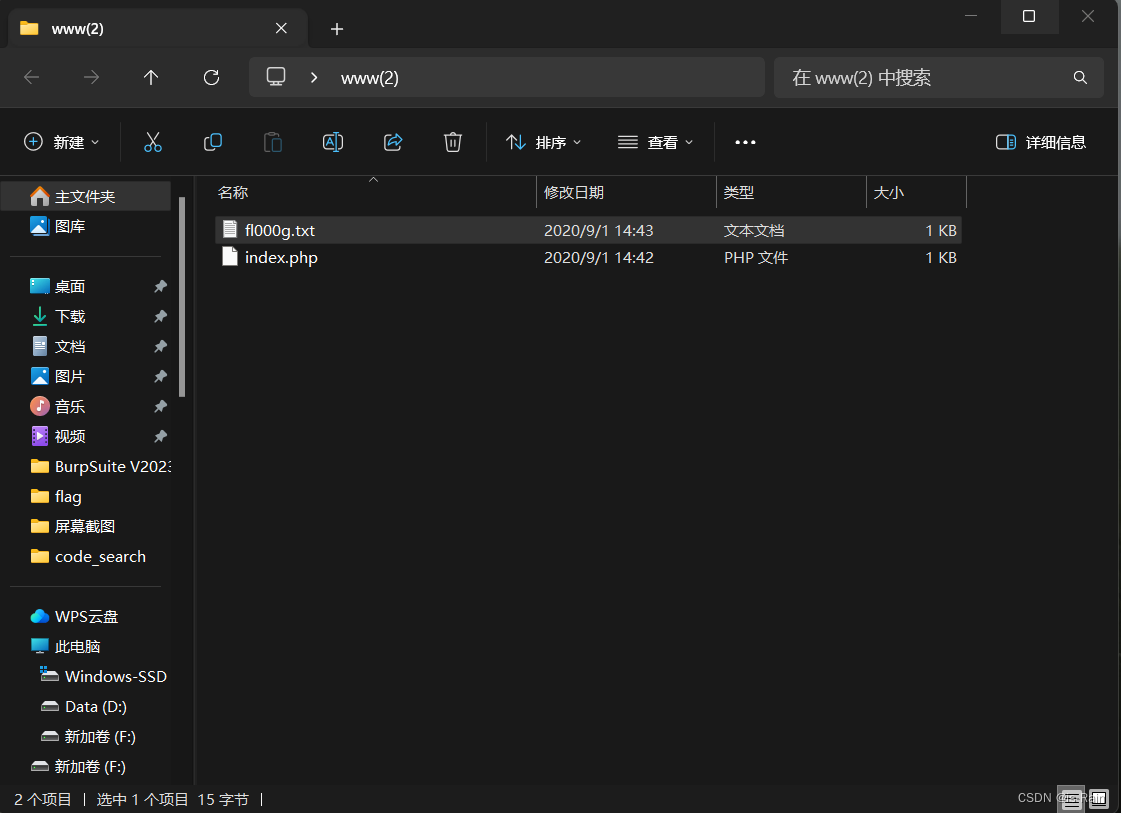

解压打开该文件:

可以看到有两个文件:fl000g.txt和index.php

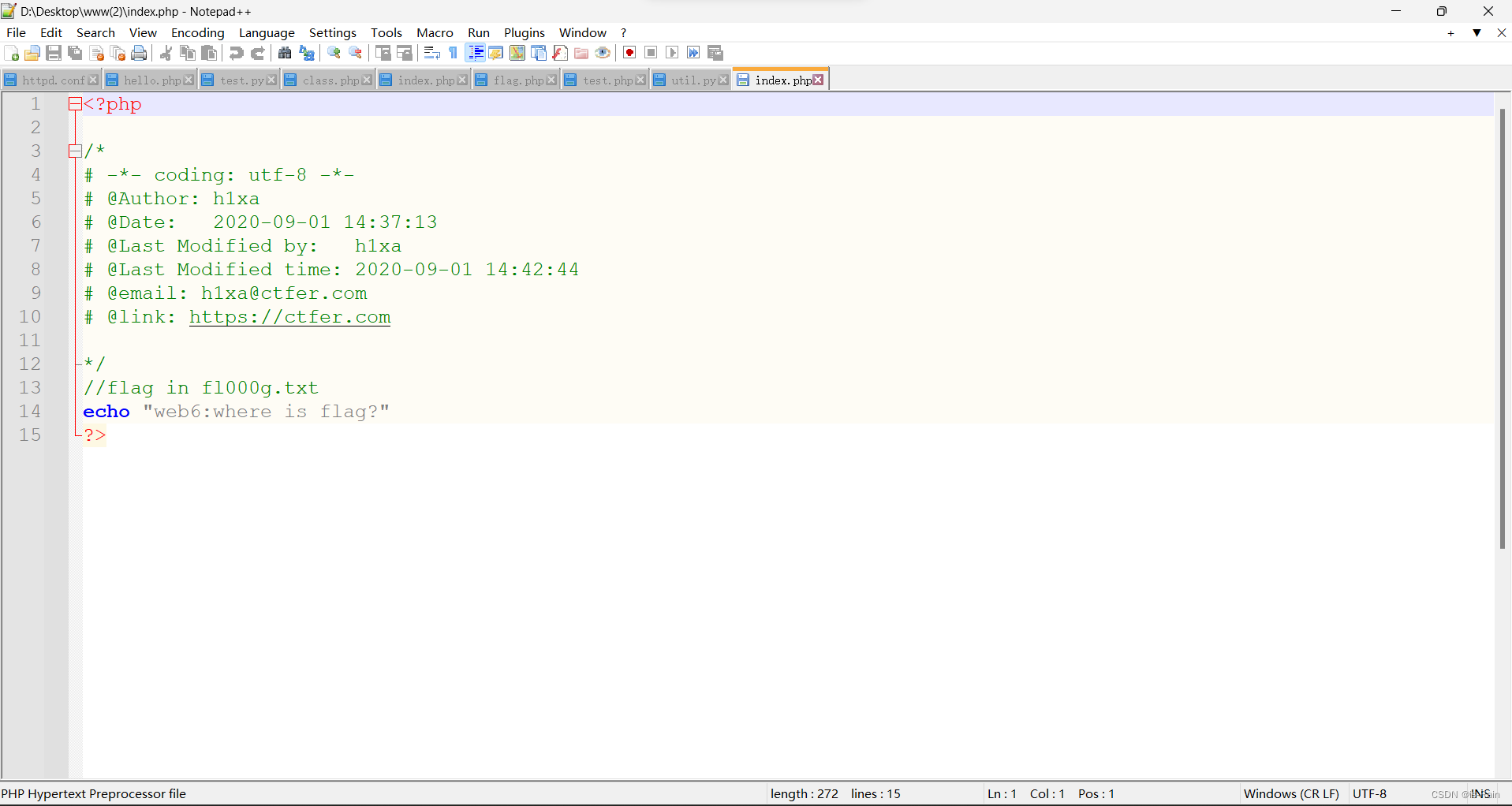

我们首先打开index.php文件:

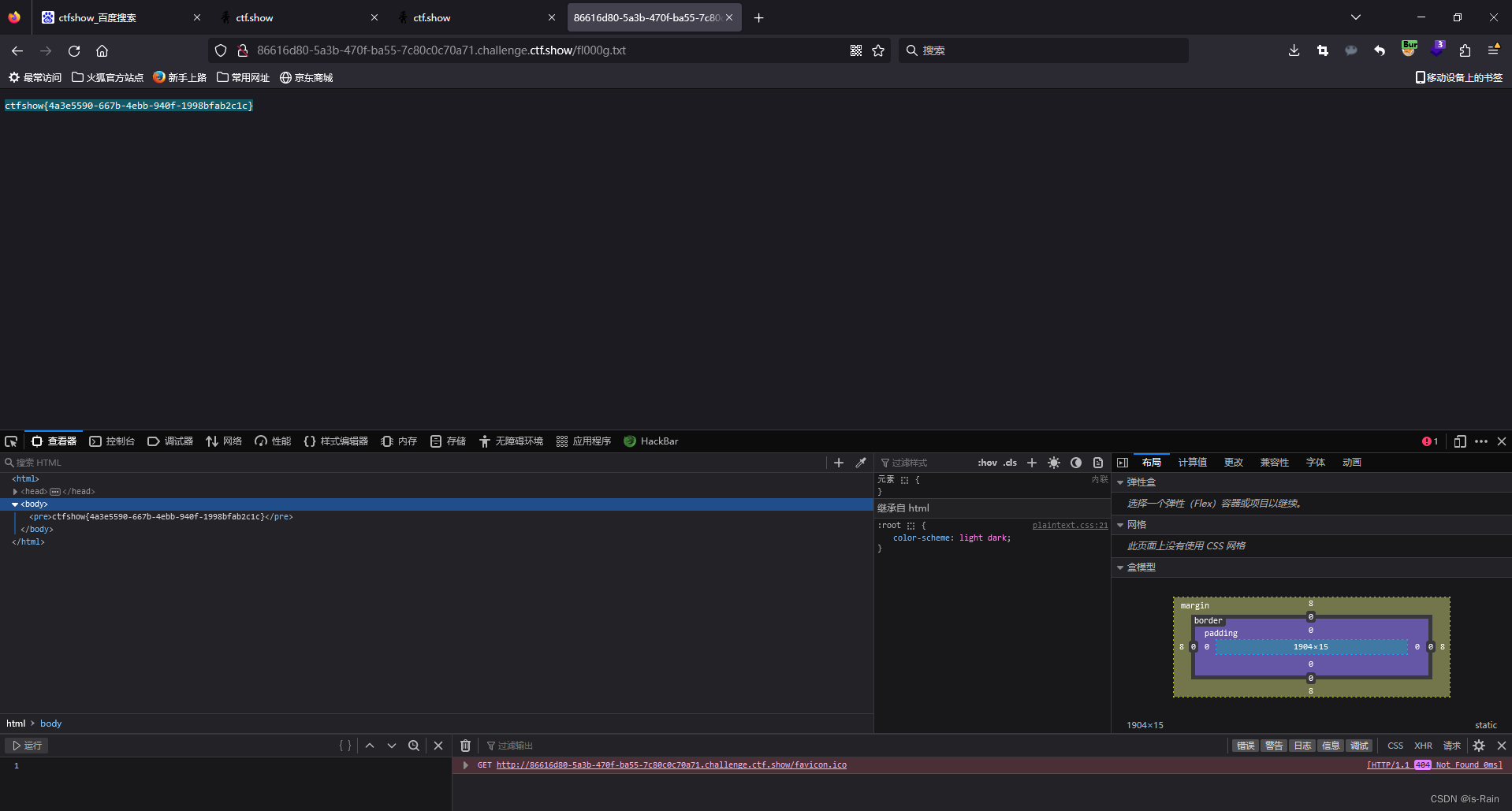

发现一句: flag in fl000g.php ,那我们就打开fl000g.php,显示如下:

显然这不是flag,既然题目说了flag 在 fl000g.php 里,那我们就访问fl000g.php,显示如下:

然后就找到了flag,接着我们在进行提交就可以了。

2140

2140

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?