1.使用wireshark查看并分析window10桌面下的nsf.pcapng数据包文件,通过分析数据包nsf.pcapng找出小白在局域网分享的一个文件,小黑花了不到几秒钟就找到了。

提交格式:flag{xxxxxxxxxxxxxxxxxXXX}

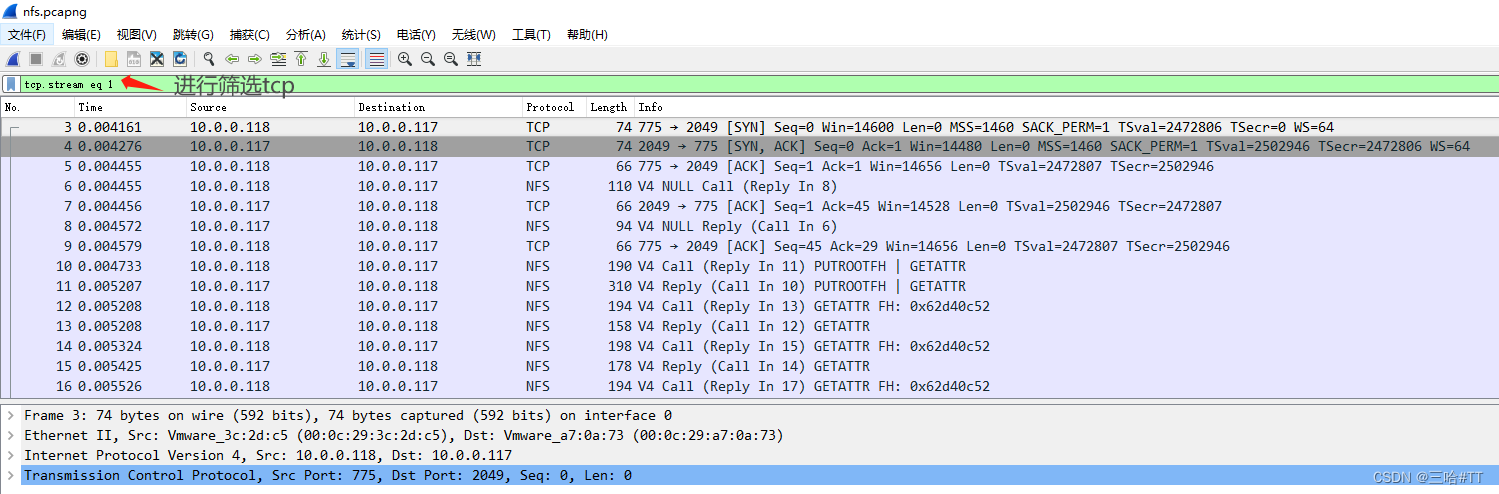

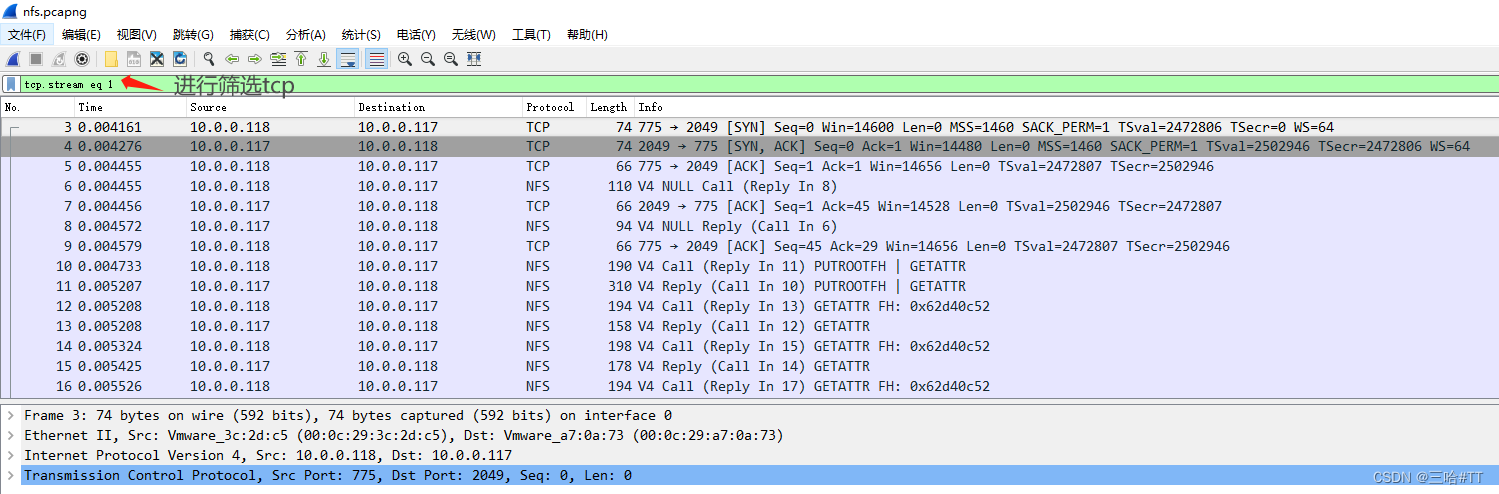

筛选条件:tcp.stream eq 1

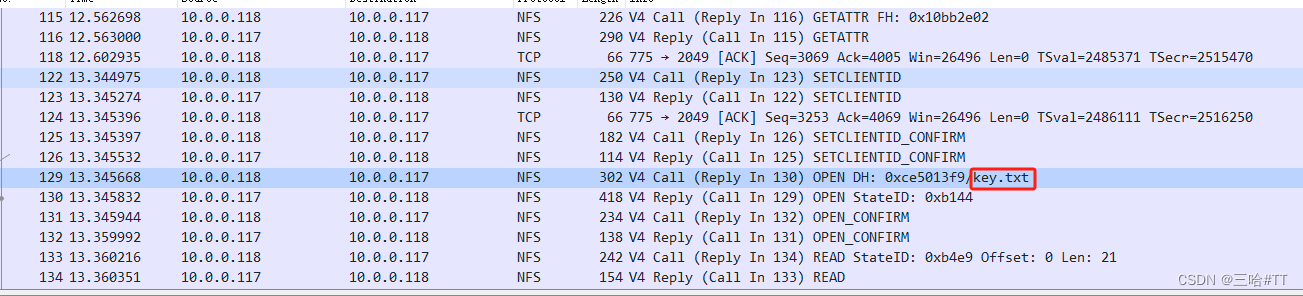

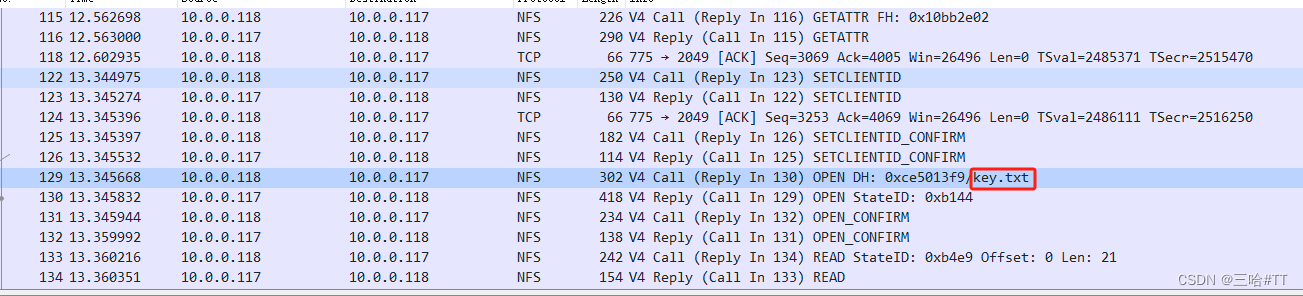

发现可疑的key.txt文件 追踪一下该流量的tcp流

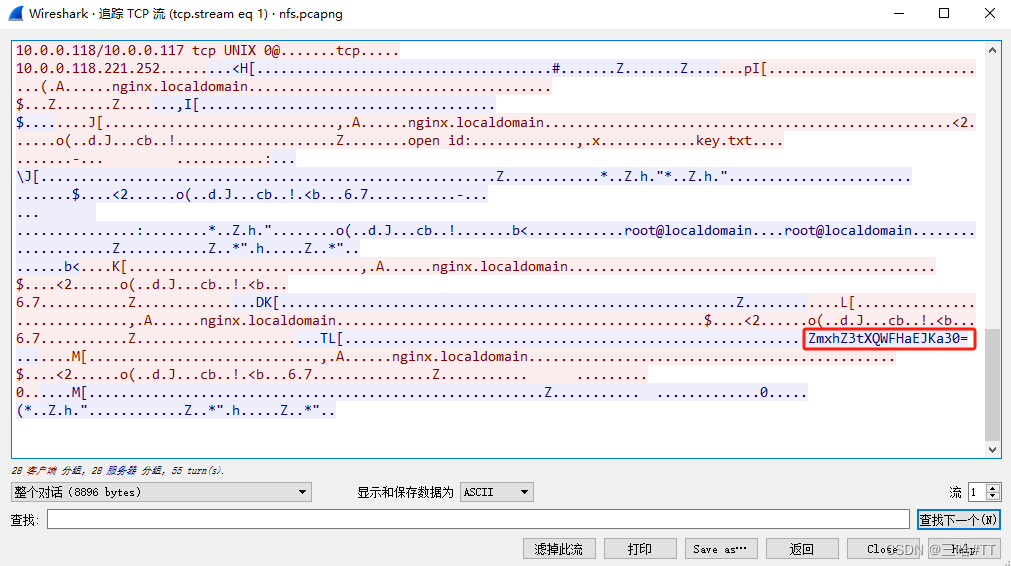

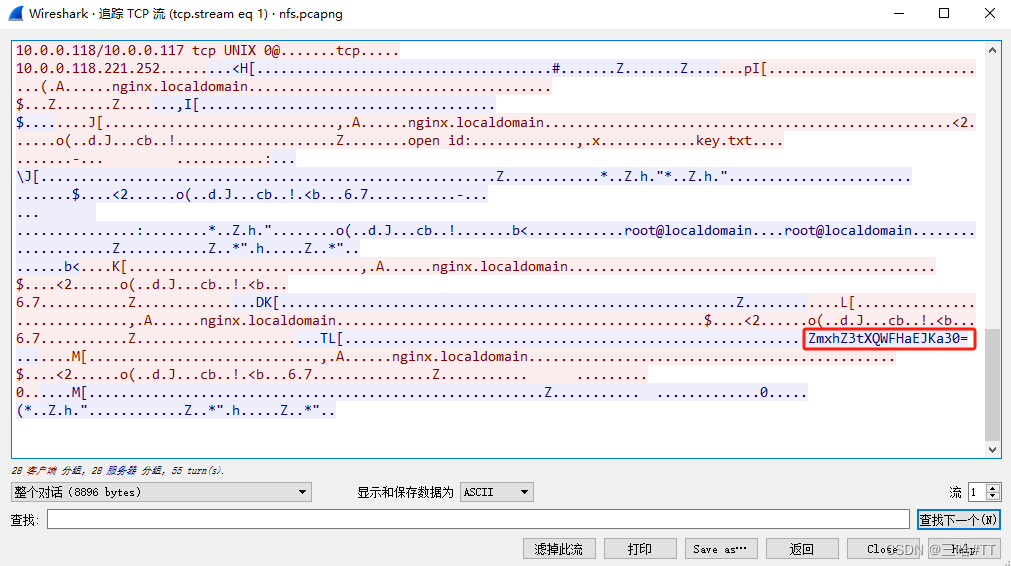

追踪一下该流量的tcp流

在tcp流里发现了一个典型的base64为加密的一串信息,直接丢去解密一下

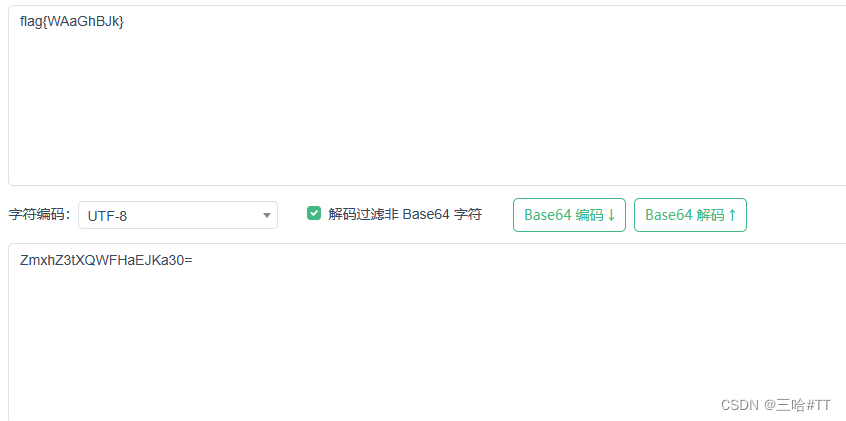

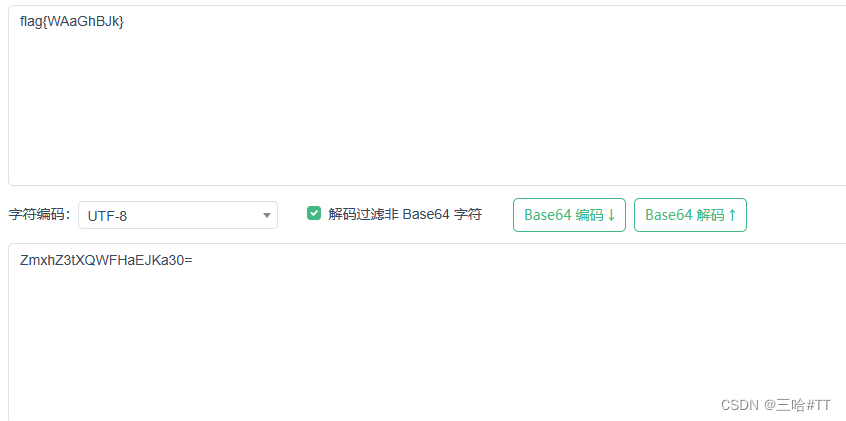

好了,成功解出了flag!

1.使用wireshark查看并分析window10桌面下的nsf.pcapng数据包文件,通过分析数据包nsf.pcapng找出小白在局域网分享的一个文件,小黑花了不到几秒钟就找到了。

提交格式:flag{xxxxxxxxxxxxxxxxxXXX}

筛选条件:tcp.stream eq 1

发现可疑的key.txt文件 追踪一下该流量的tcp流

追踪一下该流量的tcp流

在tcp流里发现了一个典型的base64为加密的一串信息,直接丢去解密一下

好了,成功解出了flag!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?