目录

VPN封装原理

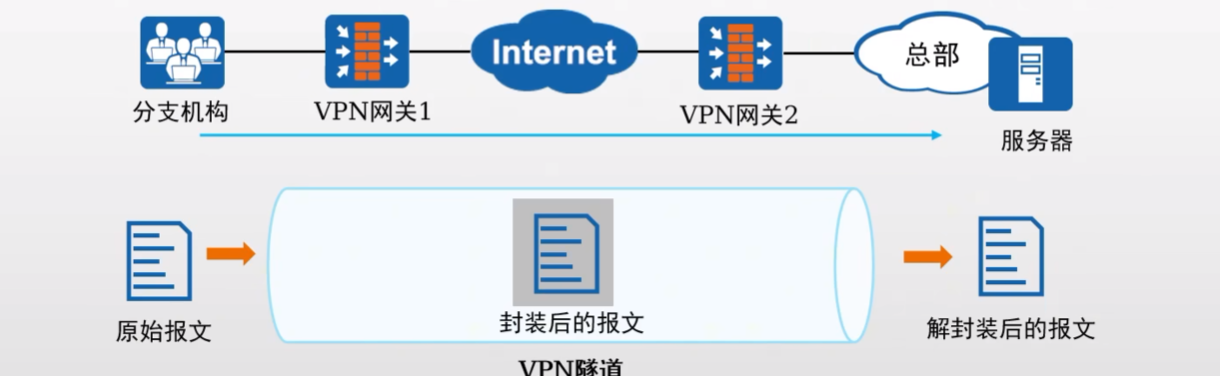

- VPN的基本原理是利用隧道(Tunnel)技术,对传输报文进行封装,利用VPN骨干网建立专用数据传输通道,实现报文的安全传输。

- 隧道技术使用一种协议封装另外一种协议报文(通常是IP报文)。对用户来说,隧道在使用效果上与实际物理链路相同。

VPN分类:根据应用场景

- 根据应用场景不同分类:

- Client-to-SiteVPN(客户端-站点):即客户端与企业内网之间通过VPN隧道建立连接,客户端可以是一台防火墙、路由器,也可以是个人计算机。该场景可以使用SSL、IPSec、L2TP和L2TP overIPSec等技术来实现。

- Site-to-SiteVPN:即两个局域网之间通过VPN隧道建立连接,部署的设备通常为路由器或者防火墙。该场景可以使用IPSec、L2TP、L2TPoverIPSec、GRE overIPSec和IPSec over GRE等技术来实现。

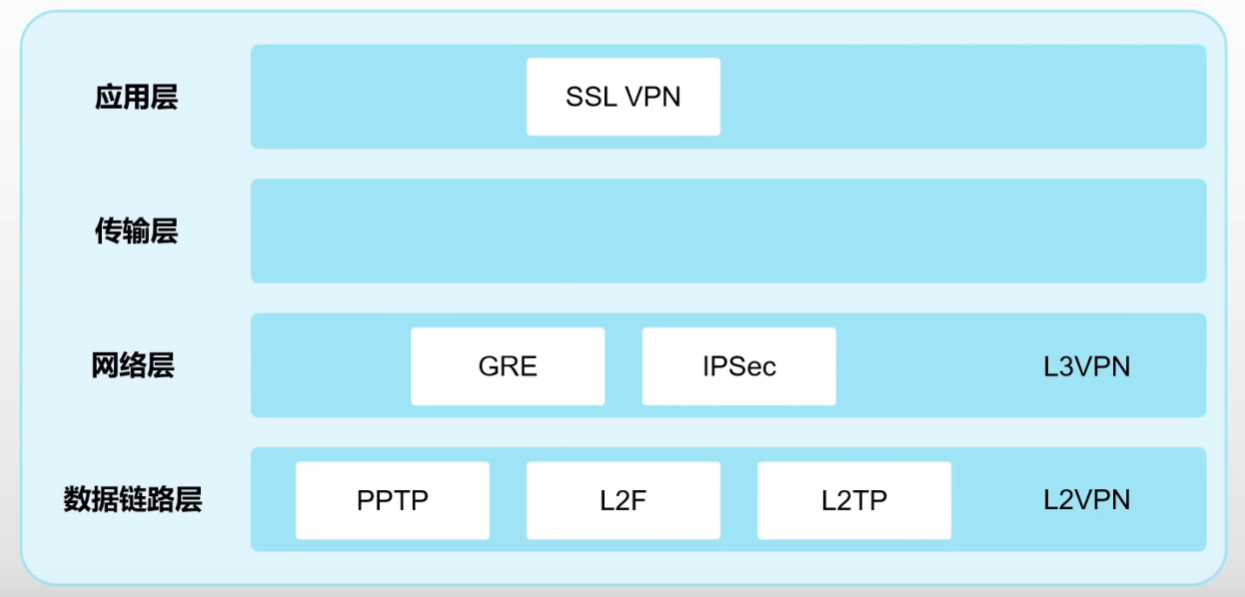

VPN分类:根据VPN实现层次

- 根据VPN技术实现的网络层次分类

VPN的关键技术

- 隧道技术

- 身份认证技术

- 加密技术

- 数据验证技术

L2TP和GRE不做加密

GRE封装

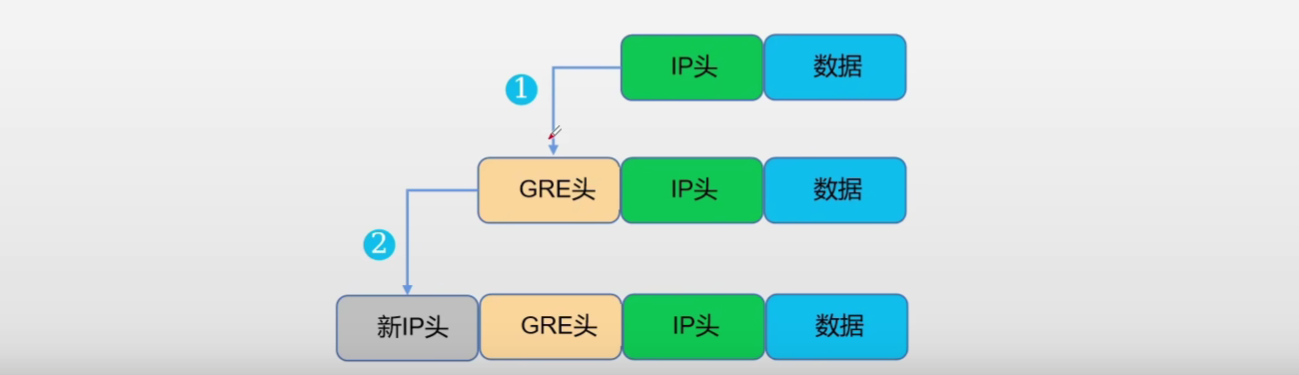

- 网络封装技术,其基本的构成要素都可以分为三个部分:乘客协议、封装协议、传输协议。

- 乘客协议:用户在传输数据时所使用的原始网络协议;

- 封装协议:用来“包装”乘客协议对应的报文,使原始报文能够在新的网络中传输;

- 运输协议:指被封装以后的报文在新网络中传输时所使用的网络协议。

- GRE是按照协议栈对报文进行逐层封装。封装过程可以分成两步:

- 第一步是为原始报文添加GRE头;

- 第二步是在GRE头前面再加上新的IP头。

- GRE的封装操作是通过逻辑接口Tunnel完成的,Tunnel接口是一个通用的隧道接口,所以GRE协议在使用这个接口的时候,会将接口的封装协议设置为GRE协议。

L2TP VPN定义及使用场景

- L2TP是虚拟私有拨号网(Virtual Private Dial-up Network,VPDN)隧道协议的一种,它扩展了点到点协议PPP的应用,是一种在远程办公场景中为出差员工或企业分支远程访问企业内网资源提供接入服务的VPN技术。

- L2TPVPN主要有三种使用场景:

- NAS-Initiated VPN:由远程拨号用户发起,远程系统通过PSTN/ISDN拨入LAC。由LAC通过Internet向LNS发起建立隧道连接请求,拨号用户地址则由LNS分配。对远程拨号用户的验证与计费既可由LAC侧的代理完成,也可在LNS完成。

- CalI-LNSVPN:L2TP除了可以为出差员工提供远程接入服务以外,还可以进行企业分支与总部的内网互联,实现分支用户与总部用户的互访。

- Client-Initialized VPN:直接由LAC客户(指可在本地支持L2TP协议的用户)发起。客户需要知道LNS的IP地址。LAC客户可直接向LNS发起隧道连接请求,无需再经过一个单独的LAC设备。在LNS设备上以到了LAC客户的请求之后,根据用户名、密码进行验证,并且给LAC客户分配私有IP地址。

L2TP VPN网络组件

- L2TP的网络组件包括用户、L2TP访问集中器(L2TP AccessConcentrator,LAC)和L2TP网络服务器(L2TP Network Server,LNS)三个部分。

- 用户:需要登录私网的设备,是发起PPP协商的终端设备

- LAC:主要用于为PPP类型的用户提供接入服务,位于LNS和用户之间,用于在LNS和用户之间传递信息包。

- LNS:既是PPP端系统,又是L2TP协议的服务器端,通常作为一个企业内部网的边缘设备。LNS作为L2TP隧道的另一侧端点,是LAC的对端设备,是LAC进行隧道传输的PPP会话的逻辑终止端点。

IPSeC VPN简介

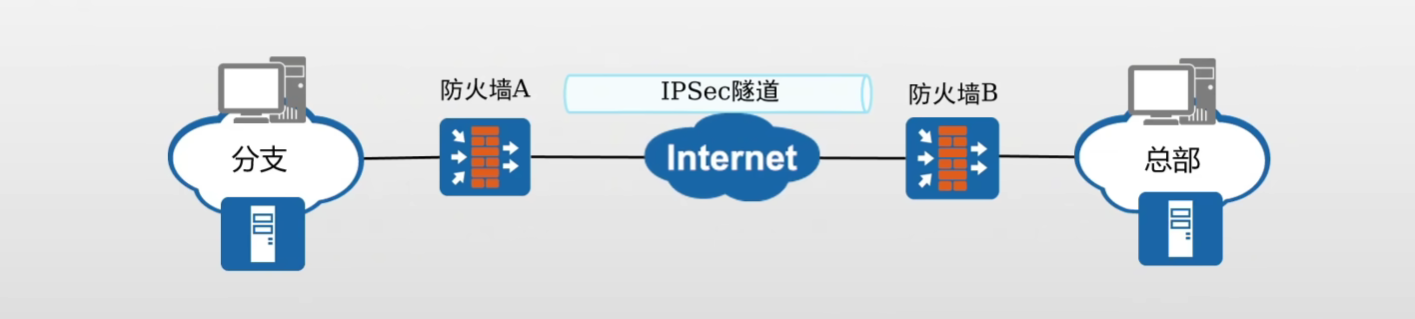

- IPSeC是IETF制定的一组开放的网络安全协议,它并不是一个单独的协议,而是一系列为IP网络提供安全性的协议和服务的集合,包括认证头(Authentication Header,AH)和封装安全载荷(Encapsulating Security Payload,ESP)两个安全协议、密钥交换和用于验证及加密的一些算法等。

- 通过这些协议,在两个设备之间建立一条IPSeC隧道,数据通过IPSeC隧道进行转发,保护数据的安全性。

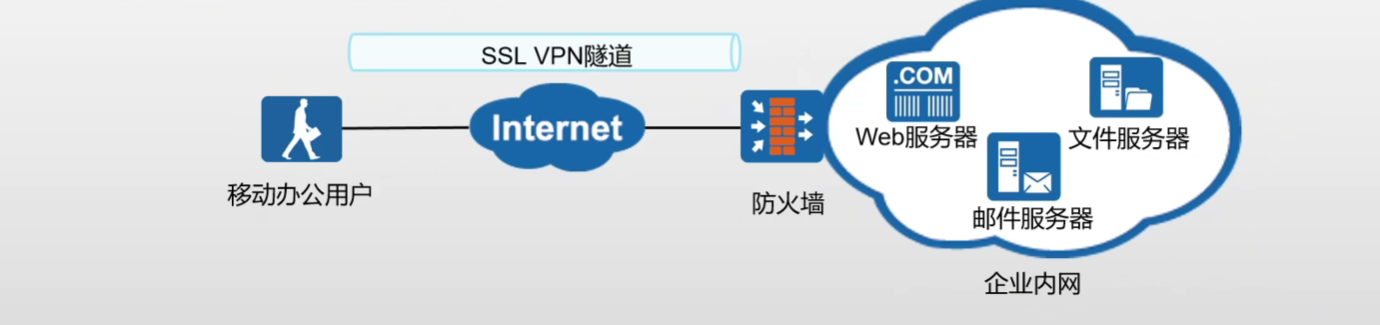

SSL VPN简介

- IPSeC、L2TP等早期出现的VPN技术虽然可以支持远程接入这个应用场景,但这些VPN技术存在以下问题:

- 移动办公用户需要安装指定的客户端软件;

- 网络部署和维护都比较麻烦;

- 无法对移动办公用户的访问权限做精细化控制。

- SSLVPN为了更精细的控制移动办公用户的资源访问权限,将内网资源划分为了Web资源、文件资源、端口资源和IP资源这四种类型

3140

3140

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?