一、docker的相关操作(默认安装了docker-compose)

在相应的文件夹位置打开终端后进行如下操作

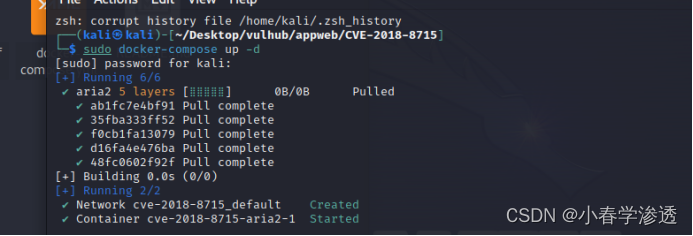

运行此靶场

sudo docker-compose up -d

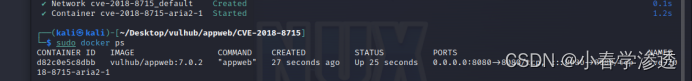

查看启动环境

sudo docker ps

关闭此靶场环境

sudo docker-compose down

二、漏洞描述

AppWeb 是一个嵌入式 Web 服务器,基于由 Embedthis Software LLC 开发和维护的开源 GPL 协议。它是用C / C++编写的,几乎可以在任何现代操作系统上运行。当然,它旨在为嵌入式设备提供一个 Web 应用程序容器。

AppWeb 可以配置为身份验证,其中包括以下三种身份验证方法:

basic、传统HTTP基本认证

digest,改进了 HTTP 基本身份验证。在此模式下,Cookie 将用于身份验证而不是标头。

form、基于 HTML 的表单身份验证

在低于 7.0.3 的 Appweb 版本中,存在与 authCondition 函数相关的逻辑缺陷。使用伪造的 HTTP 请求,可以绕过 和 登录类型的身份验证,对于digest和form两种认证方式,如果用户传入的密码为null(也就是没有传递密码参数),appweb将因为一个逻辑错误导致直接认证成功,并返回session。

三、漏洞复现

1.运行此靶场

sudo docker-compose up -d

2.查看启动环境

sudo docker ps

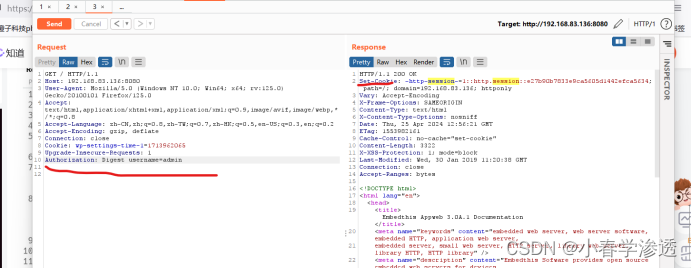

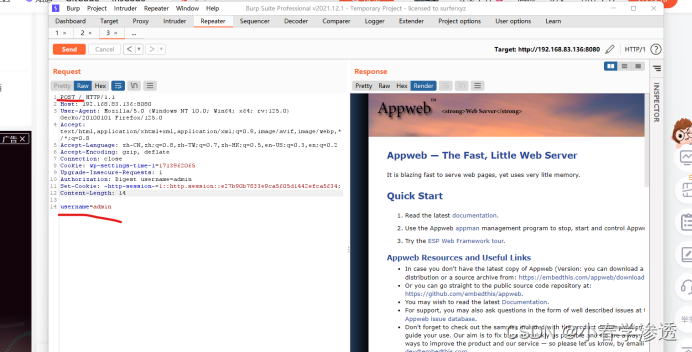

3.抓包绕过

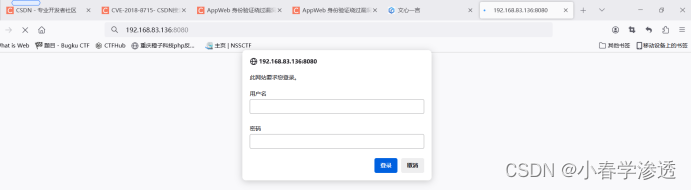

访问页面

抓包修改

添加session

后使用post上传

登录上去了

4.关闭此靶场环境

sudo docker-compose down

396

396

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?