Android诈骗应用“变异”进程

1、诈骗app内嵌在一个正常的聊天app中,利用IM等聊天框架搭建诈骗网站页面--2019年

2、App域名的防护,使用CDN服务,隐藏自己的真实IP和加速网络服务(此时需要联系CDN服务商进行调证)--2020年

3、出现伪加密:apk文件本质是一种压缩包,诈骗分子更改压缩包是否加密的字段标志来实现伪加密;清单文件被加固(利用逆向分析系统和安卓系统解析文件时的差异);资源文件的加密;反抓包、反模拟器--2021年

4、持续深化动静态防护,深入到需要到文件结构、代码层面,需要通过调试对抗--2022至2023年

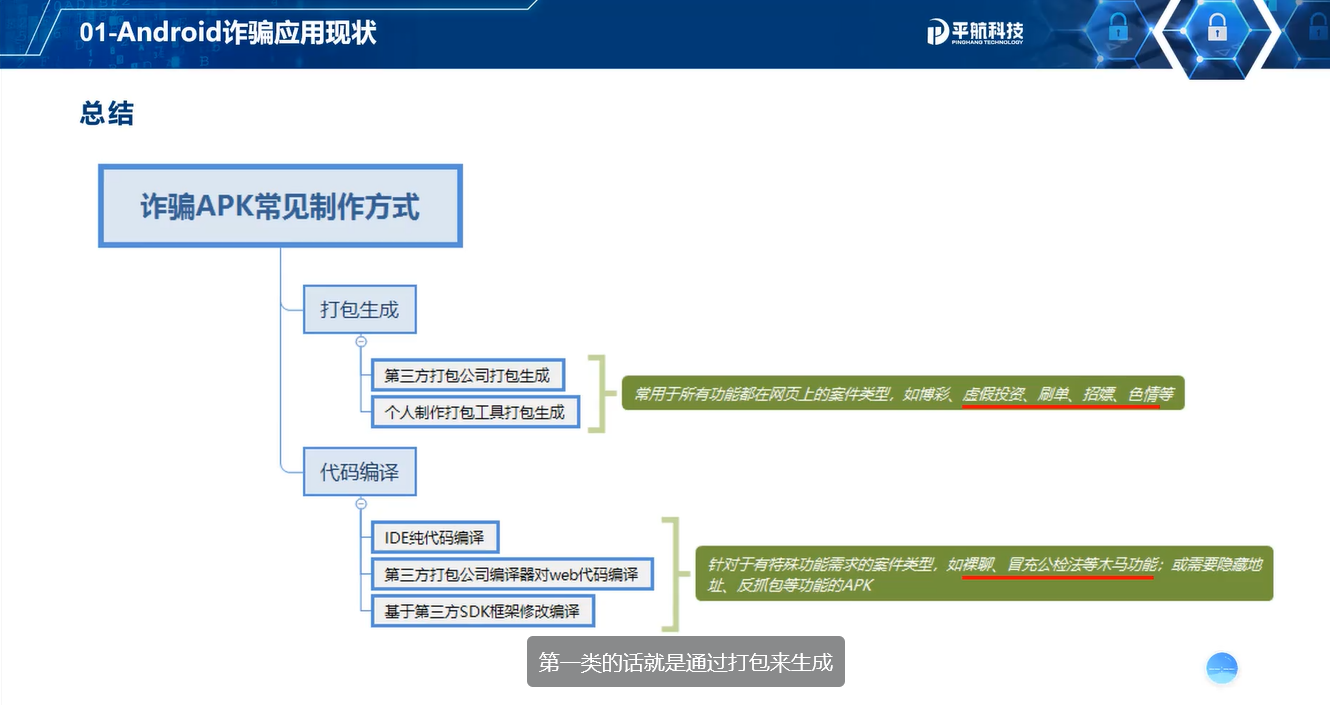

apk常规的生成方式

1、IDE编译(AndroidStudio)

2、在线打包apk工具,像apicloud、Dcloud(通过调用第三方服务来打包网站后台的apk)生成的apk本质上就是一个浏览器,无法具备其他功能

3、本地打包apk(Hbuild等工具)uni-app(其apk的前端是前端代码有js、html、css等,android平台使用接口来调用web前端代码)

uni-app参考:https://uniapp.dcloud.net.cn/

4、基于特殊SDK编译apk

5、个人打包工具

Android应用分析方法

动态分析

分析流量

判断主域名(模拟登陆并进行观察)

Fiddler更改包字段

Burp爆破验证码(注册页面的邀请码)--可能会打草惊蛇,爆破会让嫌疑人警觉

静态分析

apk文件目录

1、res目录(Android程序所需的资源文件)

2、META-INF目录(apk签名)

3、AndroidManifest.xml(清单文件,apk核心)应用程序的版本号、包名、权限、第三方服务、apk开发的四大组件

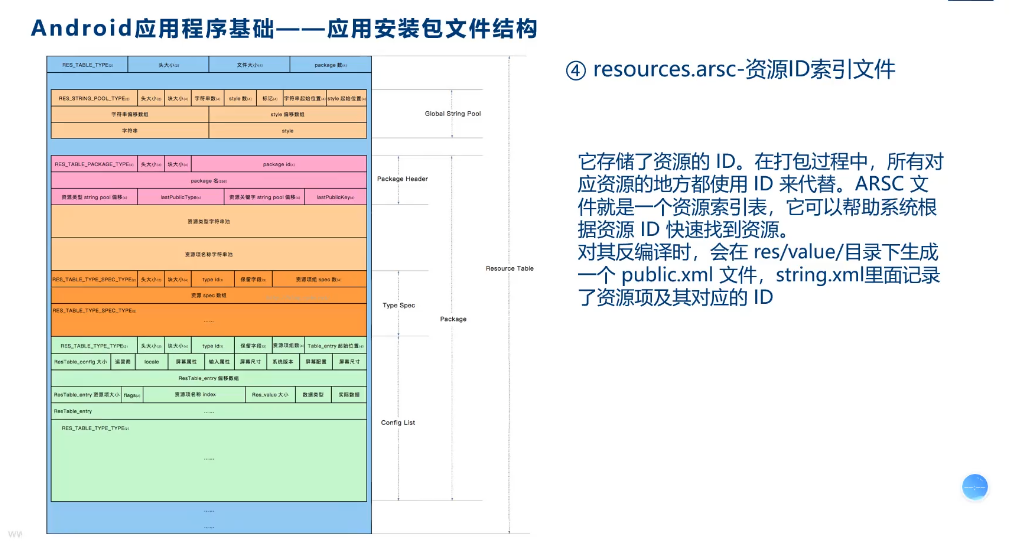

4、resources.arsc(资源索引文件)

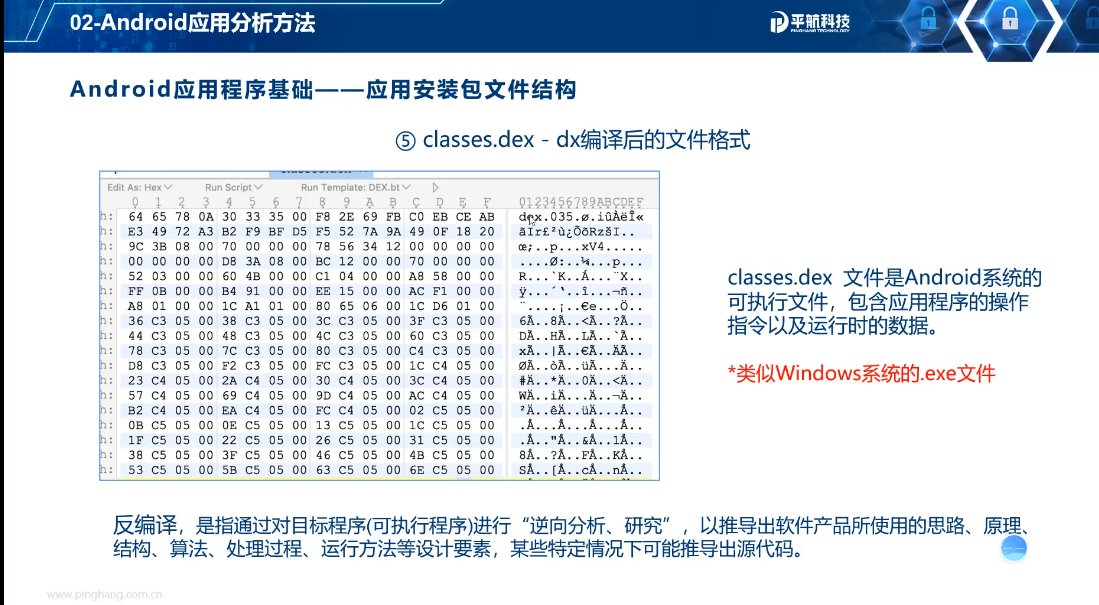

5、classes.dex(编译后的文件)安卓系统的可执行文件

dex文件反编译后可以得出源码

apk分析工具

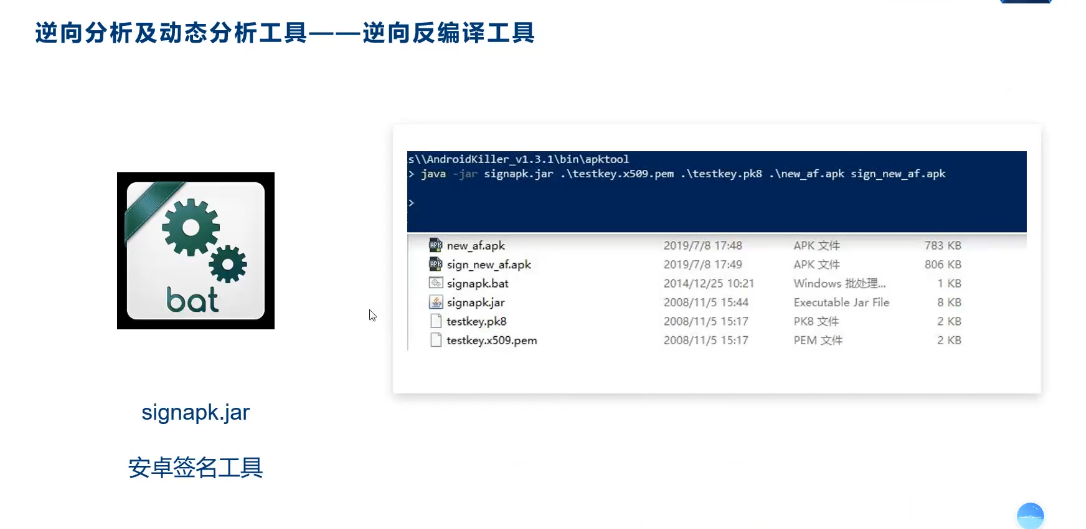

1、签名工具

2、apktool

3、jadx(nb!)

4、Apk Messager

apk权限

危险权限(存储卡、麦克风、联系人、照相机、位置、手机基础信息、短信(SMS))--涉及用户的隐私权限

正常权限(wifi等等)

小技巧

源码编译类

1、检索http://、https://(主域名)查找主域名等的题目需要动静态分析结合,动态分析后的域名或者url可以放入源代码中去搜索,从而了解整个apk的工作流程

2、检索联系人数据库(通过关键字query、contacts等确定)

3、设备基础信息调用(关键字phone、telephone)

4、专用函数,安卓apk获取手机设备信息使用安卓api

使用filelocation工具

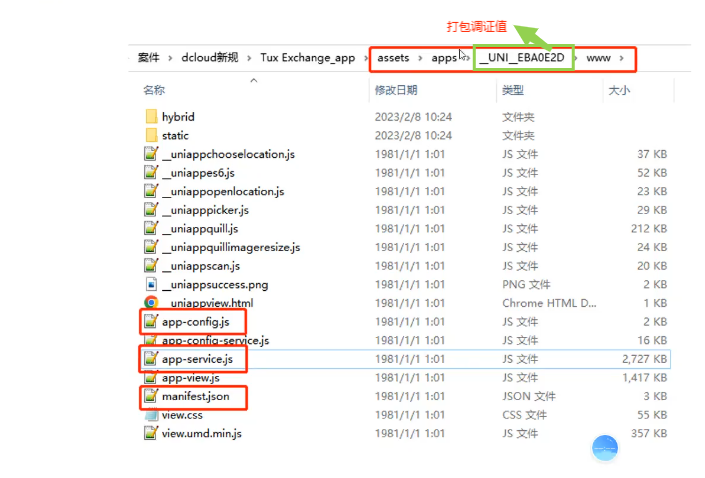

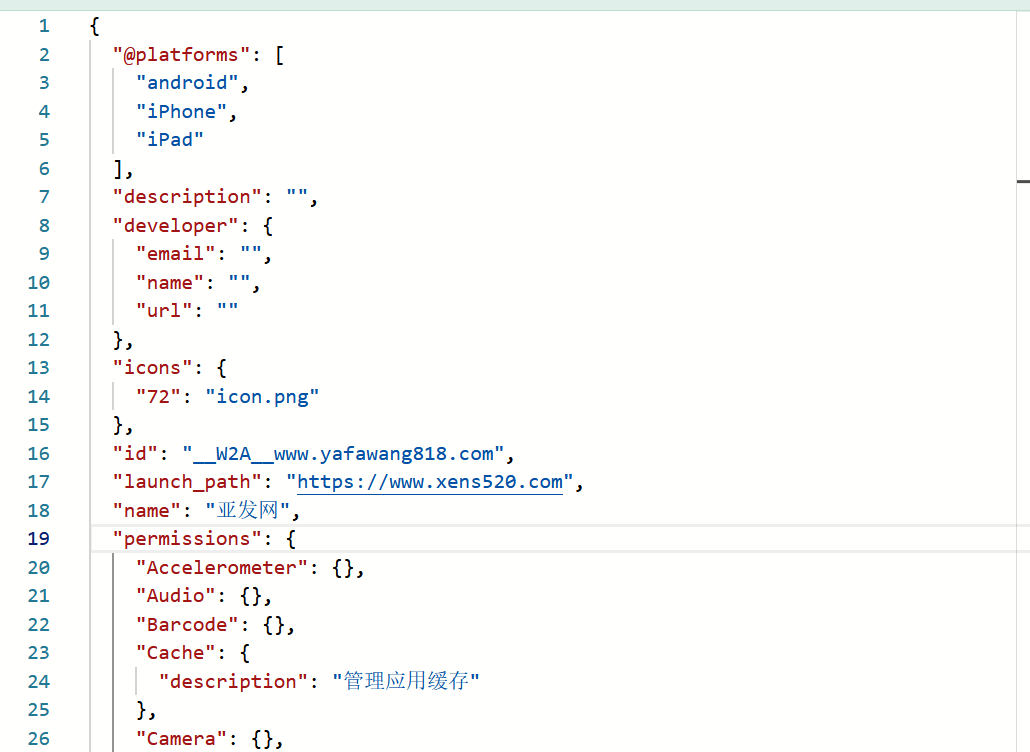

uni-app(使用web代码生成安装包)

重要文件目录/assets/apps/调证值/www/manifest.json

manifest.json(里面存在apk打包公司的信息)

参考:https://blog.csdn.net/qq_36824777/article/details/106854068

推荐一个json格式查看的在线工具 https://jsoncrack.com/editor

id:调证值

launch_path:主域名地址(这种app无法实现动态分析,只能在代码中找到相应的主域名地址)

第三方SDK调证值的查询

在清单文件中搜索value值,判断是否是想要的第三方服务的appid值

AndroidManifest.xml清单文件解析

https://blog.csdn.net/Small_Mouse0/article/details/58591823

https://mp.weixin.qq.com/s/K2VtkymtWNh0IKudFgM3HA

8712

8712

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?