实验一:Linux 虚拟网络环境和 Wireshark 抓包软件

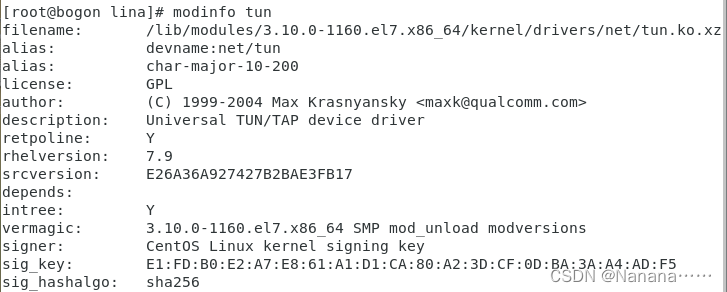

- 使用命令,验证 tun 模块是否已经安装

modinfo tun

2. 在 CentOS 中安装 EPEL 源和 Wireshark 软件

安装 EPEL 源使用命令:

yum install epel-release

安装 Wireshark 软件使用命令:

yum install wireshark

yum install wireshark-gnome

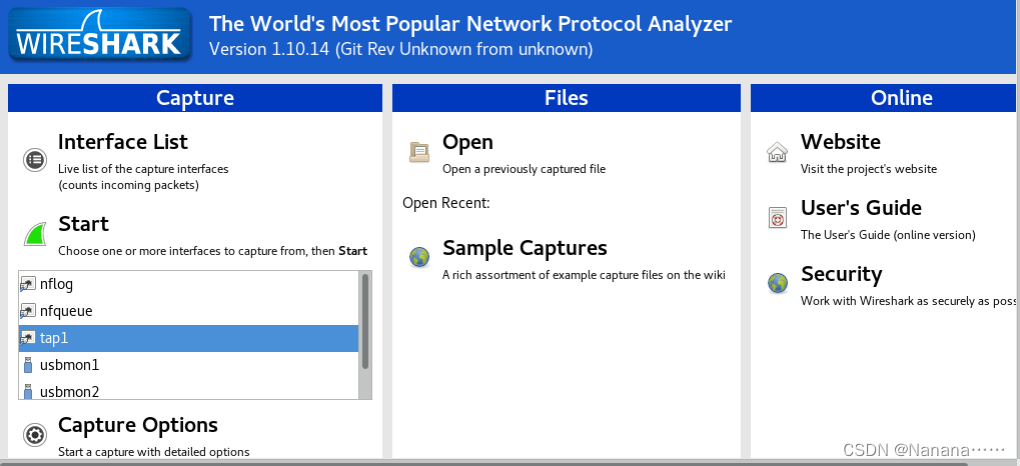

3.打开wireshark

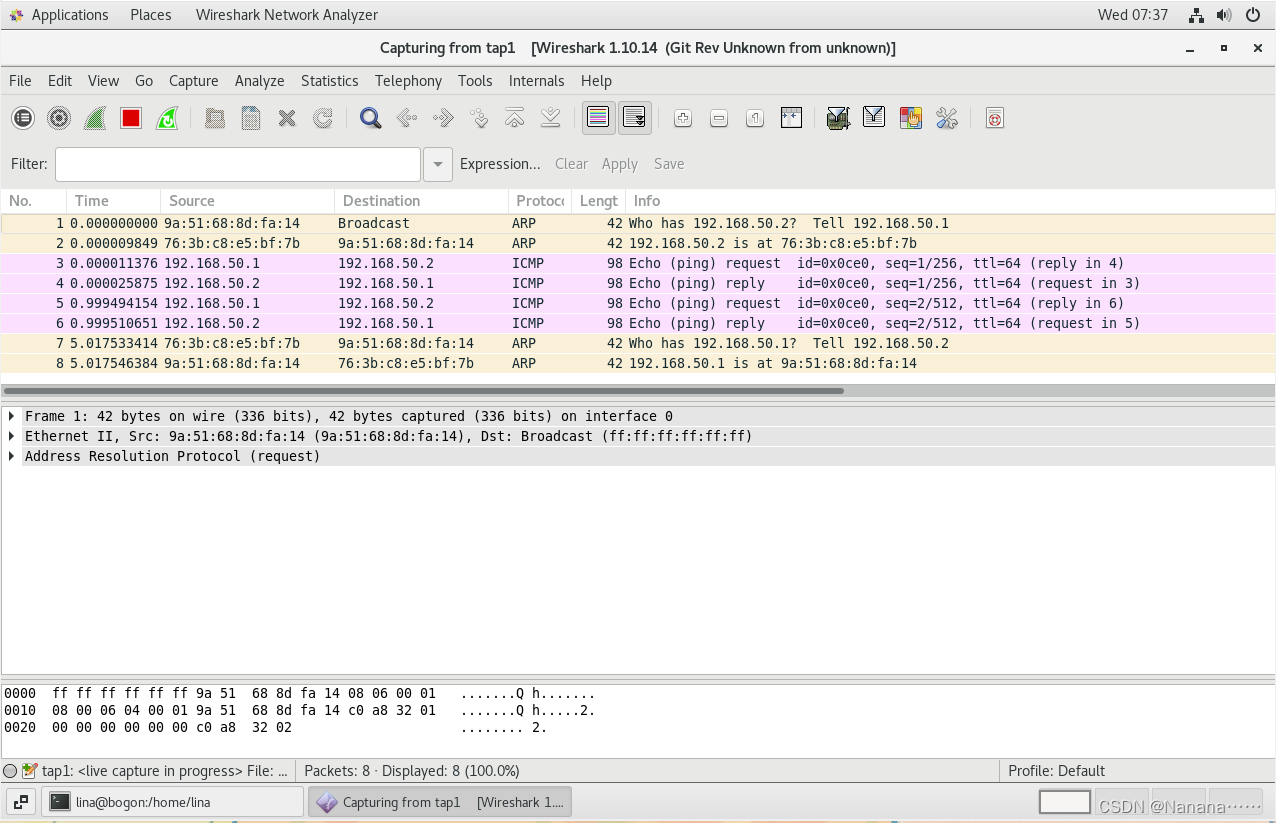

4.使用 ping 命令,进行两次网络连通性测试,展示抓包结果

实验二:HTTP 协议探索和分析

-

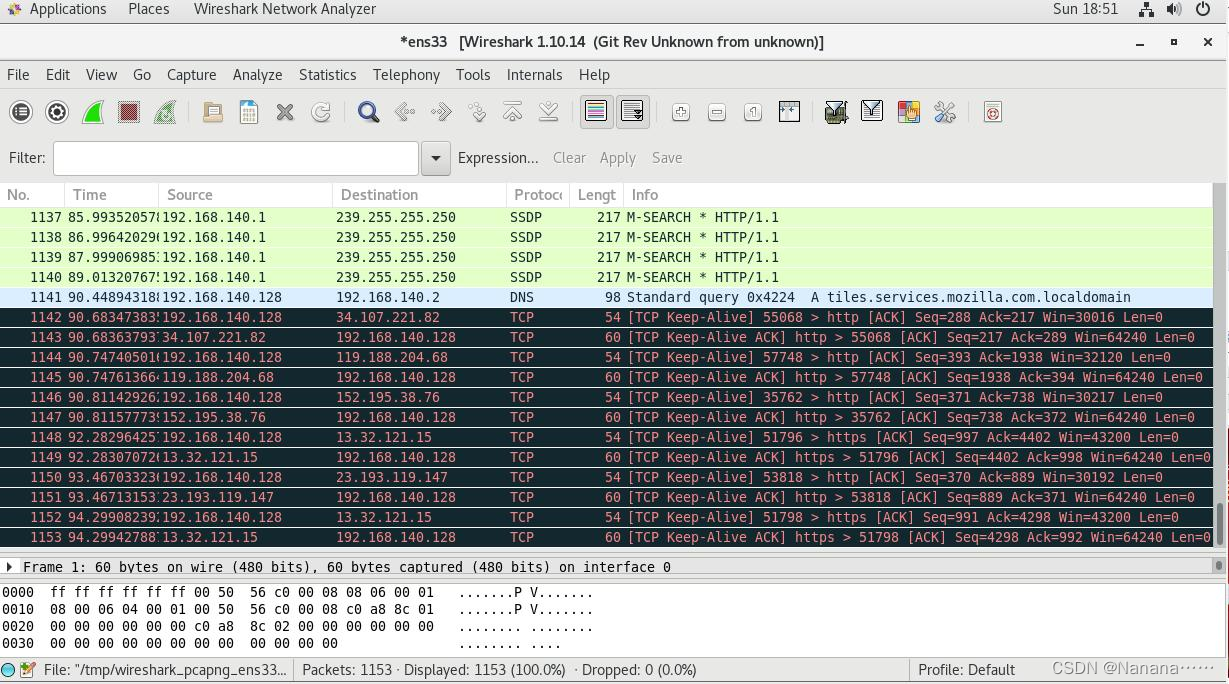

在 Vmware 中的 linux 主机上启动 Wireshark 软件,选择连接互联网的网络接口,启动抓包(选择 ens33,点击 start)。

-

在主机上打开浏览器,访问 http://www.zzu.edu.cn,等待网页完全显示出来后关闭浏览器。

-

在 Wireshark 中停止抓包,保存抓包结果

-

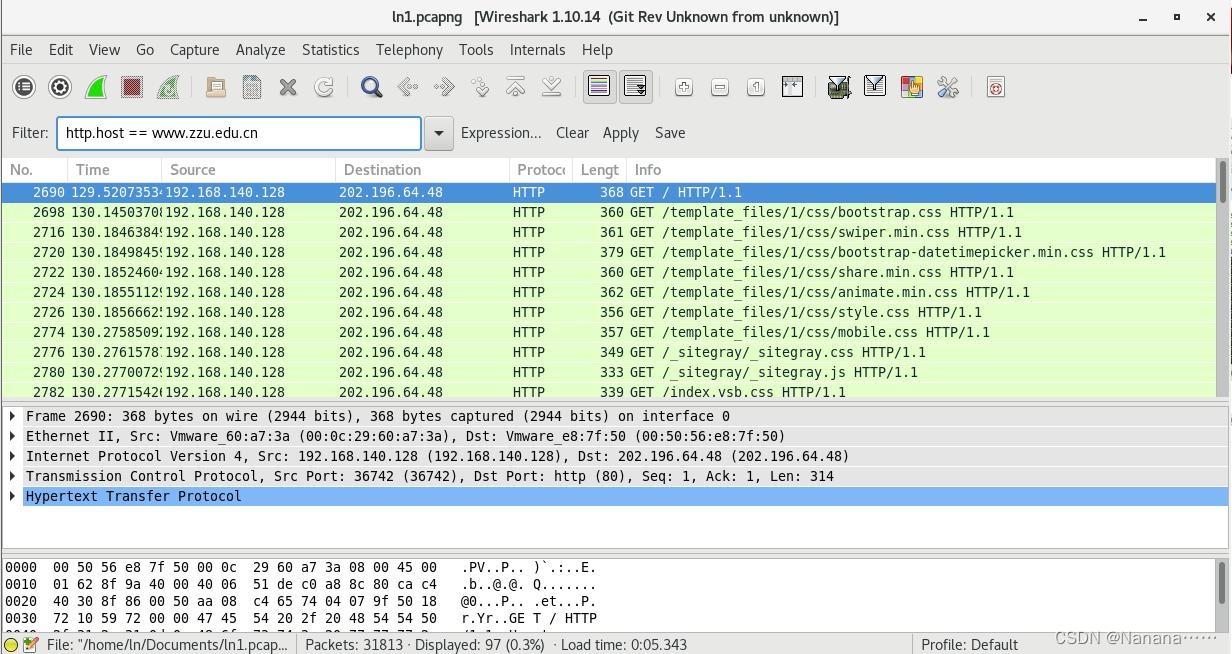

在 Wireshark 的显示过滤器中输入“http.host == www.zzu.edu.cn”,使Wireshark 仅显示 HTTP 协议报文中包含首部行“Host:www.zzu.edu.cn”的报文,分析出服务器 www.zzu.edu.cn 的 IP 地址为 202.196.64.48

-

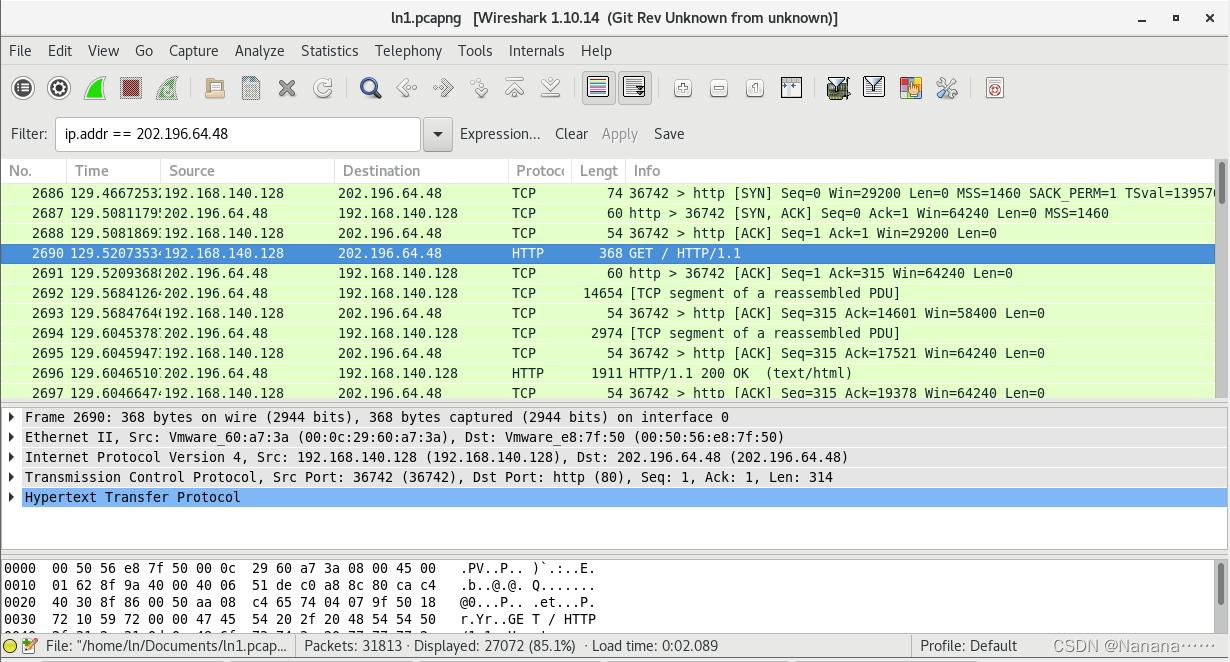

在 wireshark 的显示过滤器中输入“ip.addr==202.196.64.48”,使 wireshark显示 Web 服务器参与的所有通信数据

-

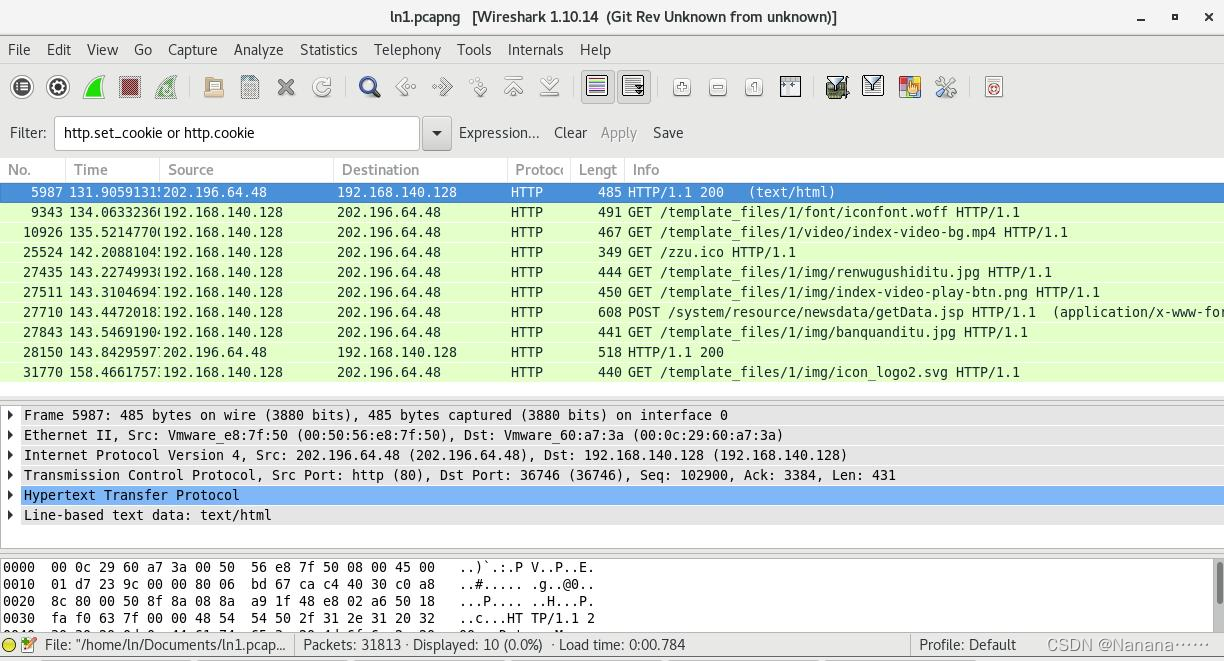

在 wireshark 的显示过滤器中输入“http.set_cookie or http.cookie”,使 wireshark 显示包含 set_cookie 的 HTTP 响应和包含 cookie 的 HTTP 请求

实验三:UDP 协议探索和分析

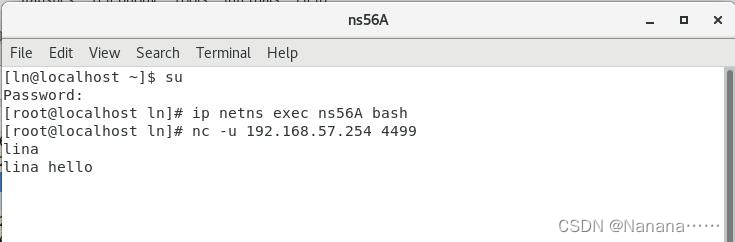

- 打开一个终端窗口,利用 Linux 命令 bash 将本窗口模拟成主机 ns56A 的终端Linux 将在网络命名空间 ns56A 中开启 bash 交互,之后输入的 Linux命令均在 ns56A 中执行,相当于模拟了主机 ns56A 的终端

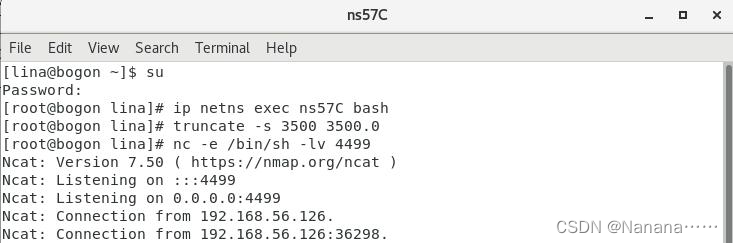

- 再打开一个终端窗口,利用 Linux 命令 bush 将本窗口模拟成主机 ns57C 的终端

- 新开一个终端窗口,执行 Linux 命令,在主机 ns57C 上后台启动 Wireshark,并选择接口tap57C,启动抓包分析

- 在主机 ns56A 的模拟终端中,打开 UDP 客户程序,并指定 UDP 服务程序的 IP 地址和端口

- 在主机 ns56A 的模拟终端中,输入任意一行字符,然后回车确认,将输入的字符发送给主机 ns57C,并且在主机 ns57C 的模拟终端中,输入任意一行字符,然后回车确认,将输入的字符发送给主机 ns56A

可以发现全都收到了 - 在 Wireshark 中停止抓包,保存结果并分析本次 UDP 通信,理解 UDP 用户数据报格式

实验四:TCP 协议探索和连接管理分析

-

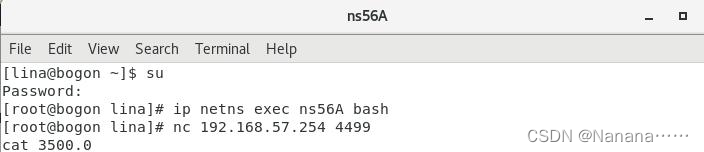

上面步骤与实验三一样

-

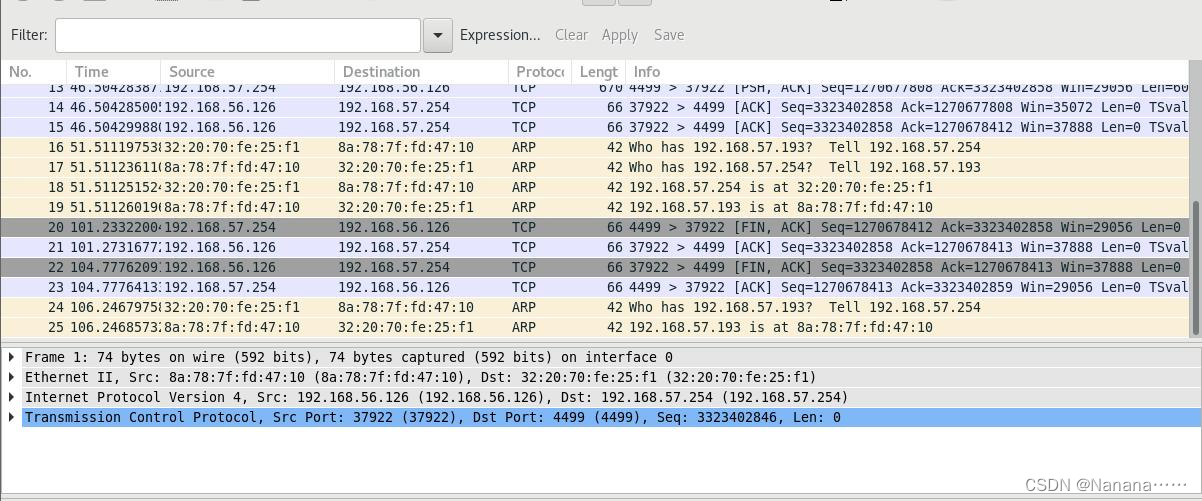

. 新开一个终端窗口,执行 Linux 命令,在主机 ns57C 上后台启动 Wireshark,并选择接口tap57C,启动抓包,选择 tap57C 接口,启动抓包

-

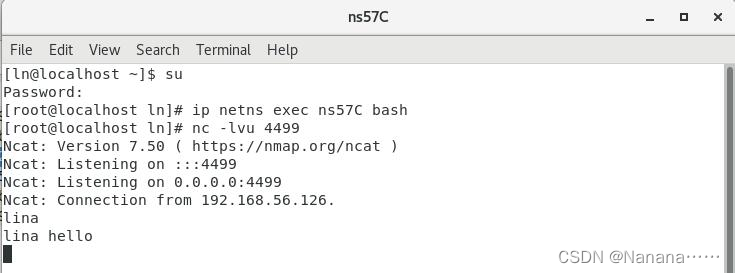

在主机 ns57C 的模拟终端中,在 4499 端口打开 TCP 服务,开启 shell 程序执行完毕后,通过 TCP 连接收到的字符将被发送到主机 ns57C 的 shell 中执行

-

在 ns56A 的模拟终端中,打开 TCP 客户程序,指定 TCP 服务程序的 IP 地址和端口然后输入 cat 3500.0,将该命令发送到主机 ns57C 的 shell 中,读取文件 3500.0,命令执行结果通过 TCP 连接发送回主机 ns56A

-

在主机 ns57C 和 ns56A 上,先后用“Ctrl+c”终止 TCP 通信

-

在 wireshark 中停止抓包

4816

4816

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?