js逆向5分钟速通系列之—xhs(无视jsvmp)

前言:本文章中所有内容仅供学习交流使用,不用于其他任何目的,抓包内容、敏感网址、数据接口等均已做脱敏处理,严禁用于商业用途和非法用途,否则由此产生的一切后果均与作者无关!

本文案例中网站为:aHR0cHM6Ly93d3cueGlhb2hvbmdzaHUuY29tL2V4cGxvcmU=

1.明确接口

我们在做逆向的时候,首先得分析出哪些加密参数是需要逆向的,然后再是去逆向这些参数。

所以我们第一步就是明确逆向的目标:

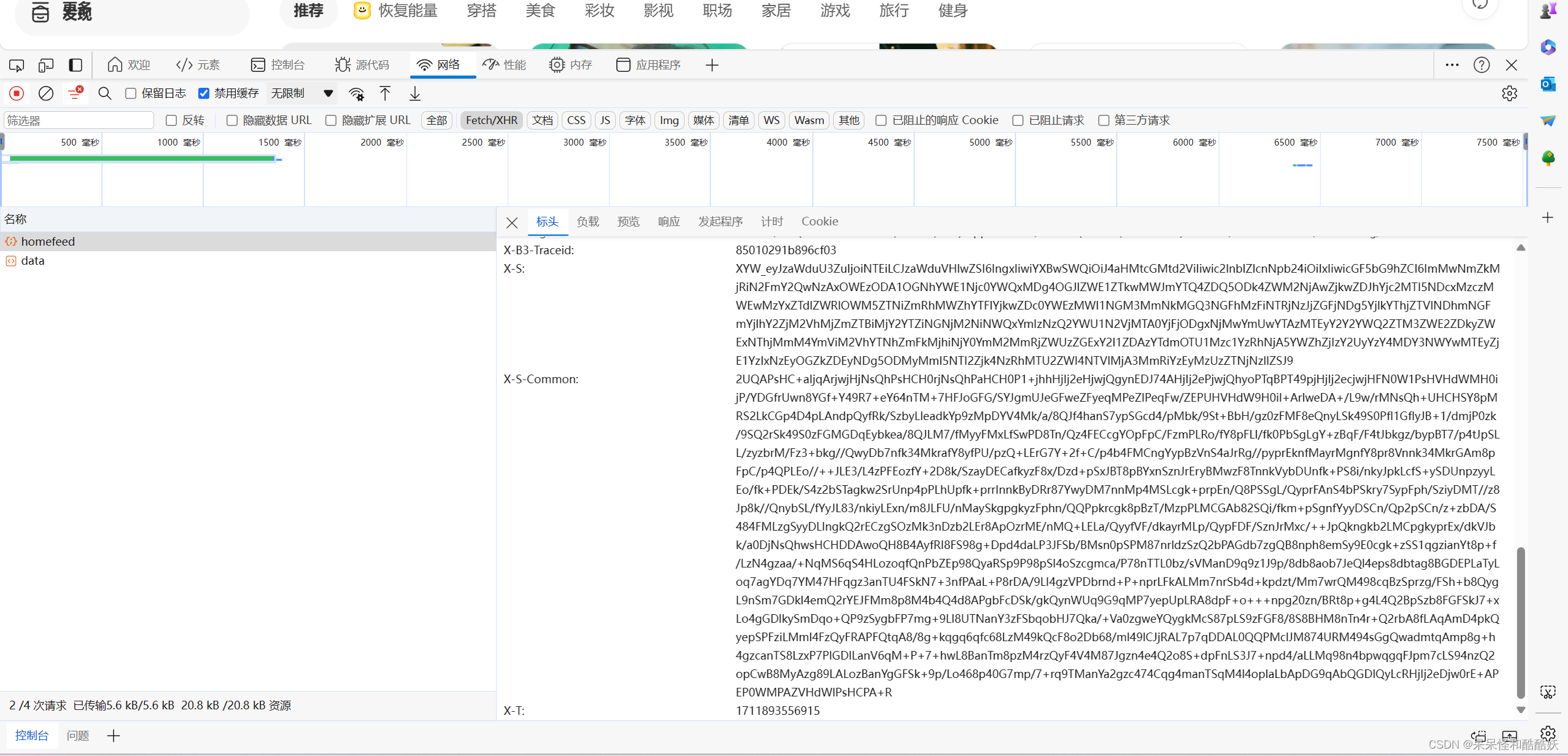

- 如图1.1:这次目标是内容接口

- 分析:正常js逆向的话是需要把请求头里的参数都搞定的,但是xhs 参数在jsvmp里,深知jsvmp难度的情况下,我这里就用新思路玩玩了。

1.1

1.1 采用5分钟速通方式分析

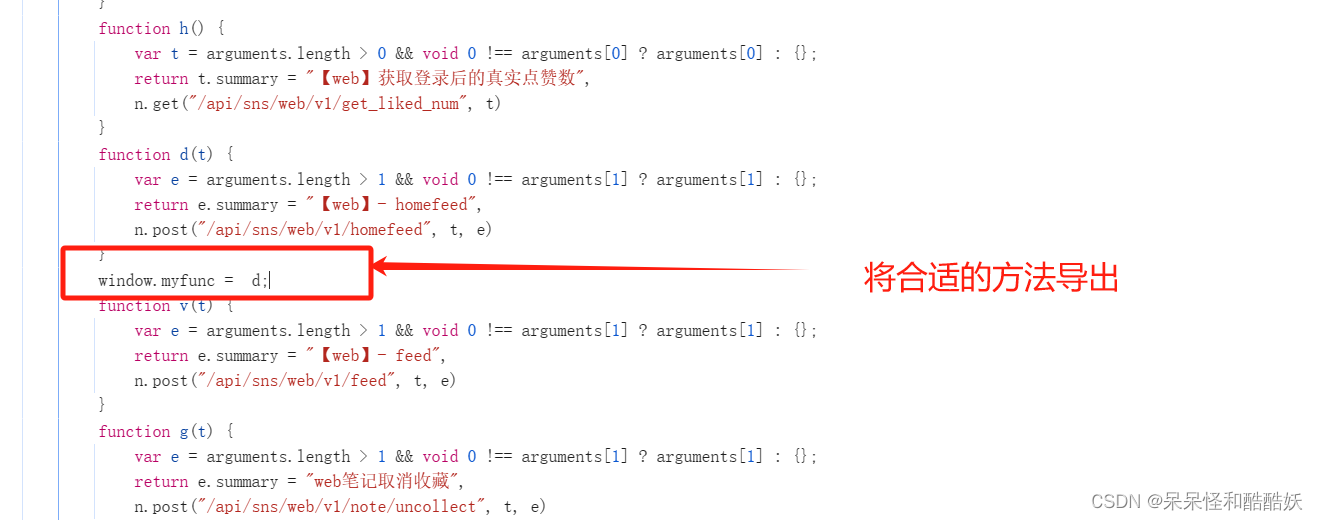

本着学习研究 扩展思路的目的,我这里是采用了一种比较有意思的方式。在关键地方调包,把方法导出全局,后续我需要的时候直接使用,这种方式可以省略1万步逆向的步骤。

1.2

如图1.3 ,这里就是很不错的调包位置。

1.3

-

本地替换保存当前js文件

-

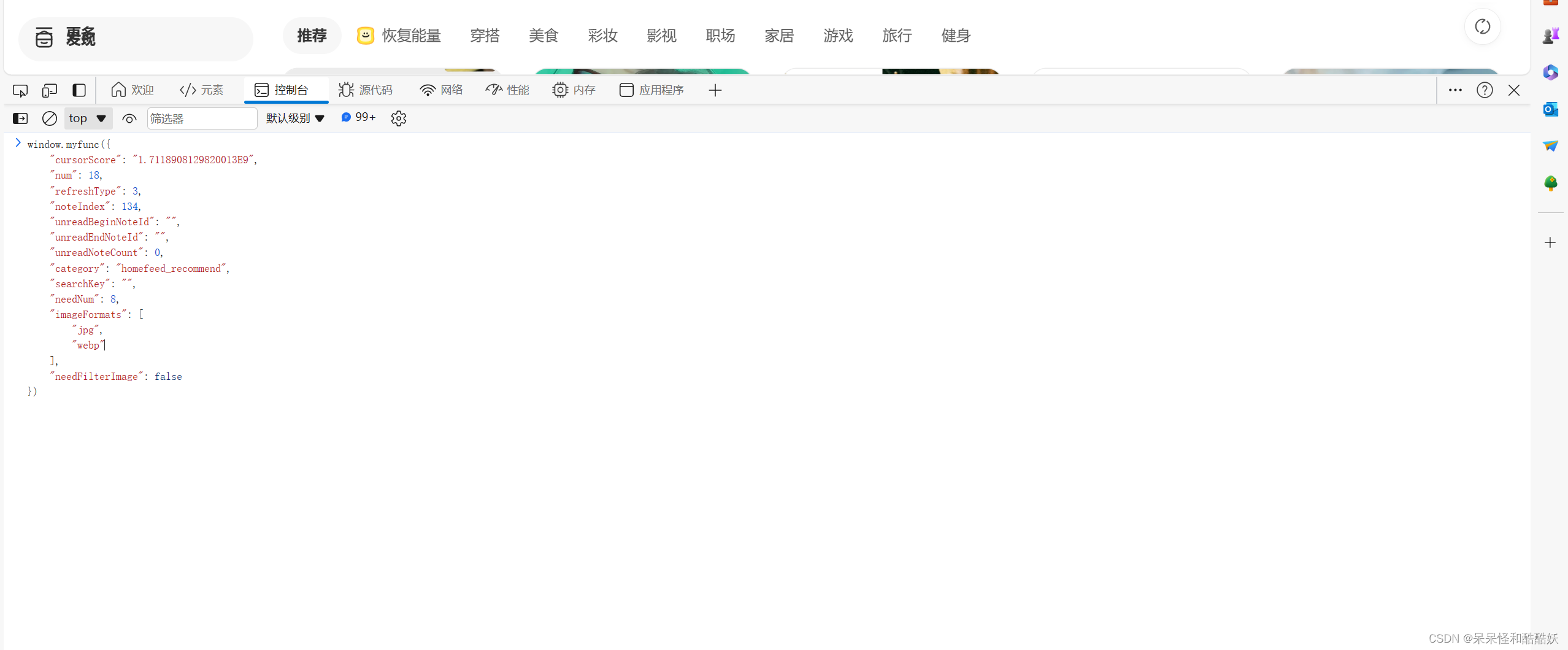

在控制台测试一下导出方法 成功拿到数据 图1.4。本次逆向共耗时5分钟

1.4

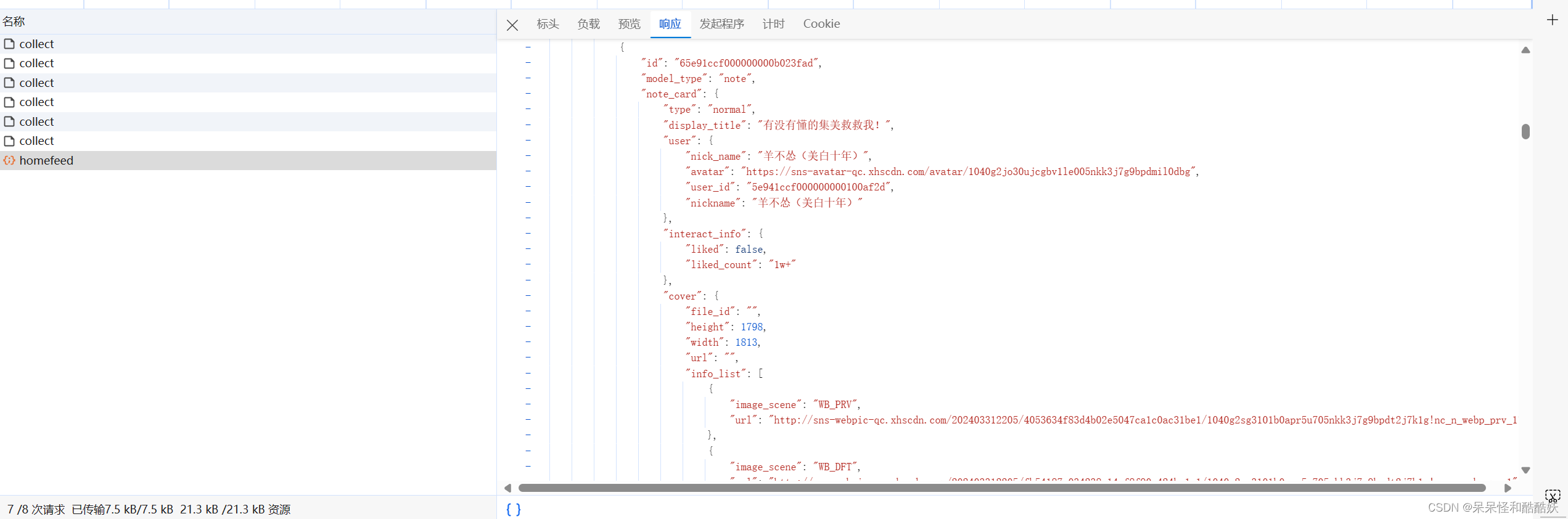

2.稳定性测试

话不多说直接看结果,网站不崩就不会崩。因为没有设置拦截,直接放行了 性能上有缺失,有很大的调整空间

1053

1053

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?