pwn堆做题流程

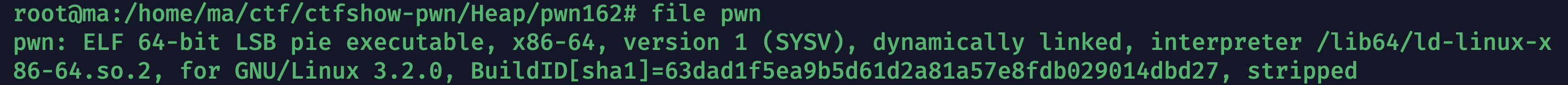

1.查看程序信息

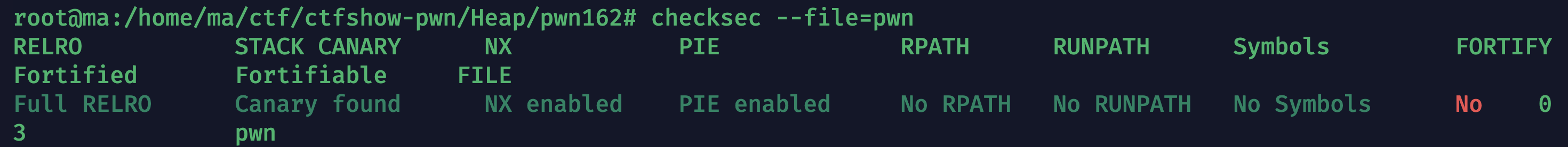

2.结合程序功能修改源码函数名称

修改的部分主要包括功能函数、结构体

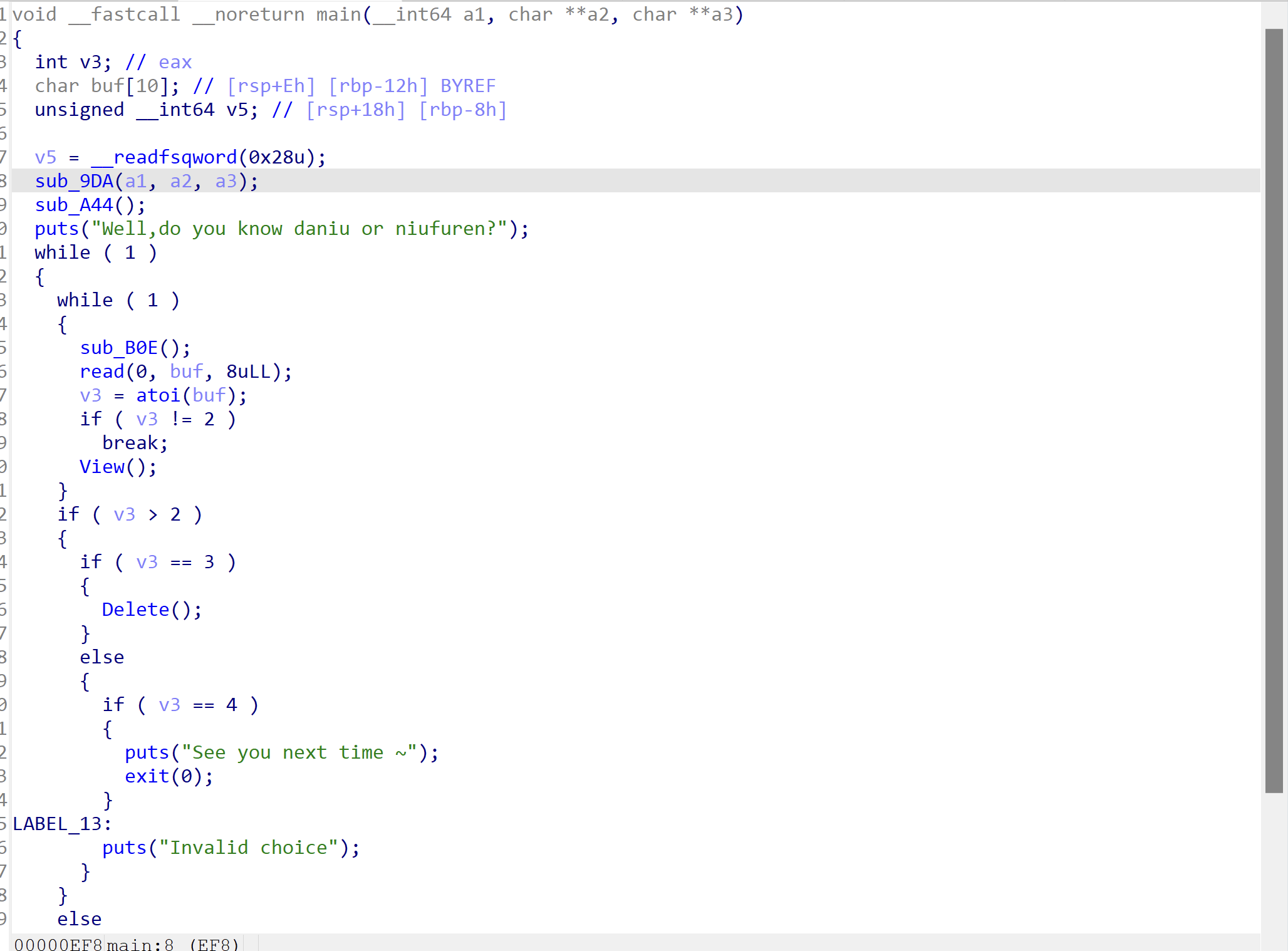

3.根据add函数分析程序使用的结构体

根据变量的功能重命名变量

4.一般存在漏洞的位置就在edit或者delete函数当中,分析这两个函数一个找到漏洞

5.修改程序libc,始得程序在本地打通。

首先根据题目提示的ubuntu版本号查找libc版本,利用glibc-all-in-one下载相应的libc(具体的使用方法可以参考github上的使用文件)

利用chlibc.sh脚本实现快速的替换

./chlibc.sh $libc所在目录 $目标文件

#举例

./chlibc.sh /home/ma/ctf/pack/glibc-all-in-one/libs/2.23-0ubuntu3_i386 /home/ma/ctf/ctfshow-pwn/Heap/pwn160/pwn

chlibc.sh源码

# 使用命令:./chlibc.sh $libc所在目录 $目标文件

set -x

libc_path=$1

elf_path=$2

patchelf_bin_path="/usr/local/bin/patchelf"

if [ -f ${libc_path}/ld-[2].[0-9][0-9].so ]; then

$patchelf_bin_path --set-interpreter $libc_path/ld-[2].[0-9][0-9].so $elf_path

fi

if [ -f $libc_path/libc-[2].[0-9][0-9].so ]; then

$patchelf_bin_path --replace-needed libc.so.6 $libc_path/libc-[2].[0-9][0-9].so $elf_path

fi

set +x

1128

1128

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?