目标资产信息搜集的程度,决定渗透过程的复杂程度。

目标主机信息搜集的深度,决定后渗透权限持续把控。

渗透的本质是信息搜集,而信息搜集整理为后续的情报跟进提供了强大的保证。

----Micropoor

文章将连载,从几方面论证,

渗透的本质是信息搜集。

一次完整的网络渗透,不仅仅是与目标管理人员的权限争夺,一次完整的网络渗透,它分为两大块,

技术业务与

信息分析业务。

而

技术业务要辅助并且要为信息分析业务提供强大的支撑与保证。同时

信息分析业务要为技术业务提供关键的目标信息分析逻辑关系与渗透方向。

案例如下:(

非root/administrator下主动信息搜集)(有马赛克)

在得到一个webshell时,非root/administrator情况下对目标信息搜集至关重要,它会影响后期的渗透是否顺利,以及渗透方向。

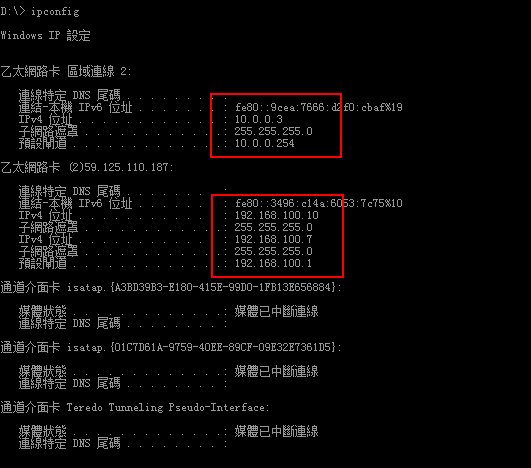

目标主机分配了2个内网IP,分别为10.0.0.X与192.168.100.X

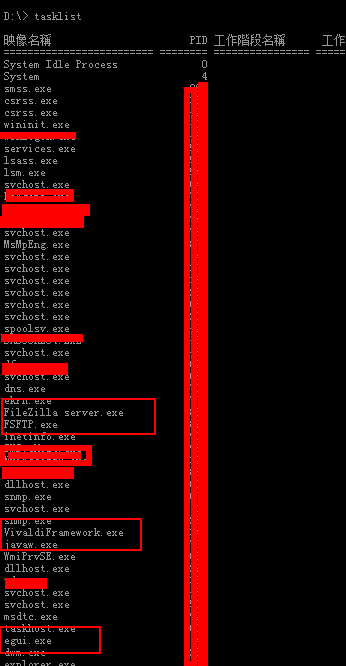

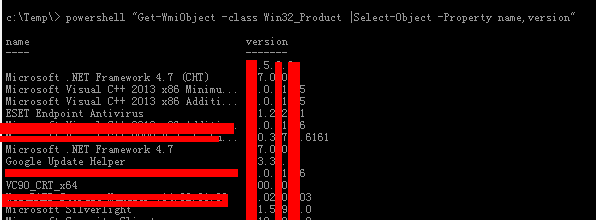

得知部分服务软件,以及杀毒软件 NOD32,一般内网中为杀毒为集体一致。

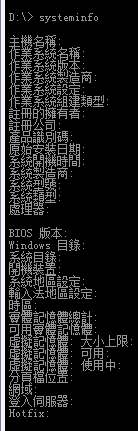

搜集补丁更新频率,以及系统 状况

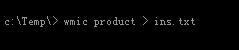

搜集安装软件以及版本,路径等。

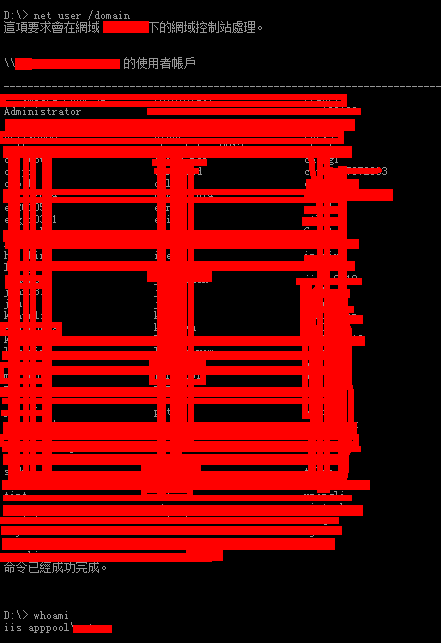

域中用户如下。并且当前权限为 iis apppool\xxxx

正如上面所说,技术业务需要辅助分析业务。在域组中,其中有几个组需要特别关注,在一般的大型内网渗透中,需要关注大致几个组

(1)I

本文探讨了渗透测试中信息搜集的关键性,通过一个故事强调了并非所有提权都依赖于exploit,而是依赖于对目标系统信息的深入理解。提权的本质在于全面收集如服务软件、杀毒软件配置等信息,以便找到可能的利用点。

本文探讨了渗透测试中信息搜集的关键性,通过一个故事强调了并非所有提权都依赖于exploit,而是依赖于对目标系统信息的深入理解。提权的本质在于全面收集如服务软件、杀毒软件配置等信息,以便找到可能的利用点。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

945

945

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?