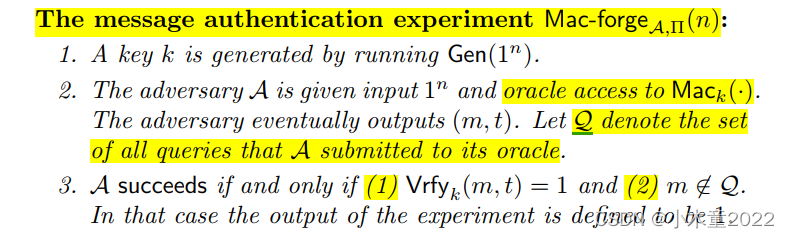

1. 消息认证码(MAC)的自适应选择消息攻击下的存在性不可伪造安全模型为:

如果没有有效的敌手能够以不可忽略的概率成功实验(即实验算法输出1),则该MAC是安全的。

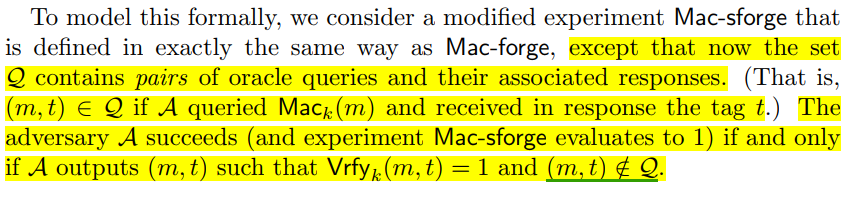

2、强不可伪造的MAC

在一般的MAC定义中,一个安全的MAC确保了一个以前未被认证的消息不能被敌手生成一个有效的tag。but it does not rule out the possibility that an attacker might be able to generate a new, valid tag on a previously authenticated message。In

other words, a secure MAC guarantees that an attacker who learns tags

t

1

t_1

t1,

t

2

t_2

t2, … on messages

m

1

m_1

m1,

m

2

m_2

m2… will be unable to forge a valid tag t on any message m不属于{

m

1

m_1

m1,

m

2

m_2

m2,…,}。However, it may be possible for that adversary to generate a different valid tag

t

i

‘

=

t

i

t_i ^` = t_i

ti‘=ti on some previously authenticated message

m

i

m_i

mi。

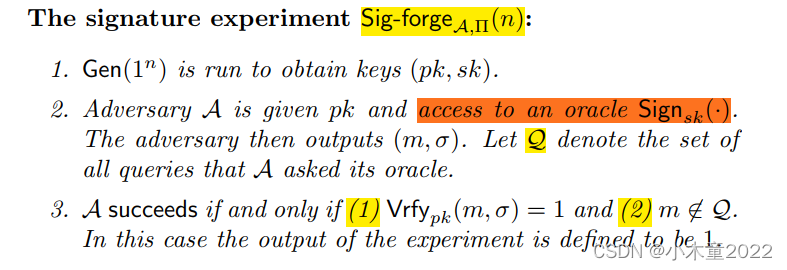

3、自适应选择消息攻击下的存在性不可伪造签名方案安全模型

存在性不可伪造(EU-CMA)安全模型采用Game的形式描述如下:

Setup

假设SP为系统参数,挑战者执行密钥生成算法, 生成签名公私钥对(vk,sk),将vk发送给敌手。挑战者回答敌手的签名查询。

Query

敌手自适应选择任意消息

m

i

m_i

mi, 将

m

i

m_i

mi发送给挑战者进行签名查询。挑战者执行签名算法生成签名

σ

m

i

\sigma_{m_i}

σmi,将其发送给敌手。

Forgery

敌手返回一个伪造的对于某个消息

m

∗

m^*

m∗的签名

σ

m

∗

\sigma_{m_*}

σm∗。如果

- σ m ∗ \sigma_{m_*} σm∗是一个关于 m ∗ m^* m∗的有效签名;

- 签名查询阶段,所有关于 m ∗ m^* m∗的签名都没有被查询过。

则敌手在游戏中获胜。敌手赢得游戏的优势 ε \varepsilon ε 就是返回一个合法的伪造签名的概率。

4、强不可伪造签名(SU-CMA)

以game的形式描述SU-CMA的安全模型如下:

Setup

假设SP为系统参数,挑战者执行密钥生成算法, 生成签名公私钥对(vk,sk),将vk发送给敌手。挑战者回答敌手的签名查询。

Query

敌手自适应选择任意消息

m

i

m_i

mi, 将

m

i

m_i

mi发送给挑战者进行签名查询。挑战者执行签名算法生成签名

σ

m

i

\sigma_{m_i}

σmi,将其发送给敌手。

Forgery

敌手返回一个伪造的对于某个消息

m

∗

m^*

m∗的签名

σ

m

∗

\sigma_{m_*}

σm∗。如果

- σ m ∗ \sigma_{m_*} σm∗是一个关于 m ∗ m^* m∗的有效签名;

- m ∗ m^* m∗的签名 σ m ∗ \sigma_{m_*} σm∗在生成之前是没有被查询过的。

5、MAC与数字签名的比较

- 两者的联系

MAC与数字签名都可用于确保消息的完整性 - 两者的区别

MAC是一种一对一的方式(即采用对称的方式,双方持有一个相同的密钥);数字签名简化了密钥的分配与管理,是一种一对多的方式(即一个发送者(用签名密钥签署)与多个接收者(用验证公钥验证)) - 相比于MAC,数字签名的三个优势:

(a). Publicly verifiable

(b). Transferable

©. Non-repudiation

暂且结束!

2022年4月

本文详细介绍了MAC和数字签名在自适应选择消息攻击下的安全模型,包括存在性不可伪造和强不可伪造的概念。MAC确保消息完整性,而数字签名提供公开验证、可转移性和不可否认性。两者在密钥管理和安全性上有显著区别,数字签名在某些场景下更具优势。

本文详细介绍了MAC和数字签名在自适应选择消息攻击下的安全模型,包括存在性不可伪造和强不可伪造的概念。MAC确保消息完整性,而数字签名提供公开验证、可转移性和不可否认性。两者在密钥管理和安全性上有显著区别,数字签名在某些场景下更具优势。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?