题目

题目如上图,一个客户报告说有台电脑可能被感染了,因为它运行缓慢。我们已经收集了可疑工作站的所有证据,并发现了可疑的USB流量痕迹。你能确定被感染的数据吗?

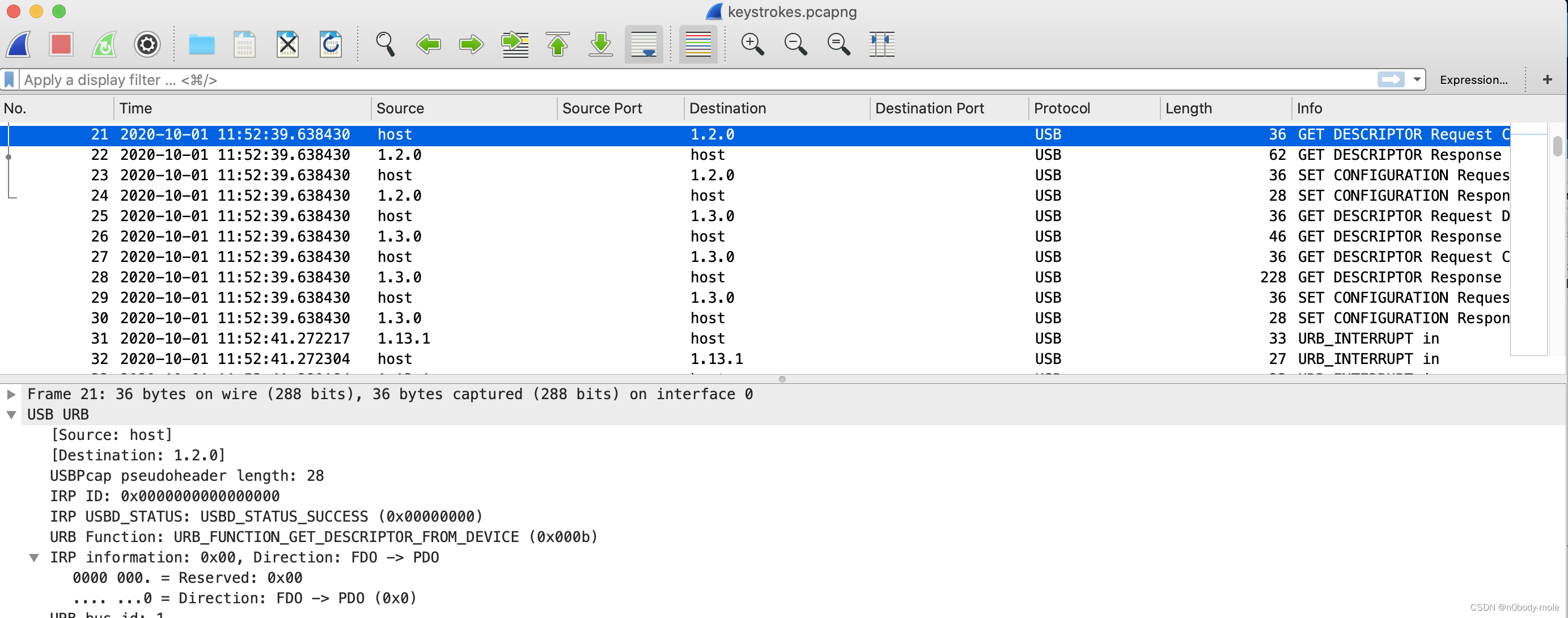

数据包分析

将pcap包拖入Wireshark后,可以看到这些都是USB的流量:

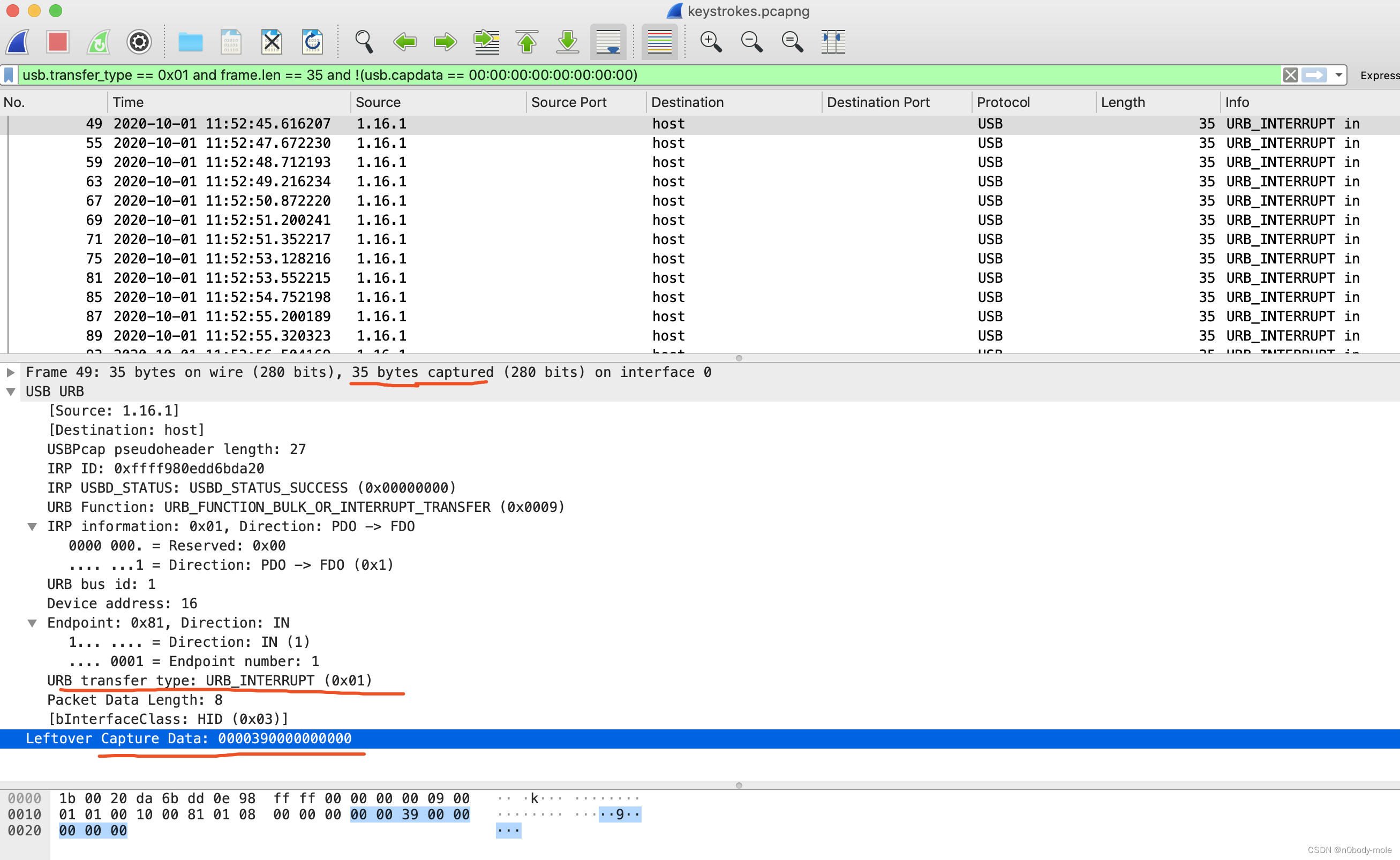

可将键盘敲击的流量过滤出来,过滤器如下:

usb.transfer_type == 0x01 and frame.len == 35 and !(usb.capdata == 00:00:00:00:00:00:00:00)

过滤好之后,通过菜单File->Export Specified Packets 将这些数据导出为一个pcap包, afterfilter.pcapng.

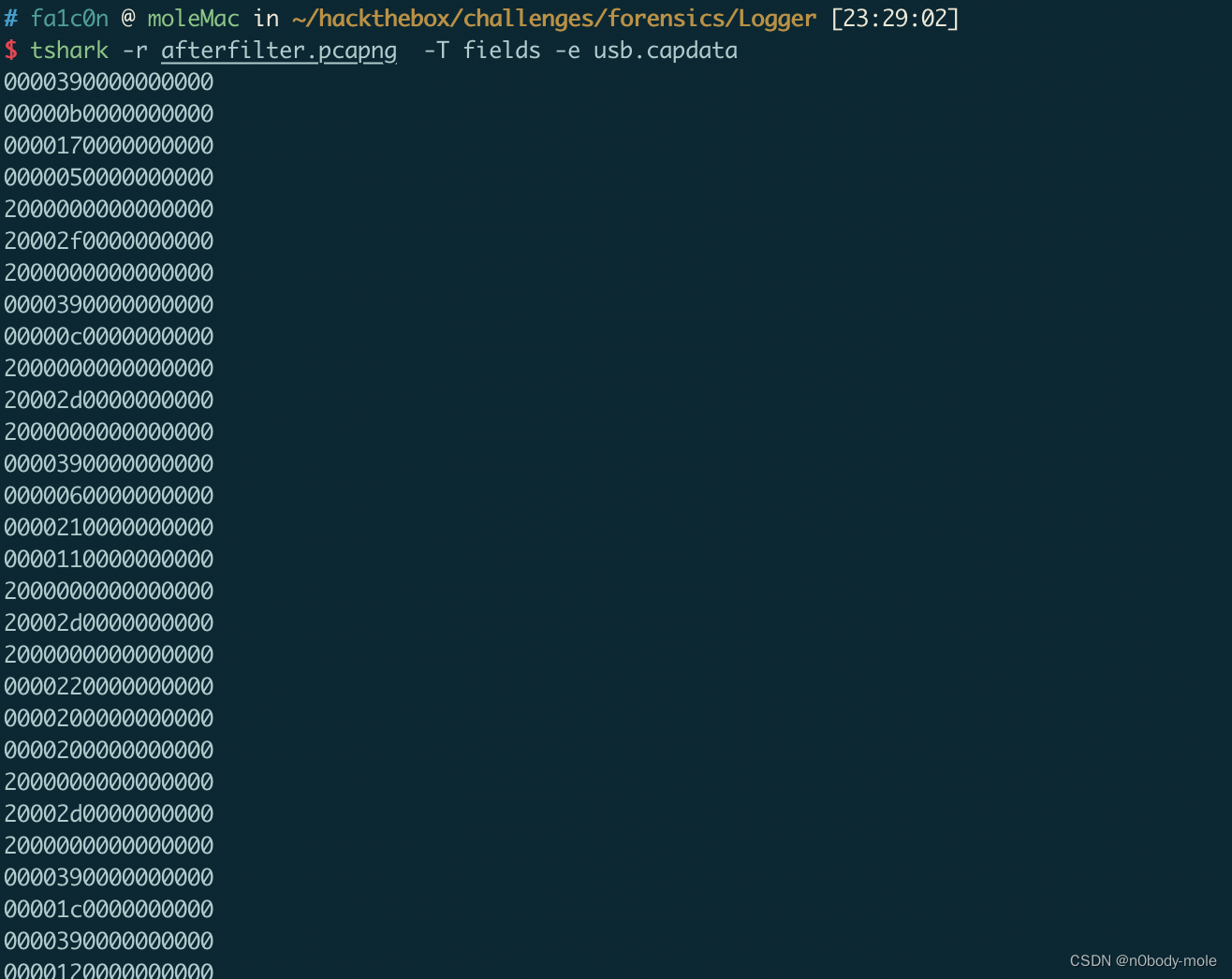

然后使用tshark工具(Wireshark安装目录下就有)将所需要的字段的数据提取出来,键盘敲击数据在Leftover Capture Data 这个域中,对应的参数为 usb.capdata:

tshark -r afterfilter.pcapng -T fields -e usb.capdata

tshark后面带的字段参数来自wireshark里过滤器使用的字段)

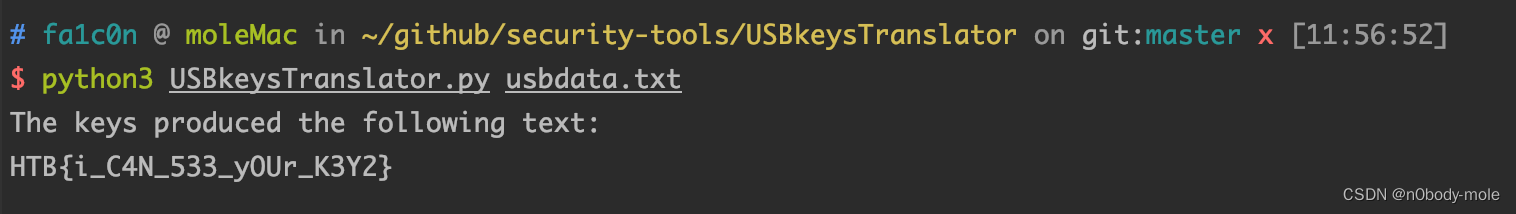

为了方便,将输出重定向到一个文件 usbdata.txt。

在github上面找了一个将USB键盘敲击数据转化为文本字符串的脚本,但有bug,遂fork之然后修改了代码,代码已传github(参考[2])

参考

[1] hxxps://cloud.tencent.com/developer/article/1186234

[2] hxxps://github.com/fa1c0n1/USBkeysTranslator

本文档描述了如何分析可疑工作站的USB流量以检查潜在的病毒感染。通过Wireshark过滤键盘敲击流量并导出数据,然后使用tshark提取特定字段。作者修复了一个GitHub上的脚本,用于将USB键盘敲击数据转换为文本字符串,以帮助识别可能的恶意活动。

本文档描述了如何分析可疑工作站的USB流量以检查潜在的病毒感染。通过Wireshark过滤键盘敲击流量并导出数据,然后使用tshark提取特定字段。作者修复了一个GitHub上的脚本,用于将USB键盘敲击数据转换为文本字符串,以帮助识别可能的恶意活动。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?