发表于2022年《软件学报》,计算机三大学报之一。

文章源地址

摘要

随着信息技术的飞速发展, 网络攻击事件频发, 造成了日益严重的经济损失或社会影响. 为了减少损失或预防未来潜在的攻击, 需要对网络攻击事件进行溯源以实现对攻击者的挖掘追责. 当前的溯源过程主要依赖于人工完成, 效率低下. 面对日益增加的海量溯源数据和日趋全面的溯源建模分析维度, 亟需半自动化或自动化的网络攻击者挖掘方法. 提出一种基于图模型的网络攻击溯源方法, 建立网络攻击事件溯源本体模型, 融合网络攻击事件中提取的线索数据和威胁情报数据, 形成网络攻击事件溯源关系图; 引入图嵌入算法自动学习嵌有关联线索特征的网络攻击事件特征向量, 进而利用历史网络攻击事件特征向量训练SVM(support vector machine)分类器, 并基于SVM分类器完成网络攻击者的挖掘溯源; 最后, 通过实验验证了该方法的可行性和有效性.

介绍

面对网络安全事件频发,提出了一种基于图模型的网络攻击溯源方法,建立攻击事件溯源的本体模型,融合网络攻击事件中提取的线索数据和威胁情报数据,形成网络攻击事件溯源关系图。先图嵌入,后进行SVM支持向量机(support vector machine)进行分类。实验是作者自己做的,可复现性不高。

基于图模型的网络溯源方法

- 构图:首先构建网络攻击事件溯源本体模型, 融合事件中挖掘的线索数据与各种威胁情报数据形成溯源关系图;

- 嵌入:引入图嵌入算法, 从溯源关系图中学习网络攻击事件的关联特征向量

- 分类:利用历史网络攻击事件的关联特征向量训练 SVM 分类器, 进而使用 SVM 分类器完成网络攻击者的挖掘分析

主要贡献

- 溯源本体模型

- 图嵌入,得到特征向量

- 利用机器学习算法SVM生成攻击事件特征向量分类的判定模型,自动化辅助攻击溯源

整体框架

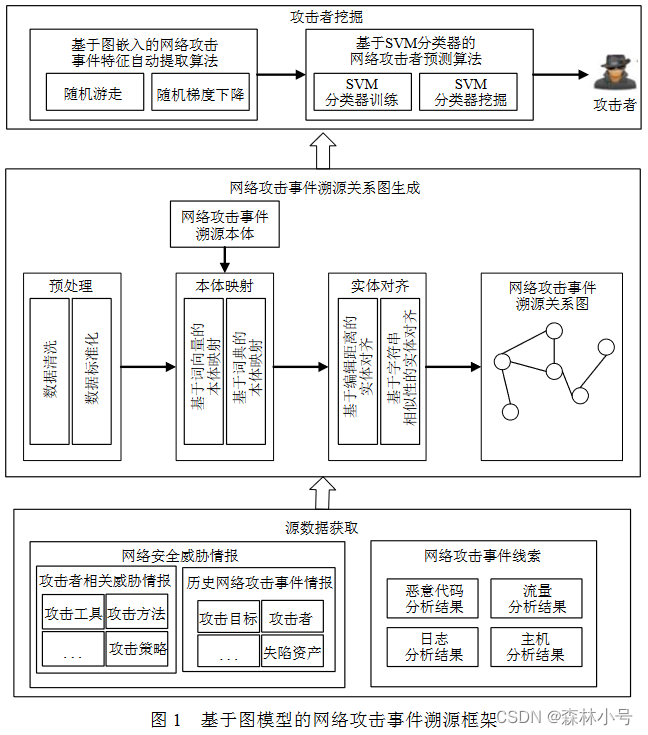

如图所示, 网络攻击溯源包含源数据获取、网络攻击事件溯源关系图生成和攻击者挖掘这 3 个阶段.

- 在源数据获取阶段, 主要完成网络安全威胁情报和网络攻击事件线索数据两类数据的获取。

- 在网络攻击事件溯源关系图生成阶段, 首先对网络威胁情报和网络攻击事件线索数据进行数据清 洗和标准化处理

- 在攻击者挖掘阶段, 引入基于随机游走的图嵌入算法, 在网络攻击事件溯源关系图上随机游走, 生 成网络攻击事件溯源实体序列

文章提出了一种结合图模型和机器学习的网络攻击溯源方法。首先,构建网络攻击事件的溯源本体模型,整合线索数据和威胁情报形成关系图。然后,应用图嵌入算法学习事件特征,用SVM进行分类器训练,以自动挖掘攻击者。实验验证了该方法的有效性。

文章提出了一种结合图模型和机器学习的网络攻击溯源方法。首先,构建网络攻击事件的溯源本体模型,整合线索数据和威胁情报形成关系图。然后,应用图嵌入算法学习事件特征,用SVM进行分类器训练,以自动挖掘攻击者。实验验证了该方法的有效性。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?