第一步,主机发现和端口扫描

nmap扫描主机IP10.0.3.11

139和445是smb端口

先进入8080端口

查看源代码

这里提示有隐藏的网页,直接gobuster扫描

进入上面的网页搜集信息,可以看到在development.html的源代码里存在一个隐藏的网址

进入上面的网页

点击patrick,之后点击退出,

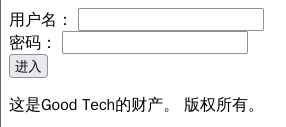

随便输入用户名和密码

发现存在slogin,百度搜索得到

exploit-db里搜索得到

直接访问slog_users文件

md5解密后得到

上面端口扫描后也有ssh,挨个试一试,发现intern可以登录 ,但是shell是受限的

这里根据大佬的博客,判断受限的shell的类别

根据上面的命令输入的反馈得到shell类型是lshell,搜集逃脱方法

依照上面的输入即可得到完整的shell

kali打开web服务,靶机下载linpeas.sh,这里的项目在这

然后赋权,运行

这里扫到了很多漏洞,但是具体能不能用来提权,需要验证

这里采用的cve-2018-18955的漏洞,这里直接搜索kernel-exploit即可得到exp,根据说明把文件放在靶机的tmp目录下,赋权,运行

773

773

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?