1 sql注入

SQL注入就是利用某些数据库的外部接口将用户数据插入到实际的数据库操作语言(SQL)当中,从而达到入侵数据库乃至操作系统的目的,如下实例:

1)创建用户表

create table user(

userid int(11) not null auto_incremnt,

username varchar(20) not null default '',

password varchar(20) not null default '',

primary key (userid)

) type=MyISAM auto_increment='3';

2)给用户表user添加一条用户记录

insert into user values (1,'angle','mypass');

3)验证用户root登陆localhost服务器:

<?php

$servername = "localhost"

$dbusername = "root"

$dbpassword = "";

mysql_connect($servername,$dbusername,$dbpassword) or die ("数据库连接失败");

$sql = "select * from user where username='$username' and password='$password'";

$result = mysql_db_query($dbname,$sql);

$userinfo = mysql_fetch_array($result);

if(empty($userinfo)){

echo "登陆失败";

}else{

echo "登陆成功";

}

echo "<p> SQL Query:$sql</p>";

?>

4)提交如下url

http://127.0.0.1/injection/user.php?username=angle' or '1=1

http://127.0.0.1/injection/user.php?username=angle'/*

http://127.0.0.1/injection/user.php?username=angle'/#

结果三个URL都可以成功登陆,第一个是利用OR逻辑运算,后两个则是因为在SQL语句中,"/*“或者”/#"都可以将后面的语句注释掉

2 防止sql注入

2.1使用prepareStatement+Bind-Variable

Class.forName("com.mysql.jdbc.Driver").newInstance();

String connectionUrl = "jdbc:mysql://localhost:3331/test":

String connectionUser = "test_user";

String connectionPassword = "test_password";

conn = DriverManager.getConnection(connectionUrl,connectionUser,connectionPasswod);

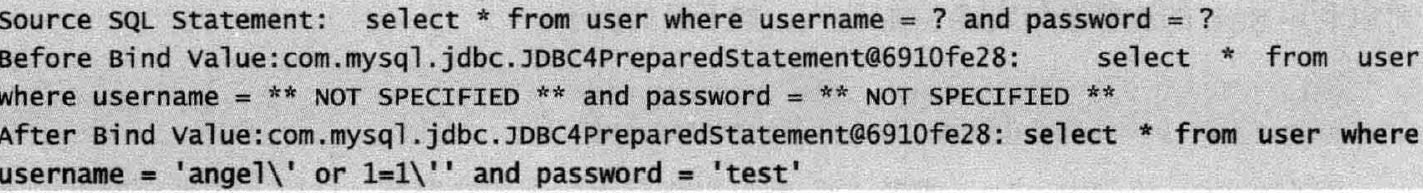

String sqlStmt = "select * from user where username=? and password=?";

System.out.println("Source SQL Statement:"+sqlStmt);

preStmt = conn.preparStatment(sqlStmt);

System.out.println("Before Bind Value:" + prepStmt.toString());

prepStmt.setString(1,"angle' or 1=1");

prepStmt.setString(2,"test");

System.out.println("After bind value:"+prepStmt.toString());

rs = prepStmt.executeQuery();

while (rs.next()){

String ename = rs.getString("username");

String job = rs.getString("passwod");

System.out.println("username:"+username+" ,password: " + password);

}

输出日志如下:

同样的将"/*“或者”/#"传进去也是失效的

2.2 使用应用程序提供的转换函数

很多程序都提供了对特殊字符进行转换的函数,恰当的使用这些函数将会避免sql注入,具体如下:

1)MySQL C API:使用mysql_real_escape_string()API调用

2)MySQL ++ :使用excape和quote修饰符

3)PHP:使用mysql_real_escape_string()函数,适用于PHP4.3.0版本

4)Perl DBI:使用placeholders或者quote()方法

5)Ruby DBI:使用placeholders或者quote()方法

2.3 自定义函数校验

自己编写程序进行输入验证,验证的途径可分为以下几种:

1)整理数据使之变得有效

2)拒绝已知的非法输入符

3)只接受已知的合法输入

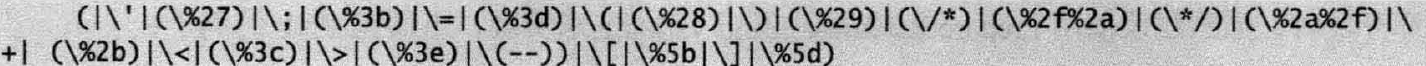

例:采用正则表达式的方法提供一个验证函数,已知非法符号有:"’",";","=","(",")","/","/","%","+",">","<","–","[","]",正则表达式如下:

根据上述表达式,可以提供一个函数,可以防范大多数的sql注入

442

442

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?