Pikachu漏洞练习平台参考笔记(下 十–-十五)

十、…/…/

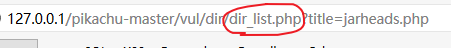

目录遍历

点击链接,将传的文件换为…/试试,也可将后面的传参换为…/…/

发现遍历出了所有的目录,可以查看和下载

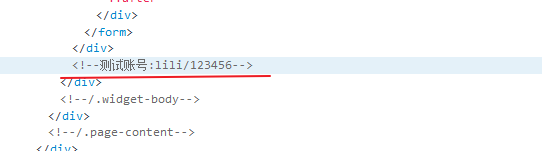

十一、敏感信息泄露

查看源代码,发现登陆账号密码:

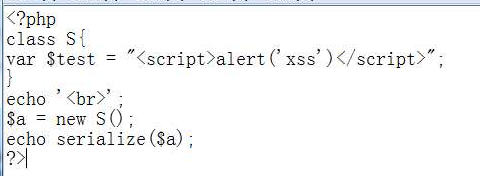

十二、PHP反序列化

serialize:序列化

unserialize:反序列化

在www目录下编写111.php代码

在浏览器输入:127.0.0.1/111.php,查看序列化后代码,查看源代码并赋值

输入代码

O:1:“S”:1:{s:4:“test”;s:29:“”;}

即可触发xss

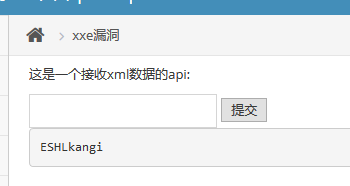

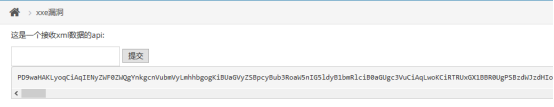

十三、XXE

XXE漏洞

输入

<?xml version = "1.0"?>]>

&hacker;

可以正常显示

]>

&f;

成功读取

十四、URL重定向

不安全的URL跳转

点击最后一个,发现传参url,将参数改为http://www.baidu.com,跳转到了百度页面

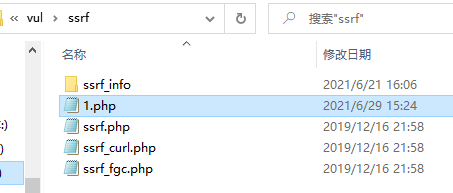

十五、SSRF

SSRF(curl)

点击后,将url中的传参换为www.baidu.com

这个页面是由服务器发送curl请求返回的页面

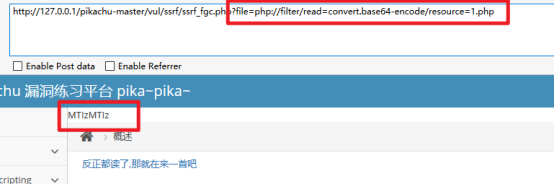

SSRF(file_get_content)

php://filter/read=convert.base64-encode/resource=ssrf_fgc.php 使用php伪协议读取网页源代码,是经过base64加密过后的

进行解密即可获取php源码

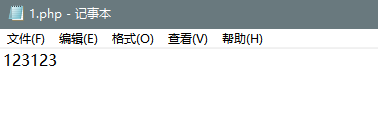

或者,在该路径下建立1.php,写入内容,

将链接地址最后改为1.php,便可读出其中的内容

解密后即为原文

704

704

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?