Kioptrix: Level 1 (#1)靶机通关

下载地址

#Kioptrix: Level 1 (#1)

https://download.vulnhub.com/kioptrix/Kioptrix_Level_1.rar

Kioptrix: Level 1 (#1): https://www.vulnhub.com/entry/kioptrix-level-1-1,22/

扫描不到IP的解决办法:

1.关闭虚拟机主机

2.移除虚拟机主机,注意并不是从磁盘删除!

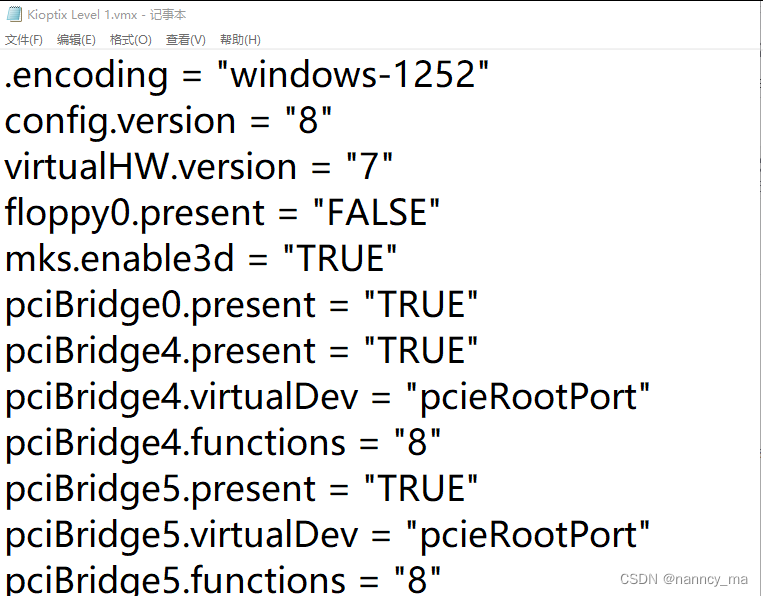

3.下载完靶机后,先把.vmx 文件里删除所有以 ethernet0 开头的条目并保存更改

如果你的vmware是16版本的,记得改VirtualHW.version=“16”

编辑

编辑

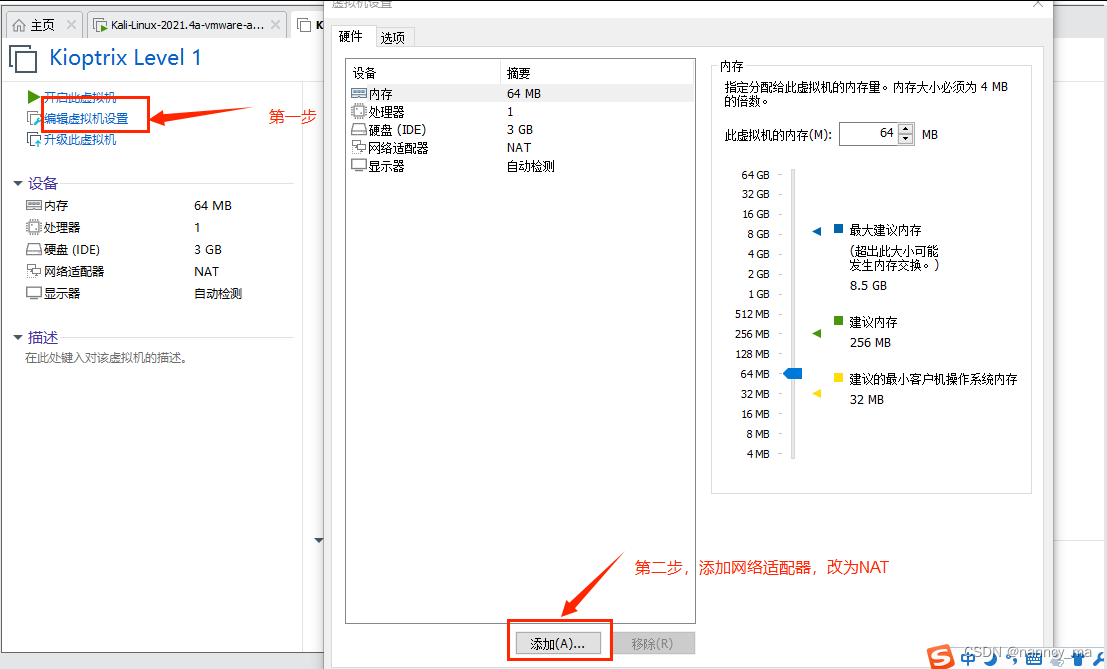

4.重新导入虚拟机,并重新添加网络适配器,修改其模式为NAT

编辑

编辑

5.确定保存,修改完成

实操如下:

一,扫IP

二,扫端口

三,扫目录

访问这些目录

http://192.168.137.134/index.html

这个是APACHE的默认首页

http://192.168.137.134/usage/

http://192.168.137.134/manual/

四,漏洞扫描

开放了samba服务,先从这里入手看下

五,漏洞扫描+漏洞利用

进入msfconsole

1.查找samba辅助模块扫描

search samba auxiliary

2.运行auxiliary/scanner/smb/smb_version模块

3.用msf查看一下samba的版本*

**4.samba版本信息:Samba 2.2.1a

利用searchsploit Samba 2.2.1a 查看相关版本的samba是否存在漏洞。运气很好,有几个。我们使用msf试一下第一个。**

5.由上图 No payload configured, defaulting to linux/x86/meterpreter/reverse_tcp,可知默认的payload是 linux/x86/meterpreter/reverse_tcp 加载rhost就可以了

6.提权成功

86/meterpreter/reverse_tcp 加载rhost就可以了

[外链图片转存中…(img-iWu3wpkU-1702871600130)]

6.提权成功

2178

2178

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?