MS14_068域提权漏洞复现

1.漏洞说明

该漏洞可能允许攻击者将未授权的域用户账户的权限,提权到域管理员的权限

2.漏洞原理

利用keberos协议中漏洞

简单说下kerberos协议,kerberos协议分为三个阶段:

第一阶段(1,2),认证服务交换,用户向认证服务器证明自己的身份,从认证服务器获得票据许可票据,完成了对购票用户的身份认证,以及发放购票许可证

第二阶段(3,4),票据许可服务交换,用户向票据许可服务器TGS索取访问服务器的服务许可票据,完成了票据的发放与用户和服务器之间的会话密钥的交换

第三阶段(5,6),用户域服务器双向认证,使用所需服务

3.漏洞利用前提

(1)域控主机没有打MS14_068的补丁

(2)攻击者拿下了一台域内主机的普通计算机,并获得普通域用户名以及密码/hash值,和用户的suid

4.实验环境

域控主机windows 2008R2 192.168.164.55

域内主机windows 7 192.168.164.58

MS14_068.exe程序

mimikatz工具

5.漏洞利用

首先在域控主机检查是否有MS14_068这个漏洞,通过查看是否打补丁(KB3011780)来判断是否MS14_068相关漏洞补丁

没有KB3011780则没有相关补丁

没有KB3011780则没有相关补丁

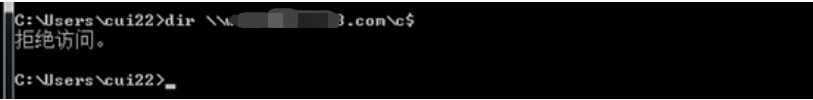

测试权限:在域中的子主机(win7)中访问域主主机(win2008 r2)的C盘

输入

dir \\计算机全名\c$

提示:拒绝访问

则没有权限

利用猕猴桃(mimikatz)查看已有kerberos票据,并清空该票据

查看票据

清除票据

查看域子主机的用户id

查看域子主机的用户id

利用ms14_068.exe提权工具生成伪造的kerberos协议认证证书

利用ms14_068.exe提权工具生成伪造的kerberos协议认证证书

在最后一行显示了新生成的票据(TGT_zzy@zxy.com.ccache)

将新生成的票据添加到Kerberos协议中

将新生成的票据添加到Kerberos协议中

检验

检验

先在在域主主机(win2008r2)的c盘中添加test文件

再在win7的主机查看

再在win7的主机查看

可以进入到域主主机的c盘,且看到test文件,提权成功

可以进入到域主主机的c盘,且看到test文件,提权成功

利用PsExec.exe获取域主主机的shell,并且是管理员权限

大致思路:

1.目标是否有ms14_068漏洞

2.利用ms14_068.exe生成票据

3.使用mimikatz清空原有票据,注入伪造票据

4.使用PsExec获取最高管理员的shell

4663

4663

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?