内存镜像主要是 windows,linux可能考

工具主要是volatility 有很多工具软件

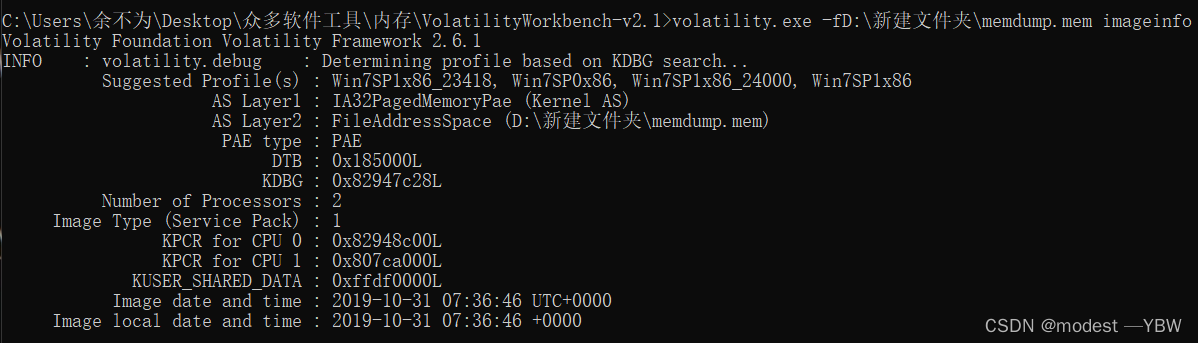

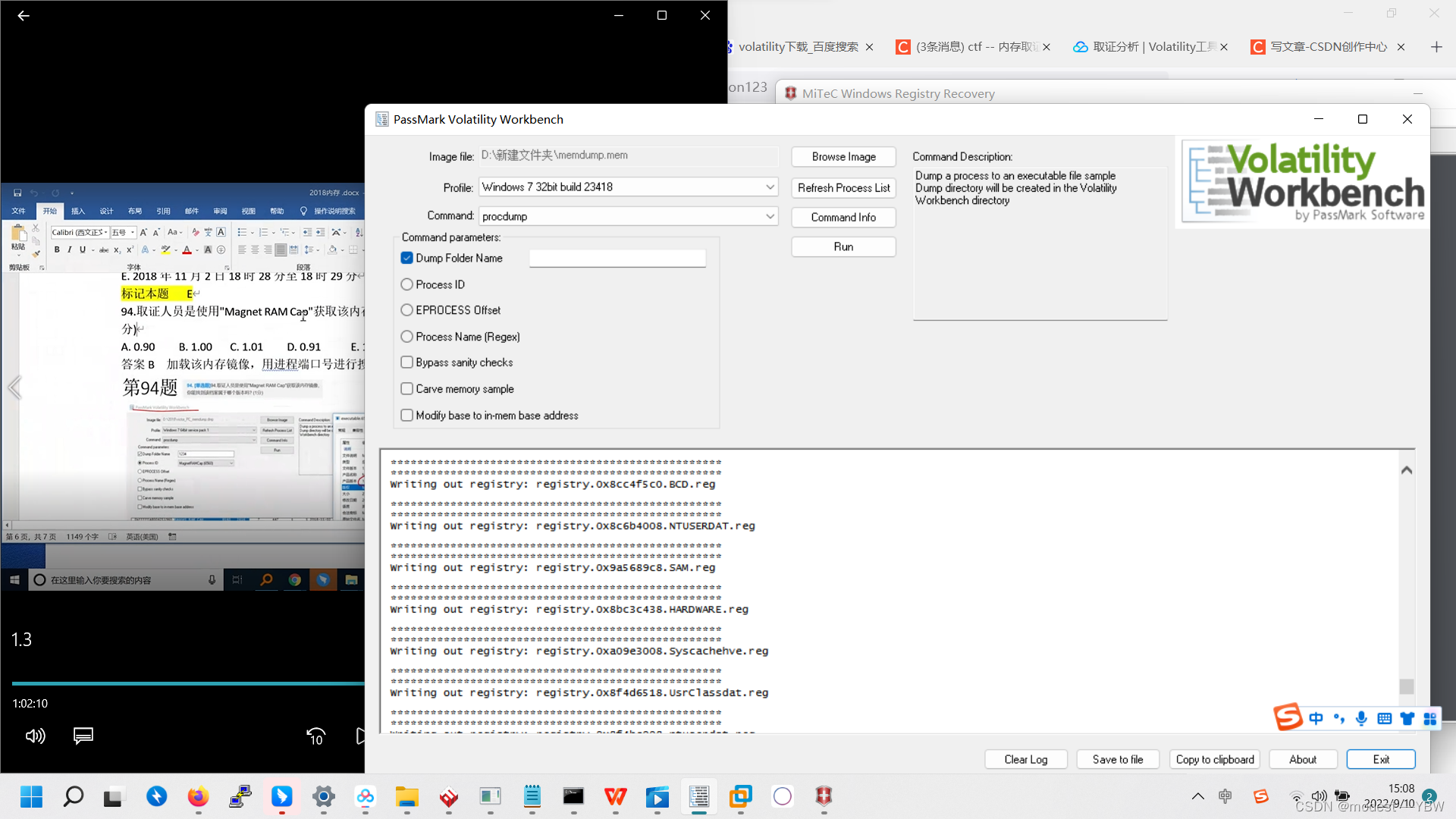

拿到内存后,格式很多,mem,emp后缀名不一样,不影响解析,第一步:

要知道内存镜像的架构,知道内存是在什么操作系统下面获取的,最关键一步。

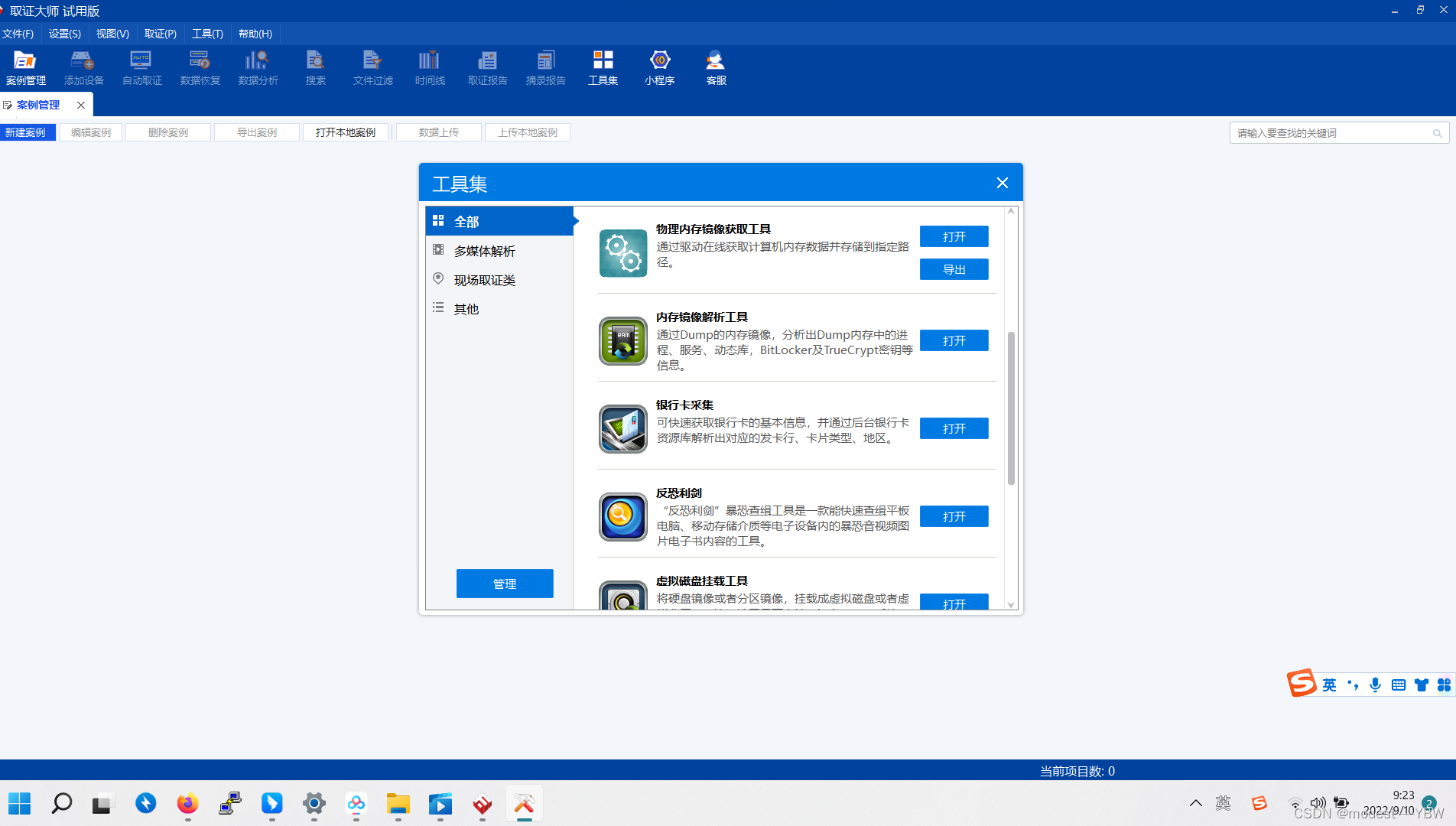

打开美亚工具集,内存镜像解析工具做第一步解析,跑一下就出来了。

但是这个是有前提的,只可以看win7以下的,win10要去小程序里面。

做题建议双开,美亚杯会让自己的小程序解析不来,所以要多准备

注意下面的时区信息,指的是内存镜像制作时间,注意时区不要搞错。

C:\Users\余不为\Desktop\众多软件工具\内存\VolatilityWorkbench-v2.1>volatility.exe -fD:\新建文件夹\memdump.mem --profile Win7SP1x86_23418 hashdump

Volatility Foundation Volatility Framework 2.6.1

Administrator:500:aad3b435b51404eeaad3b435b51404ee:31d6cfe0d16ae931b73c59d7e0c089c0:::

Guest:501:aad3b435b51404eeaad3b435b51404ee:31d6cfe0d16ae931b73c59d7e0c089c0:::

HTC_Admin:1000:aad3b435b51404eeaad3b435b51404ee:31d6cfe0d16ae931b73c59d7e0c089c0:::

YuanHe:1001:aad3b435b51404eeaad3b435b51404ee:99e74d973f8f852432f6d5a59659ed88:::

以500开头一般是系统管理员,1000开头是用户组

密码主要是看后半段,蓝色部分,cmd5可以破解,输进去试一下,如果是闭网环境,那就需要相应软件,比如说hashcat一般31开头就是空密码,其他就去接一下就好。

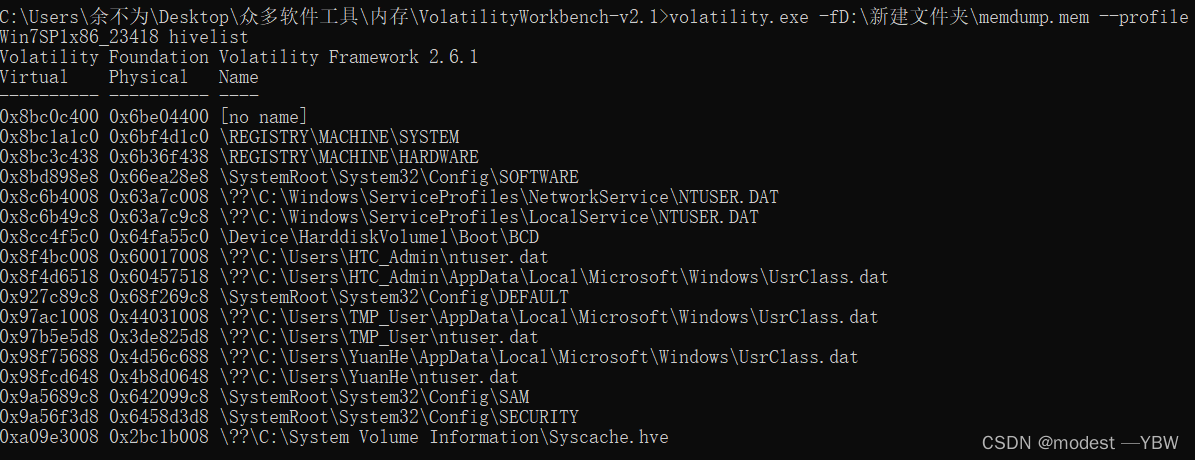

解释hivelist,查看注册表信息,virtual是虚拟地址,physical是物理地址

这里淘宝重要的几个注册表文件:

1:system

2:software

3:ntuser.dat (对应用户的注册表值,某种程度上,也可以佐证用户,就是有哪几个用户

4:SAM也最好导出

放到WRR里面可以去查看。

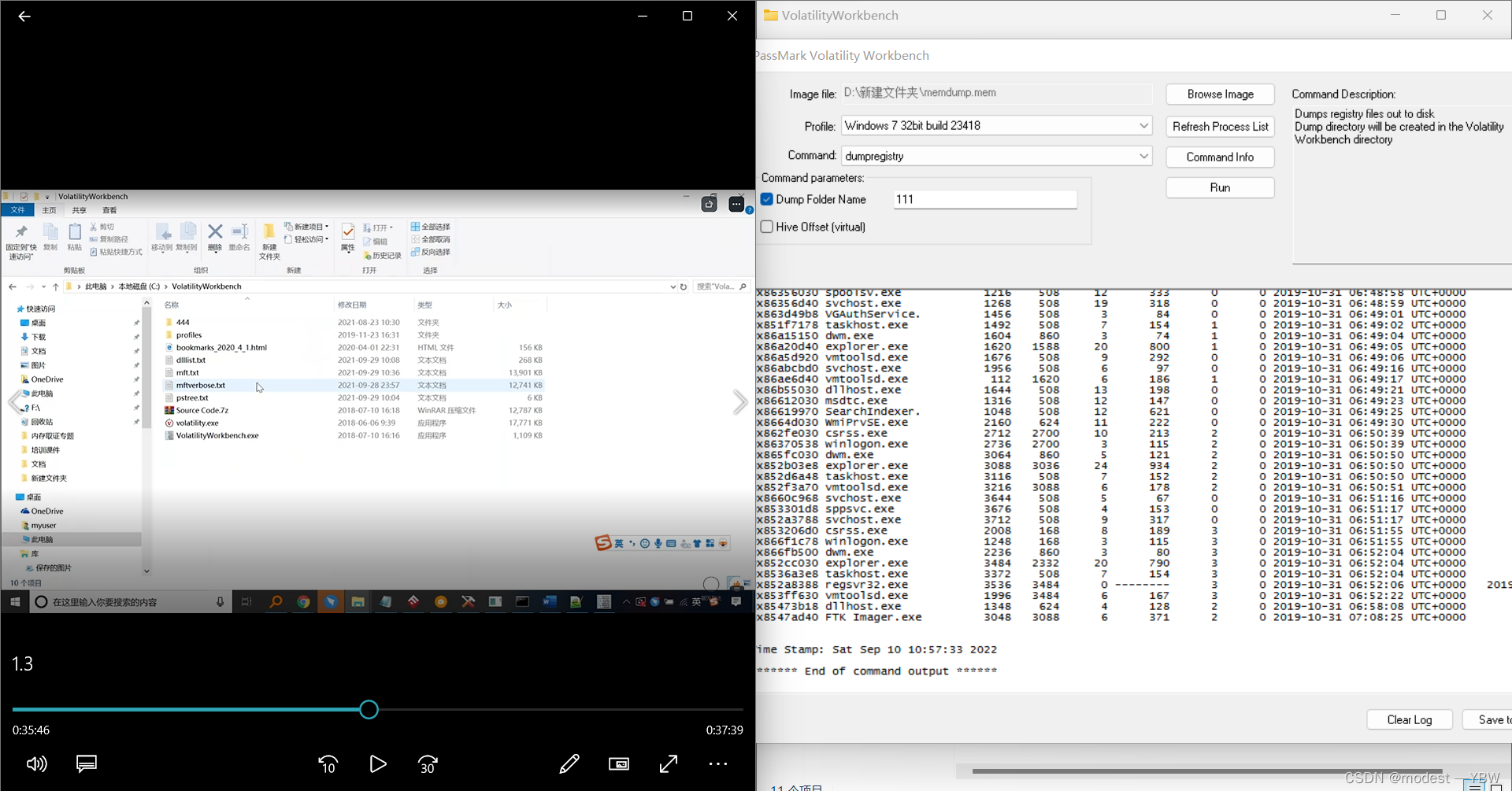

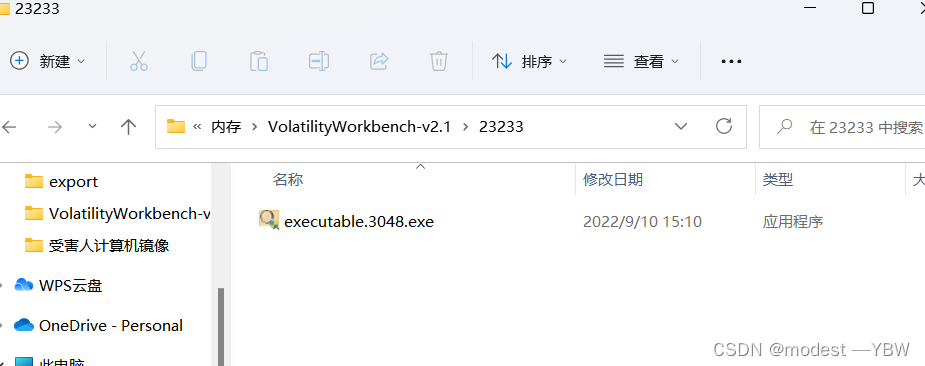

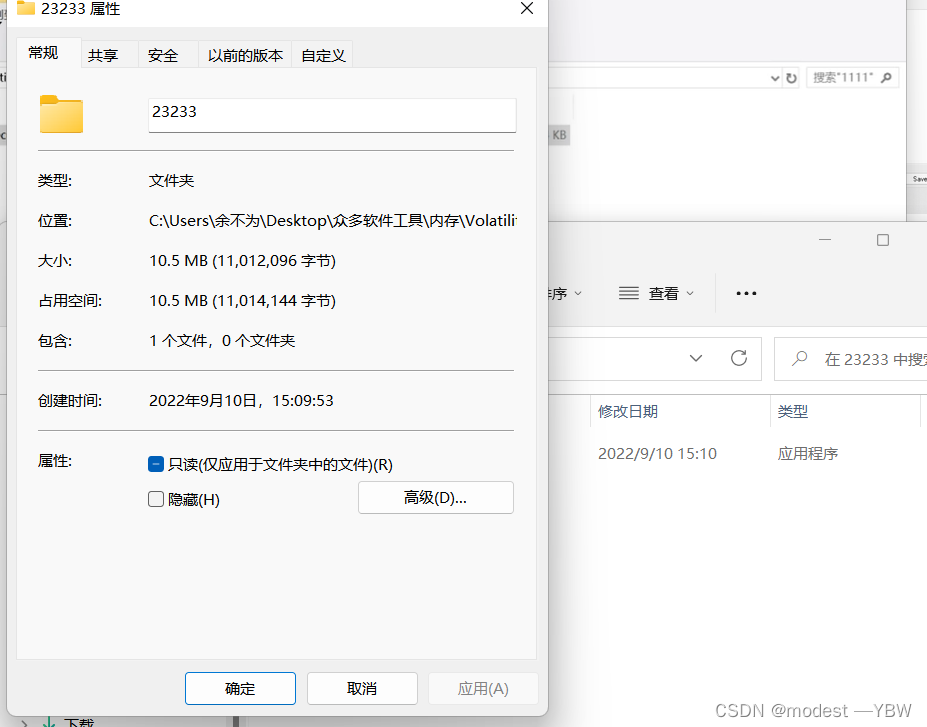

要把内存里面的注册表信息导出,可以用可视化,dum那个,新建一个文件夹

18年某题倒查版本号procdump,比如19题目用ftk抓包

就可以看到相应版本号。

1076

1076

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?